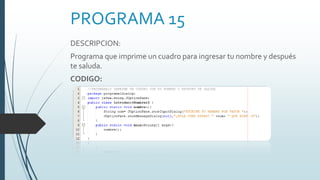

PROGRAMA 15

•Descargar como PPTX, PDF•

0 recomendaciones•50 vistas

Programa que imprime un cuadro para ingresar un nombre y luego te saluda

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Recomendados

Más contenido relacionado

Más de Jose Alejandro Santiago Pintado

Más de Jose Alejandro Santiago Pintado (20)

ArreglosUni Positivos y Negativos y Suma de Vectores

ArreglosUni Positivos y Negativos y Suma de Vectores

Último

Último (9)

TECNOLOGÍA DE LA INFORMACIÓN SLIDESHARE INVESTIGACION.pdf

TECNOLOGÍA DE LA INFORMACIÓN SLIDESHARE INVESTIGACION.pdf

serenidad APP presentacion.pdfes una innovadora aplicación móvil diseñada par...

serenidad APP presentacion.pdfes una innovadora aplicación móvil diseñada par...

El necesario mal del Legacy Code (Drupal Iberia 2024)

El necesario mal del Legacy Code (Drupal Iberia 2024)

Tipos de datos en Microsoft Access definiciones.pdf

Tipos de datos en Microsoft Access definiciones.pdf

TECNOLOGIA DE LA INFORMACION Y MULTIMEDIA 15 MAYO.pptx

TECNOLOGIA DE LA INFORMACION Y MULTIMEDIA 15 MAYO.pptx

Ciberseguridad y Seguridad Informática Franco Correa Grupo B.pptx

Ciberseguridad y Seguridad Informática Franco Correa Grupo B.pptx

PROGRAMA 15

- 1. PROGRAMA 15 DESCRIPCION: Programa que imprime un cuadro para ingresar tu nombre y después te saluda. CODIGO:

- 2. PROGRAMA EN EJECUCIÓN CONCLUSIONES: Ese programa me pareció divertido ya que pues podía poner cualquier cosa que dijese al momento de ingresar tu nombre, pues se me facilito con los ejemplo que se mostraron.