Cuadro comparativo mantencion

•Descargar como DOCX, PDF•

0 recomendaciones•694 vistas

un cuadro comparativo sobre virus

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Recomendados

Más contenido relacionado

La actualidad más candente

La actualidad más candente (20)

PresentacióN De Microsoft Power Point Seguridad InformáTica

PresentacióN De Microsoft Power Point Seguridad InformáTica

Analisis e implementacion de un sistema de información de una tienda de abarr...

Analisis e implementacion de un sistema de información de una tienda de abarr...

Similar a Cuadro comparativo mantencion

Similar a Cuadro comparativo mantencion (20)

Último

Último (20)

Estrategia de prompts, primeras ideas para su construcción

Estrategia de prompts, primeras ideas para su construcción

Plan Refuerzo Escolar 2024 para estudiantes con necesidades de Aprendizaje en...

Plan Refuerzo Escolar 2024 para estudiantes con necesidades de Aprendizaje en...

ACERTIJO DE LA BANDERA OLÍMPICA CON ECUACIONES DE LA CIRCUNFERENCIA. Por JAVI...

ACERTIJO DE LA BANDERA OLÍMPICA CON ECUACIONES DE LA CIRCUNFERENCIA. Por JAVI...

MAYO 1 PROYECTO día de la madre el amor más grande

MAYO 1 PROYECTO día de la madre el amor más grande

TIPOLOGÍA TEXTUAL- EXPOSICIÓN Y ARGUMENTACIÓN.pptx

TIPOLOGÍA TEXTUAL- EXPOSICIÓN Y ARGUMENTACIÓN.pptx

SELECCIÓN DE LA MUESTRA Y MUESTREO EN INVESTIGACIÓN CUALITATIVA.pdf

SELECCIÓN DE LA MUESTRA Y MUESTREO EN INVESTIGACIÓN CUALITATIVA.pdf

cortes de luz abril 2024 en la provincia de tungurahua

cortes de luz abril 2024 en la provincia de tungurahua

Clasificaciones, modalidades y tendencias de investigación educativa.

Clasificaciones, modalidades y tendencias de investigación educativa.

Planificacion Anual 4to Grado Educacion Primaria 2024 Ccesa007.pdf

Planificacion Anual 4to Grado Educacion Primaria 2024 Ccesa007.pdf

el CTE 6 DOCENTES 2 2023-2024abcdefghijoklmnñopqrstuvwxyz

el CTE 6 DOCENTES 2 2023-2024abcdefghijoklmnñopqrstuvwxyz

Cuadro comparativo mantencion

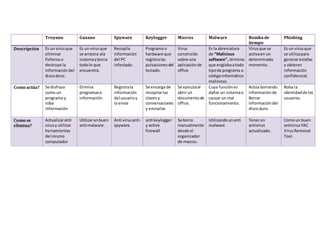

- 1. Troyano Gusano Spyware Keylogger Macros Malware Bombade tiempo Phishing Descripción Es un virusque eliminar ficheroso destruye la informacióndel discoduro. Es un virusque se arrastra ala sistemayborra todolo que encuentra. Recopila información del PC infectado. Programa o hardware que registralas pulsacionesdel teclado. Virus construido sobre una aplicaciónde office Es la abreviatura de “Malicious software”,término que englobaatodo tipode programa o códigoinformático malicioso. Virusque se activaen un determinado momento. Es un virusque se utilizapara generarestafas y obtener información confidencial. Como actúa? Se disfraza como un programa y roba información Elimina programase información. Registrala información del usuarioy la envía Se encarga de recopilarlas clavesy conversaciones y enviarlas Se ejecutaal abrir un documentode office. Cuya funciónes dañar un sistemao causar un mal funcionamiento. Actúa borrando informaciónde Borrar información del discoduro. Roba la identidadde los usuarios. Como se elimina? Actualizaranti virusy utilizar herramientas del mismo computador Utilizarunbuen anti malware. Anti virusanti- spyware anti keylogger y active firewall Se borra manualmente desde el organizador de macros. Utilizandounanti malware Tenerun antivirus actualizado. Comoun buen antivirusYAC VirusRemoval Tool.