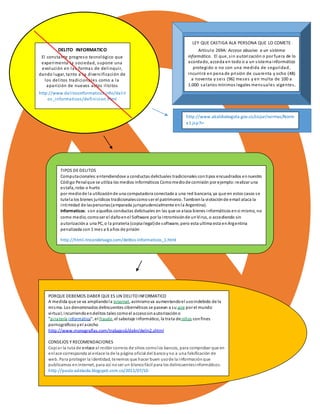

Delitos informáticos: definición, tipos y consejos

- 1. DELITO INFORMATICO El constante progreso tecnológico que experimenta la sociedad, supone una evolución en las formas de delinquir, dando lugar, tanto a la diversificación de los delitos tradicionales como a la aparición de nuevos actos ilícitos http://www.delitosinformaticos.info/delit os_informaticos/definicion.html LEY QUE CASTIGA ALA PERSONA QUE LO COMETE Artículo 269A: Acceso abusivo a un sistema informático. El que, sin autorización o por fuera de lo acordado, acceda en todo o a un sistema informático protegido o no con una medida de seguridad, incurrirá en pena de prisión de cuarenta y ocho (48) a noventa y seis (96) meses y en multa de 100 a 1.000 salarios mínimos legales mensuales vigentes. http://www.alcaldiabogota.gov.co/sisjur/normas/Norm a1.jsp?i= TIPOS DE DELITOS Computacionales: entendiendose a conductas delictuales tradicionales contipos encuadrados ennuestro Código Penalque se utiliza los medios informáticos Comomediode comisión porejemplo:realizaruna estafa, robo o hurto por mediode la utilizaciónde una computadora conectada a una red bancaria, ya que en estos casos se tutela los bienes jurídicos tradicionalescomoserel patrimonio. Tambienla violaciónde email ataca la intimidad de laspersonas(amparada jurisprudencialmente enla Argentina). Informaticos: son aquellos conductas delictuales en las que se ataca bienes informáticos ensi mismo, no como medio, comoser el dañoenel Software por la intromisiónde unVirus, o accediendo sin autorizacióna una PC, o la pirateria (copiailegal)de software, pero esta ultima esta enArgentina penalizada con 1 mes a 6 años de prisión http://html.rincondelvago.com/delitos-informaticos_1.html PORQUE DEBEMOS DABER QUE ES UN DELITO INFORMATICO A medida que se va ampliandola Internet, asimismova aumentandoel usoindebido de la misma. Los denominados delincuentes cibernéticos se pasean a su aire porel mundo virtual, incurriendoendelitos tales comoel accesosinautorizacióno "piratería informática", el fraude, el sabotaje informático, la trata deniños confines pornográficos yel acecho http://www.monografias.com/trabajos6/delin/delin2.shtml CONSEJOS Y RECOMENDACIONES Copiar la ruta de enlace al recibir correos de sitios comolos bancos, para comprobar que en enlace corresponda al enlace la de la página oficial del bancoyno a una falsificación de web. Para proteger la identidad, tenemos que hacer buen usode la informaciónque publicamos en internet, para así noserun blancofácil para los delincuentesinformáticos. http://paula-adelaida.blogspot.com.co/2011/07/10-