Conferencia n° 8

- 1. CONFERENCIA Nº 8 1. OBJETIVOS Analizar la criptografía y los diferentes tipos de cifrados Determinar la eficacia del cifrado Verificar que el mensaje encriptado llego correctamente Desarrollar diferentes ejercicios propuestos de la criptografía 2. INTRODUCCIÓN La proliferación actual de los sistemas de computación y los medios de almacenamiento de la información han posibilitado la implementación y el uso de redes de computadoras que intercambian grandes volúmenes de información a grandes distancias. En muchos casos, el uso no autorizado de la información almacenada y transmitida puede tener serias consecuencias. En la actualidad se plantea como tarea indispensable garantizar la seguridad y uso secreto de la información Existe un conjunto de medios técnicos de protección de la información, pero este tema se limitará al estudio de cómo proteger la información al transmitirla por un canal de comunicación y cómo limitar el nivel de acceso a usuarios no autorizados. Esta clase analiza un antiguo método basado en el arte de escribir con clave secreta o de “ruido enigmático” llamado criptografía. 3. DESARROLLO 3.1. CRIPTOGRAFÍA Arte de elaborar criptografías transformando un texto legible y claro en otro texto cuya interpretación sea prácticamente imposible para un usuario no autorizado. Este arte es muy antiguo. Se dice que Julio César protegía el secreto de sus mensajes reemplazando cada letra del texto original por la 3 a la a letra que existe en el alfabeto. Para el siguiente mensaje: BIEN A B C D E F G H I J K L M N O P Q… el cifrado sería: E L H Q La utilización de estas técnicas ha pasado de ambientes diplomáticos y militares a un

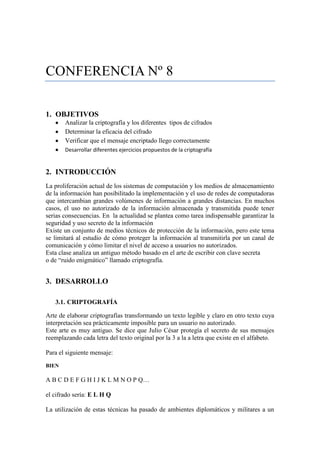

- 2. aspecto mucho mayor con la implantación de los sistemas distribuidos. Los métodos que serán estudiados, tratan de asegurar una transformación de los mensajes (datos) de forma tal que su contenido original sea accesible sólo al (los) usuario que posee la clave para realizar la transformación inversa. Estos pueden considerarse como variedades de procesos de codificación y decodificación. 3.1.1. PROCESO DE CRIPTOGRAFÍA “Sea M un texto original legible”, la encriptación en una transformación Ti, da comoresultado un texto cifrado C. Dicho texto cifrado C será transmitido por las líneas de comunicación y el receptor se encargará de aplicar la transformación inversa, es decir, reconstruir el mensaje M a partir de C, conocida la inversa de Ti (Ti-1) Proceso de Cifrado Proceso de M Descifrado M M = Ti-1 C C = Ti M Intruso Es un proceso de codificación - decodificación de propósito especial Si un usuario intruso conoce la transformación inversa Ti e intercepta el cifrado podría reconstruir el mensaje original. La computación ha agudizado el secular enfrentamiento entre criptógrafos y criptoanalistas, pues gracias a la velocidad de operación hace posible la generación de complicados criptosistemas en pocos minutos. El problema básico del ciptoanalista se fundamenta en las probabilidades de ocurrencia de determinados símbolos o mensajes en determinados contextos. 3.1.1.1. ALGUNOS TIPOS DE CIFRADO El proceso de cifrado no es como tal, un algoritmo estandarizado e incluso conocido. La seguridad radica en aporten en la transformación del mensaje M a su cifrado. A conoce como Clave y es su privacidad lo que hace difícil el proceso de descifrado. 3.1.1.1.1. CÓDIGO DE SUSTITUCIÓN DIRECTA Consiste en sustituir cada símbolo del alfabeto fuente por otro símbolo de un alfabeto propio. Ejemplo: Sea de la siguiente sustitución: ABCDEFGHI JK LMNO PQRSTUVWX Y Z RSTUDVFGOPAZ BWCXY H I J K L M N Q Para M = Saludos C = WRAJUWH

- 3. Este método es muy simple de implementar, pero no asegura un alto grado de protección de la información, pues las letras de todos los idiomas tienen una probabilidad conocida de ocurrencia, por lo que un cifrado suficientemente largo puede contribuir a encontrar las letras del mensaje original 3.1.1.1.2. SUMA CON PERÍODO D Es uno de los cifrados más difundidos. El grado de fiabilidad aumenta a expensas de que se prevean alteraciones en las probabilidades estadísticas de cada letra del alfabeto utilizado. Cada letra del alfabeto se hace corresponder con las cifras consecutivas de 0 a 25 ABCDEFGHI JK L M N OP Q R S T U V W X Y Z 0 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 En la codificación se utiliza otra clave, que es una palabra del alfabeto anterior con D símbolos, se repite tantas veces corno sea necesario hasta obtener clave del tamaño del mensaje. El cifrado se obtiene sumando cada letra del mensaje con la correspondiente de la clave. La letra se selecciona según la suma de módulo 26. Ejemplo: Sea la clave K = ISLA, codificar la palabra INVIERNOS D=4 Mi Mensaje I N V I E R N O S 8 13 21 8 4 17 13 14 18 Ki Clave I S L A I S L A I 8 18 11 0 8 18 11 0 8 16 31 32 8 12 35 24 14 26 Ci Q F G I M J Y O A Suma módulo 26 Cifrado Mi = [26+ (Ci - Ki)] mod 26 El código anterior tiene una alta fiabilidad de encriptación, que aumenta con el largo de la clave, pues es más difícil descubrirla. Lo ideal es considerar una clave tan larga corno el mensaje, pero esto Sería impracticable. Si la clave es de una sola letra se le llama Código de César y con clave ilimitada se le llama código de Vernan. Cifrado PLAY - FAIR (Juego limpio): Es un tipo de cifrado por sustitución, dondelas letras se ordenan matricialmente en una matriz cuadrada.

- 4. Ejemplo: L Z Q C P A G N O U R D M I F K Y H V S Cuando lee letras están en filas y columnas X B T E W diferentes se escogen las dos “letras externas” que con ellas se obtiene el rectángulo. Por ejemplo (La J no se utiliza) AC se torna como LO KU se torna como AS Cuando están en la misma fila se toman las siguientes, cerrando el ciclo de la última con la primera fila. KV YS UN OA Si están en la misma columna se procede de PS UW forma similar: Si la letra se repite se pueden utilizar caracteres especiales para indicarlo, omitir alguno, etc. 3.2. TÉCNICAS DE ENCRIPTACIÓN PARA COMPUTADORAS Cualquiera de los métodos anteriores puede implementarse mediante algoritmos simples. La tarea del criptoanalista se simplifica debido a: El alto volumen de información que se transmite. La información contiene redundancia. Formato estándar de escritura y almacenamiento de datos Existen otras técnicas basadas en el aprovechamiento de la alta velocidad de procesamiento y en el uso de operadores lógicos, aritméticos y matriciales. Las operaciones lógicas que tienen asociadas operaciones inversas son: NOT XOR equivalencia El XOR ce el de más sencillez y velocidad de trabajo. Considerando un texto original M y una clave k, se obtiene el cifrado C así

- 5. C = M XOR K siendoC, M y k representaciones binarias Los dígitos de M(0,1) se cambiarán en función de K y se almacenarán en C ¿Qué sucede si se aplica K a C a través de la propia operación XOR? C XOR K = M XOR K XOR K K XOR k = 0 M XOR 0 = M Luego C XOR K = M Así el mensaje se decodifica con la propia operación XOR sobre el cifrado, con el supuesto conocimiento de la clave. Ejemplo: Cifrar el mensaje TEST utilizando la clave A Texto T(54H) E(45H) S(53H) T(54H) 01010100 01000101 01010011 01010100 XOR XOR XOR XOR Clave 01000001 01000001 01000001 01000001 XOR XOR XOR XOR Cifrado 00010101 00000100 00010010 00010101 4. CONCLUSIONES Se ha conseguido aprender varios tipos de encriptación. Hemos conseguido comprender el proceso de cifrado cada uno de los tipos de cifrado expuestos. Se ha comprendido el valor que tiene el cifrado al momento de transmitir información. 5. RECOMENDACIONES Tener muy presente el significado de las palabras referentes al tema. Desarrollar mas ejercicios de cifrado para una mejor comprensión. Conseguir información adicional para un estudio mas profundo y detallado del tema.

- 6. 6. GLOSARIO Cifrador de Bloque: es un sistema criptográfico que cifra de bloques en bloque, usualmente cada bloque es de 128 bits. Algunos sistemas conocido son, TDES, RC5, AES. Cifrador de Flujo: es un sistema criptográfico de cifra de bit en bit, los más conocidos son, RC4, SEAL, WAKE. Cifrar : es la acción que produce un texto cifrado (Ilegible) a partir de un texto original Cifrado simétrico .- Algoritmo de cifrado o encriptado basado en una función que es reversible, de forma tal que tanto el algoritmo como su inverso dependen de un parámetro igual para ambos llamado clave secreta. Clave privada.-En un sistema criptográfico asimétrico, es la clave criptográfica de un sujeto solo conocida por el mismo. Clave pública .-En un sistema criptográfico asimétrico, es la clave criptográfica de un sujeto que se hace de público conocimiento Clave secreta.-Clave criptográfica compartida (conocida) por dos entidades.