Incrustar presentación

Descargar como PDF, PPTX

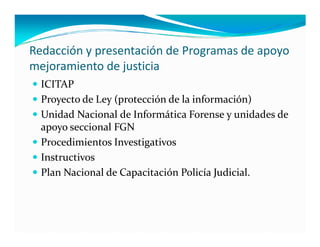

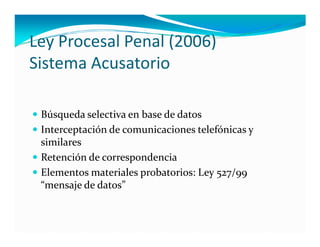

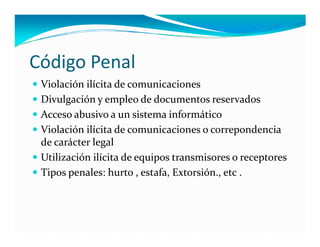

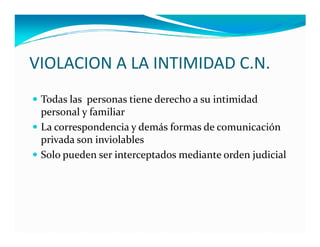

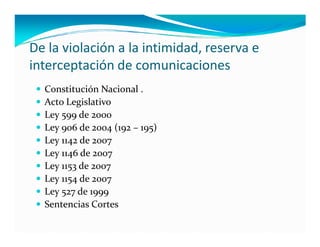

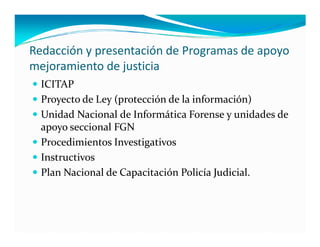

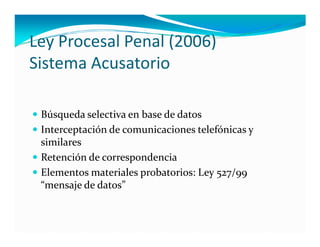

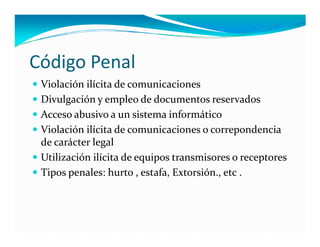

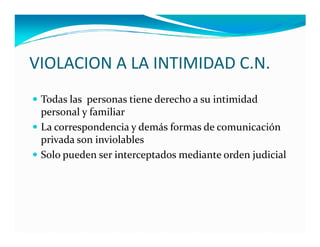

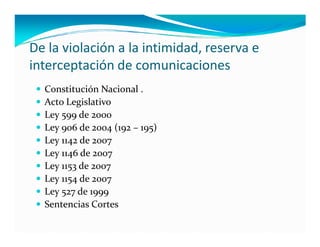

Este documento resume los principales delitos informáticos y violaciones a la privacidad según la legislación colombiana. Describe las leyes relacionadas con la protección de la información, interceptación de comunicaciones, acceso abusivo a sistemas y violación a la intimidad personal según el Código Penal y la Constitución Nacional. También menciona programas y unidades de apoyo para fortalecer la justicia en materia de delitos informáticos.