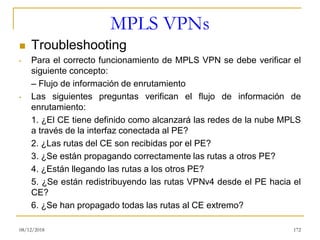

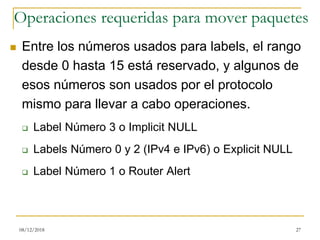

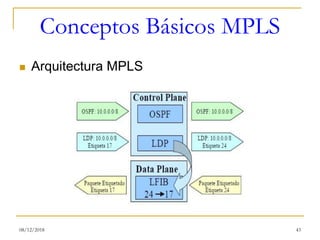

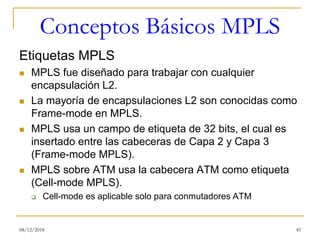

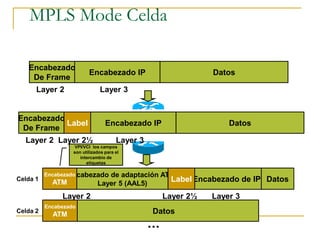

Este documento introduce MPLS (Multiprotocol Label Switching), describiendo cómo surgió como una solución para mejorar el rendimiento del enrutamiento en comparación con protocolos como ATM, Frame Relay e IP. Explica que MPLS funciona asignando números únicos llamados "etiquetas" a cada prefijo de red, permitiendo que los routers se comuniquen y reenvíen paquetes más rápidamente basándose en estas etiquetas en lugar de tener que buscar en tablas de enrutamiento. También describe los protocolos, tablas y operaciones

![CONFIGURACIÓN MPLS

◼ Configuración Básica

• El comando que define una interfaz específica que

identifica al ruteador es el siguiente:

– Router(config)#mpls ldp router-id [interface]

• Generalmente se debe escoger la interfaz de loopback

que identificará al ruteador dentro de la nube MPLS:

– Router(config)#mpls ldp router-id loopback 0

• Este comando viene deshabilitado por default

08/12/2018 110](https://image.slidesharecdn.com/06mpls-220726231431-c6cc47da/85/06-MPLS-pdf-110-320.jpg)

![CONFIGURACIÓN MPLS

◼ Configuración Avanzada

• El siguiente comando determina el número de saltos

máximos para descubrir neighbors MPLS. Los valores

van desde 1 a 255:

– Router(config)#mpls ldp maxhops [numero de

saltos máximos]

• Por default, las etiquetas son anunciadas para todos los

LDP neighbors. El siguiente comando permite restringir

el anuncio de etiquetas a un grupo determinado de

redes. Este rango viene dado por varios access-list a

través del comando for:

– Router(config)#mpls ldp advertise-labels [for

prefix-accesslist]

08/12/2018 111](https://image.slidesharecdn.com/06mpls-220726231431-c6cc47da/85/06-MPLS-pdf-111-320.jpg)

![CONFIGURACIÓN MPLS

◼ Configuración Avanzada

• El intercambio de etiquetas incrementa el máximo valor del

MTU debido a la colocación adicional de la cabecera de

etiqueta

• Generalmente el valor del MTU es 1500 pero debido a la

cabecera de etiqueta (4 bytes), este valor disminuye a 1496.

Por esta razón es importante definir un valor de MTU mayor a

1504 y así garantizar todas las aplicaciones comunes

• El siguiente comando permite definir el valor del MTU:

– Router(config-if)#mpls mtu [bytes]

• El valor del MTU puede ser entre 64 y 65535

• El incremento del valor del MTU se conoce como Jumbo

Frames

08/12/2018 112](https://image.slidesharecdn.com/06mpls-220726231431-c6cc47da/85/06-MPLS-pdf-112-320.jpg)

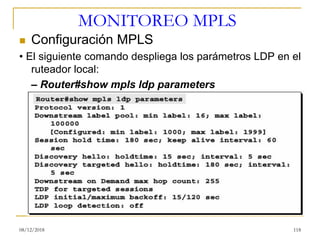

![MONITOREO MPLS

◼ Configuración LDP

• El siguiente comando despliega información sobre los

neighbors LDP:

– Router#show mpls ldp neighbor [detail]

08/12/2018 121](https://image.slidesharecdn.com/06mpls-220726231431-c6cc47da/85/06-MPLS-pdf-121-320.jpg)

![MPLS VPNs

◼ Configuración de MPLS VPN

– Definición del Next-hop: Es necesario debido a que en

la tabla de enrutamiento del BGP, es importante que se

defina como próximo salto (next-hop) al neighbor MPLS

donde se originó la ruta

Router(config-router)#address-family vpn4

Router(config-router-af)#neighbor 10.15.200.39 next-hop-self

– Habilitación de comunidades: Es necesario para

habilitar el transporte de comunidades estándar y

extendidas a través de la sesión IBGP

Router(config-router)#address-family vpn4

Router(config-router-af)#neighbor 10.15.200.39 send-community

[extended | both]

08/12/2018 154](https://image.slidesharecdn.com/06mpls-220726231431-c6cc47da/85/06-MPLS-pdf-154-320.jpg)

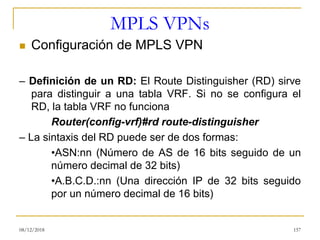

![MPLS VPNs

◼ Configuración de MPLS VPN

– Definición de un RT: El Route Target (RT) permite

especificar que comunidad se añadirá a la dirección

IPv4 por medio de la opción export y también especifica

las comunidades que ingresan a la tabla VRF por medio

de la opción import

Router(config-vrf)#route-target [both|export|import] RT

– Similar al RD, la sintaxis de RTs puede ser de dos

formas:

•ASN:nn (Número de AS de 16 bits seguido de un

número decimal de 32 bits)

•A.B.C.D.:nn (Una dirección IP de 32 bits seguido

por un número decimal de 16 bits)

08/12/2018 158](https://image.slidesharecdn.com/06mpls-220726231431-c6cc47da/85/06-MPLS-pdf-158-320.jpg)