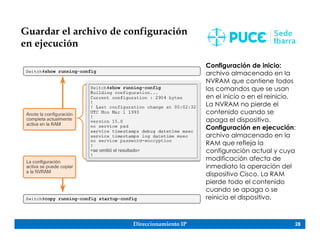

El documento detalla el uso de Cisco IOS en la configuración y gestión de redes, incluyendo modos de comando, navegación en IOS, y técnicas de seguridad como la configuración de contraseñas cifradas. Se abordan temas de direccionamiento IP, configuraciones de dispositivos, y la importancia de proteger el acceso a la red mediante contraseñas y advertencias legales. Además, se incluyen actividades prácticas en Packet Tracer para acompañar el aprendizaje sobre la configuración básica y verificación de conectividad en redes.

![Direccionamiento IP 29

Modificación de la

configuración en ejecución

Elimine los comandos modificados de a uno por vez

para restaurar el dispositivo a su configuración anterior.

Copie el archivo de configuración de inicio en la

configuración en ejecución con el comando del modo

EXEC privilegiado copy startup-config running-config.

Vuelva a cargar el dispositivo con el comando reload

del modo EXEC privilegiado.

Switch# reload

System configuration has been modified. Save? [yes/no]: n

Proceed with reload? [confirm]](https://image.slidesharecdn.com/2-200201151931/85/2-1-DIRECCIONAMIENTO-IP-29-320.jpg)