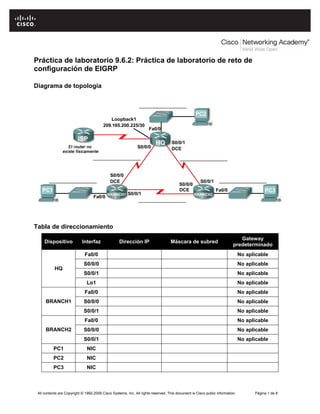

Este documento describe una práctica de laboratorio para configurar una red utilizando EIGRP y enrutamiento estático. Los objetivos incluyen dividir una red en subredes utilizando VLSM para cumplir con los requisitos de direccionamiento, asignar direcciones IP a interfaces, configurar routers incluyendo EIGRP, verificar la conectividad y documentar los resultados. Se proporciona un diagrama de topología y una tabla de direcciones para completar la configuración de la red.