Arbol

•Descargar como PPTX, PDF•

0 recomendaciones•215 vistas

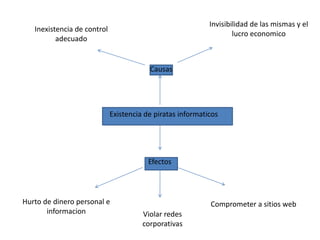

La falta de control adecuado sobre la seguridad informática ha permitido la existencia de piratas informáticos, lo que ha dado lugar al hurto de dinero e información personal y ha comprometido sitios web y redes corporativas.

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Arbol De Problema S

Las causas principales son la existencia de piratas informáticos y la falta de controles adecuados, lo que permite el hurto de dinero e información personal y comprometer sitios web y redes corporativas, poniendo en riesgo la privacidad de los usuarios.

Opinion

El documento habla sobre las actividades ilícitas llevadas a cabo por piratas informáticos que operan como empresas exitosas debido a la falta de conocimiento sobre estas amenazas y la promesa de dinero fácil. Se sugiere informar a la ciudadanía sobre los peligros en Internet y formas de protegerse para reducir los daños a la sociedad causados por estas actividades delictivas.

6 2 8_lucio_molina_focazzio

El documento habla sobre la seguridad de los sistemas de información de las entidades públicas. Discuten los desafíos que enfrentan las entidades de control fiscal y la importancia de usar mejores prácticas de seguridad informática. También mencionan algunos de los mayores desastres de seguridad que han ocurrido y los tipos más comunes de ataques cibernéticos.

PresentacióN1

La falta de sistemas de control y seguridad, así como la facilidad de vulnerar los sistemas y la falta de conocimientos de las personas sobre enlaces de procedencia dudosa, causan que los hackers obtengan información personal y la utilicen para fines económicos. Las empresas de software deben crear mejores sistemas de seguridad y las personas deben informarse más sobre cómo actúan los delincuentes cibernéticos para prevenir estos efectos.

Arbol Informatico

La piratería en internet se ha convertido en un negocio lucrativo que opera como verdaderas empresas. Estas "empresas" desarrollan numerosas técnicas de piratería como gusanos, spam y robo de identidad de manera organizada y efectiva, afectando gravemente a empresas y personas. Las causas principales son la invisibilidad de estas operaciones y la falta de control, mientras que sus efectos incluyen el hurto de dinero e información personal, comprometer sitios web y violar redes corporativas.

Piratas Que Operan Como Empresas

El documento discute los problemas de las empresas fantasmas que podrían usarse para evadir impuestos y los perjuicios que causan a los usuarios y al Estado, incluyendo la violación de redes corporativas y el robo de información y dinero personal.

áRbol Del Problema Y Soluciones

El documento describe el problema de piratas informáticos que operan sitios web fraudulentos para robar información personal y financiera de usuarios. Esto ocurre debido a la falta de capacitación de usuarios sobre comercio electrónico y firma digital, así como la ausencia de un marco jurídico que proteja las transacciones en línea. Como resultado, los piratas pueden infiltrar sistemas y robar datos e incluso dinero. Una posible solución es aprobar una ley que regule las transacciones en línea y capacitar a los agentes del estado sobre delitos c

Arbol De Problemas

Los hackers operan como organizaciones criminales sofisticadas que usan tácticas de mercadeo para propagar malware y obstaculizar la protección de antivirus, mientras que las infecciones de códigos maliciosos se vuelven más severas y difíciles de solucionar debido a la falta de cooperación entre estados para detener a estas asociaciones y la insuficiente educación a usuarios sobre un uso seguro de Internet.

Recomendados

Arbol De Problema S

Las causas principales son la existencia de piratas informáticos y la falta de controles adecuados, lo que permite el hurto de dinero e información personal y comprometer sitios web y redes corporativas, poniendo en riesgo la privacidad de los usuarios.

Opinion

El documento habla sobre las actividades ilícitas llevadas a cabo por piratas informáticos que operan como empresas exitosas debido a la falta de conocimiento sobre estas amenazas y la promesa de dinero fácil. Se sugiere informar a la ciudadanía sobre los peligros en Internet y formas de protegerse para reducir los daños a la sociedad causados por estas actividades delictivas.

6 2 8_lucio_molina_focazzio

El documento habla sobre la seguridad de los sistemas de información de las entidades públicas. Discuten los desafíos que enfrentan las entidades de control fiscal y la importancia de usar mejores prácticas de seguridad informática. También mencionan algunos de los mayores desastres de seguridad que han ocurrido y los tipos más comunes de ataques cibernéticos.

PresentacióN1

La falta de sistemas de control y seguridad, así como la facilidad de vulnerar los sistemas y la falta de conocimientos de las personas sobre enlaces de procedencia dudosa, causan que los hackers obtengan información personal y la utilicen para fines económicos. Las empresas de software deben crear mejores sistemas de seguridad y las personas deben informarse más sobre cómo actúan los delincuentes cibernéticos para prevenir estos efectos.

Arbol Informatico

La piratería en internet se ha convertido en un negocio lucrativo que opera como verdaderas empresas. Estas "empresas" desarrollan numerosas técnicas de piratería como gusanos, spam y robo de identidad de manera organizada y efectiva, afectando gravemente a empresas y personas. Las causas principales son la invisibilidad de estas operaciones y la falta de control, mientras que sus efectos incluyen el hurto de dinero e información personal, comprometer sitios web y violar redes corporativas.

Piratas Que Operan Como Empresas

El documento discute los problemas de las empresas fantasmas que podrían usarse para evadir impuestos y los perjuicios que causan a los usuarios y al Estado, incluyendo la violación de redes corporativas y el robo de información y dinero personal.

áRbol Del Problema Y Soluciones

El documento describe el problema de piratas informáticos que operan sitios web fraudulentos para robar información personal y financiera de usuarios. Esto ocurre debido a la falta de capacitación de usuarios sobre comercio electrónico y firma digital, así como la ausencia de un marco jurídico que proteja las transacciones en línea. Como resultado, los piratas pueden infiltrar sistemas y robar datos e incluso dinero. Una posible solución es aprobar una ley que regule las transacciones en línea y capacitar a los agentes del estado sobre delitos c

Arbol De Problemas

Los hackers operan como organizaciones criminales sofisticadas que usan tácticas de mercadeo para propagar malware y obstaculizar la protección de antivirus, mientras que las infecciones de códigos maliciosos se vuelven más severas y difíciles de solucionar debido a la falta de cooperación entre estados para detener a estas asociaciones y la insuficiente educación a usuarios sobre un uso seguro de Internet.

Ciberbullying

El gráfico muestra los reportes atendidos por la policía cibernética en el año 2017 según tipo de delito. La mayoría de los reportes estuvieron relacionados con asesoramientos (más del 50%), mientras que fraudes, extorsión, suplantación de identidad y amenazas también representaron un porcentaje significativo de los reportes. Delitos como difamación, acoso, pornografía infantil, secuestro virtual y clonación de tarjetas tuvieron menos reportes.

Inseguridad en internet

La seguridad en Internet es una cuestión de comportamiento, si usted abre correos de remitentes desconocidos; desactiva las medidas de seguridad de los equipos porque le parece que entorpecen el funcionamiento de su ordenador

Pc zombie, phishing, spim, spear

Este documento define y describe varios tipos de amenazas cibernéticas como PC Zombie, Phishing, Spim, Spear Phishing, Ransomware, Spam y Scam. Un PC Zombie es una computadora infectada que puede ser controlada remotamente sin el conocimiento del usuario. Phishing involucra el engaño para obtener información confidencial. Spim es correo no deseado a través de mensajería instantánea. Spear Phishing se enfoca en organizaciones específicas. Ransomware bloquea las computadoras hasta que se pague un rescate.

¿Por qué es necesario mantener las aplicaciones de seguridad activadas y act...

El documento explica por qué es necesario mantener las aplicaciones de seguridad como antivirus, firewall y antispyware actualizados. Dejar las aplicaciones de seguridad sin actualizar puede permitir que intrusos accedan al sistema y roben datos, instalen malware o realicen fraudes. El documento también describe varios tipos de ataques cibernéticos como malware, phishing y ataques a redes inalámbricas, así como algunos hackers célebres.

Los hackers y los delitos computacionales

Del libro de Sistemas de información gerencial de kenneth, el temas de "Los hackers y los delitos computacionales", de las sección 8.1, del capitulo 8.

Untitled Presentation

La seguridad en Internet requiere defensas activas y pasivas. Los firewalls, antivirus, antispam protegen los dispositivos, mientras que la autenticación, certificados digitales, encriptación y firma digital garantizan la identidad digital y sistemas de identidad de forma segura.

Cybercrimen en el peru

El documento describe el cybercrimen en el Perú y la legislación relacionada. Explica que el cybercrimen ha evolucionado para tener motivos financieros como obtener ingresos a través de malware y phishing. También analiza la Ley 27309 que incorpora delitos informáticos al Código Penal peruano como la interferencia o daño de bases de datos. Define los delitos informáticos, computacionales y electrónicos.

Diagrama de fluo - seguridad informática

Este documento habla sobre la importancia de la seguridad informática y la protección de datos. Explica los objetivos de confidencialidad, integridad y disponibilidad de la información, así como las amenazas internas y externas como el robo, sabotaje, virus y fraude. También cubre temas como el backup y almacenamiento de datos, legislación sobre delitos informáticos, y métodos de protección como la criptografía.

Gutell 101.physica.a.2007.386.0564.good

Lee C.-Y., Lee J.C., and Gutell R.R. (2007).

Networks of interactions in the secondary and tertiary structure of ribosomal RNA.

Physica A, 386(1):564-572.

Sastra bandingan

This document lists the names of 6 students - Saperiah A1B110243, Mia Aldina Maulana A1B110225, Susilawati A1B110250, Kusniati Andriani A1B110215, Muhammad Sadri A1B110203, and Mustahib A1B110205. It also contains the title "SASTRA BANDINGAN NUSANTARA" and thanks the reader.

Taller 4 janina borja

En 10 años, la autora se ve como una profesional con su propio negocio, habiendo superado sus debilidades. Quizás tendrá un bebé y su hija actual será más grande. Una vez graduada y obteniendo su título, podrá sacar adelante a su familia con un buen trabajo. Si tuviera la oportunidad, le gustaría postularse como concejal para aportar a la sociedad. Su visión general es ser un buen ejemplo para su hija en 10 años más.

Amarillas Internet - Carrera de Director - Plan Mayorista

El documento describe una carrera como director regional en una compañía de anuncios amarillos. Con una inversión inicial de $1000, se reciben 250 códigos digitales de anuncios a $4 cada uno que pueden venderse a $18 cada uno, duplicando la inversión inicial a $4500. Adicionalmente se reciben 250 códigos extras duplicando la rentabilidad a $9000. Al calificar como director regional se obtienen beneficios como descuentos y comisiones por nuevos directores.

Noticias

ABC Digital lanzará un sitio móvil (iABC) para ofrecer noticias, fotos y videos de forma optimizada para teléfonos móviles. Será el primer sitio de este tipo en Paraguay y permitirá a los lectores visualizar y compartir contenidos desde sus dispositivos móviles. El sitio fue creado con la plataforma mobc3 y su lanzamiento oficial será en la Expo de Mariano Roque Alonso.

La formación de alumnos para el futuro

El documento discute la importancia de formar alumnos para el futuro en República Dominicana. Señala que el gobierno está invirtiendo en tecnología educativa como computadoras para estudiantes y docentes, para desarrollar habilidades como la creatividad, el pensamiento crítico y el dominio de las TIC. Explica que se necesita una nueva escuela centrada en el aprendizaje personalizado con profesores que guíen a los estudiantes. Concluye que formar alumnos para el futuro requiere inversión continua para aseg

Cdtec general

Este documento presenta información sobre Cdtec Servicios Tecnológicos S.L., incluyendo su misión, visión y compromisos. También describe su modelo de Software Factory, metodologías de trabajo, y referencias de proyectos realizados utilizando tecnologías como BPM, Liferay, .NET, Java y JBoss Seam.

Sharpflier

Electro-Static Painting uses an electrostatic charge to apply paint which allows for less overspray, safer conditions, and increased productivity compared to conventional spray painting. Sharp Painting Incorporated offers electro-static painting services that can be conducted in shops or on-site to reduce liability and waste from overspray while providing a clean, professionally sprayed finish.

A vida

O documento discute a importância de valorizar os momentos e as pessoas que nos fazem felizes, como amigos e aqueles que nos apoiam nos momentos difíceis. Também enfatiza viver a vida sem arrependimentos, seguindo os sonhos e esquecendo o passado. Finalmente, incentiva a compartilhar mensagens positivas com aqueles que nos importam.

Как анимировать тысячи объектов на карте и не подвесить браузер

По материалам конференции .NET разработчиков http://dotnetconf.ru/materialy/animateobjectsonthemap

A arte de calar 2

O documento discute a arte de calar em diferentes situações, argumentando que calar sobre si mesmo é humildade, mas calar diante da injustiça ou sofrimento alheio é fraqueza ou covardia. Também afirma que calar quando outro está falando é delicadeza, mas calar quando outro espera uma palavra é uma omissão. Por fim, lembra que Deus nunca abandona seus filhos.

Más contenido relacionado

La actualidad más candente

Ciberbullying

El gráfico muestra los reportes atendidos por la policía cibernética en el año 2017 según tipo de delito. La mayoría de los reportes estuvieron relacionados con asesoramientos (más del 50%), mientras que fraudes, extorsión, suplantación de identidad y amenazas también representaron un porcentaje significativo de los reportes. Delitos como difamación, acoso, pornografía infantil, secuestro virtual y clonación de tarjetas tuvieron menos reportes.

Inseguridad en internet

La seguridad en Internet es una cuestión de comportamiento, si usted abre correos de remitentes desconocidos; desactiva las medidas de seguridad de los equipos porque le parece que entorpecen el funcionamiento de su ordenador

Pc zombie, phishing, spim, spear

Este documento define y describe varios tipos de amenazas cibernéticas como PC Zombie, Phishing, Spim, Spear Phishing, Ransomware, Spam y Scam. Un PC Zombie es una computadora infectada que puede ser controlada remotamente sin el conocimiento del usuario. Phishing involucra el engaño para obtener información confidencial. Spim es correo no deseado a través de mensajería instantánea. Spear Phishing se enfoca en organizaciones específicas. Ransomware bloquea las computadoras hasta que se pague un rescate.

¿Por qué es necesario mantener las aplicaciones de seguridad activadas y act...

El documento explica por qué es necesario mantener las aplicaciones de seguridad como antivirus, firewall y antispyware actualizados. Dejar las aplicaciones de seguridad sin actualizar puede permitir que intrusos accedan al sistema y roben datos, instalen malware o realicen fraudes. El documento también describe varios tipos de ataques cibernéticos como malware, phishing y ataques a redes inalámbricas, así como algunos hackers célebres.

Los hackers y los delitos computacionales

Del libro de Sistemas de información gerencial de kenneth, el temas de "Los hackers y los delitos computacionales", de las sección 8.1, del capitulo 8.

Untitled Presentation

La seguridad en Internet requiere defensas activas y pasivas. Los firewalls, antivirus, antispam protegen los dispositivos, mientras que la autenticación, certificados digitales, encriptación y firma digital garantizan la identidad digital y sistemas de identidad de forma segura.

Cybercrimen en el peru

El documento describe el cybercrimen en el Perú y la legislación relacionada. Explica que el cybercrimen ha evolucionado para tener motivos financieros como obtener ingresos a través de malware y phishing. También analiza la Ley 27309 que incorpora delitos informáticos al Código Penal peruano como la interferencia o daño de bases de datos. Define los delitos informáticos, computacionales y electrónicos.

Diagrama de fluo - seguridad informática

Este documento habla sobre la importancia de la seguridad informática y la protección de datos. Explica los objetivos de confidencialidad, integridad y disponibilidad de la información, así como las amenazas internas y externas como el robo, sabotaje, virus y fraude. También cubre temas como el backup y almacenamiento de datos, legislación sobre delitos informáticos, y métodos de protección como la criptografía.

La actualidad más candente (8)

¿Por qué es necesario mantener las aplicaciones de seguridad activadas y act...

¿Por qué es necesario mantener las aplicaciones de seguridad activadas y act...

Destacado

Gutell 101.physica.a.2007.386.0564.good

Lee C.-Y., Lee J.C., and Gutell R.R. (2007).

Networks of interactions in the secondary and tertiary structure of ribosomal RNA.

Physica A, 386(1):564-572.

Sastra bandingan

This document lists the names of 6 students - Saperiah A1B110243, Mia Aldina Maulana A1B110225, Susilawati A1B110250, Kusniati Andriani A1B110215, Muhammad Sadri A1B110203, and Mustahib A1B110205. It also contains the title "SASTRA BANDINGAN NUSANTARA" and thanks the reader.

Taller 4 janina borja

En 10 años, la autora se ve como una profesional con su propio negocio, habiendo superado sus debilidades. Quizás tendrá un bebé y su hija actual será más grande. Una vez graduada y obteniendo su título, podrá sacar adelante a su familia con un buen trabajo. Si tuviera la oportunidad, le gustaría postularse como concejal para aportar a la sociedad. Su visión general es ser un buen ejemplo para su hija en 10 años más.

Amarillas Internet - Carrera de Director - Plan Mayorista

El documento describe una carrera como director regional en una compañía de anuncios amarillos. Con una inversión inicial de $1000, se reciben 250 códigos digitales de anuncios a $4 cada uno que pueden venderse a $18 cada uno, duplicando la inversión inicial a $4500. Adicionalmente se reciben 250 códigos extras duplicando la rentabilidad a $9000. Al calificar como director regional se obtienen beneficios como descuentos y comisiones por nuevos directores.

Noticias

ABC Digital lanzará un sitio móvil (iABC) para ofrecer noticias, fotos y videos de forma optimizada para teléfonos móviles. Será el primer sitio de este tipo en Paraguay y permitirá a los lectores visualizar y compartir contenidos desde sus dispositivos móviles. El sitio fue creado con la plataforma mobc3 y su lanzamiento oficial será en la Expo de Mariano Roque Alonso.

La formación de alumnos para el futuro

El documento discute la importancia de formar alumnos para el futuro en República Dominicana. Señala que el gobierno está invirtiendo en tecnología educativa como computadoras para estudiantes y docentes, para desarrollar habilidades como la creatividad, el pensamiento crítico y el dominio de las TIC. Explica que se necesita una nueva escuela centrada en el aprendizaje personalizado con profesores que guíen a los estudiantes. Concluye que formar alumnos para el futuro requiere inversión continua para aseg

Cdtec general

Este documento presenta información sobre Cdtec Servicios Tecnológicos S.L., incluyendo su misión, visión y compromisos. También describe su modelo de Software Factory, metodologías de trabajo, y referencias de proyectos realizados utilizando tecnologías como BPM, Liferay, .NET, Java y JBoss Seam.

Sharpflier

Electro-Static Painting uses an electrostatic charge to apply paint which allows for less overspray, safer conditions, and increased productivity compared to conventional spray painting. Sharp Painting Incorporated offers electro-static painting services that can be conducted in shops or on-site to reduce liability and waste from overspray while providing a clean, professionally sprayed finish.

A vida

O documento discute a importância de valorizar os momentos e as pessoas que nos fazem felizes, como amigos e aqueles que nos apoiam nos momentos difíceis. Também enfatiza viver a vida sem arrependimentos, seguindo os sonhos e esquecendo o passado. Finalmente, incentiva a compartilhar mensagens positivas com aqueles que nos importam.

Как анимировать тысячи объектов на карте и не подвесить браузер

По материалам конференции .NET разработчиков http://dotnetconf.ru/materialy/animateobjectsonthemap

A arte de calar 2

O documento discute a arte de calar em diferentes situações, argumentando que calar sobre si mesmo é humildade, mas calar diante da injustiça ou sofrimento alheio é fraqueza ou covardia. Também afirma que calar quando outro está falando é delicadeza, mas calar quando outro espera uma palavra é uma omissão. Por fim, lembra que Deus nunca abandona seus filhos.

Cambio climático y globalización

El documento discute los efectos de la globalización y el cambio climático. Explica cómo la industrialización y el transporte internacional han contribuido a la contaminación y el calentamiento global a través de las emisiones de gases de efecto invernadero. También describe cómo los países en desarrollo del hemisferio sur son los más afectados por los cambios climáticos, y usa a Perú como ejemplo de un país muy afectado que necesita fondos para hacer frente a los daños medioambientales y de salud causados.

Fiestas infantiles

This document is about children's parties and contains a single word, "INFANTILES", repeated many times. In just a few words, it focuses exclusively on children's celebrations or events.

Портал и социальная сеть: кто кого?

Борьба корпоративного интранет - портала и корпоративной социальной сети - не избежна. Но с каким результатом она завершится?

Hemorragias en el embarazo

La hemorragia obstétrica se refiere al sangrado que ocurre durante el embarazo, parto o puerperio. Puede ser causado por abortos espontáneos, embarazos ectópicos, placenta previa, desprendimiento prematuro de placenta, desgarros uterinos u otras condiciones. La hemorragia posparto, definida como la pérdida de más de 500 ml de sangre después del parto vaginal o más de 1000 ml después de una cesárea, es la causa principal de muerte materna en países desarrollados

Triptico de la contaminacion

Este documento trata sobre cómo los individuos pueden contribuir a reducir los problemas medioambientales a través de cambios en sus hábitos de consumo y estilo de vida. Explica que muchos de los problemas globales del medio ambiente se originan en nuestro modelo de producción y consumo, y que pequeñas acciones cotidianas como apagar las luces pueden tener un impacto. Propone aplicar las tres erres de reducir, reutilizar y reciclar, así como adoptar hábitos de ahorro de energía, agua y generación de menos desechos.

Chapter 1

This document discusses the history and classification of aircraft engines. It begins by covering early human flight attempts and the Wright Brothers' development of the first successful aircraft engine. It then outlines the progression of engine technology through WWI and WWII, including the widespread adoption of radial engines. The document also classifies engines according to their cylinder arrangement and discusses ongoing engine design, from modern reciprocating to jet propulsion. It concludes by reviewing the advantages and disadvantages of different engine types and highlighting continued development in the field.

Destacado (20)

Amarillas Internet - Carrera de Director - Plan Mayorista

Amarillas Internet - Carrera de Director - Plan Mayorista

Как анимировать тысячи объектов на карте и не подвесить браузер

Как анимировать тысячи объектов на карте и не подвесить браузер

Último

Automatización Estratégica: De Hojas de Cálculo a Software Especializado

Descubre cómo transformar la gestión estratégica de tu empresa pasando de métodos basados en hojas de cálculo a software especializado. Este completo tutorial detalla una agenda de cambio en seis perspectivas clave: indicadores de rendimiento, mapas estratégicos, marcos empresariales, alineación estratégica, informes y trabajo en equipo. Aprende a automatizar y optimizar tu planificación estratégica con herramientas avanzadas que mejoran la precisión, la eficiencia y la colaboración. Ideal para empresas que buscan modernizar su enfoque estratégico.

Teoria del diseño organizacional. Admon.

Bienvenido al mundo real de la teoría organizacional. La suerte cambiante de Xerox

muestra la teoría organizacional en acción. Los directivos de Xerox estaban muy involucrados en la teoría organizacional cada día de su vida laboral; pero muchos nunca se

dieron cuenta de ello. Los gerentes de la empresa no entendían muy bien la manera en que

la organización se relacionaba con el entorno o cómo debía funcionar internamente. Los

conceptos de la teoría organizacional han ayudado a que Anne Mulcahy y Úrsula analicen

y diagnostiquen lo que sucede, así como los cambios necesarios para que la empresa siga

siendo competitiva. La teoría organizacional proporciona las herramientas para explicar

el declive de Xerox, entender la transformación realizada por Mulcahy y reconocer algunos pasos que Burns pudo tomar para mantener a Xerox competitiva.

Numerosas organizaciones han enfrentado problemas similares. Los directivos de

American Airlines, por ejemplo, que una vez fue la aerolínea más grande de Estados

Unidos, han estado luchando durante los últimos diez años para encontrar la fórmula

adecuada para mantener a la empresa una vez más orgullosa y competitiva. La compañía

matriz de American, AMR Corporation, acumuló $11.6 mil millones en pérdidas de 2001

a 2011 y no ha tenido un año rentable desde 2007.2

O considere los errores organizacionales dramáticos ilustrados por la crisis de 2008 en el sector de la industria hipotecaria

y de las finanzas en los Estados Unidos. Bear Stearns desapareció y Lehman Brothers se

declaró en quiebra. American International Group (AIG) buscó un rescate del gobierno

estadounidense. Otro icono, Merrill Lynch, fue salvado por formar parte de Bank of

America, que ya le había arrebatado al prestamista hipotecario Countrywide Financial

Corporation.3

La crisis de 2008 en el sector financiero de Estados Unidos representó un

cambio y una incertidumbre en una escala sin precedentes, y hasta cierto grado, afectó a

los gerentes en todo tipo de organizaciones e industrias del mundo en los años venideros.

ejecucion de la investigacion de mercados

planeasion de investigacion del mercado para los alumnos de 6 semestre de la carrera ingeneria gestion empresarial

Los catorce principios de calidad en las empresas, según Deming..pptx

principios de calidad empresariales

Trabajo sobre Presupuesto Empresarial .pdf

Examen presupuesto Empresarial de la universidad nacional abierta Venezuela

fases de control en un centro de computo .pptx

en esta presentación se muestra las fases de control en un centro de computo

Mi Carnaval, sistema utilizará algoritmos de ML para optimizar la distribució...

Mi Carnaval, sistema utilizará algoritmos de ML para optimizar la distribució...micarnavaltupatrimon

El sistema utilizará algoritmos de ML para optimizar la distribución de recursos, como el transporte, el alojamiento y la seguridad, en función de la afluencia prevista de turistas. La plataforma ofrecerá una amplia oferta de productos, servicios, tiquetería e información relevante para incentivar el uso de está y generarle valor al usuario, además, realiza un levantamiento de datos de los espectadores que se registran y genera la estadística demográfica, ayudando a reducir la congestión, las largas filas y otros problemas, así como a identificar áreas de alto riesgo de delincuencia y otros problemas de seguridad.Técnica lúdica de organización para mejorar la productividad

Técnica lúdica de organización para mejorar la gestión de tareas y productividad

Sesión 1-2 Formulación de Estados Financieros (2).pdf

Marco normativo para la formulación de los estados financieros.

El-Codigo-De-La-Abundancia para todos.pdf

Si quieres alcanzar tus sueños y tener el estilo de vida que deseas, es primordial que te comprometas contigo mismo y realices todos los ejercicios que te propongo para recibieron lo que mereces, incluso algunos milagros que no tenías en mente

Evolución de la mercadotecnia y selección del producto en la empresa KFC

Incluye datos relevantes sobre la cadena de comida rápida KFC

Último (20)

Automatización Estratégica: De Hojas de Cálculo a Software Especializado

Automatización Estratégica: De Hojas de Cálculo a Software Especializado

Los catorce principios de calidad en las empresas, según Deming..pptx

Los catorce principios de calidad en las empresas, según Deming..pptx

Mi Carnaval, sistema utilizará algoritmos de ML para optimizar la distribució...

Mi Carnaval, sistema utilizará algoritmos de ML para optimizar la distribució...

Técnica lúdica de organización para mejorar la productividad

Técnica lúdica de organización para mejorar la productividad

Sesión 1-2 Formulación de Estados Financieros (2).pdf

Sesión 1-2 Formulación de Estados Financieros (2).pdf

Evolución de la mercadotecnia y selección del producto en la empresa KFC

Evolución de la mercadotecnia y selección del producto en la empresa KFC

Arbol

- 1. Invisibilidad de lasmismas y el lucroeconomico Inexistencia de control adecuado Causas Existencia de piratasinformaticos Efectos Hurto de dinero personal e informacion Comprometer a sitios web Violarredescorporativas