Arbol Claudio

•Descargar como PPTX, PDF•

0 recomendaciones•94 vistas

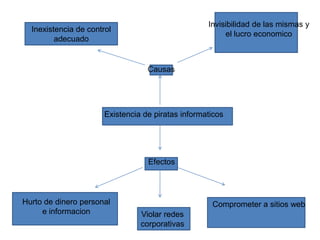

La falta de control adecuado sobre la seguridad informática ha permitido la existencia de piratas informáticos, lo que ha dado lugar al hurto de dinero e información personal y ha comprometido sitios web y redes corporativas.

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Arbol De Problema S

Las causas principales son la existencia de piratas informáticos y la falta de controles adecuados, lo que permite el hurto de dinero e información personal y comprometer sitios web y redes corporativas, poniendo en riesgo la privacidad de los usuarios.

Opinion

El documento habla sobre las actividades ilícitas llevadas a cabo por piratas informáticos que operan como empresas exitosas debido a la falta de conocimiento sobre estas amenazas y la promesa de dinero fácil. Se sugiere informar a la ciudadanía sobre los peligros en Internet y formas de protegerse para reducir los daños a la sociedad causados por estas actividades delictivas.

6 2 8_lucio_molina_focazzio

El documento habla sobre la seguridad de los sistemas de información de las entidades públicas. Discuten los desafíos que enfrentan las entidades de control fiscal y la importancia de usar mejores prácticas de seguridad informática. También mencionan algunos de los mayores desastres de seguridad que han ocurrido y los tipos más comunes de ataques cibernéticos.

PresentacióN1

La falta de sistemas de control y seguridad, así como la facilidad de vulnerar los sistemas y la falta de conocimientos de las personas sobre enlaces de procedencia dudosa, causan que los hackers obtengan información personal y la utilicen para fines económicos. Las empresas de software deben crear mejores sistemas de seguridad y las personas deben informarse más sobre cómo actúan los delincuentes cibernéticos para prevenir estos efectos.

Arbol Informatico

La piratería en internet se ha convertido en un negocio lucrativo que opera como verdaderas empresas. Estas "empresas" desarrollan numerosas técnicas de piratería como gusanos, spam y robo de identidad de manera organizada y efectiva, afectando gravemente a empresas y personas. Las causas principales son la invisibilidad de estas operaciones y la falta de control, mientras que sus efectos incluyen el hurto de dinero e información personal, comprometer sitios web y violar redes corporativas.

Piratas Que Operan Como Empresas

El documento discute los problemas de las empresas fantasmas que podrían usarse para evadir impuestos y los perjuicios que causan a los usuarios y al Estado, incluyendo la violación de redes corporativas y el robo de información y dinero personal.

áRbol Del Problema Y Soluciones

El documento describe el problema de piratas informáticos que operan sitios web fraudulentos para robar información personal y financiera de usuarios. Esto ocurre debido a la falta de capacitación de usuarios sobre comercio electrónico y firma digital, así como la ausencia de un marco jurídico que proteja las transacciones en línea. Como resultado, los piratas pueden infiltrar sistemas y robar datos e incluso dinero. Una posible solución es aprobar una ley que regule las transacciones en línea y capacitar a los agentes del estado sobre delitos c

Arbol De Problemas

Los hackers operan como organizaciones criminales sofisticadas que usan tácticas de mercadeo para propagar malware y obstaculizar la protección de antivirus, mientras que las infecciones de códigos maliciosos se vuelven más severas y difíciles de solucionar debido a la falta de cooperación entre estados para detener a estas asociaciones y la insuficiente educación a usuarios sobre un uso seguro de Internet.

Recomendados

Arbol De Problema S

Las causas principales son la existencia de piratas informáticos y la falta de controles adecuados, lo que permite el hurto de dinero e información personal y comprometer sitios web y redes corporativas, poniendo en riesgo la privacidad de los usuarios.

Opinion

El documento habla sobre las actividades ilícitas llevadas a cabo por piratas informáticos que operan como empresas exitosas debido a la falta de conocimiento sobre estas amenazas y la promesa de dinero fácil. Se sugiere informar a la ciudadanía sobre los peligros en Internet y formas de protegerse para reducir los daños a la sociedad causados por estas actividades delictivas.

6 2 8_lucio_molina_focazzio

El documento habla sobre la seguridad de los sistemas de información de las entidades públicas. Discuten los desafíos que enfrentan las entidades de control fiscal y la importancia de usar mejores prácticas de seguridad informática. También mencionan algunos de los mayores desastres de seguridad que han ocurrido y los tipos más comunes de ataques cibernéticos.

PresentacióN1

La falta de sistemas de control y seguridad, así como la facilidad de vulnerar los sistemas y la falta de conocimientos de las personas sobre enlaces de procedencia dudosa, causan que los hackers obtengan información personal y la utilicen para fines económicos. Las empresas de software deben crear mejores sistemas de seguridad y las personas deben informarse más sobre cómo actúan los delincuentes cibernéticos para prevenir estos efectos.

Arbol Informatico

La piratería en internet se ha convertido en un negocio lucrativo que opera como verdaderas empresas. Estas "empresas" desarrollan numerosas técnicas de piratería como gusanos, spam y robo de identidad de manera organizada y efectiva, afectando gravemente a empresas y personas. Las causas principales son la invisibilidad de estas operaciones y la falta de control, mientras que sus efectos incluyen el hurto de dinero e información personal, comprometer sitios web y violar redes corporativas.

Piratas Que Operan Como Empresas

El documento discute los problemas de las empresas fantasmas que podrían usarse para evadir impuestos y los perjuicios que causan a los usuarios y al Estado, incluyendo la violación de redes corporativas y el robo de información y dinero personal.

áRbol Del Problema Y Soluciones

El documento describe el problema de piratas informáticos que operan sitios web fraudulentos para robar información personal y financiera de usuarios. Esto ocurre debido a la falta de capacitación de usuarios sobre comercio electrónico y firma digital, así como la ausencia de un marco jurídico que proteja las transacciones en línea. Como resultado, los piratas pueden infiltrar sistemas y robar datos e incluso dinero. Una posible solución es aprobar una ley que regule las transacciones en línea y capacitar a los agentes del estado sobre delitos c

Arbol De Problemas

Los hackers operan como organizaciones criminales sofisticadas que usan tácticas de mercadeo para propagar malware y obstaculizar la protección de antivirus, mientras que las infecciones de códigos maliciosos se vuelven más severas y difíciles de solucionar debido a la falta de cooperación entre estados para detener a estas asociaciones y la insuficiente educación a usuarios sobre un uso seguro de Internet.

Ciberbullying

El gráfico muestra los reportes atendidos por la policía cibernética en el año 2017 según tipo de delito. La mayoría de los reportes estuvieron relacionados con asesoramientos (más del 50%), mientras que fraudes, extorsión, suplantación de identidad y amenazas también representaron un porcentaje significativo de los reportes. Delitos como difamación, acoso, pornografía infantil, secuestro virtual y clonación de tarjetas tuvieron menos reportes.

Inseguridad en internet

La seguridad en Internet es una cuestión de comportamiento, si usted abre correos de remitentes desconocidos; desactiva las medidas de seguridad de los equipos porque le parece que entorpecen el funcionamiento de su ordenador

Pc zombie, phishing, spim, spear

Este documento define y describe varios tipos de amenazas cibernéticas como PC Zombie, Phishing, Spim, Spear Phishing, Ransomware, Spam y Scam. Un PC Zombie es una computadora infectada que puede ser controlada remotamente sin el conocimiento del usuario. Phishing involucra el engaño para obtener información confidencial. Spim es correo no deseado a través de mensajería instantánea. Spear Phishing se enfoca en organizaciones específicas. Ransomware bloquea las computadoras hasta que se pague un rescate.

¿Por qué es necesario mantener las aplicaciones de seguridad activadas y act...

El documento explica por qué es necesario mantener las aplicaciones de seguridad como antivirus, firewall y antispyware actualizados. Dejar las aplicaciones de seguridad sin actualizar puede permitir que intrusos accedan al sistema y roben datos, instalen malware o realicen fraudes. El documento también describe varios tipos de ataques cibernéticos como malware, phishing y ataques a redes inalámbricas, así como algunos hackers célebres.

Los hackers y los delitos computacionales

Del libro de Sistemas de información gerencial de kenneth, el temas de "Los hackers y los delitos computacionales", de las sección 8.1, del capitulo 8.

Untitled Presentation

La seguridad en Internet requiere defensas activas y pasivas. Los firewalls, antivirus, antispam protegen los dispositivos, mientras que la autenticación, certificados digitales, encriptación y firma digital garantizan la identidad digital y sistemas de identidad de forma segura.

Cybercrimen en el peru

El documento describe el cybercrimen en el Perú y la legislación relacionada. Explica que el cybercrimen ha evolucionado para tener motivos financieros como obtener ingresos a través de malware y phishing. También analiza la Ley 27309 que incorpora delitos informáticos al Código Penal peruano como la interferencia o daño de bases de datos. Define los delitos informáticos, computacionales y electrónicos.

Diagrama de fluo - seguridad informática

Este documento habla sobre la importancia de la seguridad informática y la protección de datos. Explica los objetivos de confidencialidad, integridad y disponibilidad de la información, así como las amenazas internas y externas como el robo, sabotaje, virus y fraude. También cubre temas como el backup y almacenamiento de datos, legislación sobre delitos informáticos, y métodos de protección como la criptografía.

Las Noticias Estan Agrupadas De Una Manera Distinta

El portal de noticias ha sido actualizado con una nueva interfaz que organiza las noticias en secciones como Nacional, Mundo y Ciencia y Tecnología. Los lectores ahora pueden comentar y compartir las noticias en redes sociales, y acceder a ellas desde sus teléfonos móviles, además de interactuar con blogs, foros y encuestas.

A Deep Dive into Profiles, Status, and PM

Chris Nuzum and Jordan Frank, Traction Software. Traction User Group, Oct 14 2010, Newport RI. TUG 2010 Newport slides, agenda and more see www.TractionSoftware.com

Piratas que opera como Empresas

El informe describe cómo los piratas informáticos operan cada vez más como empresas exitosas utilizando tácticas sofisticadas para robar información y dinero. Algunas de las amenazas más peligrosas incluyen el gusano Conficker, ataques relacionados con eventos como la gripe H1N1, el alquiler de botnets para diseminar malware, y grandes volúmenes de spam. El informe también advierte sobre amenazas como worms, spamdexing, mensajes de texto fraudulentos, y amenazas internas debido a despidos masivos.

Vietnam visa for US Citizens

Vietnam visa for us, that is Legal, Quick, and Economical. http://www.vietnamvisasupport.com was built for supporting you with updated information on Vietnam entry visa, suggesting you how to get visa to Vietnam easiest, fastest and reliable but cheapest way.

Sharpflier

Electro-Static Painting uses an electrostatic charge to apply paint which allows for less overspray, safer conditions, and increased productivity compared to conventional spray painting. Sharp Painting Incorporated offers electro-static painting services that can be conducted in shops or on-site to reduce liability and waste from overspray while providing a clean, professionally sprayed finish.

Arboldeproblemas 090727164054 Phpapp02

El documento habla sobre el problema de piratas informáticos que operan como empresas en línea y perjudican a los usuarios. Estos piratas causan daños económicos a los usuarios y dañan su confianza en los negocios en línea al infectar sus computadoras con malware con el fin de obtener un beneficio a costa de los usuarios.

Se Viene Otra EdicióN Del Pgx

La cuarta edición del Paraguay Gamers eXpo (PGX), el evento más grande de entretenimiento digital en Paraguay, se llevará a cabo del 17 al 19 de julio en el Hotel Excelsior. Los organizadores esperan recibir a más de 1,000 jugadores y 6,000 visitantes, rompiendo el récord de asistencia. El PGX ha reunido a cientos de fanáticos de los juegos de todas las edades en sus ediciones anteriores para jugar durante horas y compartir experiencias tecnológicas.

DÉFICIT DE ATENCIÓN

El Trastorno por Déficit de Atención con Hiperactividad (TDAH) es un trastorno psiconeurológico frecuente que se caracteriza por falta de atención, impulsividad e hiperactividad. Puede presentarse en tres subtipos y afecta del 1.7% al 17.8% de la población infantil. Más del 50% de los casos persisten en la edad adulta. El TDAH puede diagnosticarse a partir de los 4 años y tiene fuertes componentes hereditarios. El trastorno afecta negativamente a la fam

Student recruiting success

The document outlines a 7-step strategy for student recruitment. The steps include clarifying the school's vision, analyzing the target audience, defining the sales process, refining supporting documents, launching a media strategy using social media, building affiliate networks, and tracking performance. Dr. Brian Dixon facilitates a discussion of how to effectively implement each step of the strategy to increase student enrollment.

Mañana Empieza El Pgx 4

El documento anuncia el Paraguay Gamers eXpo (PGX 4), un evento de tres días dedicado a los videojuegos, la tecnología y los eSports. La organización proveerá computadoras, internet y energía eléctrica para los asistentes. Habrá torneos de juegos como Counter Strike y Call of Duty con premios de hasta 1,5 millones de guaraníes. El evento espera recibir cientos de personas de todas las edades para jugar, intercambiar experiencias y pasar tiempo en partidas multijugador.

Más contenido relacionado

La actualidad más candente

Ciberbullying

El gráfico muestra los reportes atendidos por la policía cibernética en el año 2017 según tipo de delito. La mayoría de los reportes estuvieron relacionados con asesoramientos (más del 50%), mientras que fraudes, extorsión, suplantación de identidad y amenazas también representaron un porcentaje significativo de los reportes. Delitos como difamación, acoso, pornografía infantil, secuestro virtual y clonación de tarjetas tuvieron menos reportes.

Inseguridad en internet

La seguridad en Internet es una cuestión de comportamiento, si usted abre correos de remitentes desconocidos; desactiva las medidas de seguridad de los equipos porque le parece que entorpecen el funcionamiento de su ordenador

Pc zombie, phishing, spim, spear

Este documento define y describe varios tipos de amenazas cibernéticas como PC Zombie, Phishing, Spim, Spear Phishing, Ransomware, Spam y Scam. Un PC Zombie es una computadora infectada que puede ser controlada remotamente sin el conocimiento del usuario. Phishing involucra el engaño para obtener información confidencial. Spim es correo no deseado a través de mensajería instantánea. Spear Phishing se enfoca en organizaciones específicas. Ransomware bloquea las computadoras hasta que se pague un rescate.

¿Por qué es necesario mantener las aplicaciones de seguridad activadas y act...

El documento explica por qué es necesario mantener las aplicaciones de seguridad como antivirus, firewall y antispyware actualizados. Dejar las aplicaciones de seguridad sin actualizar puede permitir que intrusos accedan al sistema y roben datos, instalen malware o realicen fraudes. El documento también describe varios tipos de ataques cibernéticos como malware, phishing y ataques a redes inalámbricas, así como algunos hackers célebres.

Los hackers y los delitos computacionales

Del libro de Sistemas de información gerencial de kenneth, el temas de "Los hackers y los delitos computacionales", de las sección 8.1, del capitulo 8.

Untitled Presentation

La seguridad en Internet requiere defensas activas y pasivas. Los firewalls, antivirus, antispam protegen los dispositivos, mientras que la autenticación, certificados digitales, encriptación y firma digital garantizan la identidad digital y sistemas de identidad de forma segura.

Cybercrimen en el peru

El documento describe el cybercrimen en el Perú y la legislación relacionada. Explica que el cybercrimen ha evolucionado para tener motivos financieros como obtener ingresos a través de malware y phishing. También analiza la Ley 27309 que incorpora delitos informáticos al Código Penal peruano como la interferencia o daño de bases de datos. Define los delitos informáticos, computacionales y electrónicos.

Diagrama de fluo - seguridad informática

Este documento habla sobre la importancia de la seguridad informática y la protección de datos. Explica los objetivos de confidencialidad, integridad y disponibilidad de la información, así como las amenazas internas y externas como el robo, sabotaje, virus y fraude. También cubre temas como el backup y almacenamiento de datos, legislación sobre delitos informáticos, y métodos de protección como la criptografía.

La actualidad más candente (8)

¿Por qué es necesario mantener las aplicaciones de seguridad activadas y act...

¿Por qué es necesario mantener las aplicaciones de seguridad activadas y act...

Destacado

Las Noticias Estan Agrupadas De Una Manera Distinta

El portal de noticias ha sido actualizado con una nueva interfaz que organiza las noticias en secciones como Nacional, Mundo y Ciencia y Tecnología. Los lectores ahora pueden comentar y compartir las noticias en redes sociales, y acceder a ellas desde sus teléfonos móviles, además de interactuar con blogs, foros y encuestas.

A Deep Dive into Profiles, Status, and PM

Chris Nuzum and Jordan Frank, Traction Software. Traction User Group, Oct 14 2010, Newport RI. TUG 2010 Newport slides, agenda and more see www.TractionSoftware.com

Piratas que opera como Empresas

El informe describe cómo los piratas informáticos operan cada vez más como empresas exitosas utilizando tácticas sofisticadas para robar información y dinero. Algunas de las amenazas más peligrosas incluyen el gusano Conficker, ataques relacionados con eventos como la gripe H1N1, el alquiler de botnets para diseminar malware, y grandes volúmenes de spam. El informe también advierte sobre amenazas como worms, spamdexing, mensajes de texto fraudulentos, y amenazas internas debido a despidos masivos.

Vietnam visa for US Citizens

Vietnam visa for us, that is Legal, Quick, and Economical. http://www.vietnamvisasupport.com was built for supporting you with updated information on Vietnam entry visa, suggesting you how to get visa to Vietnam easiest, fastest and reliable but cheapest way.

Sharpflier

Electro-Static Painting uses an electrostatic charge to apply paint which allows for less overspray, safer conditions, and increased productivity compared to conventional spray painting. Sharp Painting Incorporated offers electro-static painting services that can be conducted in shops or on-site to reduce liability and waste from overspray while providing a clean, professionally sprayed finish.

Arboldeproblemas 090727164054 Phpapp02

El documento habla sobre el problema de piratas informáticos que operan como empresas en línea y perjudican a los usuarios. Estos piratas causan daños económicos a los usuarios y dañan su confianza en los negocios en línea al infectar sus computadoras con malware con el fin de obtener un beneficio a costa de los usuarios.

Se Viene Otra EdicióN Del Pgx

La cuarta edición del Paraguay Gamers eXpo (PGX), el evento más grande de entretenimiento digital en Paraguay, se llevará a cabo del 17 al 19 de julio en el Hotel Excelsior. Los organizadores esperan recibir a más de 1,000 jugadores y 6,000 visitantes, rompiendo el récord de asistencia. El PGX ha reunido a cientos de fanáticos de los juegos de todas las edades en sus ediciones anteriores para jugar durante horas y compartir experiencias tecnológicas.

DÉFICIT DE ATENCIÓN

El Trastorno por Déficit de Atención con Hiperactividad (TDAH) es un trastorno psiconeurológico frecuente que se caracteriza por falta de atención, impulsividad e hiperactividad. Puede presentarse en tres subtipos y afecta del 1.7% al 17.8% de la población infantil. Más del 50% de los casos persisten en la edad adulta. El TDAH puede diagnosticarse a partir de los 4 años y tiene fuertes componentes hereditarios. El trastorno afecta negativamente a la fam

Student recruiting success

The document outlines a 7-step strategy for student recruitment. The steps include clarifying the school's vision, analyzing the target audience, defining the sales process, refining supporting documents, launching a media strategy using social media, building affiliate networks, and tracking performance. Dr. Brian Dixon facilitates a discussion of how to effectively implement each step of the strategy to increase student enrollment.

Mañana Empieza El Pgx 4

El documento anuncia el Paraguay Gamers eXpo (PGX 4), un evento de tres días dedicado a los videojuegos, la tecnología y los eSports. La organización proveerá computadoras, internet y energía eléctrica para los asistentes. Habrá torneos de juegos como Counter Strike y Call of Duty con premios de hasta 1,5 millones de guaraníes. El evento espera recibir cientos de personas de todas las edades para jugar, intercambiar experiencias y pasar tiempo en partidas multijugador.

Informatico

Los hackers a menudo trabajan como empresas, utilizando técnicas de marketing y ventas similares a las compañías legítimas para distribuir software ilegal o lanzar ataques cibernéticos. Algunos se especializan en robar información de sistemas o estafar empresas de telecomunicaciones, mientras que otros se dedican a la piratería de software con fines de lucro. Del mismo modo, los creadores de spam usan tácticas de posicionamiento en buscadores para engañar a usuarios.

Susy Positiva

ABC Digital rediseñó su sitio web www.abc.com.py con la ayuda de la empresa argentina Vincolo para ofrecer un espacio de lectura más cómodo. Los periodistas y webmasters fueron capacitados para operar la nueva plataforma, la cual separa los contenidos impresos de los digitales y permite comentarios y compartir noticias en redes sociales. El rediseño también renovó la estructura y búsqueda de clasificados para brindar una mejor experiencia al usuario.

Kõrgrenessanss Itaalias - maalikunst 1

The document provides an overview of prominent Renaissance artists in Italy, focusing on Correggio, Giorgione, and Titian. It includes brief biographies of each artist and lists many of their major works from the early 16th century, with titles, dates, dimensions and locations. The works described span a variety of genres including religious altarpieces, mythological scenes, and portraits.

Observable Processes, Kevin Duprey

Kevin Duprey Ensign Bickford Aerospace Traction User Group, Oct 13 2010, Newport RI. TUG 2010 Newport slides, agenda and more see www.TractionSoftware.com

Introduction

This document introduces a traditional Catholic planner that aims to help families implement the beauty of the liturgy into their daily lives. The planner provides information and suggestions for celebrating traditional Catholic feast days from the pre-1962 calendar. It is meant to help families rediscover the rich heritage of these feasts and live according to the ebb and flow of the liturgical year, taking comfort in the traditions passed down over generations. While not comprehensive, it includes the most common feasts for each month and some that are special to the author's family, with extra space to add personal feasts and remembrances. The planner can also help plan a homeschool curriculum and manage appointments according to the liturgical calendar.

Se Viene Otra EdicióN Del Pgx

El PGX 4 (Paraguay Gamers Expo) se llevará a cabo del 17 al 19 de julio en el Salón de Convenciones del Hotel Excelsior. Los organizadores esperan romper el récord de asistencia anterior y estiman que habrá más de 1,000 jugadores y 6,000 visitantes. El evento reunirá a personas de todas las edades para jugar en partidas multijugador y compartir recursos y experiencias tecnológicas.

Destacado (20)

Las Noticias Estan Agrupadas De Una Manera Distinta

Las Noticias Estan Agrupadas De Una Manera Distinta

Último

Trabajo sobre Presupuesto Empresarial .pdf

Examen presupuesto Empresarial de la universidad nacional abierta Venezuela

Mario Mendoza Marichal — Un Líder con Maestría en Políticas Públicas por ...

Mario Mendoza Marichal — Un Líder con Maestría en Políticas Públicas por ...Mario Mendoza Marichal

Mario Mendoza Marichal: Un Líder con Maestría en Políticas Públicas por la Universidad de Chicago

Mario Mendoza Marichal es un profesional destacado en el ámbito de las políticas públicas, con una sólida formación académica y una amplia trayectoria en los sectores público y privado.

Los catorce principios de calidad en las empresas, según Deming..pptx

principios de calidad empresariales

Ejercicio de Contabilidad Segundo A Nocturno I y II Hemisemestre-2.pdf

(EL IVA DEL 15% )

Agregar RETENCIONES

Teoria del diseño organizacional. Admon.

Bienvenido al mundo real de la teoría organizacional. La suerte cambiante de Xerox

muestra la teoría organizacional en acción. Los directivos de Xerox estaban muy involucrados en la teoría organizacional cada día de su vida laboral; pero muchos nunca se

dieron cuenta de ello. Los gerentes de la empresa no entendían muy bien la manera en que

la organización se relacionaba con el entorno o cómo debía funcionar internamente. Los

conceptos de la teoría organizacional han ayudado a que Anne Mulcahy y Úrsula analicen

y diagnostiquen lo que sucede, así como los cambios necesarios para que la empresa siga

siendo competitiva. La teoría organizacional proporciona las herramientas para explicar

el declive de Xerox, entender la transformación realizada por Mulcahy y reconocer algunos pasos que Burns pudo tomar para mantener a Xerox competitiva.

Numerosas organizaciones han enfrentado problemas similares. Los directivos de

American Airlines, por ejemplo, que una vez fue la aerolínea más grande de Estados

Unidos, han estado luchando durante los últimos diez años para encontrar la fórmula

adecuada para mantener a la empresa una vez más orgullosa y competitiva. La compañía

matriz de American, AMR Corporation, acumuló $11.6 mil millones en pérdidas de 2001

a 2011 y no ha tenido un año rentable desde 2007.2

O considere los errores organizacionales dramáticos ilustrados por la crisis de 2008 en el sector de la industria hipotecaria

y de las finanzas en los Estados Unidos. Bear Stearns desapareció y Lehman Brothers se

declaró en quiebra. American International Group (AIG) buscó un rescate del gobierno

estadounidense. Otro icono, Merrill Lynch, fue salvado por formar parte de Bank of

America, que ya le había arrebatado al prestamista hipotecario Countrywide Financial

Corporation.3

La crisis de 2008 en el sector financiero de Estados Unidos representó un

cambio y una incertidumbre en una escala sin precedentes, y hasta cierto grado, afectó a

los gerentes en todo tipo de organizaciones e industrias del mundo en los años venideros.

El-Codigo-De-La-Abundancia para todos.pdf

Si quieres alcanzar tus sueños y tener el estilo de vida que deseas, es primordial que te comprometas contigo mismo y realices todos los ejercicios que te propongo para recibieron lo que mereces, incluso algunos milagros que no tenías en mente

ejecucion de la investigacion de mercados

planeasion de investigacion del mercado para los alumnos de 6 semestre de la carrera ingeneria gestion empresarial

Técnica lúdica de organización para mejorar la productividad

Técnica lúdica de organización para mejorar la gestión de tareas y productividad

Último (20)

Mario Mendoza Marichal — Un Líder con Maestría en Políticas Públicas por ...

Mario Mendoza Marichal — Un Líder con Maestría en Políticas Públicas por ...

Los catorce principios de calidad en las empresas, según Deming..pptx

Los catorce principios de calidad en las empresas, según Deming..pptx

Ejercicio de Contabilidad Segundo A Nocturno I y II Hemisemestre-2.pdf

Ejercicio de Contabilidad Segundo A Nocturno I y II Hemisemestre-2.pdf

Descripción breve de las distintas áreas de la empresa

Descripción breve de las distintas áreas de la empresa

Técnica lúdica de organización para mejorar la productividad

Técnica lúdica de organización para mejorar la productividad

Arbol Claudio

- 1. Invisibilidad de lasmismas y el lucroeconomico Inexistencia de control adecuado Causas Existencia de piratasinformaticos Efectos Hurto de dinero personal e informacion Comprometer a sitios web Violarredescorporativas