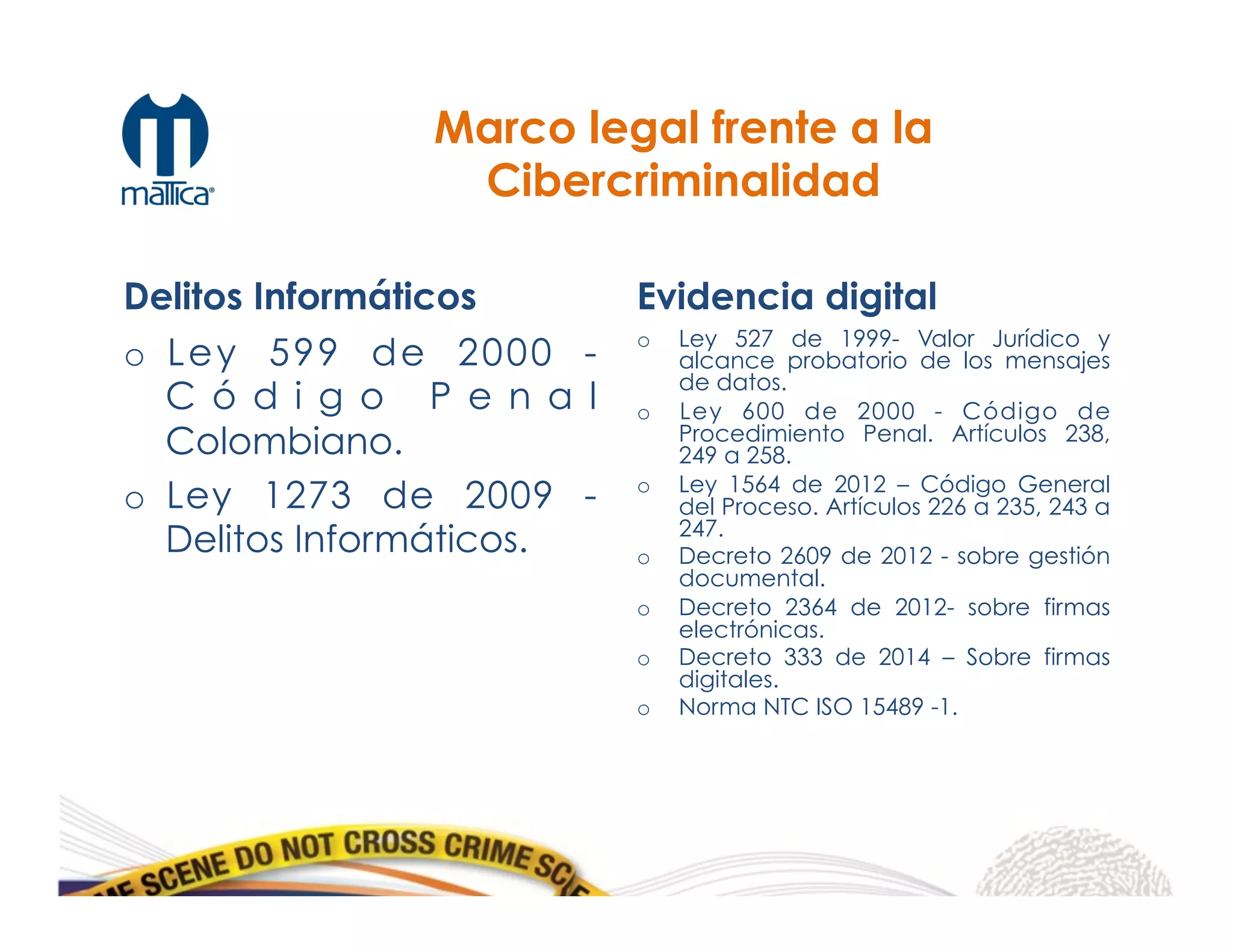

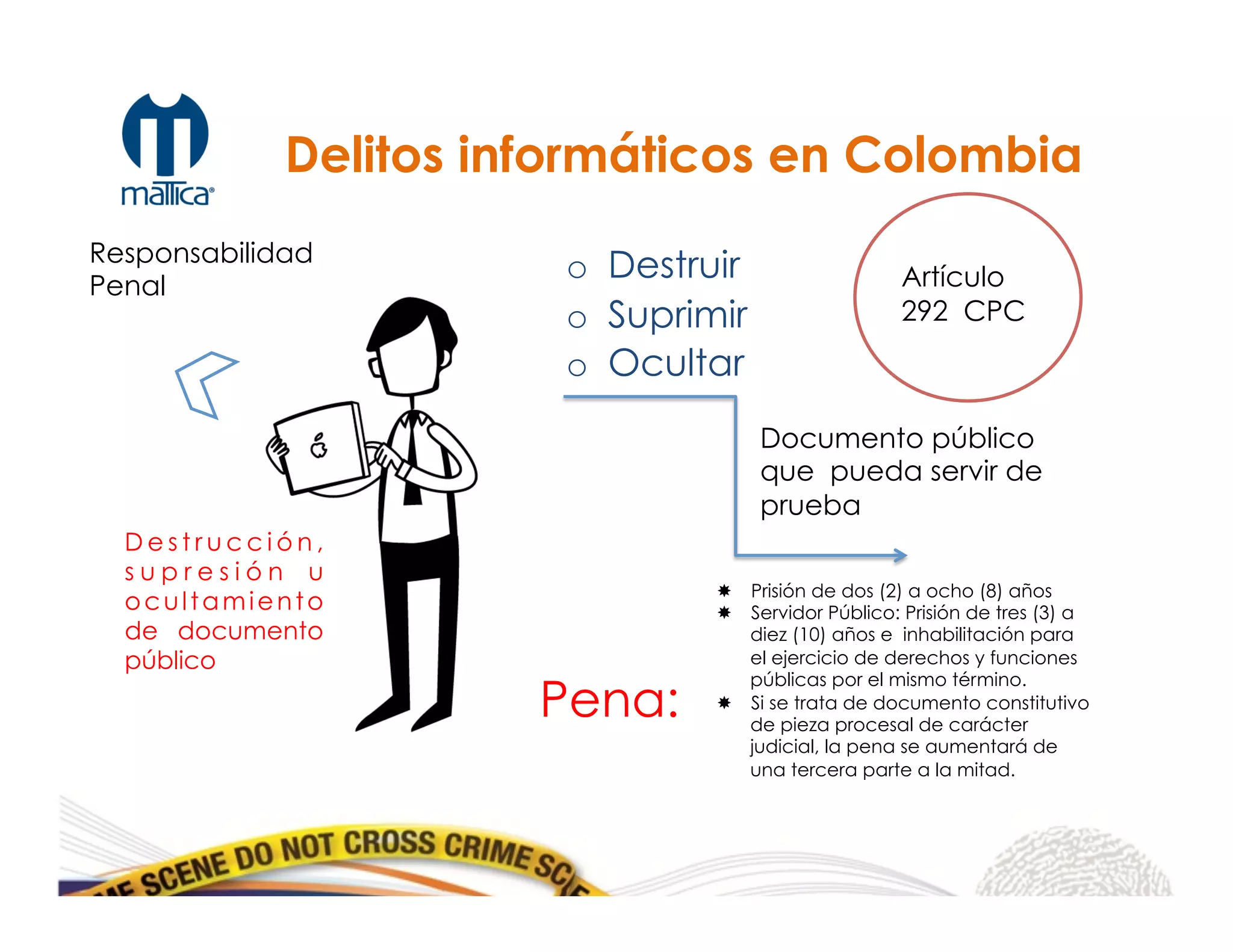

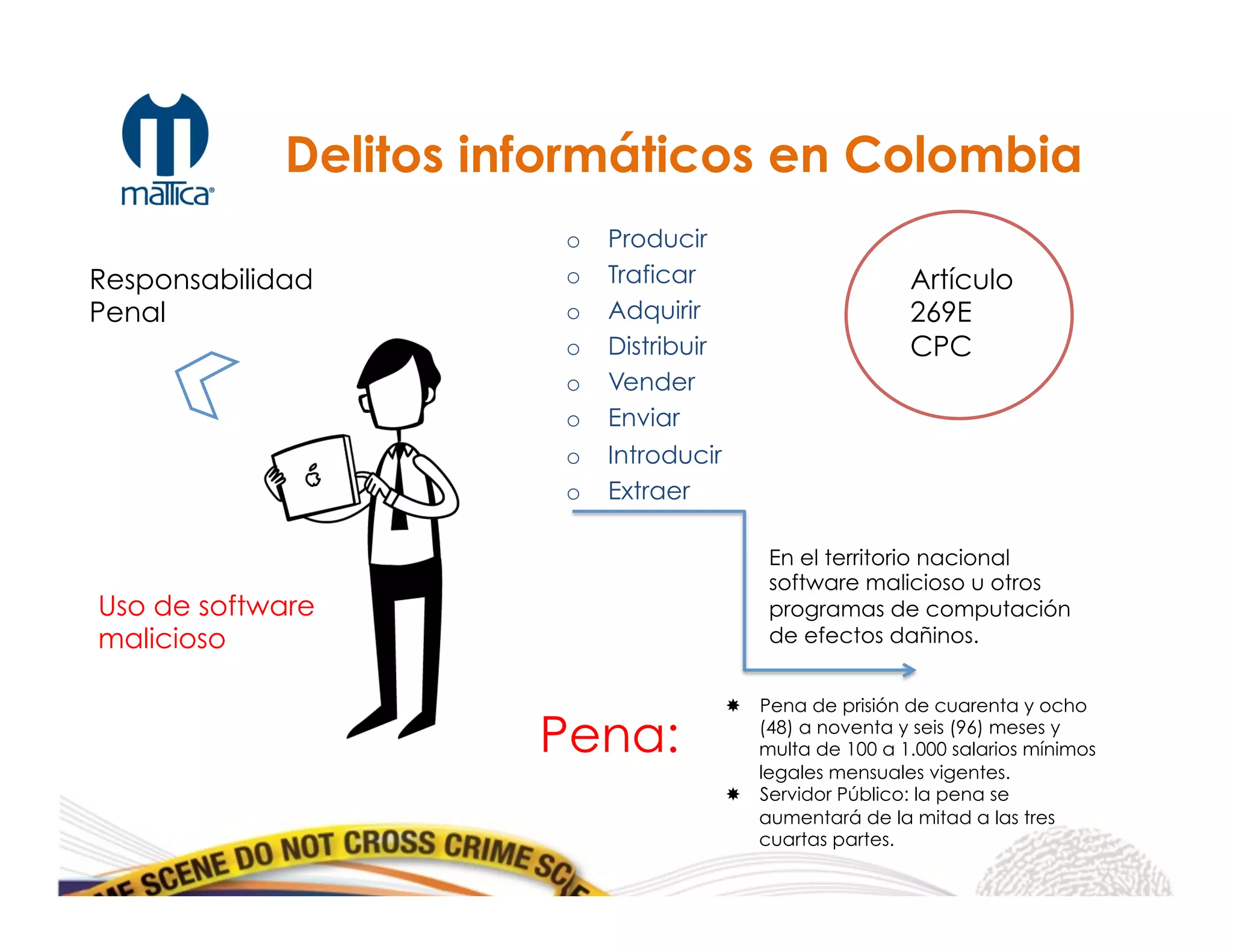

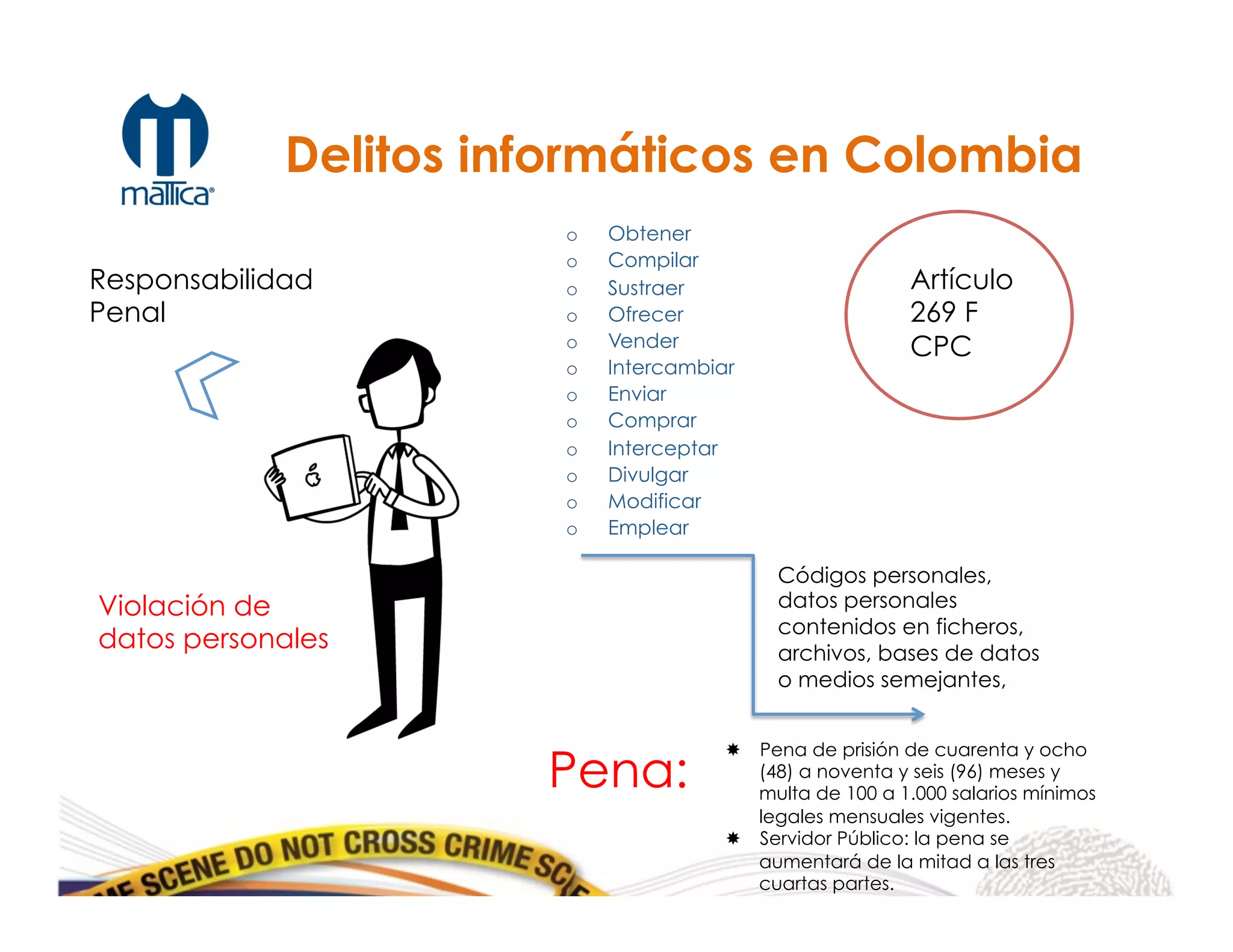

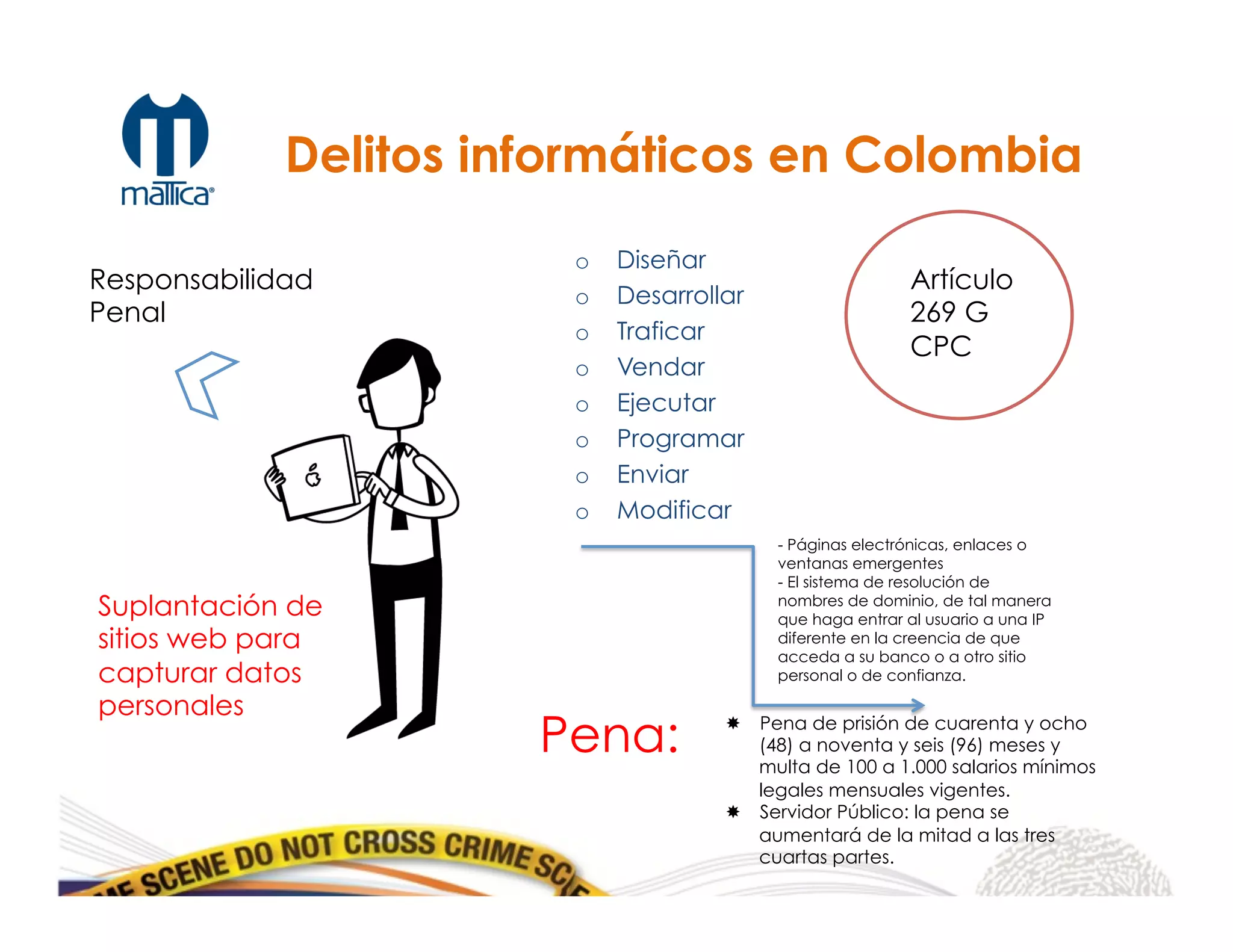

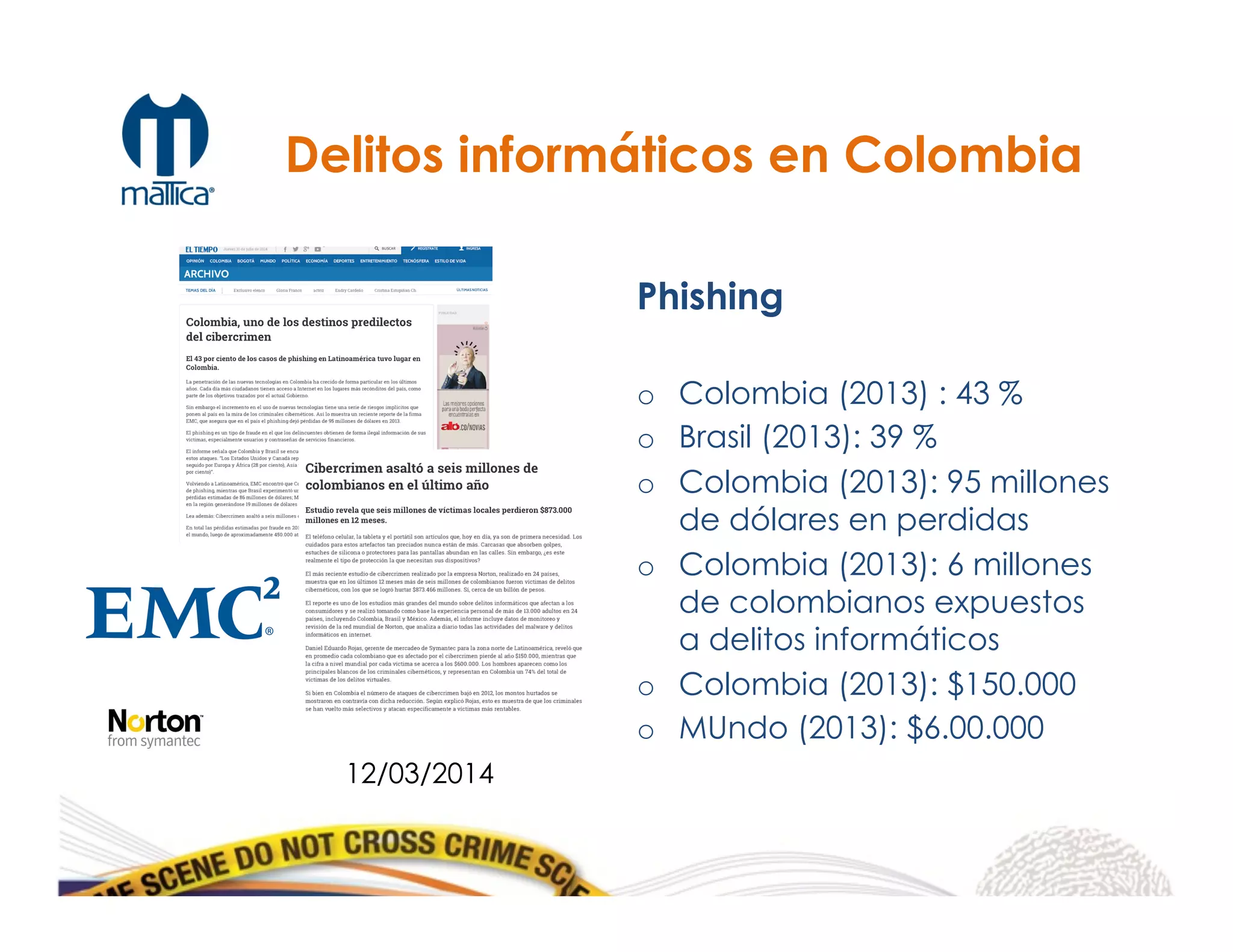

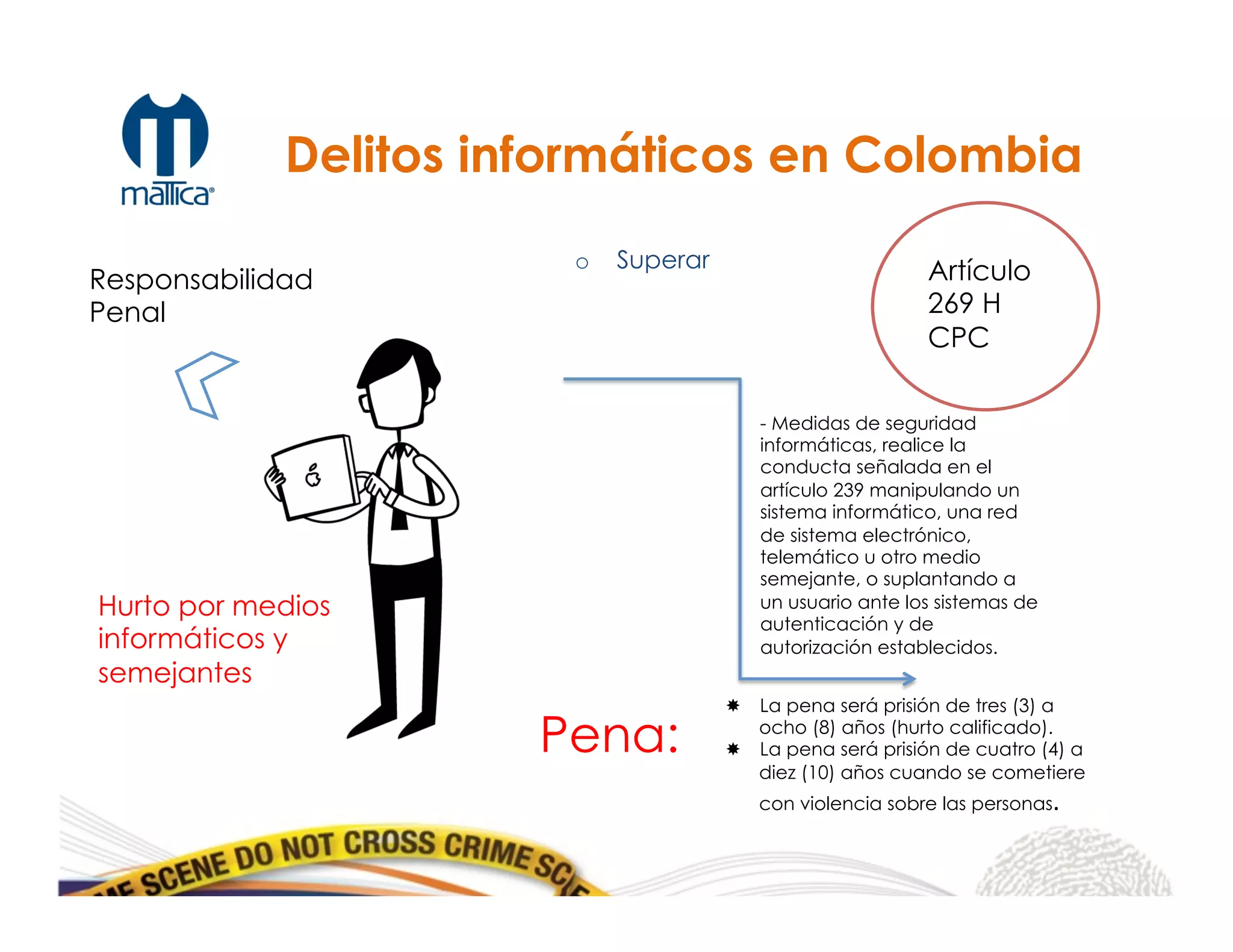

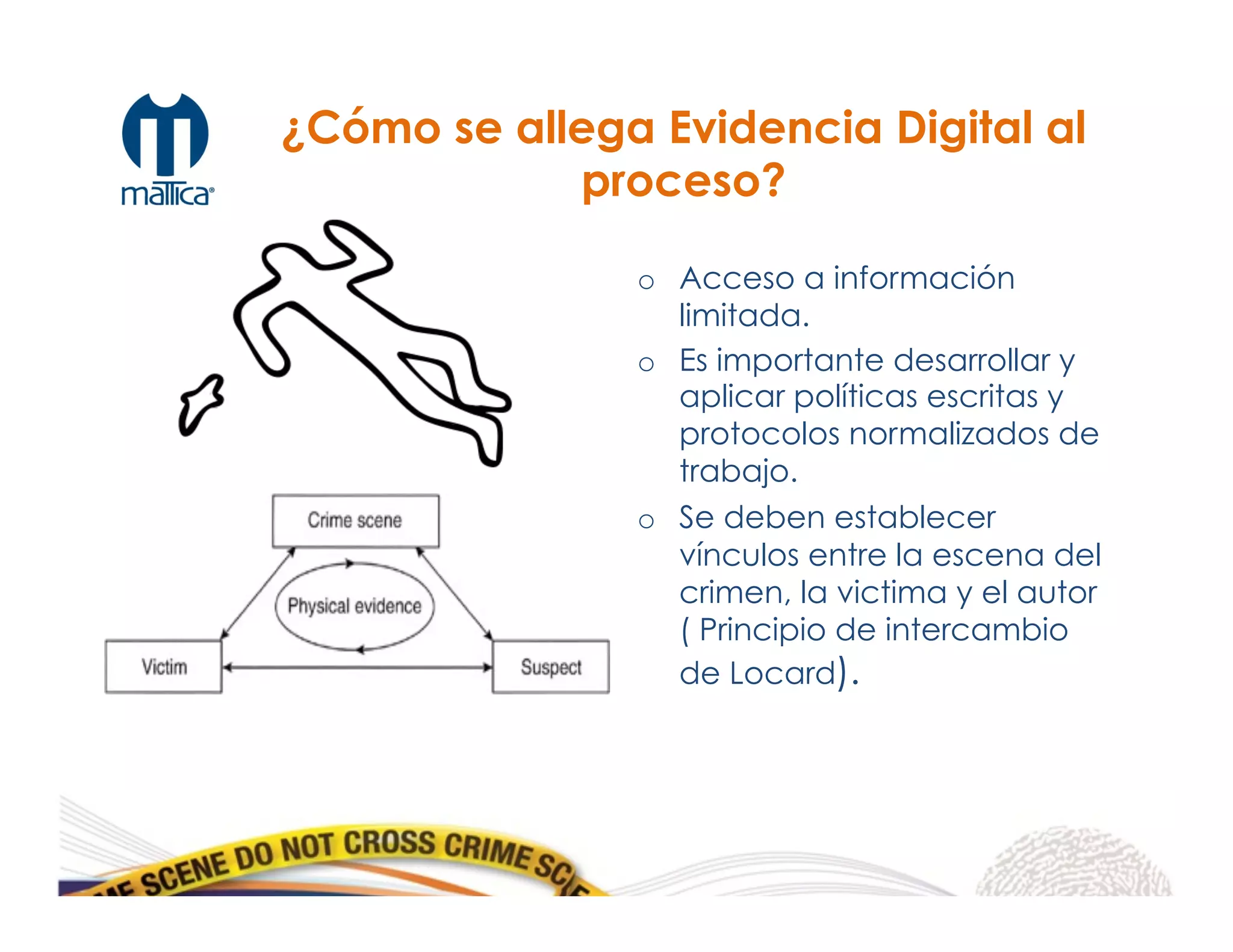

El documento presenta una introducción a los fundamentos jurídicos de la cibercriminalidad y la gestión de evidencia digital en Colombia. Explica el marco legal de los delitos informáticos y la evidencia digital en el país, así como una descripción general de los delitos informáticos según el Código Penal Colombiano y el Convenio de Budapest. Finalmente, resume algunos casos de delitos informáticos en Colombia.