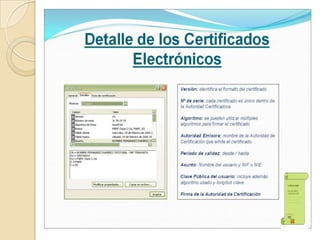

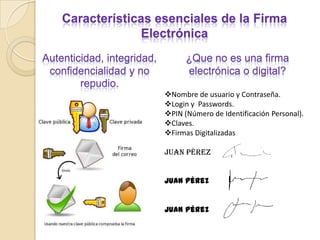

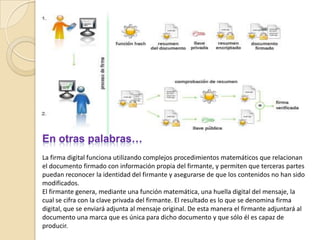

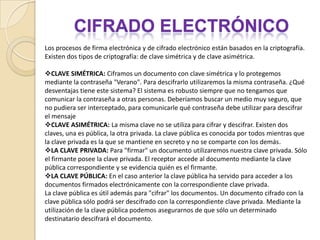

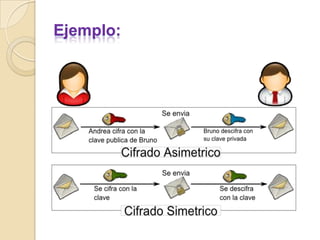

El documento presenta el concepto y funcionamiento de los certificados y firmas electrónicas, destacando su importancia en la autenticación de identidad, la integridad de datos y la confidencialidad en las comunicaciones digitales. Describe los requisitos para el uso de firmas electrónicas, menciona el marco legal en Colombia que regula este ámbito y explica la función de las autoridades certificadoras. También se abordan aspectos técnicos, ventajas y desventajas asociadas a la criptografía utilizada en el proceso de firma electrónica.