Incrustar presentación

Descargado 58 veces

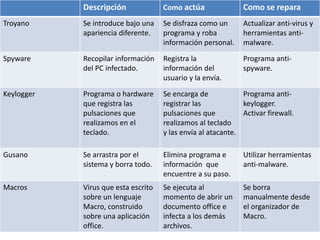

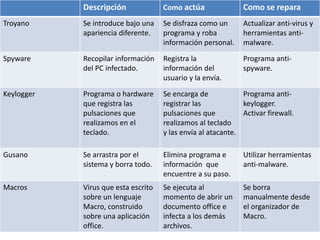

Este documento describe y compara cuatro tipos de malware comunes: troyanos, spyware, keyloggers y gusanos. Explica cómo actúan cada uno al infiltrarse en sistemas y robar información personal o borrar archivos, y recomienda actualizar antivirus y utilizar herramientas anti-malware para detectarlos y eliminarlos. También cubre macros virus que se ejecutan al abrir documentos office e infectan otros archivos, los cuales se pueden borrar manualmente desde el organizador de macros.