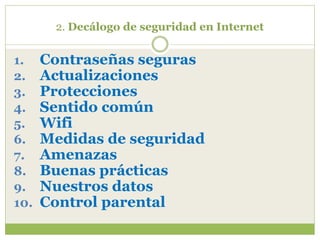

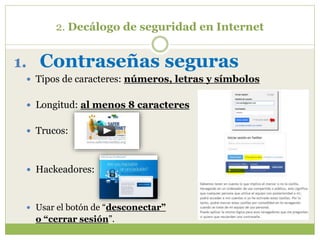

El documento presenta un plan de seguridad y confianza digital en el ámbito educativo, enfocado en fomentar el uso responsable de las TIC entre estudiantes, familias y docentes. Se proponen objetivos como la alfabetización digital y la formación sobre el uso seguro de internet, así como la elaboración de materiales didácticos y la realización de talleres. Además, se incluye un decálogo de seguridad en internet con recomendaciones prácticas para proteger a los menores y promover buenas prácticas en su interacción digital.