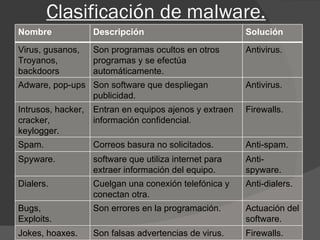

La seguridad persigue la confidencialidad, integridad y disponibilidad de un sistema. Hay que proteger el hardware, software y datos de un sistema de personas y amenazas lógicas y físicas como virus, malware, fallos, desastres naturales. Las medidas de seguridad incluyen la prevención, detección y recuperación mediante contraseñas, firewalls, antivirus y copias de seguridad periódicas almacenadas de forma externa.