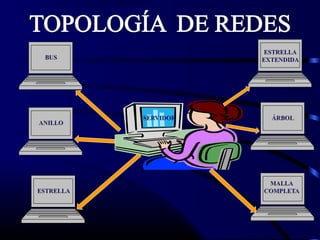

Esquema topología de redes

•Descargar como PPT, PDF•

0 recomendaciones•1,701 vistas

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Graficadores

Los graficadores son programas que crean ilustraciones vectoriales o de mapa de bits y ayudan con el diseño de logotipos e ilustraciones profesionales. También se usan como herramientas pedagógicas para enseñar geometría y representaciones gráficas de funciones. Algunos graficadores populares son Gnuplot, Fooplot, Picnik y PhotoFunia.

Tipos de topologías

Las principales topologías de red son: bus, estrella, árbol, anillo y malla. En una topología de bus, todos los nodos se conectan a un cable principal. En estrella, todos los nodos se conectan a un nodo central. Árbol se usa para redes muy extendidas con múltiples ramificaciones. Anillo usa un token o testigo para evitar colisiones. Malla proporciona múltiples caminos entre nodos para mayor redundancia.

Esquema De Red

Las topologías de red más comunes son el bus y la estrella. En una topología de bus, todos los nodos se conectan a un cable principal y pueden transmitir e interceptar las comunicaciones de los demás nodos. En una topología en estrella, todos los nodos se conectan a un concentrador central que dirige el tráfico de datos y evita colisiones.

Diapositivas topologia de redes

Este documento describe varias topologías de red comunes, incluyendo punto a punto, bus, estrella, anillo y árbol. Explica las ventajas e inconvenientes de cada una, como que una topología de bus es más vulnerable a fallas que una estrella. También cubre topologías combinadas como anillo en estrella y estrella jerárquica.

Esquemas de red

El documento describe diferentes elementos de una red local como patch panels, latiguillos, concentradores, conmutadores, puentes, pasarelas, encaminadores y puntos de acceso. Explica que los latiguillos conectan los equipos a los patch panels y que la longitud máxima del cableado no debe exceder los 100 metros. También resume la regla de los 5-4-3 para la conexión de dispositivos en una red y proporciona ejemplos de mapas lógicos de redes.

Informática forense y peritajes informáticos

Este documento certifica que Don Miguel Angel Sánchez Fuentes completó con éxito el curso "Informática Forense y Peritajes Informáticos" impartido por la Fundación General Universidad de Granada - Empresa y el Centro de Enseñanzas Virtuales de la Universidad de Granada. El curso tuvo una duración de 75 horas entre el 7 de abril y el 30 de mayo de 2014. Don Miguel Angel Sánchez Fuentes obtuvo la calificación de Sobresaliente.

Primera práctica caso ferreterías ortiz sa

Ferreterías Ortiz S.A. es una empresa familiar de ferretería con 40 años de historia en España. Recientemente lanzó su tienda en línea ferreteríaortiz.com como su "sexta puerta", continuando con su espíritu innovador. La tienda en línea ha mejorado la tecnología de la empresa y permitido nuevos modelos de negocio como servir a clientes individuales y empresas. El dueño cree en el potencial a largo plazo de las ventas en línea para este sector tradicional.

Trabajo del profesor cesar farfan tipos de topologias de red

Este documento describe los cinco principales tipos de topologías de red: bus, estrella, árbol, anillo y malla. La topología de bus consiste en un cable principal al que se conectan todos los nodos de la red. La topología de estrella conecta todos los nodos a un concentrador central. La topología de árbol combina características de estrella y bus. La topología de anillo conecta los nodos en un bucle para comunicarse por turnos. Finalmente, la topología de malla conecta cada nodo a uno o más nodos para

Recomendados

Graficadores

Los graficadores son programas que crean ilustraciones vectoriales o de mapa de bits y ayudan con el diseño de logotipos e ilustraciones profesionales. También se usan como herramientas pedagógicas para enseñar geometría y representaciones gráficas de funciones. Algunos graficadores populares son Gnuplot, Fooplot, Picnik y PhotoFunia.

Tipos de topologías

Las principales topologías de red son: bus, estrella, árbol, anillo y malla. En una topología de bus, todos los nodos se conectan a un cable principal. En estrella, todos los nodos se conectan a un nodo central. Árbol se usa para redes muy extendidas con múltiples ramificaciones. Anillo usa un token o testigo para evitar colisiones. Malla proporciona múltiples caminos entre nodos para mayor redundancia.

Esquema De Red

Las topologías de red más comunes son el bus y la estrella. En una topología de bus, todos los nodos se conectan a un cable principal y pueden transmitir e interceptar las comunicaciones de los demás nodos. En una topología en estrella, todos los nodos se conectan a un concentrador central que dirige el tráfico de datos y evita colisiones.

Diapositivas topologia de redes

Este documento describe varias topologías de red comunes, incluyendo punto a punto, bus, estrella, anillo y árbol. Explica las ventajas e inconvenientes de cada una, como que una topología de bus es más vulnerable a fallas que una estrella. También cubre topologías combinadas como anillo en estrella y estrella jerárquica.

Esquemas de red

El documento describe diferentes elementos de una red local como patch panels, latiguillos, concentradores, conmutadores, puentes, pasarelas, encaminadores y puntos de acceso. Explica que los latiguillos conectan los equipos a los patch panels y que la longitud máxima del cableado no debe exceder los 100 metros. También resume la regla de los 5-4-3 para la conexión de dispositivos en una red y proporciona ejemplos de mapas lógicos de redes.

Informática forense y peritajes informáticos

Este documento certifica que Don Miguel Angel Sánchez Fuentes completó con éxito el curso "Informática Forense y Peritajes Informáticos" impartido por la Fundación General Universidad de Granada - Empresa y el Centro de Enseñanzas Virtuales de la Universidad de Granada. El curso tuvo una duración de 75 horas entre el 7 de abril y el 30 de mayo de 2014. Don Miguel Angel Sánchez Fuentes obtuvo la calificación de Sobresaliente.

Primera práctica caso ferreterías ortiz sa

Ferreterías Ortiz S.A. es una empresa familiar de ferretería con 40 años de historia en España. Recientemente lanzó su tienda en línea ferreteríaortiz.com como su "sexta puerta", continuando con su espíritu innovador. La tienda en línea ha mejorado la tecnología de la empresa y permitido nuevos modelos de negocio como servir a clientes individuales y empresas. El dueño cree en el potencial a largo plazo de las ventas en línea para este sector tradicional.

Trabajo del profesor cesar farfan tipos de topologias de red

Este documento describe los cinco principales tipos de topologías de red: bus, estrella, árbol, anillo y malla. La topología de bus consiste en un cable principal al que se conectan todos los nodos de la red. La topología de estrella conecta todos los nodos a un concentrador central. La topología de árbol combina características de estrella y bus. La topología de anillo conecta los nodos en un bucle para comunicarse por turnos. Finalmente, la topología de malla conecta cada nodo a uno o más nodos para

Practica Análisis de Tráfico de Red

El documento describe un análisis de vulnerabilidad de una red local realizado por un grupo de estudiantes. Usando herramientas como Wireshark, Driftnet y Ettercap, el grupo analizó el tráfico de la red y fue capaz de capturar credenciales de acceso a Joomla y phpmyadmin, pero no a CPanel. El grupo concluyó que es necesario usar protocolos más seguros como HTTPS, SSH y SSDP para proteger mejor la información crítica transmitida a través de la red.

Informatica Forense

La informática forense estudia la adquisición, preservación y presentación de datos electrónicos como evidencia. Tiene tres objetivos: compensar daños causados por criminales, perseguirlos judicialmente y prevenir futuros delitos. Se usa en casos criminales, civiles, de seguros, corporativos y para hacer cumplir la ley mediante la recolección de pruebas digitales.

Caso forense

Este documento presenta el informe psiquiátrico forense de Julio César, de 53 años. Fue evaluado psiquiátricamente debido a su conducta agresiva y consumo de cannabis. Las pruebas psicológicas mostraron ideas delirantes paranoides e ideas de referencia. Tiene daño cerebral en el lóbulo frontal. El diagnóstico es esquizofrenia paranoide y trastorno psicótico debido al daño cerebral.

Informatica forense: Teoria y practica. Hackmeeting 2004.

En esta presentación se hace un repaso a la historia de la informática forense: metodologís existentes, herramientas disponibles, etc.

Informatica Forense

En gran parte la tecnología ha facilitado el mal hábito de provocar infracciones informáticas, por lo que se debe contar con el personal capacitado dentro de la justicia ecuatoriana para castigar el mal uso de las TICs en conjunto con los profesionales informáticos lo que permitirá combatir esta clase de transgresiones.

Diapositiva Informatica forense JDBC

Este documento presenta una agenda para una capacitación sobre informática forense. La agenda incluye temas como tipos de ataques informáticos, el ciclo de vida de la informática forense, ataques a peritos informáticos, el marco legal de delitos informáticos, casos prácticos y conclusiones.

Caso practico de tipos de estandares ferreteria ferremacos. andres aristeguieta

Caso practico de tipos de estandares ferreteria ferremacos. andres aristeguietaandresaristeguietauft

El documento describe la situación de una ferretería llamada Ferremaco que tiene problemas como la rotación de su personal debido a las malas condiciones laborales. Se detectó la necesidad de mejorar los conocimientos del personal a través de cursos y capacitación en nuevas tecnologías. Se sugiere implementar un modelo de gestión de conocimiento para ayudar al aprendizaje del personal, así como desarrollar programas de capacitación, adquirir nuevos equipos tecnológicos y mejorar las condiciones laborales.Informatica forense

El documento describe las funciones de la policía informática, incluyendo investigar y denunciar delitos contra el patrimonio y delitos informáticos como interferencia o acceso ilícito a bases de datos. También define la informática forense como la ciencia de adquirir, preservar y presentar datos procesados electrónicamente. Explica métodos para analizar discos duros y otras formas de evidencia digital, así como herramientas forenses como COFFEE y RAPIER.

topologias de redes

1. Las redes de computadoras surgieron para interconectar hosts dentro de una empresa y compartir recursos.

2. Existen diferentes formas de interconectar los componentes de una red, siendo la topología elegida un factor fundamental que determina el rendimiento y funcionalidad de la red.

3. La topología idónea para una red depende de factores como el número de máquinas y tipo de acceso al medio físico.

tipos de topologias

Una topología de red se define como la forma en que están interconectados los nodos de una red, ya sea físicamente o lógicamente. Este documento describe las principales topologías de red como bus, estrella, anillo, malla y árbol, y explica sus ventajas y usos comunes. Por ejemplo, las topologías en bus y anillo son adecuadas para redes pequeñas como cafés de internet o redes domésticas, mientras que las topologías en estrella se usan comúnmente en redes medianas de empresas donde un servidor at

Red Logica

Este documento describe diferentes tipos de redes lógicas y físicas. Explica que una red lógica se refiere a su funcionamiento a pesar de su conexión física, como una red física en estrella con un funcionamiento lógico de anillo. También describe topologías lógicas como anillo-estrella y bus-estrella que implementan diferentes funcionalidades a través de una conexión física en estrella. Finalmente, introduce conceptos básicos de lógica booleana para mejorar la calidad del debate en internet.

Informatica Forense

Este documento describe los principios fundamentales de la informática forense. Explica que la informática forense es un método de análisis científico, tecnológico y técnico de evidencia digital con fines periciales o legales. También define conceptos clave como evidencia digital, clasificación de evidencia digital, y los roles involucrados en una investigación forense digital como técnicos en escena del crimen, examinadores de evidencia digital e investigadores de delitos informáticos. Además, establece principios como objetividad, autenticidad,

Drc semana03 topologias

Este documento describe diferentes tipologías de red, incluyendo bus, anillo, estrella, estrella extendida y malla. Explica que la topología se refiere a la forma en que está diseñada la red, ya sea físicamente o lógicamente. Luego define cada tipología y discute sus ventajas y desventajas, como la facilidad de instalación, tolerancia a fallos y control de flujo de información. Finalmente, sugiere investigar conceptos como hubs, switches y routers para comprender mejor los componentes de red.

Tipologia de las redes informatica

El documento describe diferentes tipos de redes de computadoras, incluyendo redes WAN, MAN, LAN, CAN y PAN. Las redes WAN son redes de larga distancia que conectan países y continentes, mientras que las redes MAN cubren áreas geográficas más pequeñas como ciudades. Las redes LAN son redes más pequeñas dentro de edificios u oficinas, y las redes CAN conectan múltiples LAN dentro de un campus. Las redes PAN son las más pequeñas y conectan hasta 8 equipos.

Informatica forense

La monografía trata sobre la informática forense, su aplicación legal y relación con la criminalística. En el primer capítulo introduce los sistemas informáticos, incluyendo hardware, software y componentes humanos. El segundo capítulo describe la informática forense, su historia, objetivos, fases de investigación y herramientas. El tercer capítulo cubre aplicaciones como peritos informáticos, espionaje industrial y robo de identidad. En conclusión, la informática forense puede rastrear manipulación de datos y actividades en computadoras para reconstruir hechos en

Análisis Forense Metadatos

Presentación impartida por Chema Alonso en el Curso de Perito Judicial de la ANTPJI sobre el uso de los metadatos en el Análisis Forense Informático.

Topologías de Red

Este documento describe diferentes tipos de topologías de red, incluyendo topología de bus, estrella, estrella extendida, anillo, doble anillo, árbol, malla y malla completa. Explica brevemente cómo funciona cada una y sus ventajas y desventajas. También cubre conceptos como token ring, topologías híbridas e interredes.

Trabajo de sistemas de Topologia de Redes

Este documento resume diferentes tipologías de redes. Describe las topologías de bus, anillo, estrella, árbol, malla y híbridas, explicando sus ventajas y desventajas. También explica mecanismos para la resolución de conflictos como CSMA/CD utilizados en algunas de estas topologías.

Trictico del trabajo de grupo

Este documento resume los pasos para crear un blog (blogger) en 3 etapas. La primera etapa es ir a www.blogger.com y crear el blog. La segunda etapa permite personalizar la apariencia del blog. La tercera etapa es opcional y permite personalizar y configurar más el blog. El documento también incluye la definición de un blog y una lista de 5 participantes en un taller sobre cómo crear blogs.

Presentacion del power point del blogger

El documento presenta una sesión de capacitación sobre cómo crear un blog en Blogger. La sesión es parte de un curso de posgrado en docencia superior sobre comunicación y tecnología educativa en la Universidad de Panamá. La capacitación es facilitada por la magíster Bertha Ayala de Medrano y asisten cinco participantes.

Triptico S.A.

Este documento presenta conclusiones sobre el papel fundamental de la tecnología de la información para satisfacer los desafíos de la sociedad actual y el desarrollo del siglo XXI. Sin embargo, la tecnología sólo será verdaderamente útil cuando llegue a todas las comunidades rurales más aisladas, donde se provean las infraestructuras y capacitación necesarias, cerrando así la brecha digital.

Más contenido relacionado

Destacado

Practica Análisis de Tráfico de Red

El documento describe un análisis de vulnerabilidad de una red local realizado por un grupo de estudiantes. Usando herramientas como Wireshark, Driftnet y Ettercap, el grupo analizó el tráfico de la red y fue capaz de capturar credenciales de acceso a Joomla y phpmyadmin, pero no a CPanel. El grupo concluyó que es necesario usar protocolos más seguros como HTTPS, SSH y SSDP para proteger mejor la información crítica transmitida a través de la red.

Informatica Forense

La informática forense estudia la adquisición, preservación y presentación de datos electrónicos como evidencia. Tiene tres objetivos: compensar daños causados por criminales, perseguirlos judicialmente y prevenir futuros delitos. Se usa en casos criminales, civiles, de seguros, corporativos y para hacer cumplir la ley mediante la recolección de pruebas digitales.

Caso forense

Este documento presenta el informe psiquiátrico forense de Julio César, de 53 años. Fue evaluado psiquiátricamente debido a su conducta agresiva y consumo de cannabis. Las pruebas psicológicas mostraron ideas delirantes paranoides e ideas de referencia. Tiene daño cerebral en el lóbulo frontal. El diagnóstico es esquizofrenia paranoide y trastorno psicótico debido al daño cerebral.

Informatica forense: Teoria y practica. Hackmeeting 2004.

En esta presentación se hace un repaso a la historia de la informática forense: metodologís existentes, herramientas disponibles, etc.

Informatica Forense

En gran parte la tecnología ha facilitado el mal hábito de provocar infracciones informáticas, por lo que se debe contar con el personal capacitado dentro de la justicia ecuatoriana para castigar el mal uso de las TICs en conjunto con los profesionales informáticos lo que permitirá combatir esta clase de transgresiones.

Diapositiva Informatica forense JDBC

Este documento presenta una agenda para una capacitación sobre informática forense. La agenda incluye temas como tipos de ataques informáticos, el ciclo de vida de la informática forense, ataques a peritos informáticos, el marco legal de delitos informáticos, casos prácticos y conclusiones.

Caso practico de tipos de estandares ferreteria ferremacos. andres aristeguieta

Caso practico de tipos de estandares ferreteria ferremacos. andres aristeguietaandresaristeguietauft

El documento describe la situación de una ferretería llamada Ferremaco que tiene problemas como la rotación de su personal debido a las malas condiciones laborales. Se detectó la necesidad de mejorar los conocimientos del personal a través de cursos y capacitación en nuevas tecnologías. Se sugiere implementar un modelo de gestión de conocimiento para ayudar al aprendizaje del personal, así como desarrollar programas de capacitación, adquirir nuevos equipos tecnológicos y mejorar las condiciones laborales.Informatica forense

El documento describe las funciones de la policía informática, incluyendo investigar y denunciar delitos contra el patrimonio y delitos informáticos como interferencia o acceso ilícito a bases de datos. También define la informática forense como la ciencia de adquirir, preservar y presentar datos procesados electrónicamente. Explica métodos para analizar discos duros y otras formas de evidencia digital, así como herramientas forenses como COFFEE y RAPIER.

topologias de redes

1. Las redes de computadoras surgieron para interconectar hosts dentro de una empresa y compartir recursos.

2. Existen diferentes formas de interconectar los componentes de una red, siendo la topología elegida un factor fundamental que determina el rendimiento y funcionalidad de la red.

3. La topología idónea para una red depende de factores como el número de máquinas y tipo de acceso al medio físico.

tipos de topologias

Una topología de red se define como la forma en que están interconectados los nodos de una red, ya sea físicamente o lógicamente. Este documento describe las principales topologías de red como bus, estrella, anillo, malla y árbol, y explica sus ventajas y usos comunes. Por ejemplo, las topologías en bus y anillo son adecuadas para redes pequeñas como cafés de internet o redes domésticas, mientras que las topologías en estrella se usan comúnmente en redes medianas de empresas donde un servidor at

Red Logica

Este documento describe diferentes tipos de redes lógicas y físicas. Explica que una red lógica se refiere a su funcionamiento a pesar de su conexión física, como una red física en estrella con un funcionamiento lógico de anillo. También describe topologías lógicas como anillo-estrella y bus-estrella que implementan diferentes funcionalidades a través de una conexión física en estrella. Finalmente, introduce conceptos básicos de lógica booleana para mejorar la calidad del debate en internet.

Informatica Forense

Este documento describe los principios fundamentales de la informática forense. Explica que la informática forense es un método de análisis científico, tecnológico y técnico de evidencia digital con fines periciales o legales. También define conceptos clave como evidencia digital, clasificación de evidencia digital, y los roles involucrados en una investigación forense digital como técnicos en escena del crimen, examinadores de evidencia digital e investigadores de delitos informáticos. Además, establece principios como objetividad, autenticidad,

Drc semana03 topologias

Este documento describe diferentes tipologías de red, incluyendo bus, anillo, estrella, estrella extendida y malla. Explica que la topología se refiere a la forma en que está diseñada la red, ya sea físicamente o lógicamente. Luego define cada tipología y discute sus ventajas y desventajas, como la facilidad de instalación, tolerancia a fallos y control de flujo de información. Finalmente, sugiere investigar conceptos como hubs, switches y routers para comprender mejor los componentes de red.

Tipologia de las redes informatica

El documento describe diferentes tipos de redes de computadoras, incluyendo redes WAN, MAN, LAN, CAN y PAN. Las redes WAN son redes de larga distancia que conectan países y continentes, mientras que las redes MAN cubren áreas geográficas más pequeñas como ciudades. Las redes LAN son redes más pequeñas dentro de edificios u oficinas, y las redes CAN conectan múltiples LAN dentro de un campus. Las redes PAN son las más pequeñas y conectan hasta 8 equipos.

Informatica forense

La monografía trata sobre la informática forense, su aplicación legal y relación con la criminalística. En el primer capítulo introduce los sistemas informáticos, incluyendo hardware, software y componentes humanos. El segundo capítulo describe la informática forense, su historia, objetivos, fases de investigación y herramientas. El tercer capítulo cubre aplicaciones como peritos informáticos, espionaje industrial y robo de identidad. En conclusión, la informática forense puede rastrear manipulación de datos y actividades en computadoras para reconstruir hechos en

Análisis Forense Metadatos

Presentación impartida por Chema Alonso en el Curso de Perito Judicial de la ANTPJI sobre el uso de los metadatos en el Análisis Forense Informático.

Topologías de Red

Este documento describe diferentes tipos de topologías de red, incluyendo topología de bus, estrella, estrella extendida, anillo, doble anillo, árbol, malla y malla completa. Explica brevemente cómo funciona cada una y sus ventajas y desventajas. También cubre conceptos como token ring, topologías híbridas e interredes.

Trabajo de sistemas de Topologia de Redes

Este documento resume diferentes tipologías de redes. Describe las topologías de bus, anillo, estrella, árbol, malla y híbridas, explicando sus ventajas y desventajas. También explica mecanismos para la resolución de conflictos como CSMA/CD utilizados en algunas de estas topologías.

Destacado (18)

Informatica forense: Teoria y practica. Hackmeeting 2004.

Informatica forense: Teoria y practica. Hackmeeting 2004.

Caso practico de tipos de estandares ferreteria ferremacos. andres aristeguieta

Caso practico de tipos de estandares ferreteria ferremacos. andres aristeguieta

Más de coralazucena

Trictico del trabajo de grupo

Este documento resume los pasos para crear un blog (blogger) en 3 etapas. La primera etapa es ir a www.blogger.com y crear el blog. La segunda etapa permite personalizar la apariencia del blog. La tercera etapa es opcional y permite personalizar y configurar más el blog. El documento también incluye la definición de un blog y una lista de 5 participantes en un taller sobre cómo crear blogs.

Presentacion del power point del blogger

El documento presenta una sesión de capacitación sobre cómo crear un blog en Blogger. La sesión es parte de un curso de posgrado en docencia superior sobre comunicación y tecnología educativa en la Universidad de Panamá. La capacitación es facilitada por la magíster Bertha Ayala de Medrano y asisten cinco participantes.

Triptico S.A.

Este documento presenta conclusiones sobre el papel fundamental de la tecnología de la información para satisfacer los desafíos de la sociedad actual y el desarrollo del siglo XXI. Sin embargo, la tecnología sólo será verdaderamente útil cuando llegue a todas las comunidades rurales más aisladas, donde se provean las infraestructuras y capacitación necesarias, cerrando así la brecha digital.

Triptico de luisa_soto corregido 11

Este documento presenta conclusiones sobre el papel fundamental de la tecnología de la información para satisfacer los desafíos de la sociedad actual y el desarrollo del siglo XXI. Sin embargo, la tecnología sólo cerrará la brecha digital cuando llegue a todas las comunidades rurales más aisladas, donde se deben dar condiciones adecuadas de infraestructura, servicios básicos y personal capacitado.

Presentación S.C.

Este documento describe la evolución de la sociedad desde las revoluciones agrícola y artesanal hasta el surgimiento de la sociedad del conocimiento. Explica que la sociedad del conocimiento se caracteriza por usar el conocimiento como su principal recurso para crear riqueza y bienestar. También analiza los conceptos de sociedad de la información e ignorancia del conocimiento.

La sociedad del conocimiento y la informacion corregida[3].![La sociedad del conocimiento y la informacion corregida[3].](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![La sociedad del conocimiento y la informacion corregida[3].](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Este documento describe el surgimiento de la sociedad del conocimiento. Explica que se originó a partir de la revolución agrícola, la revolución artesanal y la revolución industrial, las cuales permitieron el desarrollo de nuevas tecnologías y formas de organización social. La sociedad del conocimiento se caracteriza por usar el conocimiento como principal recurso para la innovación y crecimiento económico, y requiere nuevas habilidades y roles relacionados con la información.

Triptico nuevo

Este documento discute la importancia de aprender a aprender, desaprender y reaprender. Señala que desaprender es difícil desde una perspectiva neurológica, ya que requiere eliminar conexiones neuronales existentes. Sin embargo, para reaprender existen dos opciones: asistir a cursos periódicos que actualicen conocimientos o mantener un aprendizaje constante creando rutinas de actualización, aunque esto implique cambiar hábitos. El documento concluye que en el siglo XXI no serán analfabetos quienes no pued

PRESENTACIÓN

Este documento analiza la importancia de aprender a desaprender y reaprender en el proceso de enseñanza-aprendizaje. Explica que desaprender implica eliminar conocimientos obsoletos, mientras que reaprender significa actualizar conocimientos desde una perspectiva más sofisticada. También resalta que la metacognición, o capacidad de autoregular el aprendizaje, es clave en este proceso. Por último, recomienda valorar los logros de los estudiantes y fomentar un ambiente que facilite aprender, des

TRÍPTICO---TIC

El documento habla sobre tres temas principales: 1) la educación basada en sistematizar y actualizar dentro de una empresa, 2) el enfoque de la competencia y la globalización, y 3) acoger los cambios en la estructura de las tecnologías de la información y la comunicación (TIC) en un sistema computacional.

PRESENTACIÓN DE TIC

El documento discute cómo las Tecnologías de la Información y la Comunicación (TIC) pueden ser una ventaja o desventaja para el aprendizaje de los estudiantes. Mientras que las TIC pueden facilitar la comunicación y el acceso a recursos, su mal uso puede evitar el buen rendimiento académico a través de la adicción a los videojuegos. El documento también señala que factores como las competencias, creencias y prácticas pedagógicas de los docentes son importantes para aprovechar positivamente las TIC en el

Tic

Este documento analiza las ventajas y desventajas de las tecnologías de la información y comunicación (TIC) en el ámbito educativo. Explora cómo las TIC han evolucionado rápidamente y tienen un gran impacto en la enseñanza y el aprendizaje al facilitar la conexión a través de Internet. También discute los desafíos de integrar adecuadamente las TIC en la educación y aprovechar su potencial didáctico.

T.f post grado

La alfabetización digital es fundamental en la actualidad. Las TIC permiten a los estudiantes desarrollar habilidades como:

- Uso básico de computadoras, internet, dispositivos móviles.

- Búsqueda, organización y evaluación de información online.

- Comunicación y colaboración a través de herramientas digitales.

- Producción y publicación de contenidos digitales.

Esto los prepara mejor para estudios superiores y el mundo laboral moderno.

2- Razón Aprendizaje activo

Las TIC

Triptico de tec. educativa

El documento analiza la estructura de las topologías de redes dentro de un sistema computacional. Revisa los diferentes tipos de topologías como la en estrella, en árbol, en bus y en anillo, evaluando sus elementos, implicaciones y ventajas dentro de una red. También analiza críticamente la programación asociada a cada topología.

T.f redes

El documento analiza la estructura de las topologías de redes dentro de un sistema computacional. Menciona diferentes tipos de topologías como en estrella, en árbol, en bus y en malla. Evalúa críticamente los elementos, la programación y las implicaciones del enfoque de las redes dentro del sistema.

Topologia de redes

Este documento analiza diferentes tipologías de redes, incluyendo estrella, anillo, árbol y bus. Describe que la topología define la forma lógica de tender el cable entre estaciones de trabajo y factores a considerar para determinar la más apropiada. Explica que cada topología tiene ventajas y desventajas dependiendo de la situación.

Más de coralazucena (18)

La sociedad del conocimiento y la informacion corregida[3].![La sociedad del conocimiento y la informacion corregida[3].](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![La sociedad del conocimiento y la informacion corregida[3].](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

La sociedad del conocimiento y la informacion corregida[3].