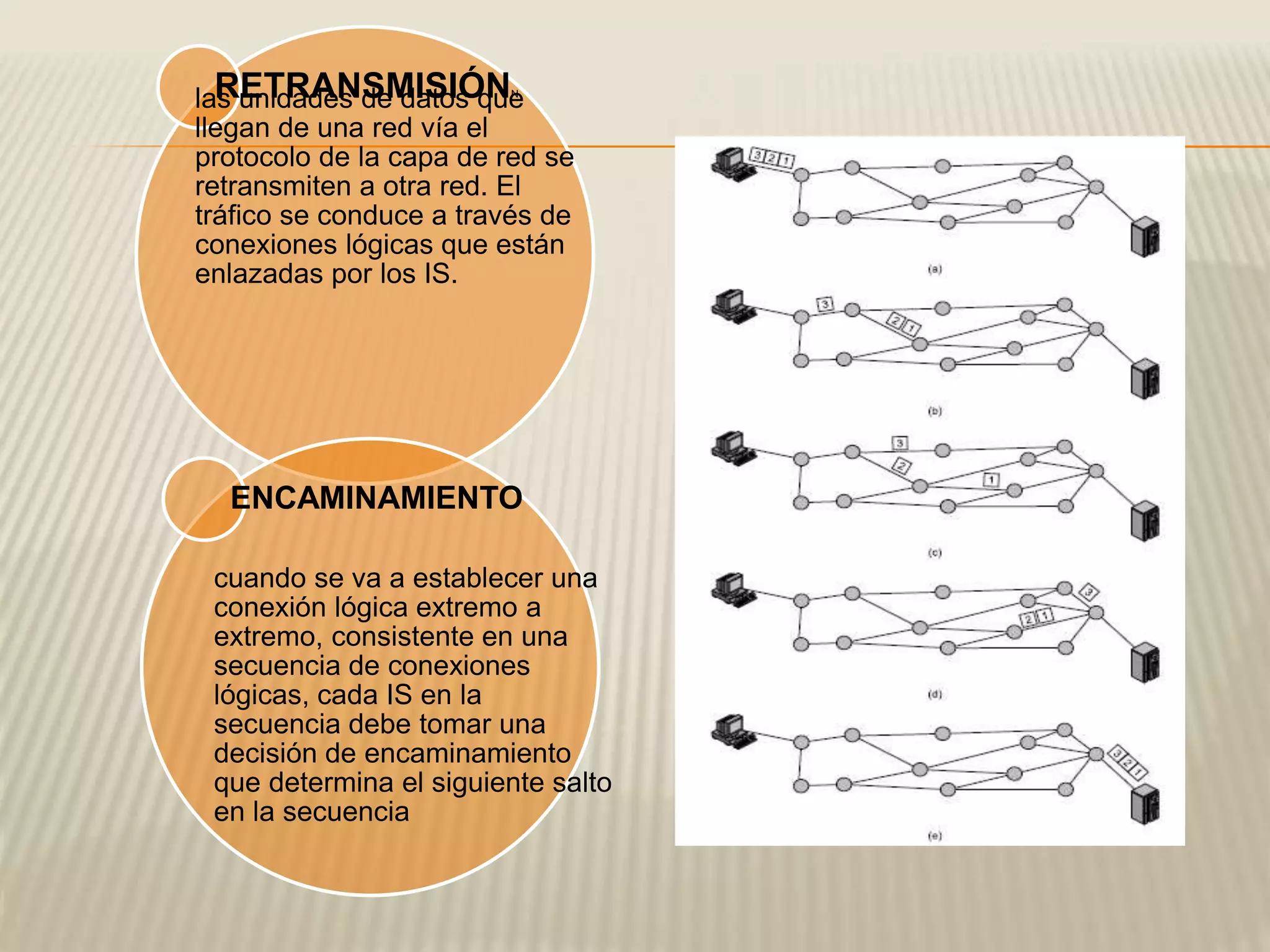

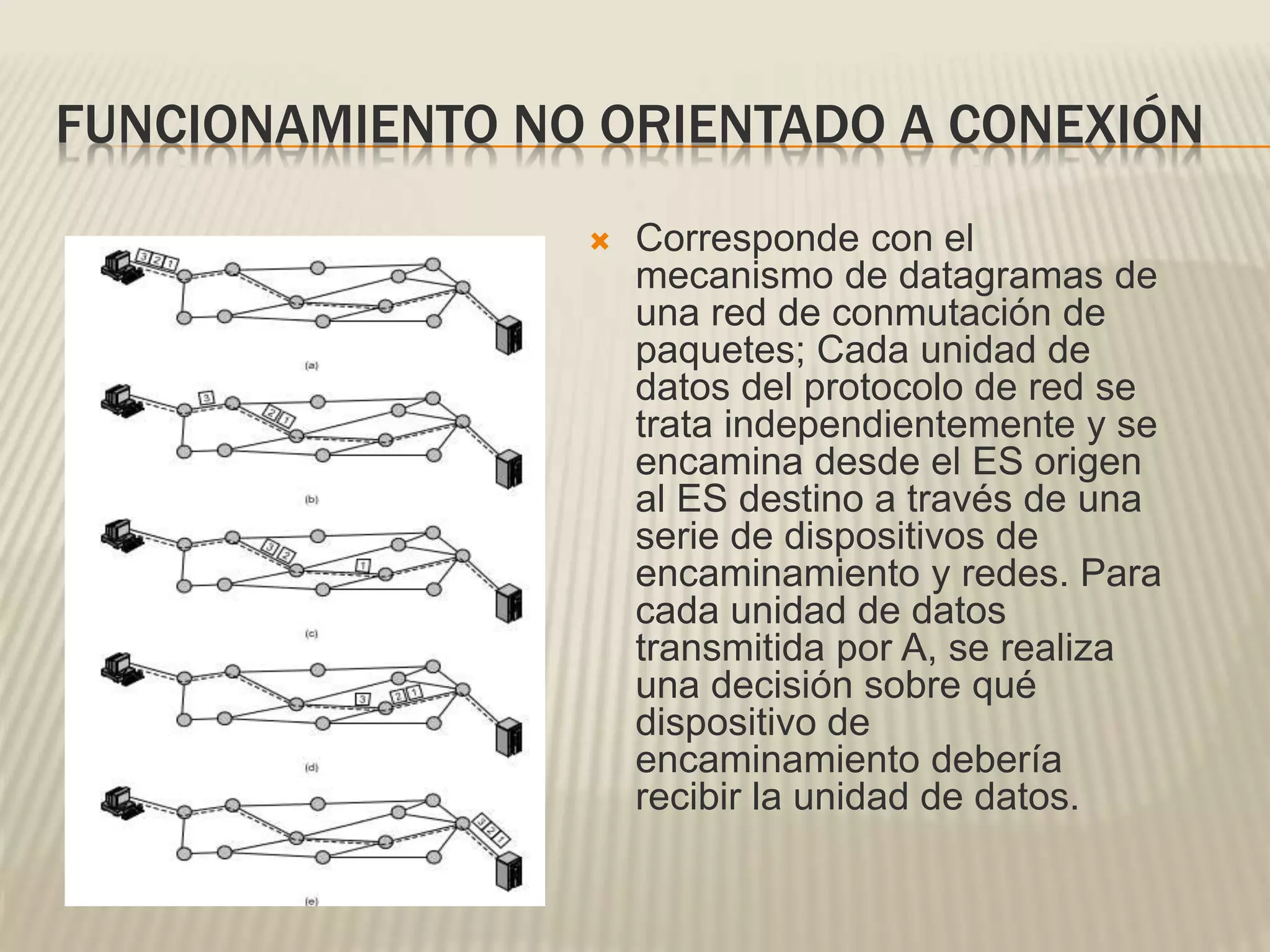

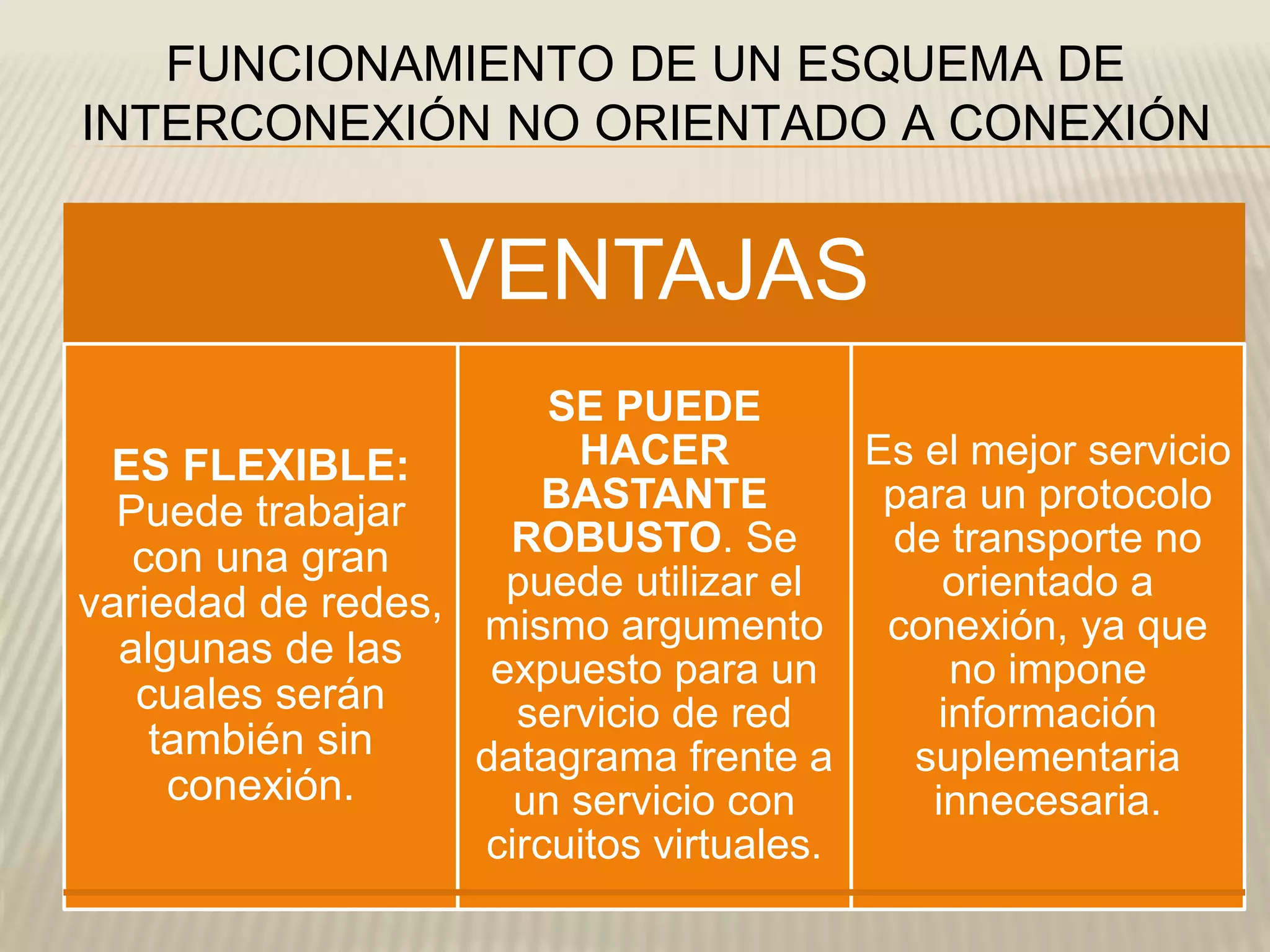

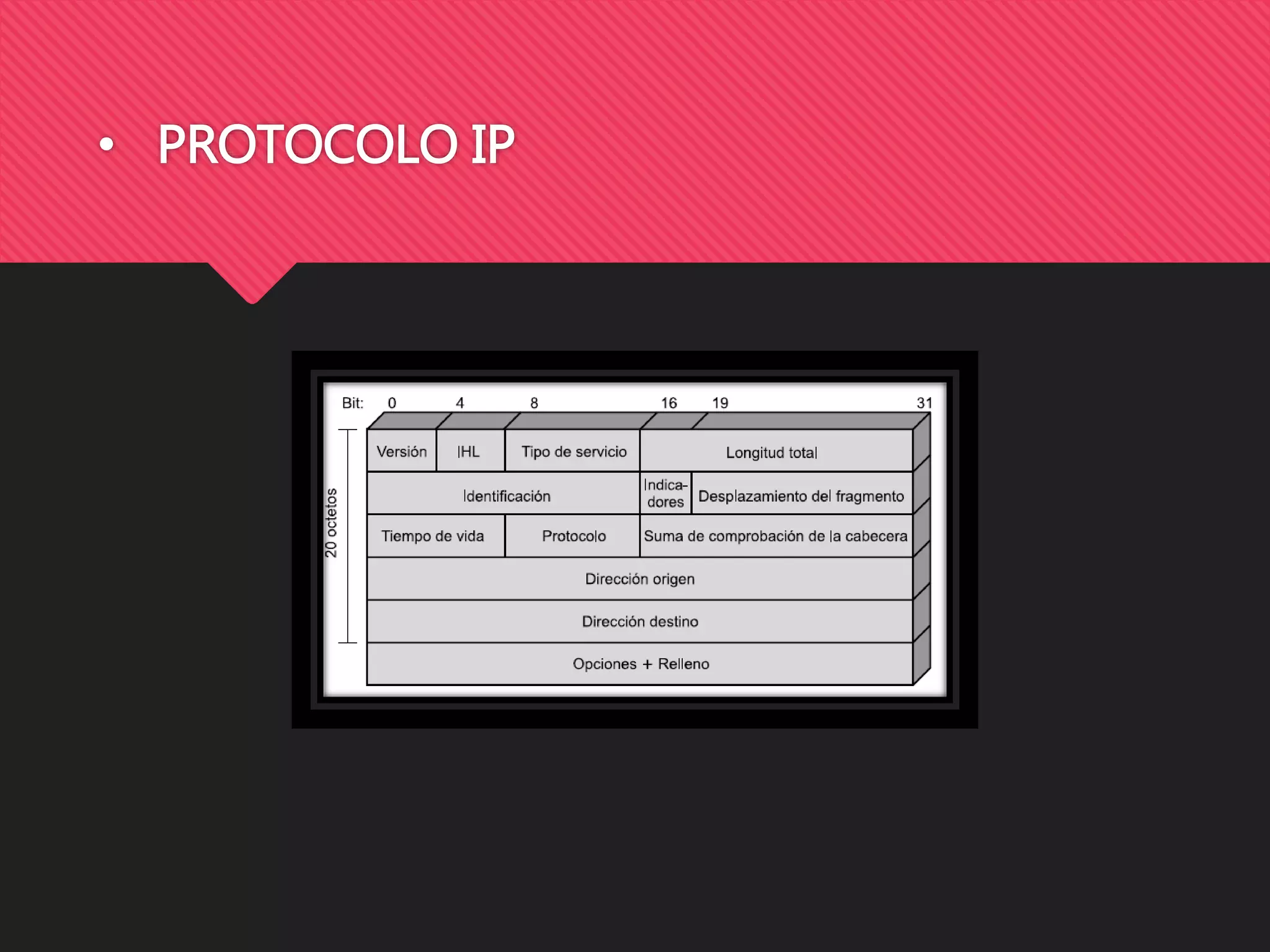

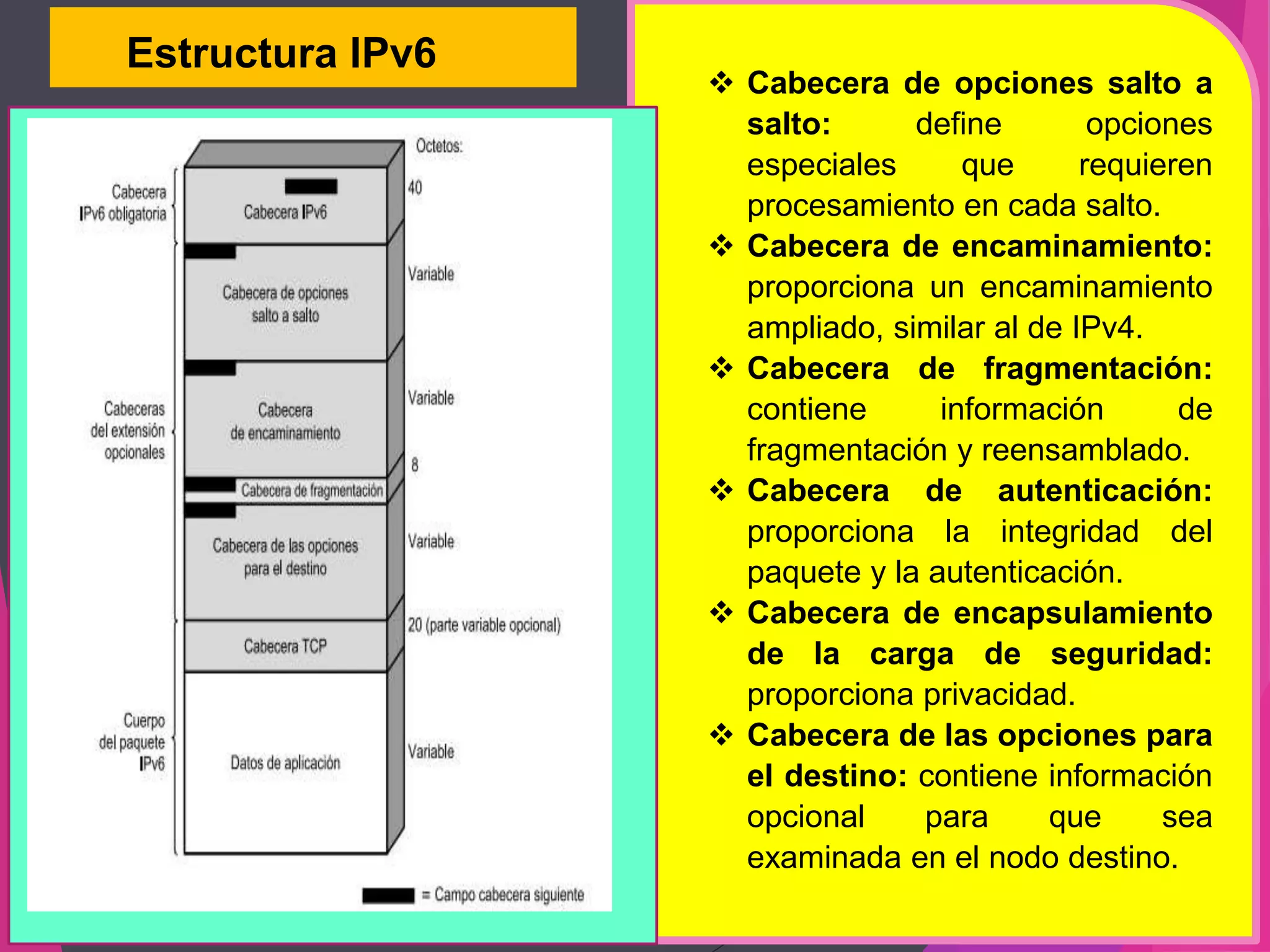

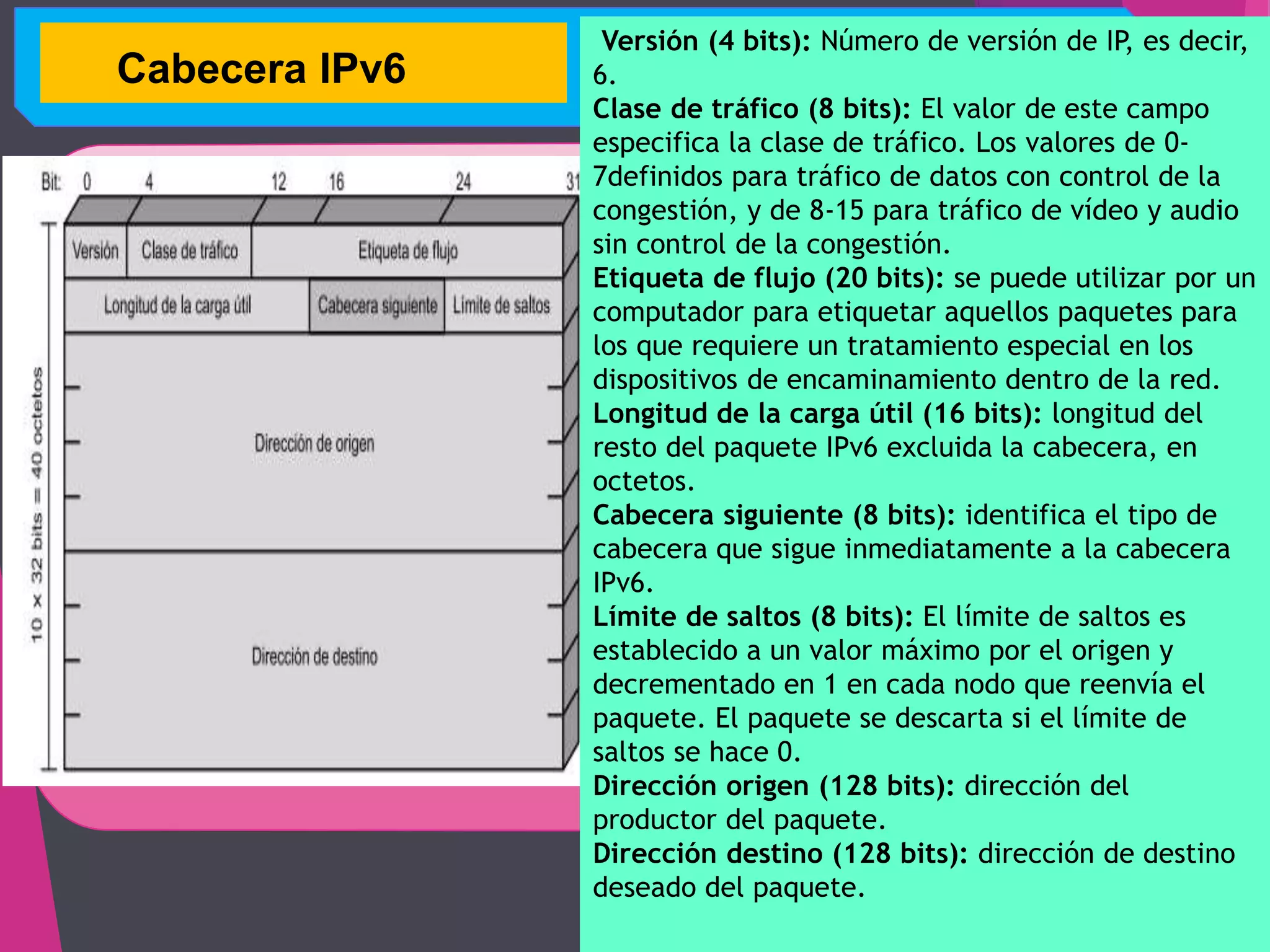

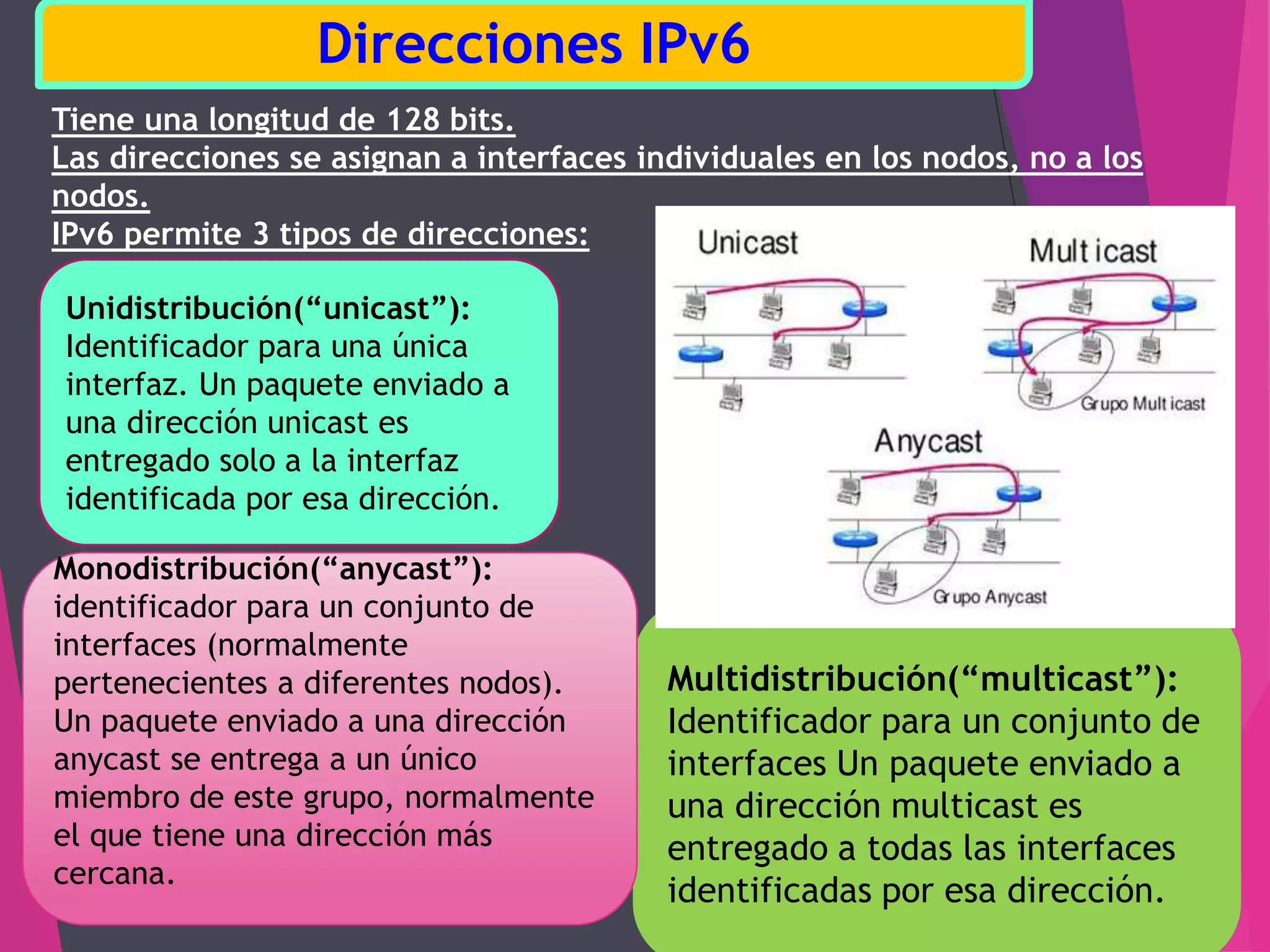

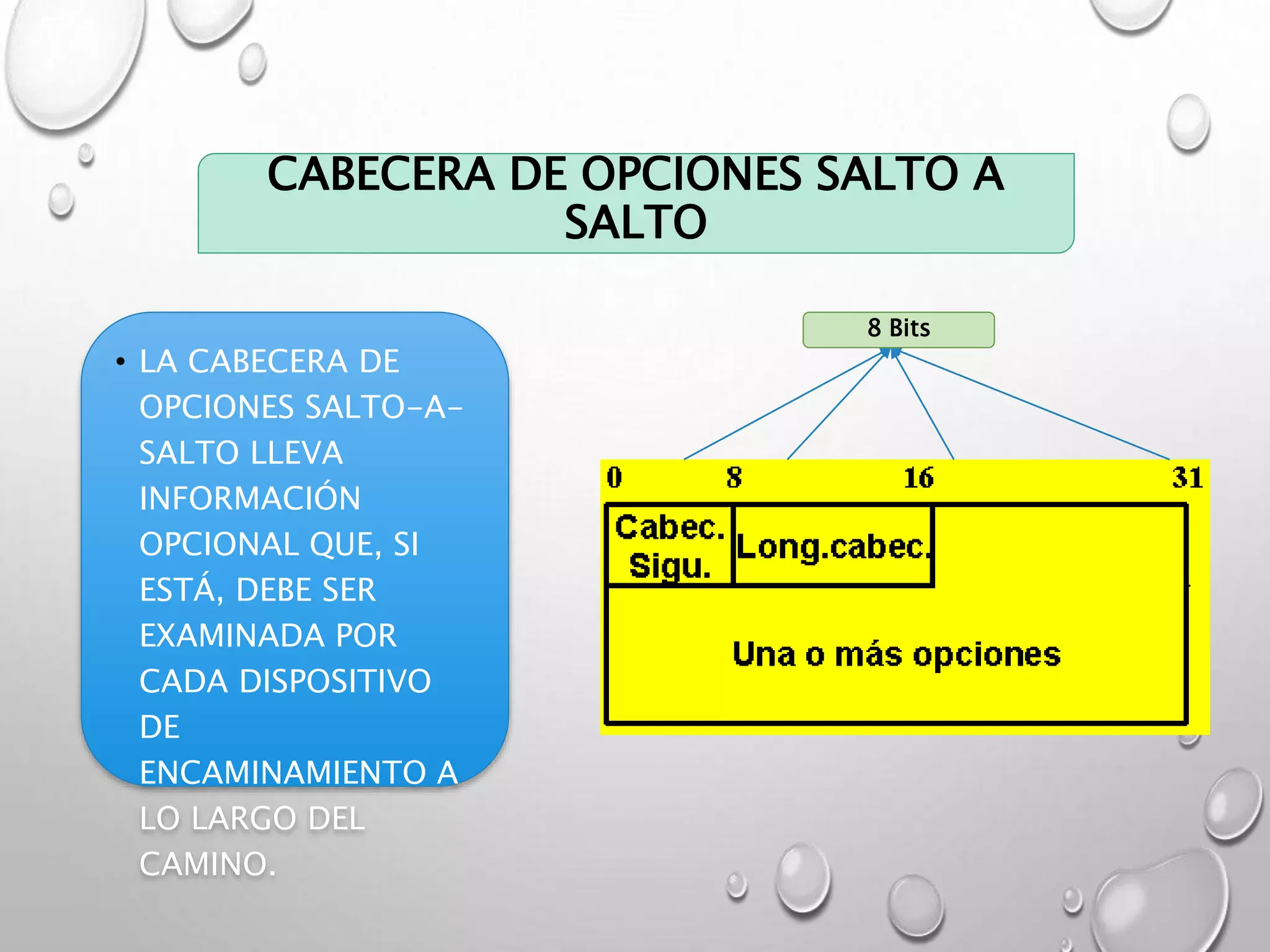

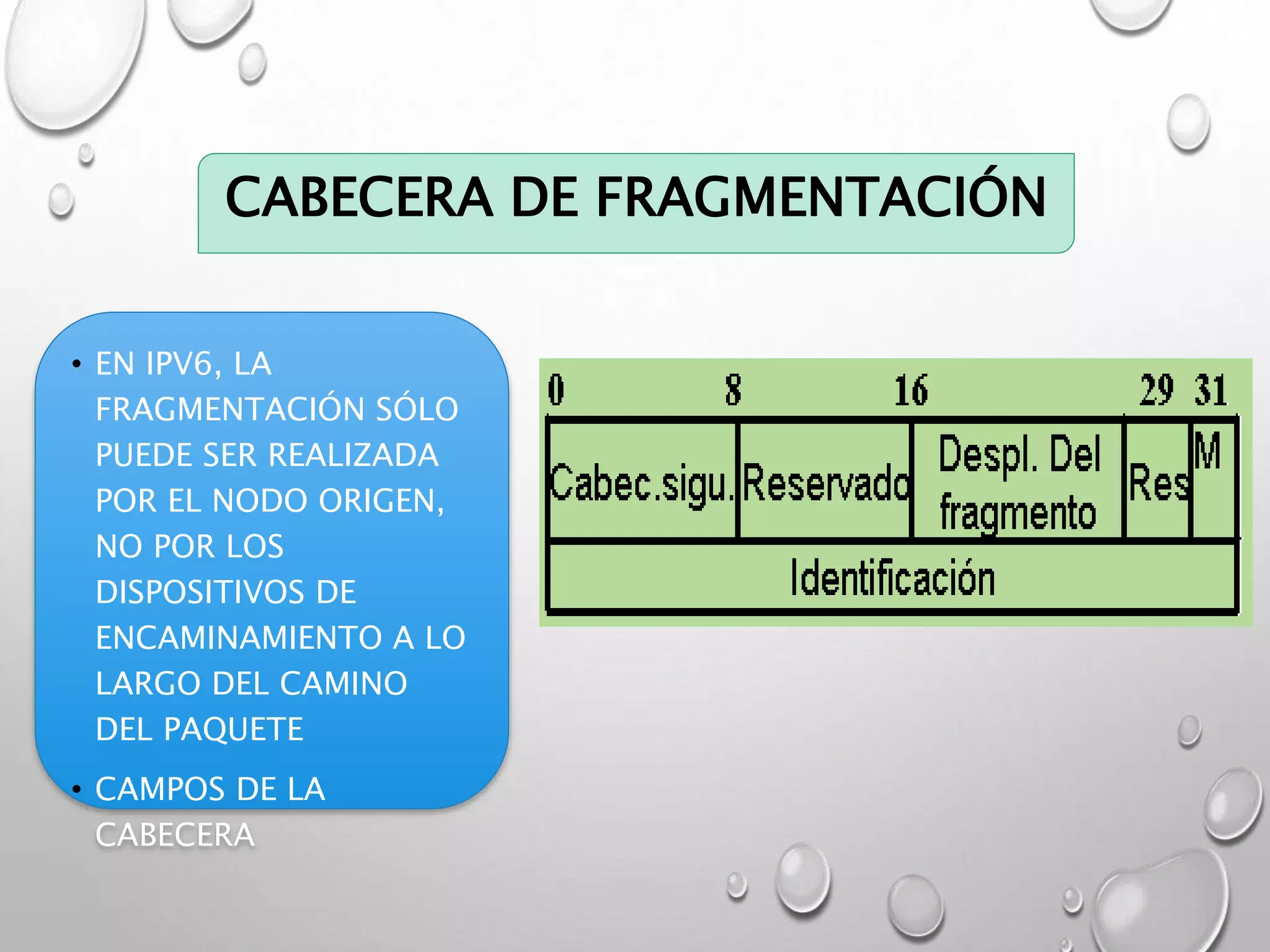

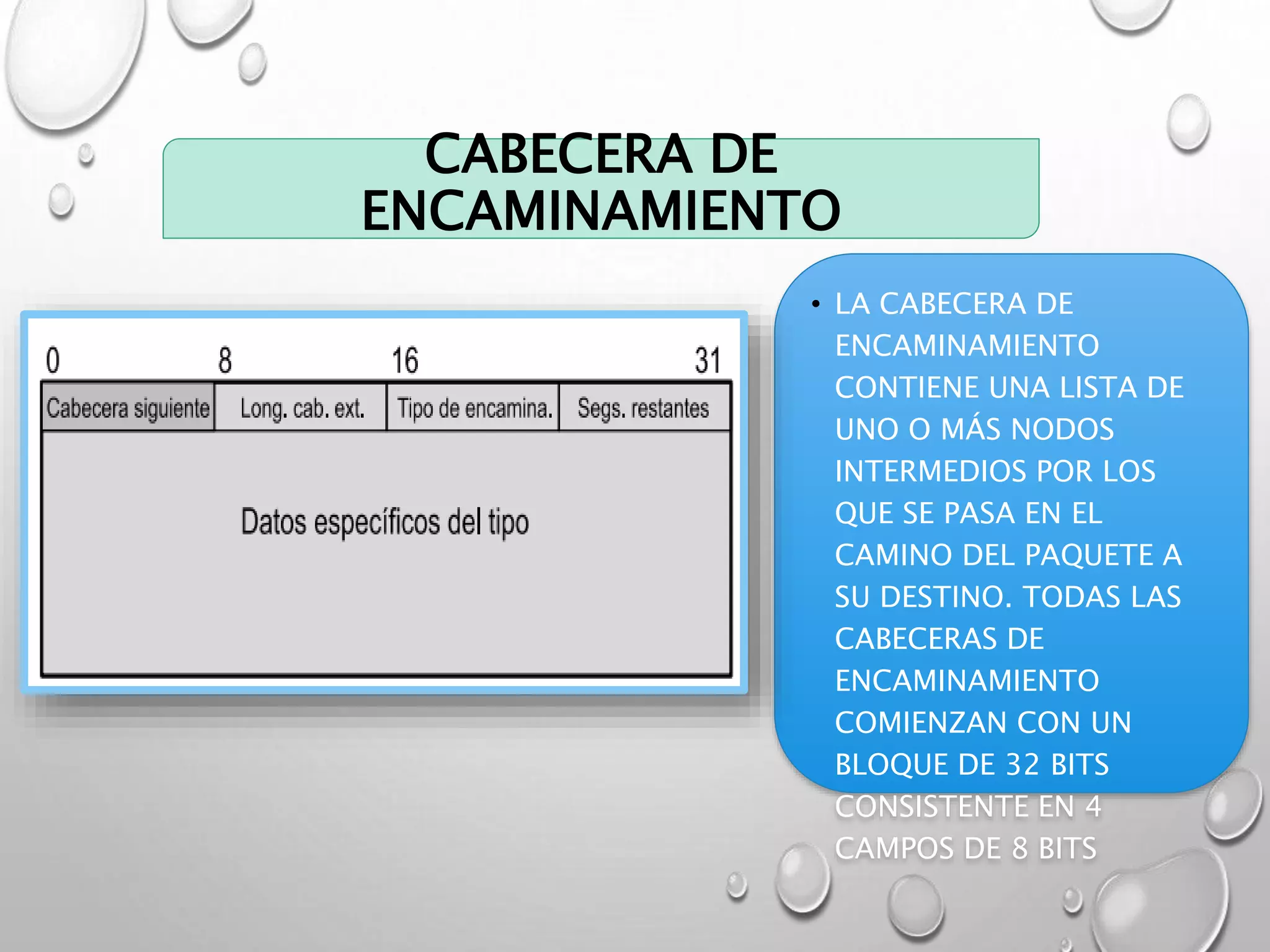

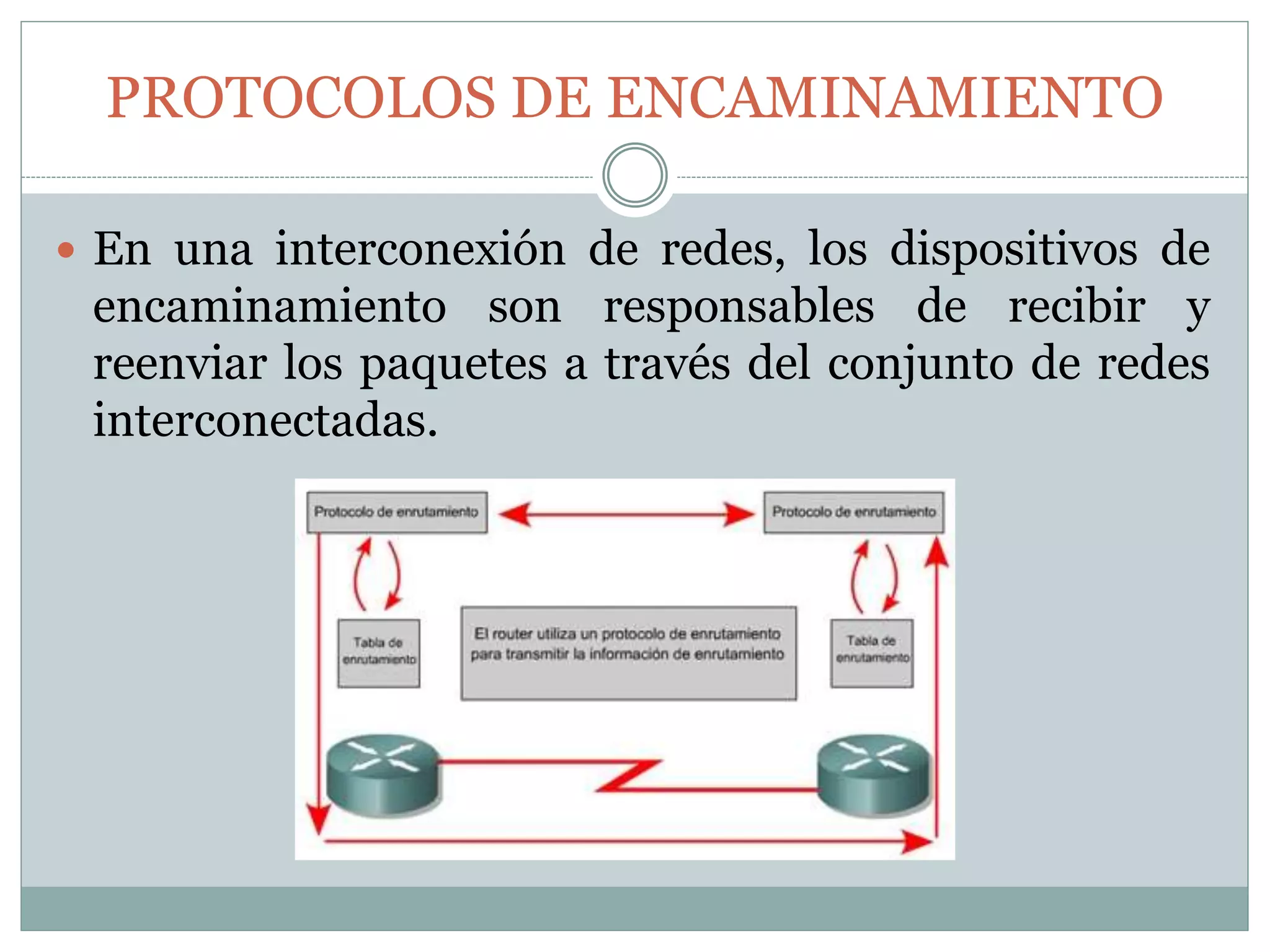

Este documento presenta información sobre los protocolos y el funcionamiento de la interconexión de redes. Explica conceptos como el encaminamiento, la multidifusión, el protocolo IPv6 y las cabeceras utilizadas en la interconexión de redes como la cabecera de opciones salto a salto y la cabecera de fragmentación. Además, describe protocolos como IGMP que se usan para la gestión de grupos en multidifusión entre routers y estaciones.