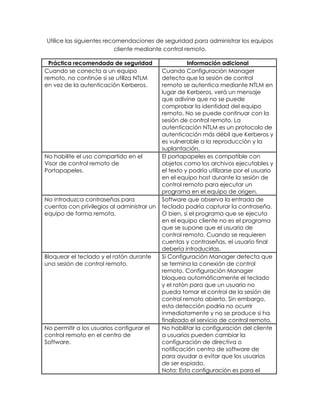

Recomendaciones de seguridad

- 1. Utilice las siguientes recomendaciones de seguridad para administrar los equipos cliente mediante control remoto. Práctica recomendada de seguridad Información adicional Cuando se conecta a un equipo remoto, no continúe si se utiliza NTLM en vez de la autenticación Kerberos. Cuando Configuración Manager detecta que la sesión de control remoto se autentica mediante NTLM en lugar de Kerberos, verá un mensaje que adivine que no se puede comprobar la identidad del equipo remoto. No se puede continuar con la sesión de control remoto. La autenticación NTLM es un protocolo de autenticación más débil que Kerberos y es vulnerable a la reproducción y la suplantación. No habilite el uso compartido en el Visor de control remoto de Portapapeles. El portapapeles es compatible con objetos como los archivos ejecutables y el texto y podría utilizarse por el usuario en el equipo host durante la sesión de control remoto para ejecutar un programa en el equipo de origen. No introduzca contraseñas para cuentas con privilegios al administrar un equipo de forma remota. Software que observa la entrada de teclado podría capturar la contraseña. O bien, si el programa que se ejecuta en el equipo cliente no es el programa que se supone que el usuario de control remoto. Cuando se requieren cuentas y contraseñas, el usuario final debería introducirlas. Bloquear el teclado y el ratón durante una sesión de control remoto. Si Configuración Manager detecta que se termina la conexión de control remoto. Configuración Manager bloquea automáticamente el teclado y el ratón para que un usuario no pueda tomar el control de la sesión de control remoto abierto. Sin embargo, esta detección podría no ocurrir inmediatamente y no se produce si ha finalizado el servicio de control remoto. No permitir a los usuarios configurar el control remoto en el centro de Software. No habilitar la configuración del cliente a usuarios pueden cambiar la configuración de directiva o notificación centro de software de para ayudar a evitar que los usuarios de ser espiado. Nota: Esta configuración es para el

- 2. equipo y con el usuario que ha iniciado la sesión. Habilitar el dominio perfiles de Firewall de Windows. Habilitar la configuración del cliente habilitar el control remoto en perfiles de excepciones de Firewall de clientes y, a continuación, seleccione la dominio Firewall de Windows para los equipos de intranet. Si cierra la sesión durante una sesión de control remoto y un registro como un usuario diferente, asegúrese de que cierre la sesión antes de desconectar la sesión de control remoto. Si no cierra la sesión en este escenario, la sesión permanece abierta. No conceder a los usuarios derechos de administrador local. Al proporcionar a los usuarios derechos de administrador local, serán capaces de asumir el control de la sesión de control remoto o poner en peligro sus credenciales. Utilizar cualquier directiva de grupo o Configuración Manager para configurar la configuración de asistencia remota, pero no ambos. Puede usar Configuración Manager y directiva de grupo para realizar cambios de configuración en la configuración de asistencia remota. Cuando se actualiza la directiva de grupo en el cliente, de manera predeterminada, optimiza el proceso cambiado únicamente las directivas que han cambiado únicamente las directivas que han cambiado en el servidor. Configuración Manager cambia la configuración de la directiva de seguridad local, que no puede sobrescribirse a menos que se fuerce la actualización de la directiva de grupo. Establecer la directiva en ambos sitios podría conducir a resultados incoherentes. Elija uno de estos métodos para configurar las opciones de asistencia remota. Habilitar la configuración del cliente solicita al usuario permiso de control remoto. Aunque hay formas de este cliente que pide al usuario que continúe una sesión de control remoto, habilite esta opción para reducir la posibilidad de espiar mientras se trabaja en tareas confidenciales de los usuarios. Además destacar a usuarios comprobar el nombre de cuenta que se muestra durante la sesión de control

- 3. remoto y desconectar la sesión si se sospecha que la cuenta no esta autorizada. Eliminar la lista de usuarios permitidos. No tienen de administrador local para un usuario poder utilizar el control remoto. Problemas de seguridad para el Control remoto. Administración de equipos cliente con el control remoto tiene los siguientes problemas de seguridad: No se consideran los mensajes de auditoría de control remoto para ser confiable. Si inicia una sesión de control remoto y, a continuación, inicie sesión con credenciales alternativas, la cuenta original envía los mensajes de auditoría, no la cuenta que utiliza credenciales alternativas. No se envían los mensajes de auditoría si copia los archivos binarios para el control remoto en lugar de instalar la Configuración Manager de consola y, a continuación, ejecutar el control remoto en el símbolo del sistema. El alumno de manera individual realiza una investigación digital sobre “Los procedimientos para atender reclamos y objeciones pos teléfono, posteriormente realiza un comic en digital sobre el tema y enviarlo al coreo electrónico del docente.