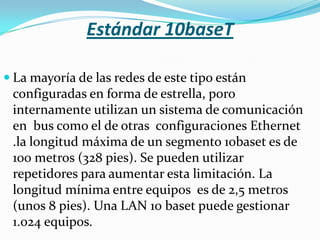

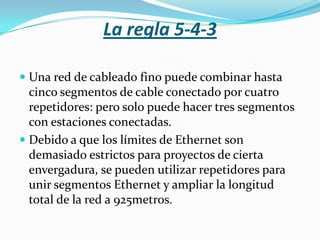

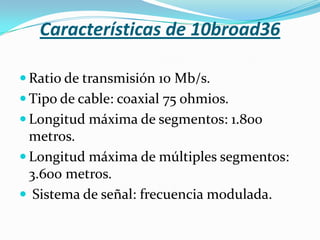

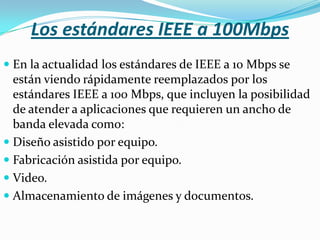

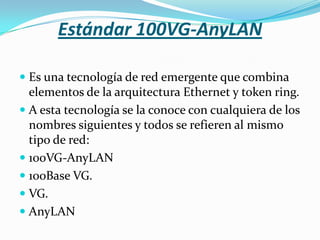

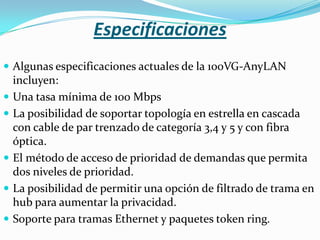

El documento describe la tecnología Ethernet. Ethernet es un estándar ampliamente adoptado por fabricantes de hardware de red. El documento explica los orígenes de Ethernet en la Universidad de Hawái y las especificaciones clave de Ethernet establecidas por IEEE, incluidas las velocidades, topologías, métodos de acceso y formatos de trama. También resume los principales estándares Ethernet de 10 Mbps y 100 Mbps.