Conceptos y protocolos de enrutamiento: 3.1 Enrutamiento dinamico y gestión de dispositivos

- 1. Enrutamiento dinámico y gestión de switches Francesc Pérez Fdez

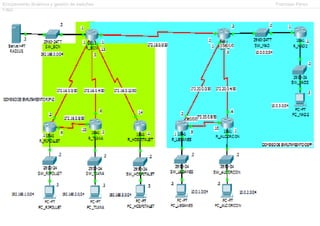

- 2. Enrutamiento dinámico y gestión de switches Francesc Pérez Fdez ENRUTAMIENTO Configure el protocolo de enrutamiento RIPv2 dentro del dominio: a. No se deben enviar actualizaciones RIPv2 hacia el dominio OSPF b. No se deben recibir actualizaciones RIPv2 del dominio OSPF c. No se deben publicar actualizaciones RIPv2 por ninguna interfaz FastEthernet Configure el protocolo de enrutamiento OSPF de una sola área dentro del dominio: a. No se deben enviar/recibir actualizaciones OSPF hacia/del dominio RIPv2 b. No se deben publicar actualizaciones OSPF por ninguna interfaz FastEthernet, excepto por las interfaces LAN de los routers MAD y MAD2 que los conectan a la red 10.0.0.0/24. c. El cálculo del coste de las rutas se hará teniendo en cuenta el ancho de banda real de las interfaces d. R_MAD se ha convertido en el dispositivo DR y RMAD2 en el BDR OPSF en la la LAN 10.0.0.0/24. Configure OSPF para que RMAD y RMAD2 se intercambien las funciones dentro de la red BMA. Observe que los routers dentro del dominio RIPv2 no pueden alcanzar las redes alojadas en el dominio OSPF y viceversa: a. RIPv2 ha de redistribuir las redes aprendidas con OSPF con una métrica igual a 1 dentro del dominio RIPv2 y sin realizar resumen de ruta. Si no fuerza la métrica de las rutas redistribuidas a 1, RIP adopta la métrica calculada por OSPF. Las métricas calculadas por OSPF suelen ser superior al valor máximo que RIP acepta como métrica, 15 saltos. En caso de no realizar este cambio, R_BCN no publicaría la gran mayoría de las redes aprendidas por el protocolo OSPF hacia el dominio RIPv2. b. Configure una ruta estática por defecto hacia la IP de salto siguiente 172.16.0.2 en R_BCN y haga que OSPF la publique al resto del dominio OSPF.

- 3. Enrutamiento dinámico y gestión de switches Francesc Pérez Fdez GESTION DISPOSITIVOS Configure "cisco" como contraseña de acceso al modo privilegiado en los switches y routers de la red. Configure "consola" como contraseña de acceso por consola y un banner de inicio de sesión por consola en todos los routers y switches de la red. Después de 2 minutos de inactividad la sesión de consola debe cerrarse automáticamente. Configure una IP de administración en la VLAN1 de todos los switches y no olvide configurar una IP de gateway si quiere que los switches puedan ser administrados desde redes remotas. Configure "telnet" como contraseña de acceso remoto en todos los switches de la red. Configure el servidor RADIUS para autenticar las sesiones de gestión remota hacia los routers. Configure “usu/pass” como usuario y contraseña. Habilite el protocolo ssh en los routers como único protocolo de gestión remota. Las conexiones telnet deben ser abortada por los routers. Observe qué ocurre después de habilitar AAA en los routers con la autenticación por consola. Permita que sólo los PCs de la LAN 10.0.3.0/24 puedan administrar remotamente los routers. Cifre todas las contraseñas que aparezcan en texto claro en la configuración de los switches y routers. Configure SW_BCN: Deshabilite todas las interfaces (interfaces range) excepto aquellas en las que están conectados el servidor y el router. Configure la interfaz del switch donde está conectado el servidor con seguridad de puerto, permita que sólo el servidor se pueda conectar, en caso contrario el puerto será deshabilitado automáticamente Configure la interfaz Fa0/2 de SW_RIPOLLET para aceptar únicamente conexiones Ethernet half-duplex a 100Mbps.