Mission Critical Security Summit 02Oct2014-Panel with Experts-Gonzalo Espinosa ALAPSI AC Asociación Latinoamericana de Profesionales en Seguridad Informática

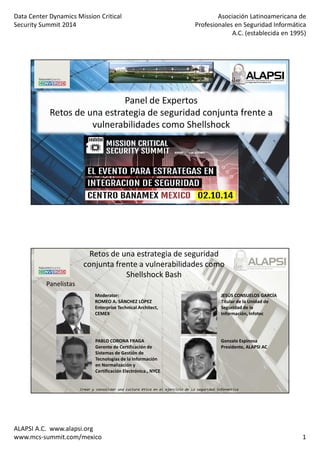

- 1. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) Panel de Expertos Retos de una estrategia de seguridad conjunta frente a vulnerabilidades como Shellshock Crear y consolidar una cultura ética en el ejercicio de la seguridad informática Retos de una estrategia de seguridad conjunta frente a vulnerabilidades como JESÚS CONSUELOS GARCÍA Titular de la Unidad de Seguridad de la Información, Infotec Shellshock Bash Moderator: ROMEO A. SÁNCHEZ LÓPEZ Enterprise Technical Architect, CEMEX PABLO CORONA FRAGA Gerente de Certificación de Sistemas de Gestión de Tecnologías de la Información en Normalización y Certificación Electrónica., NYCE Gonzalo Espinosa Presidente, ALAPSI AC Crear y consolidar una cultura ética en el ejercicio de la seguridad informática Panelistas ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 1

- 2. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) Panel de Expertos Retos de una estrategia de seguridad conjunta frente a vulnerabilidades como Shellshock Participante Gonzalo Espinosa Asociación Latinoamericana de Profesionales en Seguridad Informática A.C., Presidente 2013-2016 http://mx.linkedin.com/in/gonzaloespinosasp https://twitter.com/G_Espinosa_Mx A.G.Espinosa.Mx@gmail.com Presidencia@alapsi.org México D.F. 02 Octubre 2014 Crear y consolidar una cultura ética en el ejercicio de la seguridad informática Retos de una estrategia de seguridad conjunta frente a vulnerabilidades como Shellshock Bash Agenda 1. Situación de la ciberseguridad en México 2. Amenazas a las infraestructuras críticas 1. Shellshock: Una nueva amenaza que afecta a 500 millones de usuarios 2. ¿En qué consiste? 3. Los nuevos retos de la ciberseguridad vinculados al Internet de las cosas 4. En qué punto estamos, hacia donde se dirige la ciberseguridad 5. Importancia del trabajo conjunto entre industria privada y gobierno 6. La ciberseguridad, ¿un asunto de empresa? 7. El futuro que nos espera 4. Evolución de la ciberseguridad en México a medio y largo plazo 5. Retos a futuro Crear y consolidar una cultura ética en el ejercicio de la seguridad informática ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 2

- 3. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) 1. Situación de la ciberseguridad en México Crear y consolidar una cultura ética en el ejercicio de la seguridad informática http://www.oas.org/cyber/news_en.asp 1. Situación de la ciberseguridad en México (Cont.) Crear y consolidar una cultura ética en el ejercicio de la seguridad informática ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 3

- 4. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) 2. Amenazas a las infraestructuras críticas En qué consiste la “NUEVA” amenaza: Shellshock / Bashdoor Crear y consolidar una cultura ética en el ejercicio de la seguridad informática 2. Amenazas a las infraestructuras críticas En qué consiste la “Nueva” amenaza: Shellshock / Bashdoor • Shellshock or Bashdoor – A family of security bugs in Unix Bash shell • Disclosed on 24 September 2014 • Millions of web servers use Bash to process commands – Allowing an attacker to cause vulnerable versions of Bash to execute arbitrary commands • This can allow an attacker to gain – Unauthorized access to a computer • Further related vulnerabilities in Bash were found – Leading to the need for further patches • Mr. Stéphane Chazelas discovered the original bug on 12 September 2014 – And suggested the name "bashdoor". • The bug was assigned the CVE identifier CVE- Crear y consolidar una cultura ética en el ejercicio de la seguridad informática system. 2014-6271 ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 4

- 5. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) 2. Amenazas a las infraestructuras críticas Shellshock / Bashdoor. El “after” Crear y consolidar una cultura ética en el ejercicio de la seguridad informática 2. Amenazas a las infraestructuras críticas Shellshock / Bashdoor Vulnerabilidad - Tiempo de vida Crear y consolidar una cultura ética en el ejercicio de la seguridad informática ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 5

- 6. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) 2. Amenazas a las infraestructuras críticas ”A New National Cyberspace Weather Service” ¿Por qué no? Crear y consolidar una cultura ética en el ejercicio de la seguridad informática 3. Los nuevos retos de la ciberseguridad Vinculados al Internet de las cosas Crear y consolidar una cultura ética en el ejercicio de la seguridad informática ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 6

- 7. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) 4. En qué punto estamos, hacia donde se dirige la ciberseguridad Crear y consolidar una cultura ética en el ejercicio de la seguridad informática 5. Importancia del trabajo conjunto entre industria privada y gobierno Crear y consolidar una cultura ética en el ejercicio de la seguridad informática ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 7

- 8. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) 6. La ciberseguridad, ¿un asunto de empresa? Crear y consolidar una cultura ética en el ejercicio de la seguridad informática 7. El futuro que nos espera • Evolución de la ciberseguridad en México a medio y largo plazo • Retos a futuro Crear y consolidar una cultura ética en el ejercicio de la seguridad informática ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 8

- 9. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) 7. El futuro que nos espera Crear y consolidar una cultura ética en el ejercicio de la seguridad informática Retos de una estrategia de seguridad conjunta frente a vulnerabilidades como JESÚS CONSUELOS GARCÍA Titular de la Unidad de Seguridad de la Información, Infotec Shellshock Bash Moderator: ROMEO A. SÁNCHEZ LÓPEZ Enterprise Technical Architect, CEMEX PABLO CORONA FRAGA Gerente de Certificación de Sistemas de Gestión de Tecnologías de la Información en Normalización y Certificación Electrónica., NYCE Gonzalo Espinosa Presidente, ALAPSI AC Crear y consolidar una cultura ética en el ejercicio de la seguridad informática Panelistas ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 9

- 10. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) Panel de Expertos Retos de una estrategia de seguridad conjunta frente a vulnerabilidades como Shellshock Participante Gonzalo Espinosa Asociación Latinoamericana de Profesionales en Seguridad Informática A.C., Presidente 2013-2016 http://mx.linkedin.com/in/gonzaloespinosasp https://twitter.com/G_Espinosa_Mx A.G.Espinosa.Mx@gmail.com Presidencia@alapsi.org México D.F. 02 Octubre 2014 Crear y consolidar una cultura ética en el ejercicio de la seguridad informática Reseña Conmemorativa http://www.mcs-summit.com/mexico Crear y consolidar una cultura ética en el ejercicio de la seguridad informática ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 10

- 11. Data Center Dynamics Mission Critical Security Summit 2014 Asociación Latinoamericana de Profesionales en Seguridad Informática A.C. (establecida en 1995) Panel de Expertos Retos de una estrategia de seguridad conjunta frente a vulnerabilidades como Shellshock Crear y consolidar una cultura ética en el ejercicio de la seguridad informática ALAPSI A.C. www.alapsi.org www.mcs-summit.com/mexico 11