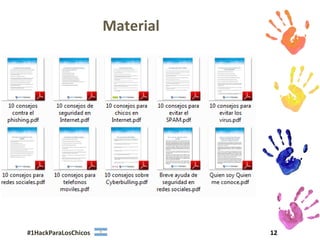

El documento presenta el proyecto "1HackParaLosChicos", una iniciativa argentina para promover la ciberseguridad entre los niños. El proyecto se basa en grupos de trabajo que realizan charlas educativas, y cuenta con el apoyo de sectores como el gobierno, la educación y las empresas. Hasta la fecha, el proyecto ha creado materiales educativos, sitios web y ha dado charlas sobre la importancia de la seguridad en internet. El objetivo es expandir el proyecto a otros países de Latinoamérica.