Buenas practicas pc

•

0 recomendaciones•316 vistas

Mantenimiento de tu ordenador https://cbsmicro.wordpress.com

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

Más contenido relacionado

Más de Jose Manuel Mansilla Carrasco

Más de Jose Manuel Mansilla Carrasco (20)

Último

Esta presentación trata sobre la importancia de conocer los navegadores para facilitar nuestra vida diaria. Navegadores de internet - Nuevas Tecnologías de la Información y la Comunicación

Navegadores de internet - Nuevas Tecnologías de la Información y la ComunicaciónAntonia Yamilet Perez Palomares

Último (20)

Inteligencia Artificial para usuarios nivel inicial

Inteligencia Artificial para usuarios nivel inicial

PRÁCTICA Nº 4: “Análisis de secuencias del ADN con el software BioEdit y uso ...

PRÁCTICA Nº 4: “Análisis de secuencias del ADN con el software BioEdit y uso ...

JORNADA INTELIGENCIA ARTIFICIAL Y REALIDAD VIRTUAL

JORNADA INTELIGENCIA ARTIFICIAL Y REALIDAD VIRTUAL

Tipos de Datos de Microsoft Access-JOEL GARCIA.pptx

Tipos de Datos de Microsoft Access-JOEL GARCIA.pptx

Tipos de datos en Microsoft Access de Base de Datos

Tipos de datos en Microsoft Access de Base de Datos

Navegadores de internet - Nuevas Tecnologías de la Información y la Comunicación

Navegadores de internet - Nuevas Tecnologías de la Información y la Comunicación

Electricidad Libro compendio de temas estudiados.docx

Electricidad Libro compendio de temas estudiados.docx

Buenas practicas pc

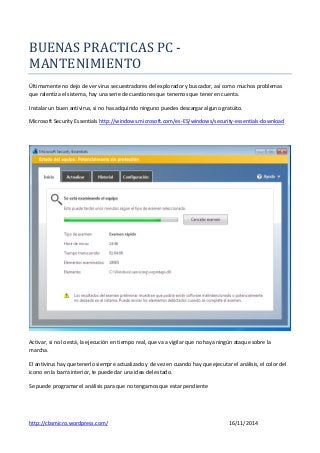

- 1. http://cbsmicro.wordpress.com/ 16/11/2014 BUENAS PRACTICAS PC - MANTENIMIENTO Últimamente no dejo de ver virus secuestradores del explorador y buscador, así como muchos problemas que ralentiza el sistema, hay una serie de cuestiones que tenemos que tener en cuenta. Instalar un buen antivirus, si no has adquirido ninguno puedes descargar alguno gratuito. Microsoft Security Essentials http://windows.microsoft.com/es-ES/windows/security-essentials-download Activar, si no lo está, la ejecución en tiempo real, que va a vigilar que no haya ningún ataque sobre la marcha. El antivirus hay que tenerlo siempre actualizado y de vez en cuando hay que ejecutar el análisis, el color del icono en la barra interior, te puede dar una idea del estado. Se puede programar el análisis para que no tengamos que estar pendiente

- 2. http://cbsmicro.wordpress.com/ 16/11/2014 No descargues nada de páginas como uptodown, softonic, download.cnet o descargar.cnet suelen llevar “premio” en forma de barras de tareas y otros. Al instalar nuevos programas, no hay que darle a aceptar todo el tiempo ya que muchas veces tienen preseleccionadas las casillas de Instalar no se qué barra de tareas, o antivirus o buscador predeterminado. En algunas páginas web se nos ofrece la actualización de software o se advierte de que tenemos algún virus en nuestro ordenador y que descarguemos un antivirus milagroso, nunca seguir esos pasos y menos de páginas dudosas, el único antivirus que tenemos que pasar o actualizar es el o los de nuestro sistema ya que normalmente esos antivirus, son en realidad virus en sí. Instalar CCleaner : http://www.piriform.com/ccleaner/download/standard Darle a Limpiador – Analizar – Ejecutar el limpiador En Herramientas podemos desinstalar algún programa que veamos sospechoso. Cuando el sistema va lento o da errores analizar el Registro –Buscar problemas – Reparar seleccionadas, pasarlo más de una vez, podemos hacer una copia por si necesitamos restaurar. Ojo, las páginas Web que le hubieras puesto que mantuvieran iniciada la sesión o recordaran contraseña, no lo harán, procura guardar o recordar tus contraseñas.

- 3. http://cbsmicro.wordpress.com/ 16/11/2014 Si después de tener estas precauciones, aún así nos vemos infectado por un virus de los llamados secuestrador de explorador, podemos utilizar programas de limpieza de virus específicos (malware, spyware) como Antispyware, Malwarebytes, ahora está funcionando bastante bien Adwcleaner http://general- changelog-team.fr/en/tools/15-adwcleaner

- 4. http://cbsmicro.wordpress.com/ 16/11/2014 PROGRAMAS BASICOS Adobe Reader http://get.adobe.com/es/reader/ Adobe Flash Player http://get.adobe.com/es/flashplayer/ Microsoft Security Essentials http://windows.microsoft.com/es-ES/windows/security-essentials-download Winrar o 7zip