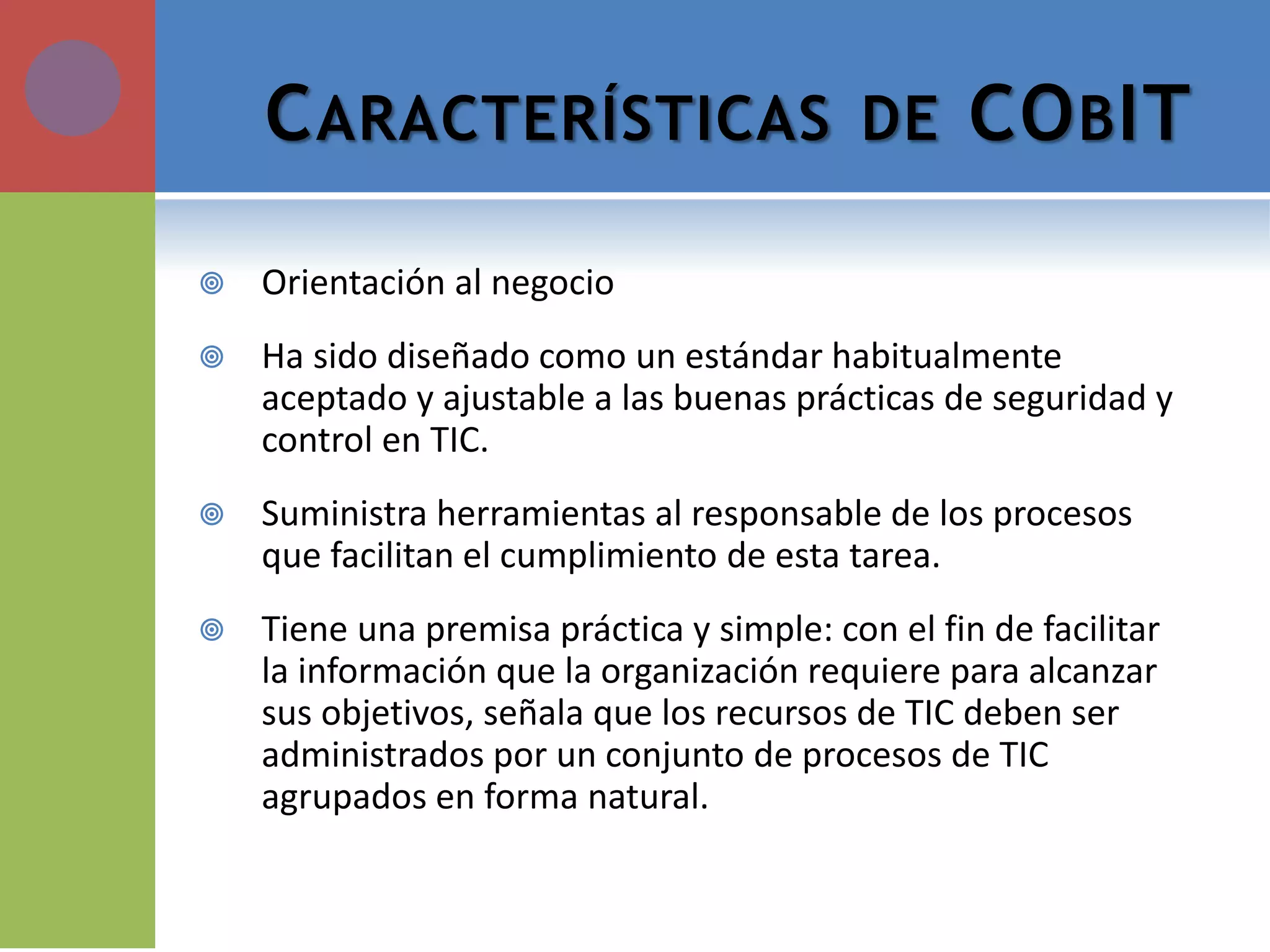

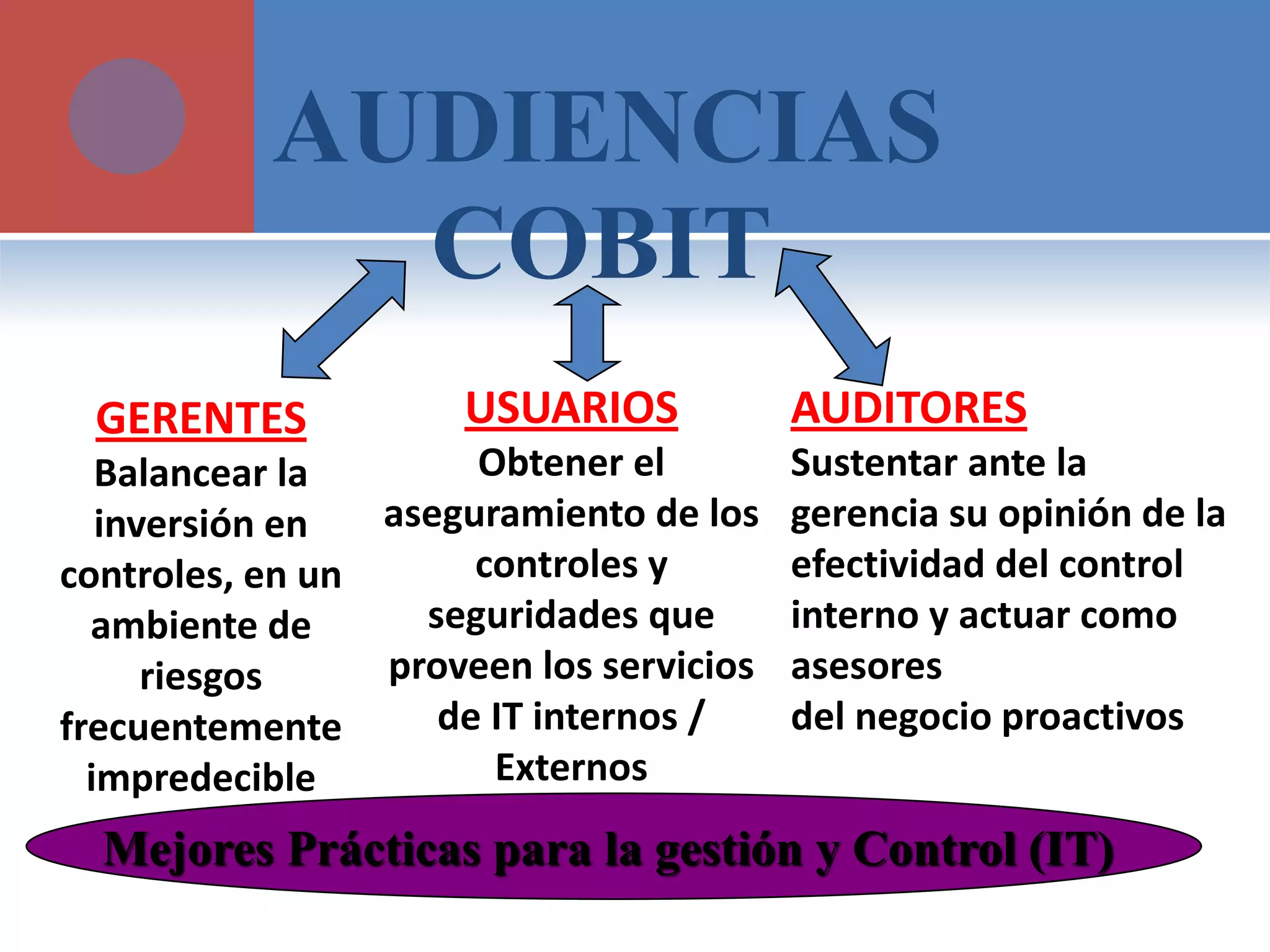

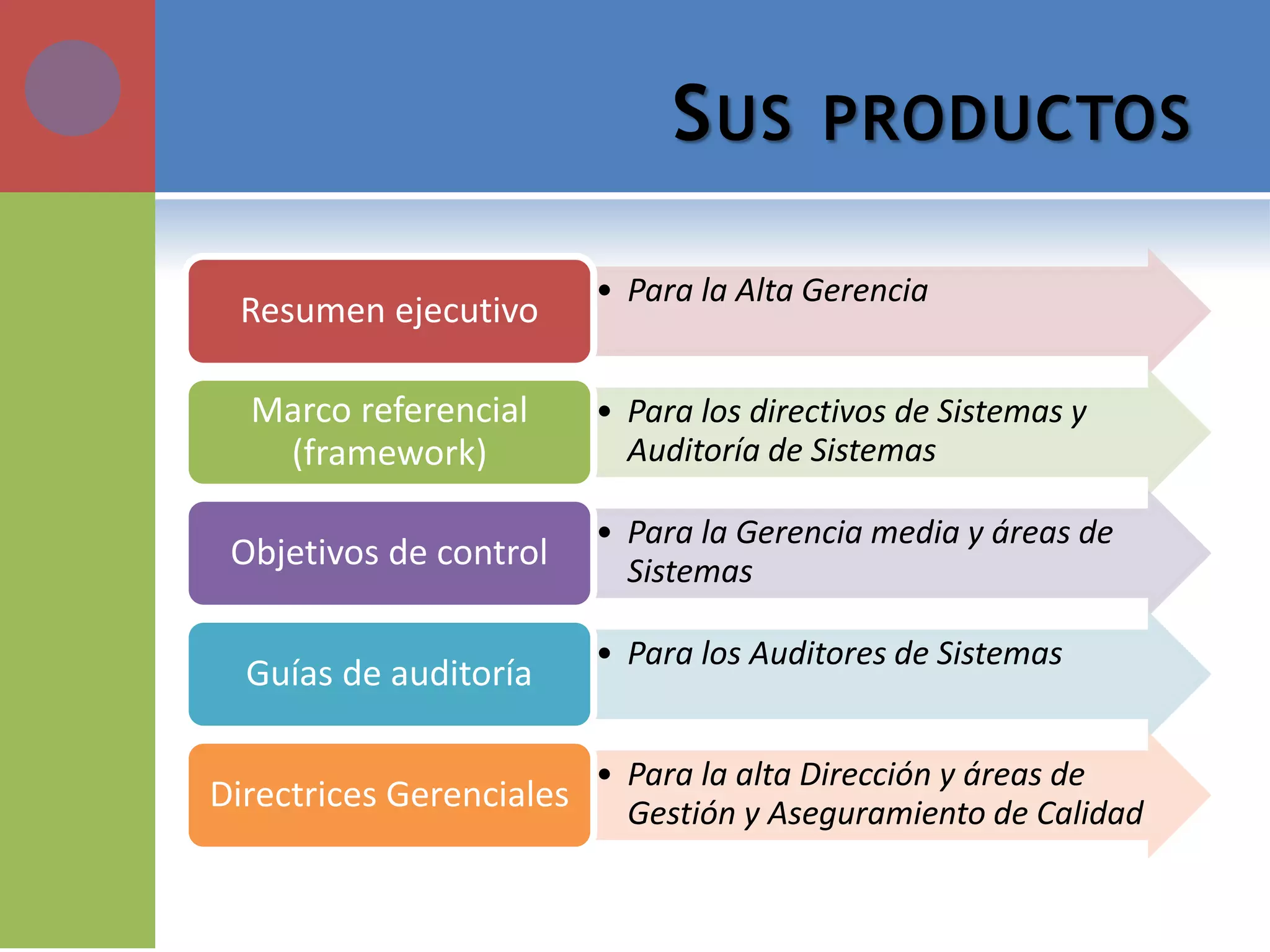

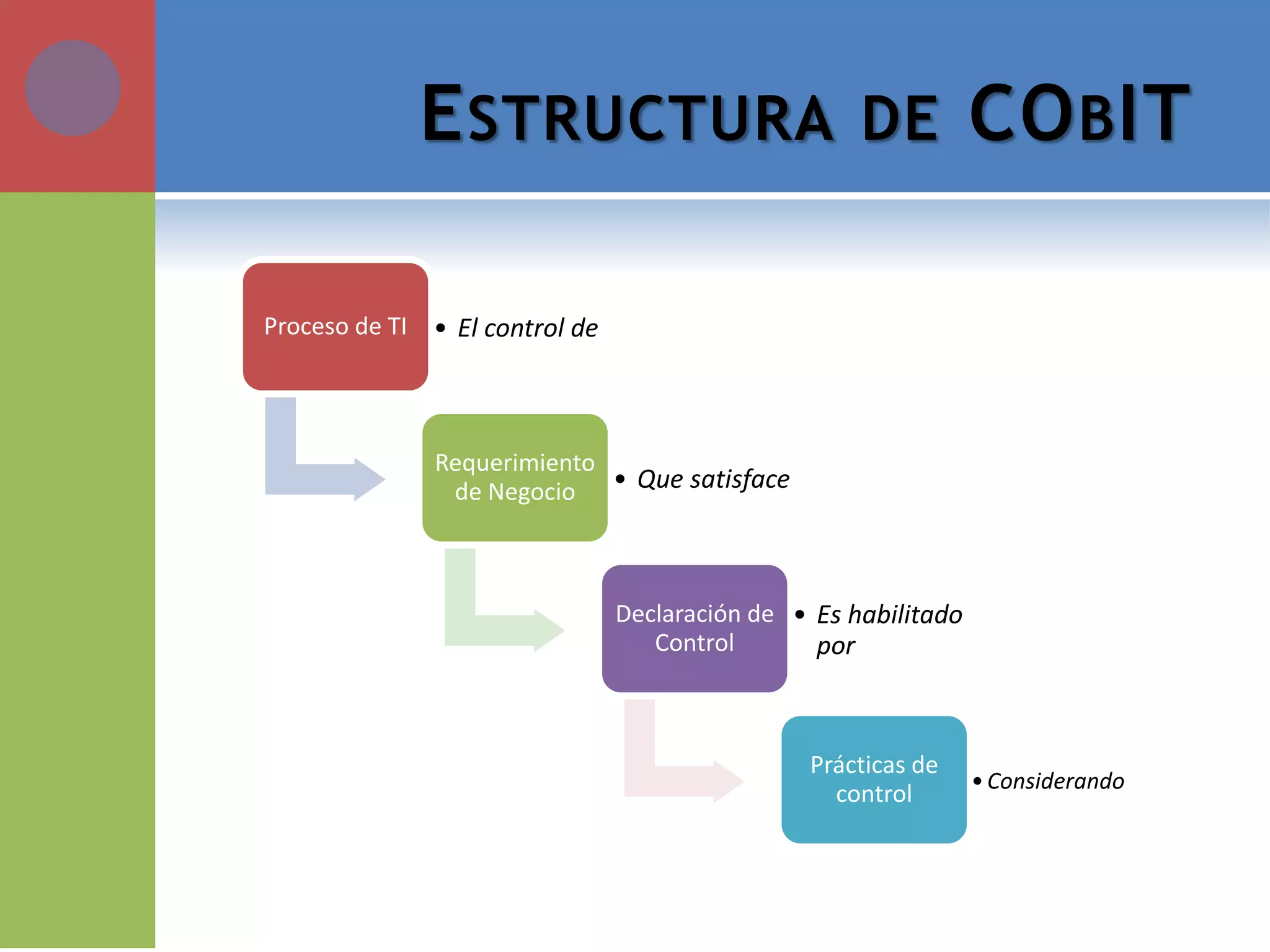

COBIT es un conjunto de buenas prácticas para el manejo de información y tecnologías de la información que proporciona objetivos de control para asegurar que la información y tecnología apoyan los objetivos del negocio. COBIT cubre 34 procesos agrupados en 4 dominios: planeación y organización, adquisición e implementación, prestación de servicios y soporte, y monitoreo. El objetivo de COBIT es establecer objetivos de control para asegurar que la información y tecnología se gestionen de manera que apoyen los