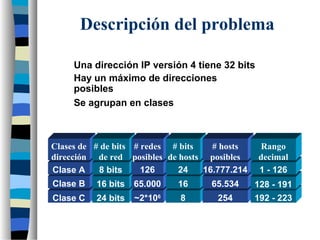

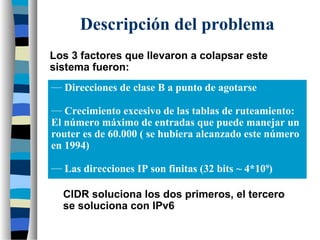

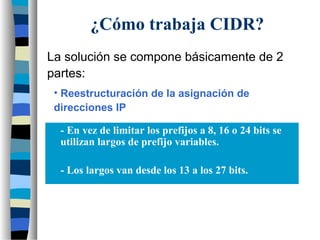

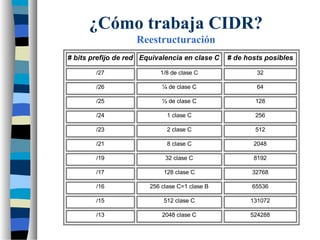

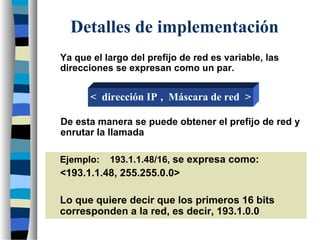

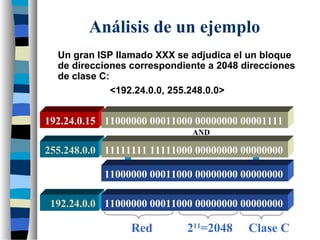

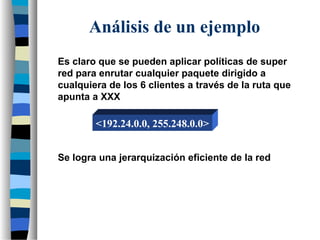

CIDR (Classless Inter-Domain Routing) es un sistema para asignar y manejar direcciones IP de forma más eficiente. CIDR permite el uso de prefijos de red de tamaño variable en lugar de limitarse a las clases tradicionales, agrupando bloques de direcciones existentes. Esto reduce el tamaño de las tablas de ruteo y jerarquiza las rutas entre dominios para una mejor administración de las direcciones IP disponibles a medida que Internet continúa creciendo.