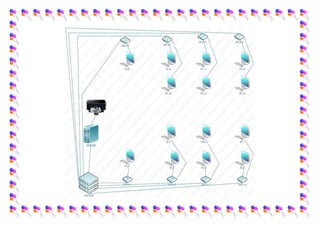

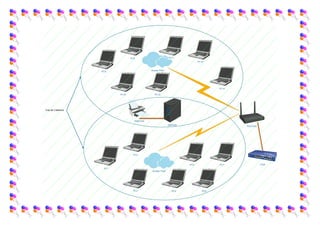

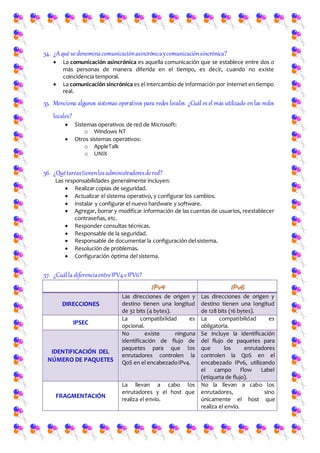

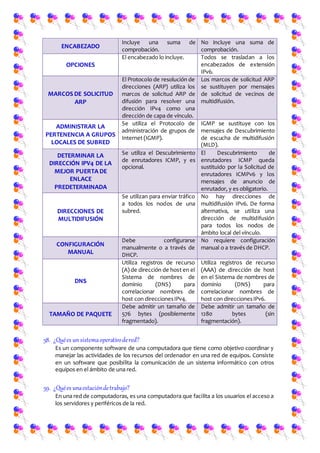

Este documento contiene las respuestas de Martha Elizabeth Rojas Román a 15 preguntas sobre redes. Explica las diferencias entre redes alámbricas e inalámbricas, describe los componentes de una red como switches, routers y servidores, y define conceptos clave como direcciones IP, máscaras de subred, puertas de enlace y DNS. También incluye ejemplos de diseños de redes alámbricas e inalámbricas con sus componentes y configuraciones de red.