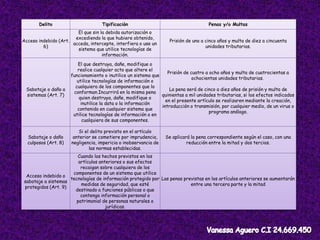

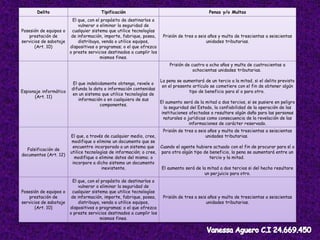

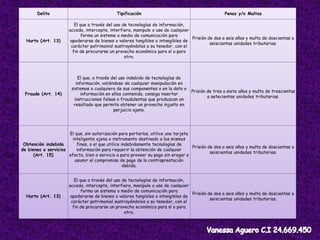

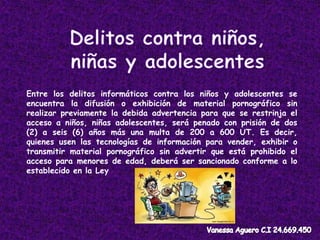

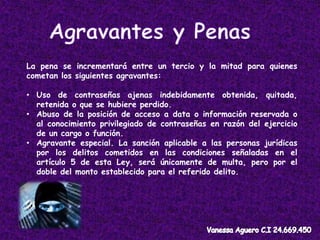

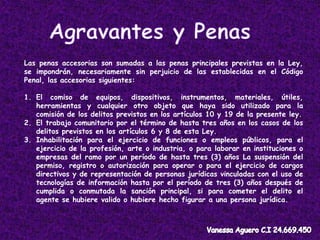

El documento describe los delitos informáticos y su regulación en un país. Define delitos como acceso indebido a sistemas, sabotaje, espionaje informático, falsificación de documentos, hurto y fraude. Explica las penas asociadas con cada delito así como circunstancias agravantes. También detalla penas accesorias como el comiso de equipos y la inhabilitación para empleos públicos.