Desarrollo de tipo de Pnsamiento

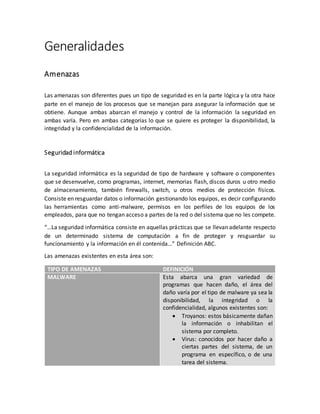

- 1. Generalidades Amenazas Las amenazas son diferentes pues un tipo de seguridad es en la parte lógica y la otra hace parte en el manejo de los procesos que se manejan para asegurar la información que se obtiene. Aunque ambas abarcan el manejo y control de la información la seguridad en ambas varía. Pero en ambas categorías lo que se quiere es proteger la disponibilidad, la integridad y la confidencialidad de la información. Seguridad informática La seguridad informática es la seguridad de tipo de hardware y software o componentes que se desenvuelve, como programas, internet, memorias flash, discos duros u otro medio de almacenamiento, también firewalls, switch, u otros medios de protección físicos. Consiste en resguardar datos o información gestionando los equipos, es decir configurando las herramientas como anti-malware, permisos en los perfiles de los equipos de los empleados, para que no tengan acceso a partes de la red o del sistema que no les compete. “…La seguridad informática consiste en aquellas prácticas que se llevan adelante respecto de un determinado sistema de computación a fin de proteger y resguardar su funcionamiento y la información en él contenida…” Definición ABC. Las amenazas existentes en esta área son: TIPO DE AMENAZAS DEFINICIÓN MALWARE Esta abarca una gran variedad de programas que hacen daño, el área del daño varía por el tipo de malware ya sea la disponibilidad, la integridad o la confidencialidad, algunos existentes son: Troyanos: estos básicamente dañan la información o inhabilitan el sistema por completo. Virus: conocidos por hacer daño a ciertas partes del sistema, de un programa en específico, o de una tarea del sistema.

- 2. Spyware: programas que seinstalan con el fin de robar información personal de un ordenador. Son instalados con programas que pensamos son inofensivos pero estos traen alguna subrutina para robar este tipo de información. Adware: son programas de avisos que se unen al sistema sin autorización del usuario, o con autorización del usuario pero por ignorancia de lo que es, poniendo publicidad en todas partes del ordenador, a veces son usados para robar información personal para que algunas empresas saquen información para mercadeo. Gusanos: son programas bastante complejos pues su forma de ataque es bastante robusta y puede rondar en toda la internet por años antes de hacer su ataque, van desde el robo de información hasta el daño completo de un sistema,en muchos de los casos estos malware son indetectables. PHISHING Modalidad de estafa que consiste en robar la información de claves de tarjetas de crédito, información bancaria, entre otros por medio de la suplantación de sitios web solicitando este tipo de información de forma aparentemente confiable y esto lleva al robo de esta información. SNIFFING Consiste en el “olfateo” del tráfico de red permitiendo observar toda la información que pasa por una parte de la red, esto le permite saber contraseñas, usuarios, conversaciones, imágenes y todo tipo de información que pase en ella. BLUESNARFING Este tipo de ataque es más enfocado a los dispositivos móviles haciendo uso de una vulnerabilidad en el bluetooth, elcual es un método de conexión inalámbrica.

- 3. Los mecanismos de protección contra estas amenazas varía, pues para todos no sirven los mismos mecanismos. En el caso del MALWARE, hay diferentes tipos de protección, por lo genera los antivirus ya dejaron sólo de preocuparse por proteger los ordenadores y seguridad en la red, entonces estos programas son más robustos al proteger todo el equipo: Antivirus: protege el equipo de virus. Antimalware: protege el equipo principalmente de troyanos, spywares y adwares. VPN: esta herramienta permite cifrar el tráfico de red que se envía desde mi ordenador, impidiendo que se pueda ver el tráfico de forma normal. Firewalls: este puede variar entre un software y un firewall hardware, el programa es para permisos de puertos de los programas y el físico es de los permisos de toda la red. Sistemas de protección para dispositivos móviles: existen varios con diferentes funcionalidades, desde protección para las redes como sólo de antivirus, hasta protección en la navegación en internet, o protección para las contraseñas guardadas en el dispositivo. Seguridad de la información Las amenazas en la seguridad de la información constan de cómo se manejan los procesos de los datos importantes de la empresa. Dependiendo de la empresa los datos más importantes son definidos desde el principio, cuales son los datos sensibles, quienes son los que tienen acceso a ella y de cómo lo manejan esas personas. Si estos datos son guardados en ordenadores, se deben seguir unos procesos tanto de configuración del sistema y de la red para los usuarios de esos equipos como del manejo que ese usuario le da a la misma. Para este tipo de control, en los procesos del manejo de la información y la seguridad de la misma se establecieron unos estándares para el tratamiento de esta, uno de los más conocidos es la ISO27001 y la COBIT. El ISO 27001 tiene unos controles para que la empresa pueda manejar y en este caso controlar mejor la información más importante de ella en este caso este también es el mecanismo de protección para la seguridad de la información:

- 4. Fuente: http://www.iso27000.es/doc_iso27000_all_archivos/image002.gif Ese estándar más conocido como sistema de gestión de la seguridad de la información (SGSI) permite crear un ciclo en donde se establecen unos controles para los procesos de tal forma que se le pueda hacer seguimiento, reduciendo posibles robos de información a tal punto en donde sea fácil la reducción de una manifestación de un evento o de la realización de un impacto en la seguridad de la información. Más conocido como elcicloDeming, lepermite alaempresa evaluar sus métodos de gestión de la información permitiendo hacer un plan adecuado para empezar a establecer los mejores controles para el manejo de esta, acá es donde se pueden establecer todas las amenazas y riesgos que existen en el manejo de la información, las vulnerabilidades entre otros, a su vez se definen gracias a estos los planes de tratamientos de riegos e implementación de controles. Al tener establecidos los controles se le hace un checkeo de si el SGSI se está cumpliendo por los empleados de la empresa o los que están vinculados a los procesos definidos. Por último se pasa a comprobar la eficacia y acciones de corrección de las revisiones y el ciclo está en permanente actualización por eso el ciclo vuelve y comienza cada vez que termina. Organismos Oficiales de Seguridad Informática Los organismos oficiales de seguridad, son entes que vigilan la red como si fueran ciberpolicias vigilando que no haya atentados cibernéticos, fallas de seguridad o hurto de información. En

- 5. Colombiadesafortunadamentenohayuna organizaciónoficial dedicadaala seguridadinformática únicamente, en este caso sólo está la fiscalía, que en realidad no vigila por completo pero tiene herramientasque permitenhaceruna vigilanciaperonomuy profundasinopor lo que ellosestén investigando,loque estaríanpasandopor altomuchos posiblesataquesenotroslugaresde la red. El CIRTISIsería lo más parecidoa este tipode organismoperoes enbase a respuestade incidentes y no para evitarlos. Este fue un comunicado hecho por ellos. http://programa.gobiernoenlinea.gov.co/apc-aa- files/5854534aee4eee4102f0bd5ca294791f/GEL_IP_CIRTISIColombia.pdf En cuanto a otros organismos existen varios encargados que son CERT/CC (Computer Emergency Response Team Coordination Center) que existe en todo el mundo, agencia española de protección de datos, www.agpd.es, y FIRST www.first.org que también es conocido a nivel mundial más que todo en Europa, entre otros.