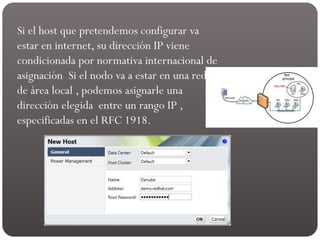

Este documento trata sobre varios aspectos clave de la configuración y seguridad de una red, incluyendo el acceso de usuarios, asignación de direcciones IP, permisos y derechos de acceso, y la importancia de considerar posibles ataques internos o externos a la red.