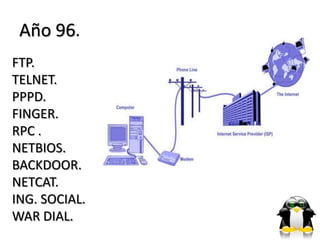

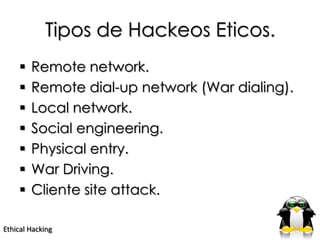

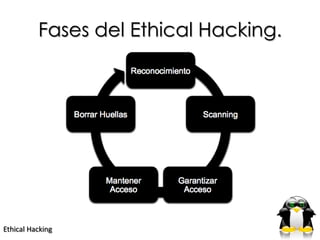

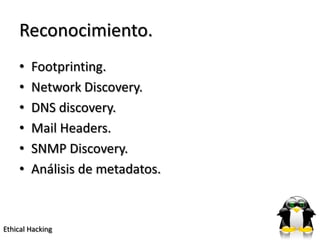

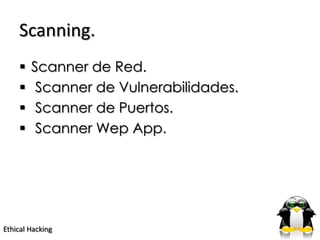

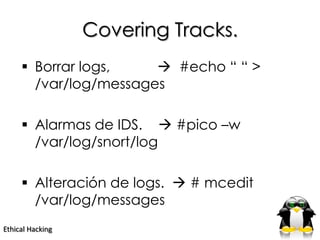

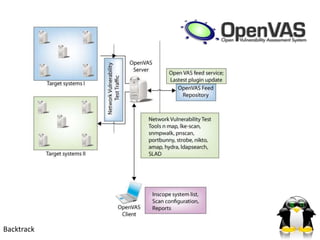

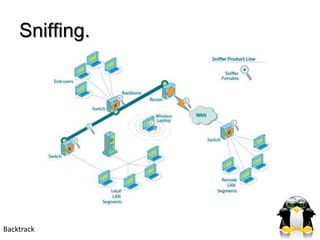

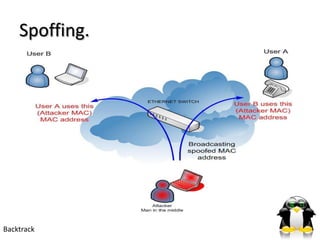

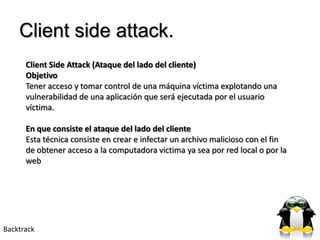

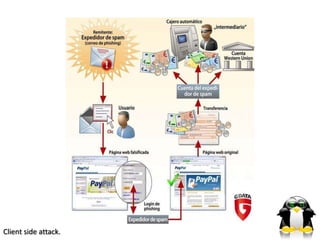

Este documento presenta una charla sobre hacking ético. Proporciona la biografía del orador Vicente Lingan, quien tiene 15 años de experiencia en seguridad informática ofensiva. La agenda incluye una historia del hacking, hacking ético, rompiendo paradigmas, hackeando al humano usando Backtrack y preguntas. Explica conceptos como footprinting, scanning, Metasploit Framework y OpenVAS. También cubre tipos de hackeos éticos como redes remotas, war dialing, redes locales y social engineering.