Guía de supervivencia contra ataques web

•

0 recomendaciones•218 vistas

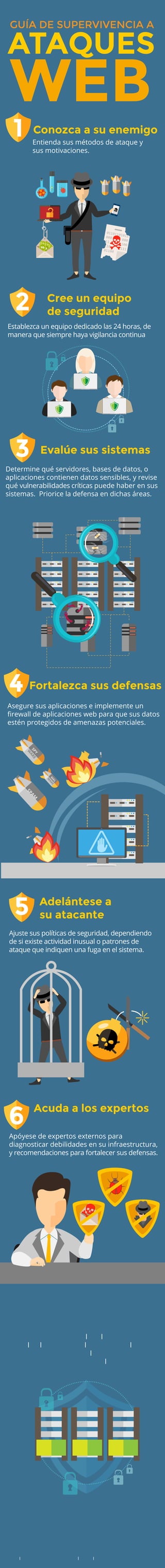

El documento proporciona una guía de 7 pasos para la supervivencia a ataques web: 1) Conozca a su enemigo entendiendo sus métodos de ataque y motivaciones, 2) Cree un equipo de seguridad las 24 horas, 3) Evalúe sus sistemas para identificar vulnerabilidades críticas, 4) Fortalezca sus defensas implementando un firewall y asegurando aplicaciones, 5) Adelántese a su atacante ajustando políticas de seguridad ante actividad inusual, 6) Acuda a expertos para diagnosticar debilidades y for

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

Más contenido relacionado

La actualidad más candente

La actualidad más candente (20)

10 consejos de seguridad informática que debes saber

10 consejos de seguridad informática que debes saber

Similar a Guía de supervivencia contra ataques web

Similar a Guía de supervivencia contra ataques web (20)

Más de TEUNO

Más de TEUNO (20)

Principales amenazas en la seguridad de las empresas

Principales amenazas en la seguridad de las empresas

Tendencias claves en la revolución del Espacio de trabajo.

Tendencias claves en la revolución del Espacio de trabajo.

7 aspectos que mejoran la calidad de la Telepresencia y la Videoconferencia

7 aspectos que mejoran la calidad de la Telepresencia y la Videoconferencia

Último

Último (20)

Pons, A. - El desorden digital - guia para historiadores y humanistas [2013].pdf![Pons, A. - El desorden digital - guia para historiadores y humanistas [2013].pdf](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Pons, A. - El desorden digital - guia para historiadores y humanistas [2013].pdf](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Pons, A. - El desorden digital - guia para historiadores y humanistas [2013].pdf

Presentacion y Extension de tema para Blogger.pptx

Presentacion y Extension de tema para Blogger.pptx

proyecto invernadero desde el departamento de tecnología para Erasmus

proyecto invernadero desde el departamento de tecnología para Erasmus

Índice del libro "Big Data: Tecnologías para arquitecturas Data-Centric" de 0...

Índice del libro "Big Data: Tecnologías para arquitecturas Data-Centric" de 0...

Robótica educativa para la eduacion primaria .pptx

Robótica educativa para la eduacion primaria .pptx

Unidad 1- Historia y Evolucion de las computadoras.pdf

Unidad 1- Historia y Evolucion de las computadoras.pdf

3°ð_¦_â_¾ï¸_S34 PLAN DARUKEL DIDÃ_CTICA 23-24.docx

3°ð_¦_â_¾ï¸_S34 PLAN DARUKEL DIDÃ_CTICA 23-24.docx

EduFlex, una educación accesible para quienes no entienden en clases

EduFlex, una educación accesible para quienes no entienden en clases

(PROYECTO) Límites entre el Arte, los Medios de Comunicación y la Informática

(PROYECTO) Límites entre el Arte, los Medios de Comunicación y la Informática

PRÁCTICAS DEL MÓDULO I Y II DE EDUCACIÓN Y SOCIEDAD.docx

PRÁCTICAS DEL MÓDULO I Y II DE EDUCACIÓN Y SOCIEDAD.docx

Diagrama de flujo - ingenieria de sistemas 5to semestre

Diagrama de flujo - ingenieria de sistemas 5to semestre

Inteligencia Artificial para usuarios nivel inicial

Inteligencia Artificial para usuarios nivel inicial

Diagrama de flujo basada en la reparacion de automoviles.pdf

Diagrama de flujo basada en la reparacion de automoviles.pdf

proyectos_social_y_socioproductivos _mapas_conceptuales

proyectos_social_y_socioproductivos _mapas_conceptuales

Guía de supervivencia contra ataques web

- 1. Fuente: Imperva. “Web Attack Survival Guide Infographic”. imperva.com GUÍA DE SUPERVIVENCIA A ATAQUES WEB 1 2 Conozca a su enemigo Cree un equipo de seguridad 3 Evalúe sus sistemas 4 Fortalezca sus defensas 5 6 7 Adelántese a su atacante Acuda a los expertos Prepárese para una futura incidencia M AL W ARE SPAMSPY W ARE Entienda sus métodos de ataque y sus motivaciones. Establezca un equipo dedicado las 24 horas, de manera que siempre haya vigilancia continua Determine qué servidores, bases de datos, o aplicaciones contienen datos sensibles, y revise qué vulnerabilidades críticas puede haber en sus sistemas. Priorice la defensa en dichas áreas. Asegure sus aplicaciones e implemente un firewall de aplicaciones web para que sus datos estén protegidos de amenazas potenciales. Ajuste sus políticas de seguridad, dependiendo de si existe actividad inusual o patrones de ataque que indiquen una fuga en el sistema. Apóyese de expertos externos para diagnosticar debilidades en su infraestructura, y recomendaciones para fortalecer sus defensas. Tras un ciberataque, evalúe el daño a datos sensibles, latencia de aplicaciones y velocidad de red, así como también la efectividad de sus defensas y adapte sus protocolos de seguridad con esta nueva información.