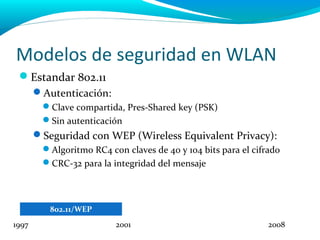

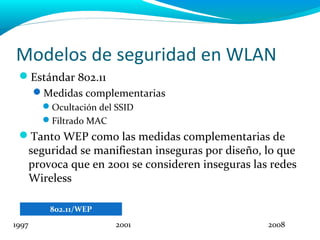

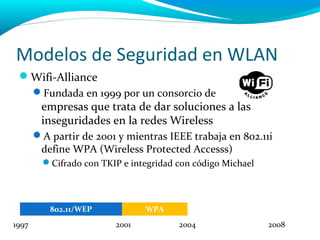

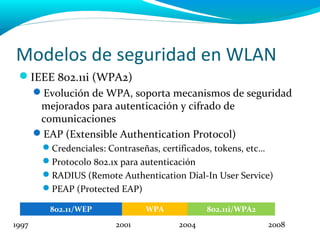

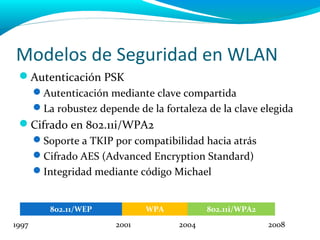

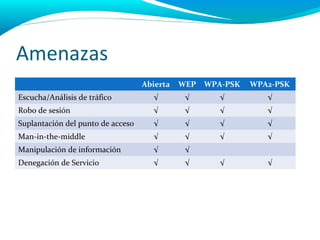

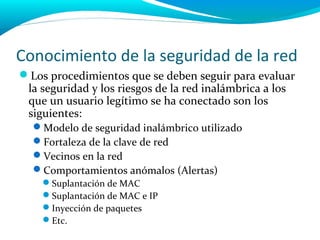

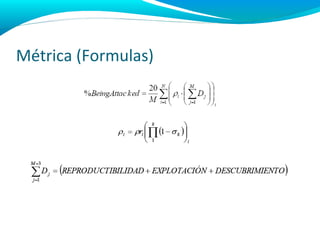

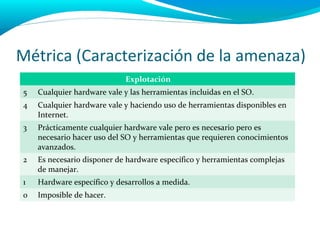

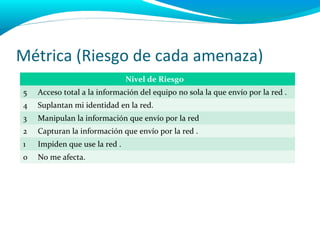

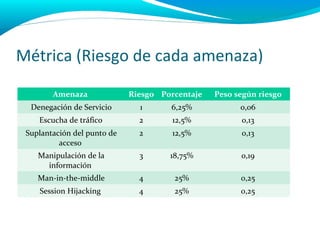

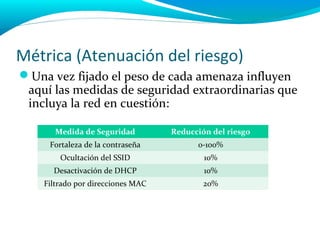

Este documento presenta una conferencia sobre la seguridad de las redes WiFi. Se discuten los modelos de seguridad existentes para redes inalámbricas, incluidos WEP, WPA y WPA2. También se describen las amenazas comunes a redes WiFi inseguras como escucha de tráfico, usurpación de sesión y suplantación del punto de acceso. Finalmente, el documento propone una métrica para evaluar el riesgo de las diferentes amenazas en función del modelo de seguridad de la red.