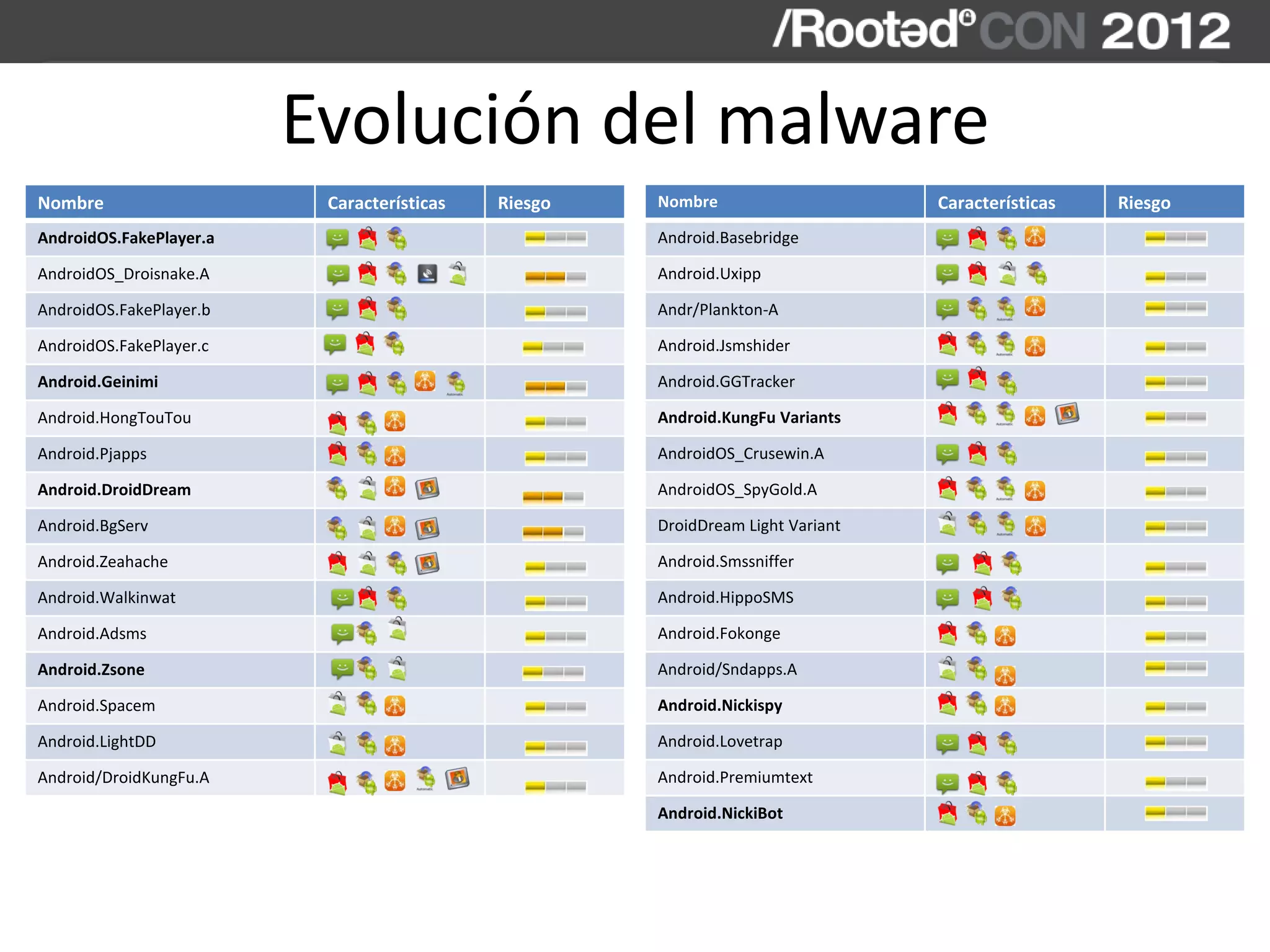

El documento detalla un taller sobre ingeniería inversa en Android que incluye la creación de un laboratorio de análisis forense, técnicas para analizar aplicaciones, y la evolución y riesgos del malware en dispositivos Android. Se discuten herramientas específicas como androguard y wireshark, métodos para simular eventos y acceso a datos sensibles, así como medidas de seguridad para proteger dispositivos. Además, se explora el desarrollo de malware y vulnerabilidades, y se ofrecen ejemplos prácticos de análisis forense de aplicaciones maliciosas.

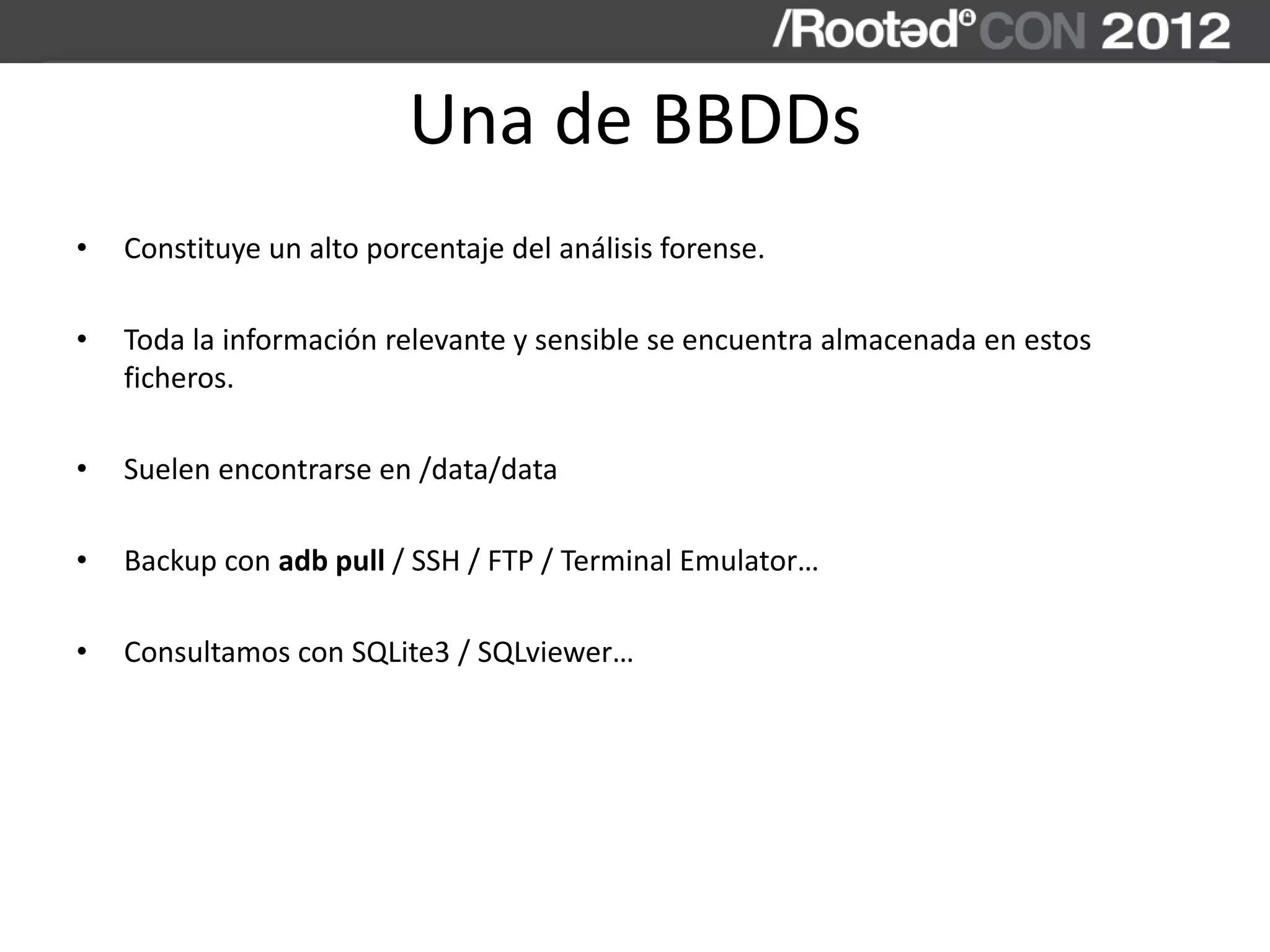

![Una de strings

• Claves WiFi

– strings userdata.img | grep psk=

• Correos electrónicos

– strings userdata.img | egrep “[a-z A-Z_-.]+@[a-z A-Z-.]+.[a-z A-Z-.]+”

• Imágenes JPG

– strings data.img | grep -oE "(.*.jpe?g|.*.JPE?G)"

• Inicios de sesión

– Strings userdata.img | grep –n10 “login”

• Números de teléfono

– strings userdata.img | grep -oE "([0-9]{9})"

• Tarjetas de crédito

– strings userdata.img | grep -oE "^((4d{3})|(5[1-5]d{2})|(6011))-?d{4}-?d{4}-

?d{4}|3[4,7]d{13}$"](https://image.slidesharecdn.com/rooted2012-pimpyourandroid-130823044054-phpapp02/75/Pimp-your-Android-Rooted-CON-2012-14-2048.jpg)

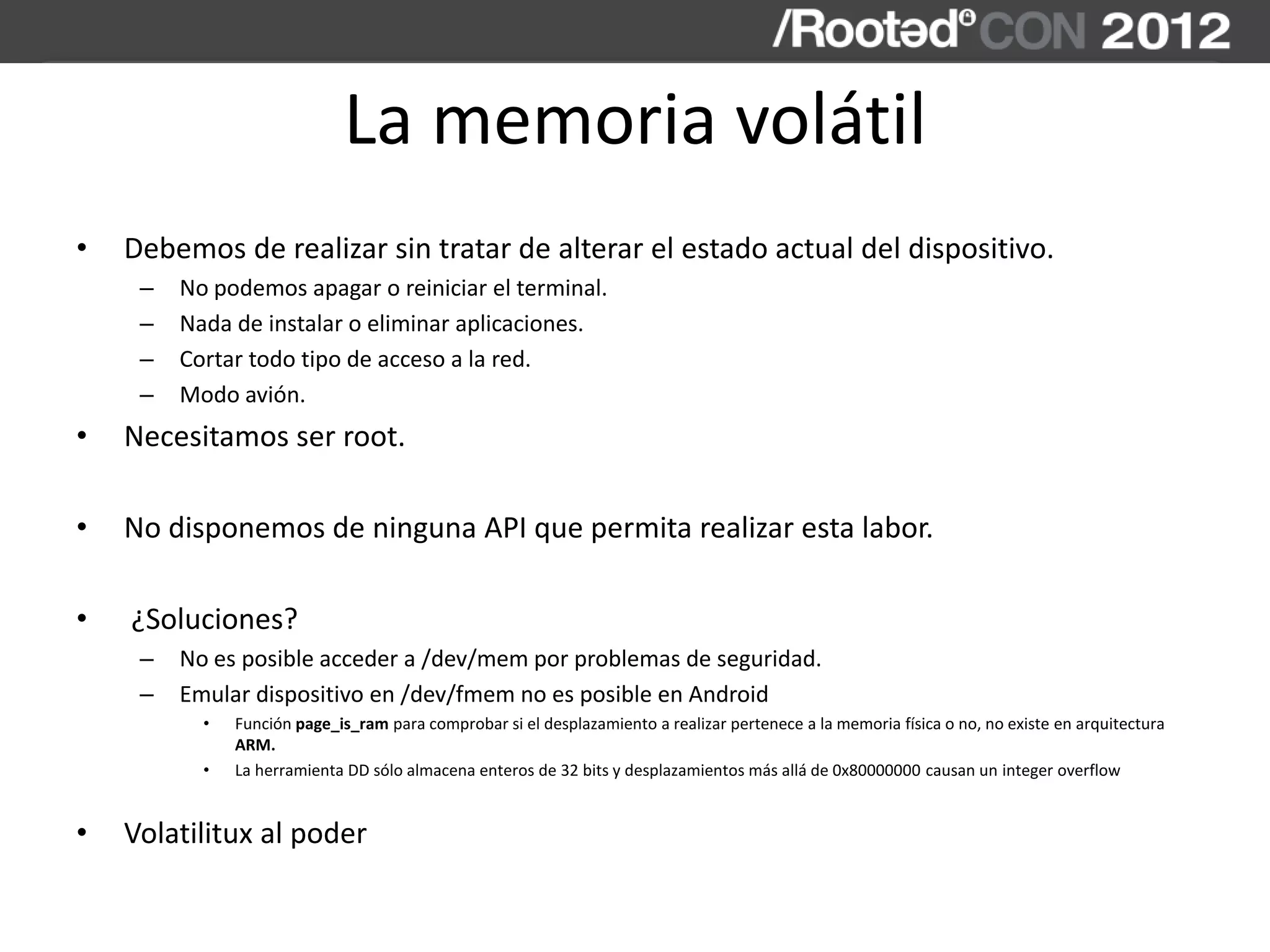

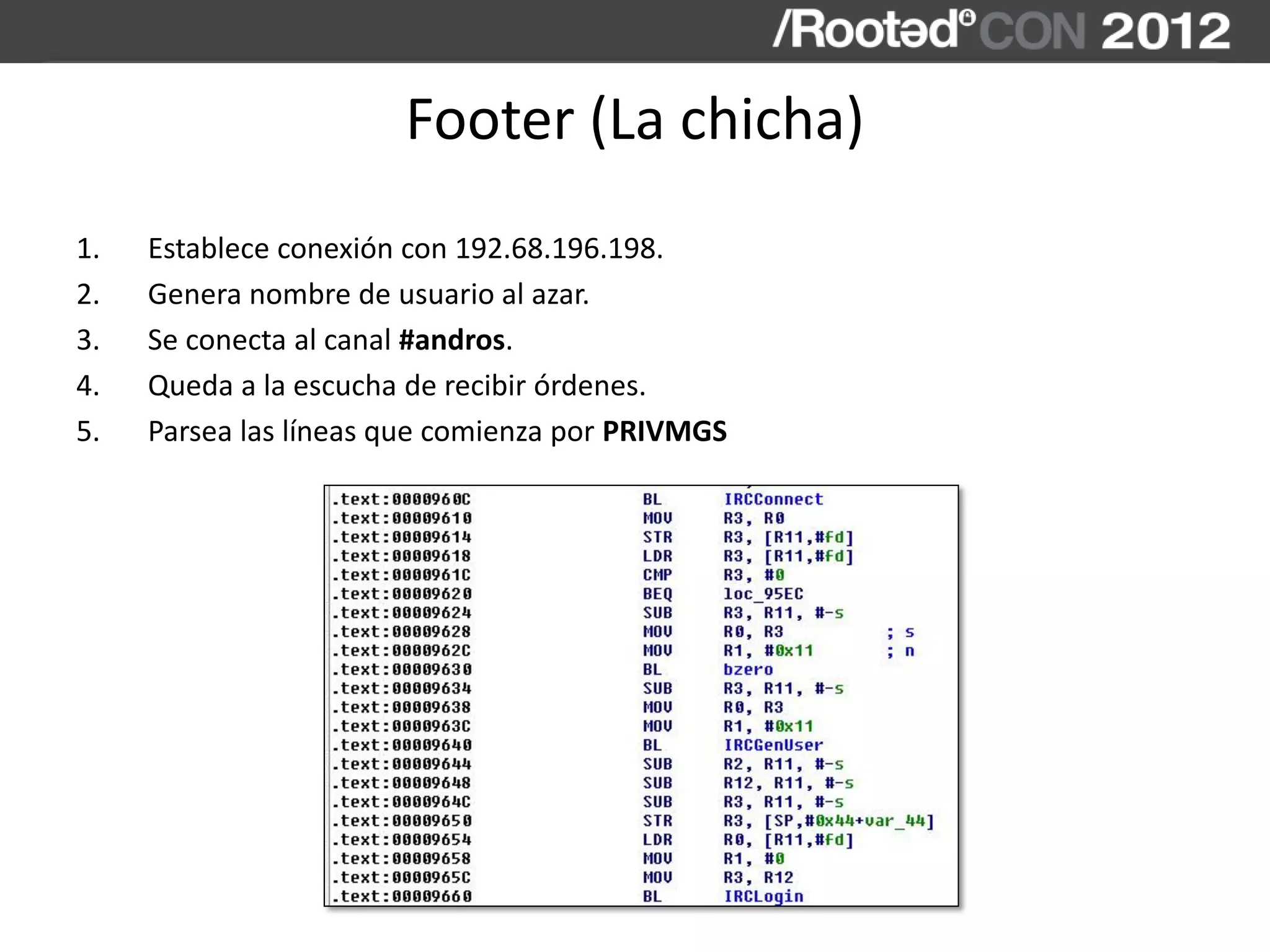

![Oído cocina

• Comandos a ejecutar

– PRIVMGS #andros :[SH] - %COMMAND_TO_RUN%

– PRIVMGS #andros :[ID] - %REAL_USER_ID%

– PRIVMGS #andros :[EXIT] – exiting ordered…](https://image.slidesharecdn.com/rooted2012-pimpyourandroid-130823044054-phpapp02/75/Pimp-your-Android-Rooted-CON-2012-37-2048.jpg)