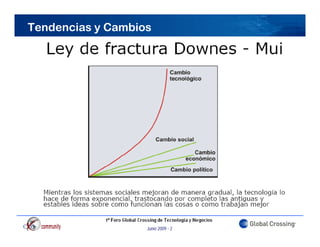

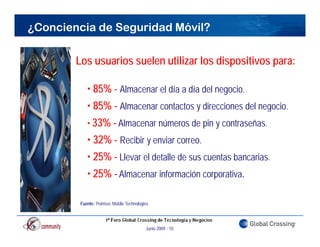

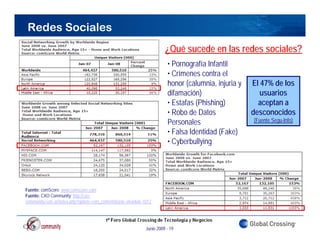

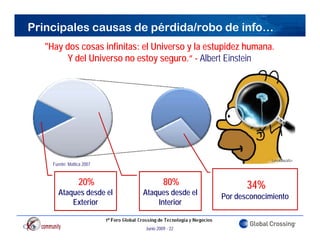

Este documento resume las principales tendencias y desafíos en seguridad de la información. Menciona el crecimiento del uso de dispositivos móviles y redes sociales, así como los riesgos asociados como robo de datos personales y privacidad. También destaca que la mayoría de incidentes de seguridad son causados por acciones humanas involuntarias en lugar de ataques maliciosos.