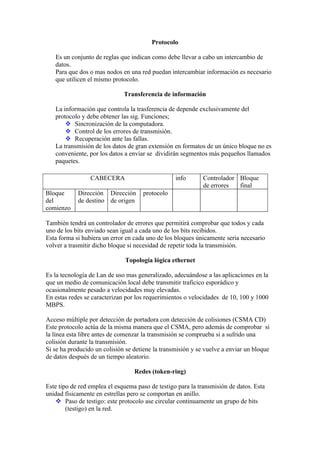

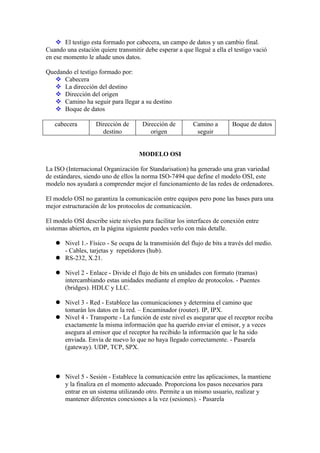

Un protocolo establece las reglas para el intercambio de datos entre dos o más nodos en una red. La información se transmite en segmentos o paquetes para detectar y corregir errores. Las redes Ethernet usan el protocolo CSMA/CD para evitar colisiones al transmitir los paquetes.