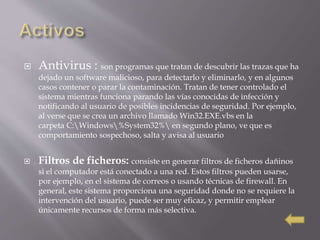

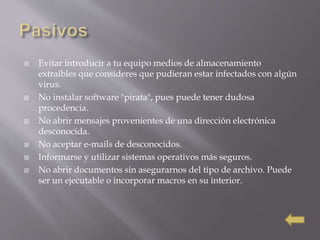

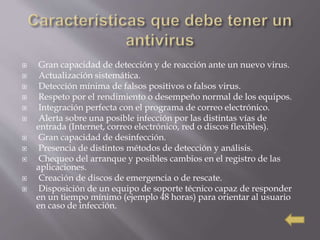

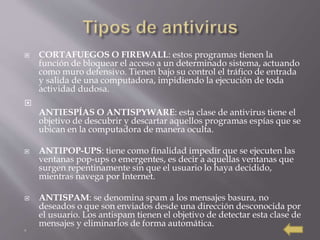

Este documento resume los conceptos básicos sobre virus informáticos. Explica que son, cómo se propagan, los tipos principales de virus, y los métodos de protección como antivirus. Los antivirus deben tener la capacidad de detectar y reaccionar rápido a nuevos virus, actualizarse constantemente, y proteger el rendimiento del equipo, entre otras características. A pesar de los esfuerzos, es difícil prevenir completamente la propagación de virus, por lo que se requiere tomar medidas de protección adecuadas.