Delitos informaticos

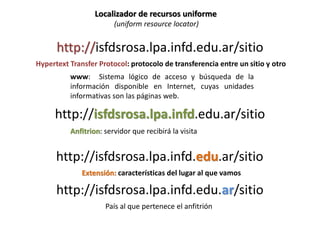

- 1. Localizador de recursos uniforme (uniform resource locator) http://isfdsrosa.lpa.infd.edu.ar/sitio Hypertext Transfer Protocol: protocolo de transferencia entre un sitio y otro www: Sistema lógico de acceso y búsqueda de la información disponible en Internet, cuyas unidades informativas son las páginas web. http://isfdsrosa.lpa.infd.edu.ar/sitio Anfitrion: servidor que recibirá la visita http://isfdsrosa.lpa.infd.edu.ar/sitio Extensión: características del lugar al que vamos http://isfdsrosa.lpa.infd.edu.ar/sitio País al que pertenece el anfitrión

- 2. Extensiones .com Comercial. .edu Educativo. .gov Guvernamental. .info Informativas. .org Organización. .name Dedicado a personas. .museum Asociaciones de Museos. .biz Negocio (Similar a .com ). .aero Aviación. .int Organizaciones con tratados internacionales. .mil Departamento de defensa de USA, u organismos militares en general. .net No tiene requisitos de uso, abreviatura de network o Internet. .eu Unión Europea. .mobi Dispositivos móbiles y proveedores de servicios para los mismos. .xxx Contenido online para adultos.

- 3. Criterios de fiabilidad en la red Extensiones .edu Educativo. .gov Guvernamental. .org Organización. .museum Asociaciones de Museos. .int Organizaciones con tratados internacionales.

- 4. Criterios de fiabilidad en la red Autor Responde a la pregunta de ¿quién lo ha escrito? o ¿qué trayectoria profesional tiene el redactor de la información (bloguero, científico, docente, etc.)?.

- 5. Criterios de fiabilidad en la red Exactitud y verificación de los detalles de la información Especialmente con un autor desconocido o que no haya publicado nunca en el mundo de la publicación reglada (libros, revistas científicas, etc.). Los criterios para valorar esa exactitud y verificar la misma serían: • Explicación del método de obtención de la información (en caso de estudios sobre experimentaciones) o incorporación de todas las fuentes de las que ha sacado la información • La retroalimentación o feedback que ha tenido dicho artículo, trabajo, proyecto o investigación por parte de autoridades sobre el tema, los que le otorgarán la cualidad de "exacto" y "verificado".

- 6. Criterios de fiabilidad en la red Vigencia La vigencia de la información se refiere al momento de la publicación. La posibilidad de consultar la fecha de publicación de una información es imprescindible para evaluar esta como fiable, puesto que esto nos permitirá descartar información que pueda llegar a ser o considerarse obsoleta y usar la más actualizada.

- 11. Imágenes legales en Internet Las imágenes publicadas en Internet, por lo general, tienen derechos de autor. Si dice “Todos los derechos reservados” o tienen el simbolito del copyright © es eso lo que significa. Es necesario verificar qué mención jurídica o licencia de uso se publican esas fotos. El que en un sitio web o servicio de imágenes en concreto no exista mención alguna respecto a la política de utilización o a la licencia de uso de sus imágenes, no significa necesariamente que se puedan usar libremente. Es posible intentar que su autor o quien la publica exprese su consentimiento para ese uso por escrito.

- 12. Imágenes legales en Internet Si una fotografía o un álbum de imágenes deja su régimen jurídico a una licencia de uso del tipo Creative Commons u otro similar, normalmente se va a permitir el uso de la imagen con unas condiciones expresadas en la propia licencia, y que habría que examinar en cada caso concreto. Lo más común es que se requiera citar al autor de la fotografía o al menos el sitio de donde se ha obtenido esa imagen.

- 13. Imágenes legales en Internet: El caso de Google

- 14. Imágenes legales en Internet: El caso de Google

- 15. Imágenes legales en Internet: El caso de Google

- 16. Imágenes legales en Internet

- 17. Diferentes tipos de software y dispositivos en la red Open Source: Está licenciado de tal manera que los usuarios pueden estudiar, modificar y mejorar su diseño mediante la disponibilidad de su código fuente. Libre: Comparte las características del anterior pero además otorga a los usuarios la libertad de uso. Free: No necesariamente tiene que ser libre o de código abierto (ni viceversa). La mayoría de las veces alude a que es gratis. Beta: Una versión beta o lanzamiento beta representa generalmente la primera versión completa del programa informático o de otro producto, que es útil como una inspección previa técnica.

- 18. Delitos Informáticos En Internet algunos delitos informáticos son aquellos que violan el bien jurídico de derecho a la privacidad, derecho a la libre expresión y por supuesto violación a los derechos de autor. Uso indebido de marcas: Cuando un usuario compra un dominio web con la marca registrada de otra empresa. Atribuciones de propiedad intelectual: El copiar y pegar en Internet puede considerarse un delito cuando el usuario lo realiza con dolo, es decir tiene la intención de causar un daño. La manera más simple de demostrarse el dolo es cuando el usuario no cita la fuente original y además se apropia el contenido. Uso de fotografías de terceros: Si se utilizan imágenes sin ofrecer la fuente se deberá pagar hasta mil dólares por fotografía o imagen.

- 19. Trabajo Práctico Nº 1: 1. Buscar dos ejemplos de sitios confiables en Internet y dos que no cumplan sobre los requisitos de fiabilidad. 2. Los sitios deben ofrecer contenidos vinculados a la Educación Primaria. En ningún caso puede ser Educ.ar ni Wikipedia. 3. Como soporte bibliográfico pueden consultarse el artículo de Ricardo Fornás Carrasco “Criterios para evaluar la calidad y la fiabilidad de los conocimientos en Internet” y los aportes de esta presentación a la clase. 4. El trabajo práctico debe ser enviado vía correo interno del campus por grupos de no más de tres integrantes. El nombre del archivo debe ser el de los apellidos de los miembros del grupo. En el texto deben constar esos mismos nombres y los links de los sitios ejemplificados. 5. El plazo máximo para el envío del práctico es el 29/8/14