Deber confidencialidad y proteccion de datos

•Descargar como DOC, PDF•

0 recomendaciones•151 vistas

Confidencialidad y Proteccion de Datos

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Más contenido relacionado

La actualidad más candente

La actualidad más candente (16)

Destacado

Destacado (20)

[Mercado Pecuário] Principais Notícias 25/out/2011![[Mercado Pecuário] Principais Notícias 25/out/2011](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[Mercado Pecuário] Principais Notícias 25/out/2011](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[Mercado Pecuário] Principais Notícias 25/out/2011

[Mercado Pecuário] Principais Indicadores 10/jan/2012![[Mercado Pecuário] Principais Indicadores 10/jan/2012](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![[Mercado Pecuário] Principais Indicadores 10/jan/2012](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

[Mercado Pecuário] Principais Indicadores 10/jan/2012

Google Analytics Bootcamp Bogota Junio 27 2012 Dia 3

Google Analytics Bootcamp Bogota Junio 27 2012 Dia 3

Similar a Deber confidencialidad y proteccion de datos

Similar a Deber confidencialidad y proteccion de datos (20)

Cibercrimen y delitos informáticos y computacionales

Cibercrimen y delitos informáticos y computacionales

Último

Último (20)

Programacion Anual Matemática4 MPG 2024 Ccesa007.pdf

Programacion Anual Matemática4 MPG 2024 Ccesa007.pdf

Plan Refuerzo Escolar 2024 para estudiantes con necesidades de Aprendizaje en...

Plan Refuerzo Escolar 2024 para estudiantes con necesidades de Aprendizaje en...

AFICHE EL MANIERISMO HISTORIA DE LA ARQUITECTURA II

AFICHE EL MANIERISMO HISTORIA DE LA ARQUITECTURA II

SELECCIÓN DE LA MUESTRA Y MUESTREO EN INVESTIGACIÓN CUALITATIVA.pdf

SELECCIÓN DE LA MUESTRA Y MUESTREO EN INVESTIGACIÓN CUALITATIVA.pdf

LABERINTOS DE DISCIPLINAS DEL PENTATLÓN OLÍMPICO MODERNO. Por JAVIER SOLIS NO...

LABERINTOS DE DISCIPLINAS DEL PENTATLÓN OLÍMPICO MODERNO. Por JAVIER SOLIS NO...

Curso = Metodos Tecnicas y Modelos de Enseñanza.pdf

Curso = Metodos Tecnicas y Modelos de Enseñanza.pdf

Sesión de aprendizaje Planifica Textos argumentativo.docx

Sesión de aprendizaje Planifica Textos argumentativo.docx

GUIA DE CIRCUNFERENCIA Y ELIPSE UNDÉCIMO 2024.pdf

GUIA DE CIRCUNFERENCIA Y ELIPSE UNDÉCIMO 2024.pdf

Lecciones 05 Esc. Sabática. Fe contra todo pronóstico.

Lecciones 05 Esc. Sabática. Fe contra todo pronóstico.

ACERTIJO DE POSICIÓN DE CORREDORES EN LA OLIMPIADA. Por JAVIER SOLIS NOYOLA

ACERTIJO DE POSICIÓN DE CORREDORES EN LA OLIMPIADA. Por JAVIER SOLIS NOYOLA

Deber confidencialidad y proteccion de datos

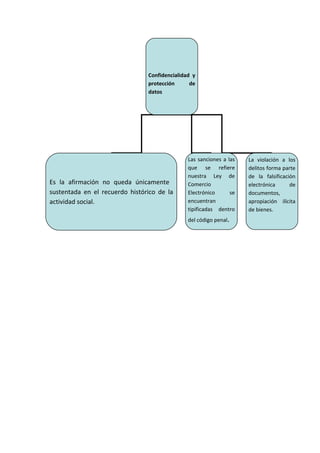

- 1. Confidencialidad y protección de datos Las sanciones a las La violación a los que se refiere delitos forma parte nuestra Ley de de la falsificación Es la afirmación no queda únicamente Comercio electrónica de sustentada en el recuerdo histórico de la Electrónico se documentos, actividad social. encuentran apropiación ilícita tipificadas dentro de bienes. del código penal.

- 2. Desmat erializac ión de La desmaterialización consiste en una copia electrónica idéntica del documento original, esta aplicación podrá constar en un documento físico o electrónico. No duplicación de obligaciones; en caso de que los documentos desmaterializados contengan obligaciones para la parte o para tercero. Multiplicidad de documentos; de existir diversidad de instrumentos originales.

- 3. Presunción de validez La firma electrónica Goza del resultado de sus propios Derechos.

- 4. Calidad Probatoria. Impugnación de firma electrónica o certificado de firmas Datos Invalidez del desmaterializados mensaje de datos