Delitos Informáticos

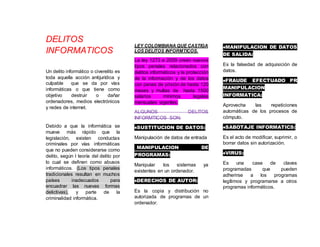

- 1. DELITOS INFORMATICOS Un delito informático o civerelito es toda aquella acción antijurídica y culpable que se da por vías informáticas o que tiene como objetivo destruir o dañar ordenadores, medios electrónicos y redes de internet. Debido a que la informática se mueve más rápido que la legislación, existen conductas criminales por vías informáticas que no pueden considerarse como delito, según l teoría del delito por lo cual se definen como abusos informáticos. (Los tipos penales tradicionales resultan en muchos países inadecuados para encuadrar las nuevas formas delictivas), y parte de la criminalidad informática. LEY COLOMBIANA QUE CASTIGA LOS DELITOS INFORMTICOS. La ley 1273 e 2009 creen nuevos tipos penales relacionados con delitos informáticos y la protección de la información y de los datos con penas de prisión de hasta 120 meses y multas de hasta 1500 salarios mínimos legales mensuales vigentes. ALGUNOS DELITOS INFORMTICOS SON: ♠SUSTITUCION DE DATOS: Manipulación de datos de entrada ♠MANIPULACION DE PROGRAMAS: Manipular los sistemas ya existentes en un ordenador. ♠DERECHOS DE AUTOR: Es la copia y distribución no autorizada de programas de un ordenador. ♠MANIPULACION DE DATOS DE SALIDA: Es la falsedad de adquisición de datos. ♠FRAUDE EFECTUADO PR MANIPULACION INFORMATICA: Aprovecha las repeticiones automáticas de los procesos de cómputo. ♠SABOTAJE INFORMATICS: Es el acto de modificar, suprimir, o borrar datos sin autorización. ♠VIRUS: Es una case de claves programadas que pueden adherirse a los programas legítimos y programarse a otros programas informáticos.

- 2. ♠BOMBA LOGICA O CRONOLOGICA: Destrucción o modificación de datos en un momento dado del futuro. ♠GUSANOS: Se fábrica de forma analógica al virus con miras a infiltrarlo a programas legítimos de procesamiento de datos o para modificar o destruir los datos pero es diferente al virus por que no puede regenerarse. ♠ESTAFAS ELECTRONICAS: La proliferación de la compras telemáticas permite que esto aumente engañar a una persona que compra vía internet. ♠TERRORISMO: Mensajes anónimos aprovechados por grupos terroristas para remitirse consignas y planes de actuación internacionalmente. NESESIDAS DE INFORMACION AL RESPECTO La falta de cultura informática es un factor crítico en el impacto de los delitos informáticos en la sociedad en general cada vez se requieren mayores conocimientos en tecnologías de la información, la cuales permiten tener un marco de referencia aceptable para l anejo de dichas situaciones. CONSEJOSY RECOMENDACIONESPAAEVITAR ESTOS DELITOS. ® copiar la ruta de enlace al escribir correos de sitios como banco, para comprobar que el enlace corresponda al enlace de la página oficial del banco y no a una falsificación de web. ®Para tener la cuenta de Facebook completamente privada y hacer la correcta configuración del perfil, elegir en la opción de cuenta que toda mi información solo la puedan ver mis amigos en todas las opciones de configuración de cuenta y configuración de privacidad. ® Para proteger la identidad tenemos que hacer buen uso de la información que publiquemos en internet para así n ser un blanco fácil para los delincuentes informáticos. ®No compartir con otras personas la clave de seguridad para proteger sus páginas web para evitar que pueda ser suplantado por otra persona. ® denunciar las páginas que cometan este tipo de delitos. ® aprender a reconocer las paginas seguras para no caer en trampas. SAYLIN DAYANNA BAUTISTA GALINDO. CURSO: 10-02 .ESCUEL NORMAL SUPERIOR LEONOR ALVAREZ PINZON.