Seguridad Privacidad Salud

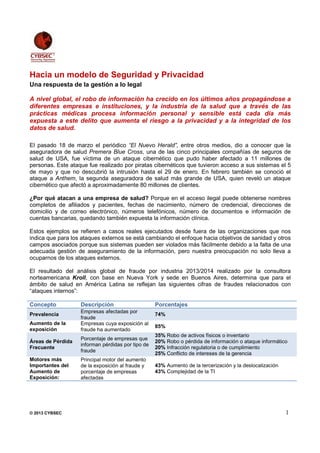

- 1. © 2013 CYBSEC 1 Hacia un modelo de Seguridad y Privacidad Una respuesta de la gestión a lo legal A nivel global, el robo de información ha crecido en los últimos años propagándose a diferentes empresas e instituciones, y la industria de la salud que a través de las prácticas médicas procesa información personal y sensible está cada día más expuesta a este delito que aumenta el riesgo a la privacidad y a la integridad de los datos de salud. El pasado 18 de marzo el periódico “El Nuevo Herald”, entre otros medios, dio a conocer que la aseguradora de salud Premera Blue Cross, una de las cinco principales compañías de seguros de salud de USA, fue víctima de un ataque cibernético que pudo haber afectado a 11 millones de personas. Este ataque fue realizado por piratas cibernéticos que tuvieron acceso a sus sistemas el 5 de mayo y que no descubrió la intrusión hasta el 29 de enero. En febrero también se conoció el ataque a Anthem, la segunda aseguradora de salud más grande de USA, quien reveló un ataque cibernético que afectó a aproximadamente 80 millones de clientes. ¿Por qué atacan a una empresa de salud? Porque en el acceso ilegal puede obtenerse nombres completos de afiliados y pacientes, fechas de nacimiento, número de credencial, direcciones de domicilio y de correo electrónico, números telefónicos, número de documentos e información de cuentas bancarias, quedando también expuesta la información clínica. Estos ejemplos se refieren a casos reales ejecutados desde fuera de las organizaciones que nos indica que para los ataques externos se está cambiando el enfoque hacia objetivos de sanidad y otros campos asociados porque sus sistemas pueden ser violados más fácilmente debido a la falta de una adecuada gestión de aseguramiento de la información, pero nuestra preocupación no solo lleva a ocuparnos de los ataques externos. El resultado del análisis global de fraude por industria 2013/2014 realizado por la consultora norteamericana Kroll, con base en Nueva York y sede en Buenos Aires, determina que para el ámbito de salud en América Latina se reflejan las siguientes cifras de fraudes relacionados con “ataques internos”: Concepto Descripción Porcentajes Prevalencia Empresas afectadas por fraude 74% Aumento de la exposición Empresas cuya exposición al fraude ha aumentado 85% Áreas de Pérdida Frecuente Porcentaje de empresas que informan pérdidas por tipo de fraude 35% Robo de activos físicos o inventario 20% Robo o pérdida de información o ataque informático 20% Infracción regulatoria o de cumplimiento 25% Conflicto de intereses de la gerencia Motores más Importantes del Aumento de Exposición: Principal motor del aumento de la exposición al fraude y porcentaje de empresas afectadas 43% Aumento de la tercerización y la deslocalización 43% Complejidad de la TI

- 2. © 2013 CYBSEC 2 Y cómo vemos en el siguiente gráfico que representa el resultado de la encuesta sobre las vulnerabilidades asociadas a fraudes en empresas de salud, los principales perfiles de riesgo identificados son: 1. Infracción regulatoria o de cumplimiento 2. Robo de activos físicos o inventario 3. Robo o pérdida de información o ataque informático 4. Falsificación, robo o piratería de propiedad intelectual Fuente: http://fraud.kroll.com/es/salud-farmacia-y-biotecnologia/ Según la consultora Kroll, el sector tiene la tercera incidencia sectorial general más alta de fraude este año, y una mayor proporción de encuestados que perciben un aumento en la exposición al fraude debido a los cambios comunes en el modelo de negocio dentro de la industria, como el mayor uso de tercerización y las alianzas estratégicas. Estas condiciones están incrementando el riesgo por lo que la industria necesita ajustar sus estrategias de mitigación en forma acorde gestionando en forma segura el tratamiento de la información de la salud y sus procesos asociados así como el cumplimiento de sus principales objetivos: • Brindar un proceso que asegure los datos de Pacientes y Afiliados • Asegurar la información para Prestadores y Profesionales • Garantizar la calidad de los servicios de salud en base a la relación directa entre la calidad de los registros y la de la atención prestada Conociendo estos números y teniendo en claro los principales objetivos del sector, ahora resta hacernos unas preguntas que nos permitan interiorizarnos sobre nuestro entorno para delinear una respuesta a nuestra medida y organizarnos para minimizar los riesgos presentados por los perfiles de riesgo mencionados.

- 3. © 2013 CYBSEC 3 ¿Cómo identificar los riesgos asociados a mi institución teniendo en cuenta mis procesos internos y actividades asociadas en base a mi participación en el sector? Como sabemos, existen diferentes categorías de instituciones y empresas del sector (Obras sociales y medicina prepaga, laboratorios, clínicas y hospitales, servicios de salud preocupacional, farmacias, centros de diagnóstico, etc.) que dependiendo de su actividad deben analizar los riesgos e impacto asociados no solo a su negocio sino también a terceros como lo son los pacientes y profesionales de la salud; recordemos, por ejemplo, que la falta de integridad o disponibilidad de datos de sanidad en una historia clínica puede llegar a suponer la pérdida de vidas humanas. ¿Cuáles son las variables básicas de aseguramiento que debo considerar para mi actividad? Las consignas a tener en cuenta para establecer riesgos asociados son: Confidencialidad: Los datos referente a la salud deben de ser tratados con el nivel más alto de protección; en esta variable conviene recordar que existen mayores riesgos cuando la información no está informatizada Integridad: Concepto indispensable para mantener la información médico-sanitaria; debo garantizar la seguridad de los pacientes en su atención y ofrecer a las instituciones, prestadores y profesionales información fidedigna Disponibilidad: Fundamental para la eficacia de la prestación de servicios médicos Esto podrá ayudar a orientarnos a determinar cuáles pueden ser lo factores de riesgos para nuestra actividad y que determinamos en dos clases: Factores de riesgos de gestión: Incumplimiento de normas de regulación legal y de sanidad; exposición de datos sensibles a personas (historias clínicas, resultados de investigaciones); errores de gestión de seguridad con gerenciadoras de contratos, distribuidoras, droguerías, farmacias, médicos, obras sociales y empresas de medicina prepaga; exposición negativa ante la competencia y público en general Factores de riesgo técnico: Transferencia de observaciones clínicas entre sistemas independientes (resultados de laboratorio); trasferencia de información entre instrumentos clínicos (equipos de laboratorio y sistemas informáticos); Intercambio, gestión e integración de información relacionada con la atención de sanidad y la gestión de servicios de salud; transacciones para trasmitir datos de registro de pacientes, admisión, cobertura de salud, órdenes y resultados de laboratorio; observaciones sanitarias y de enfermería; indicaciones de exámenes, dietas, medicamentos; comunicación con farmacias, prestadores y proveedores ¿Conozco el impacto que pueda ocasionar la materialización de estos factores de riesgos sobre los datos de salud y sus consecuencias? Basados en las variables de aseguramiento mencionadas anteriormente, la pérdida de datos es la primera de las consecuencias más probable si no se tiene una adecuada gestión sobre procesos funcionales y tecnológicos, y si esto ocurre sabemos que si no se elabora la historia clínica o se omite anotar algún procedimiento o medicación en la misma, esto puede ser usado en contra de quien cometió la omisión, adicionalmente a exponerse a sanciones ante el Tribunal de Ética Médica. Si es empleado oficial comete el delito de prevaricato por omisión y cuando recibe colaboración de una persona particular también ésta responderá como cómplice. La segunda consecuencia probable es la falta de integridad de los datos para lo cual la ley prevé el delito de falsedad ideológica en documento privado en caso de detectarse anotaciones de las

- 4. © 2013 CYBSEC 4 condiciones de salud de una persona, o actos médicos o procedimientos que nunca se realizaron; y la tercera se refiere a la protección de confidencialidad de los datos (aseguramiento de la privacidad) que sanciona a quienes revelen información que esté en la historia clínica de otra persona culpándolo del delito de divulgación y empleo de documentos reservados. Tengamos en cuenta que la ley 25.326 prevé penas de un mes a dos años de prisión al que insertara o hiciera insertar a sabiendas datos falsos en un archivo de datos personales y la ley 26.529 sobre derechos del paciente también contempla el resguardo del derecho a la intimidad y a la confidencialidad de la información médica del paciente. Este análisis sobre riesgos e impacto es fundamental y debe realizarse en primera instancia para determinar los recursos a utilizar para dar una repuesta acorde y medida, involucrando aspectos técnicos, físicos y humanos que nos permitirá establecer como valor agregado un marco relacionado también con la calidad de servicios ya que sus directrices estarán enfocadas a brindar mejoras bajo un entorno controlado cuya base su sustenta en la gobernabilidad de los datos, de la tecnología y de la seguridad. ¿Qué debo hacer para dar respuesta a la necesidad de mejorar y asegurar la gestión sobre los datos de salud? Como saben, el uso de estándares simplifica y ordena la gestión de tratamiento de la información y facilita la interoperabilidad entre los sistemas, por ello se debe seleccionar un marco metodológico basado en estándares que nos permita mejorar la especificidad clínica requerida para medir resultados asistenciales y nos ayude a definir políticas y procedimientos para proteger la confidencialidad. Este marco metodológico no debe estar compuesto solo por un estándar específico, sino que debe estar compuesto por aquellos estándares que nos aporten una correcta evaluación de los programas de implementación y nos ayuden a establecer los requerimientos mínimos para la seguridad e integridad de los datos. Algunos ejemplos y dependiendo de la actividad que realicemos, pueden ser la norma ISO 27799, la ISO 18308, los estándares HL7 (Health Level Seven), o bien basarnos en el marco legal y regulatorio de HIPPA o las guías HealthIT de la Oficina de Coordinación Nacional de USA (The Office of the National Coordinator for Healt Information Technology). ¿Cómo implementar el marco metodológico seleccionado para mejorar mi sistema de gestión de información? Antes que nada debemos reconocer la existencia de los dominios sobre los cuales debemos actuar, que son: Administrativo, Físico y Tecnológico. Dentro de estos dominios identificaremos los procesos funcionales sobre los cuales se soporta la gestión documental (o física) y la tecnológica (o electrónica) en donde aplicaremos los procedimientos y controles surgidos de los estándares seleccionados que dan respuesta a la mitigación de los riesgos identificados para nuestra actividad.

- 5. © 2013 CYBSEC 5 Esta implementación requiere de actividades que involucren no solo aspectos técnicos relacionados con los sistemas de información, sino también condiciones relacionadas con la seguridad física en relación a la ubicación de sectores acorde a la información de procesan, control de acceso y monitoreo, y principalmente el aspecto humano basado en actividades de concientización sobre la importancia de la información y su tratamiento. Recuerden que pacientes, afiliados y profesionales confían en usted, y la confianza es clínicamente importante y un activo empresarial clave para el sector. Por ello manejen cuidadosamente la información de salud y mantengan la información sensible tan precisa como sea posible. Fabián Descalzo Fabián Descalzo es Gerente de Governance, Risk & Compliance (GRC) en Cybsec S.A., Certificado en Dirección de Seguridad de la Información (CAECE), Instructor ITIL v3-2011 y auditor ISO 20000. CYBSEC S.A. desde 1996 se dedica exclusivamente a prestar servicios profesionales especializados en Seguridad de la Información. Su área de servicios cubre América y Europa y más de 400 clientes acreditan la trayectoria empresaria. Para más información: www.cybsec.com