Carlos molano

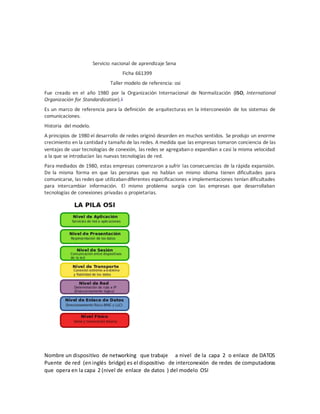

- 1. Servicio nacional de aprendizaje Sena Ficha 661399 Taller modelo de referencia: osi Fue creado en el año 1980 por la Organización Internacional de Normalización (ISO, International Organización for Standardization).1 Es un marco de referencia para la definición de arquitecturas en la interconexión de los sistemas de comunicaciones. Historia del modelo. A principios de 1980 el desarrollo de redes originó desorden en muchos sentidos. Se produjo un enorme crecimiento en la cantidad y tamaño de las redes. A medida que las empresas tomaron conciencia de las ventajas de usar tecnologías de conexión, las redes se agregabano expandían a casi la misma velocidad a la que se introducían las nuevas tecnologías de red. Para mediados de 1980, estas empresas comenzaron a sufrir las consecuencias de la rápida expansión. De la misma forma en que las personas que no hablan un mismo idioma tienen dificultades para comunicarse, las redes que utilizabandiferentes especificaciones eimplementaciones tenían dificultades para intercambiar información. El mismo problema surgía con las empresas que desarrollaban tecnologías de conexiones privadas o propietarias. Nombre un dispositivo de networking que trabaje a nivel de la capa 2 o enlace de DATOS Puente de red (eninglés bridge) es el dispositivo de interconexión de redes de computadoras que opera en la capa 2 (nivel de enlace de datos ) del modelo OSI

- 2. Interconecta segmentos de red ( o divide una red ensegmentos) haciendo latransferencia de datos de una red hacia otra con base en la dirección física de destino de cada paquete . El routeres el primer dispositivo de trabajo que pertenece en a la capa de red del modelo OSI , o sea lacapa 3 . al trabajar enlacapa 3 el routerpuede tomardecisiones basadasen grupos de direcciones de red( CLASES) en contraposición conlasdirecciones MAC de capa 2 individuales . La capa 3 del modelo OSI utiliza unos procedimientos básicos Direccionamiento:lacapa de ed osda un método para direccionamiento losdistintos equipos , es decir , poder identificarlos de cierta manera con una dirección única . al direccionar un dispositivo se le pasa a denominar host . Este término es equivalente a un equipo conectado a una red. Encaptusalamiento, des encapsulamiento enrutamiento, control de la congestión. Capa de transporte nivel 4

- 3. Se encarga de efectuar el transporte de losdatos(que se encuentrandentrodel paquete ) de la maquinaorigenala de destino, independizándolo del tipode red física que se esté utilizando. Las unidades de datos de protocolo o PDU de la capa 4 se llaman segmento. Capa física modelo osi Se transfiere alas transformaciones que se hacen a la secuencia de bits paratransmitirlos de un lugar a otro.Siempre losbits se manejandentrodel pc como nivel eléctrico.puede decirseque en un punto o cable existe un1 cuando está en cantidad de volts y un cero cuando su nivel es de 0 volts. cuando se trasmiten los bits siempre se transformanen otro tipode señales de tal manera que en el punto . Receptor puede recuperar la secuencia de bits originales. Es el quinto nivel del modelo osi, que proporciona los mecanismos para controlar el diálogo entre las aplicaciones de los sistemas finales. En muchos casos, los servicios de la capa de sesión son parcialmente, o incluso, totalmente prescindibles. No obstante en algunas aplicaciones su utilización es ineludible. La capa de sesión proporciona los siguientes servicios:

- 4. Control del dialogo Éste puede ser simultáneo en los dos sentidos (full-dúplex) o alternado en ambos sentidos (half-duplex) . Agrupamiento: El flujo de datos se puede marcar para definir grupos de datos. Recuperación: La capa de sesión puede proporcionar un procedimiento de puntos de comprobación, de forma que si ocurre algún tipo de fallo entre puntos de comprobación, la entidad de sesión puede retransmitir todos los datos desde el último punto de comprobación y no desde el principio. Capa de aplicación:

- 5. El nivel de aplicación o capa de aplicación: el séptimo nivel del modelo osi Ofrece a las aplicaciones (de usuario o no) la posibilidad de acceder a los servicios de las demás capas y define los protocolos que utilizan las aplicaciones para intercambiar datos, como correo electrónico (POP y SMTP), gestores de bases de datos y protocolos de transferencia de archivos (FTP). Capa de presentación: El nivel de presentaciónopacade presentación es l sextonivel del modeloosi que se encargade la representación de la información; de manera que aunque distintos equipos puedan tener diferentes representaciones internas de caracteres (ASCII, Unicode, EBCDIC), números (little- endian tipo Intel, big-endian tipo Motorola), sonido o imágenes, los datos lleguen de manera reconocible. Estacapaes la primeraentrabajar más el contenidode lacomunicaciónque cómose establece la misma. En ella se tratan aspectos tales como la semántica y la sintaxis de los datos transmitidos, ya que distintas computadoras pueden tener diferentes formas de manejarlas. Dirección Mac : tiene 12 dejitos y se encuentra en el nivel o capa 2 del modelo osi. Conexión UDP: La conexión UDPsonensí mismas“conexiones sinflujo“.Existenvariasrazonesparaelloprincipal mente porque noimplicanningúnestablecimientoocierre de la conexión.Másque nada lesfalta algúntipode secuencia Esdecircuandounamaquina A envíapaquetesaunamaquinaB,el flujoes unidireccional.Latransferenciade datosesrealizadasinhaberrealizadopreviamenteunaconexión

- 6. con la máquina de destino (maquina B), y el destinatario recibirá los datos sin enviar una confirmaciónal emisor(lamaquinaA).Estoes debidoaque la encapsulaciónde datosenviadapor el protocoloUDPnopermite transmitirlainformaciónrelacionadaal emisor.Porelloel destinatario no conocerá al emisor de los datos excepto su IP. El protocolo tcp: Contrariamente aUDP,el protocolotcp estáorientado aconexión. CuandounamaquinaA envía datos a una maquina B es informada de la llegada de datos. yconfirmasu buenarecepción.Aquí interviene el controlCRCde datosque se basaenunaecuación matemáticaque permiteverificarla integridadde losdatostransmitidos.De estemodo,si losdatosrecibidossoncorruptos,el protocolo TCP permite que los destinatarios soliciten al emisor que vuelvan a enviar los datos corruptos.