Administracion de identidades - Revista Magazcitum (México)

•

1 recomendación•173 vistas

¿Cómo vemos esta gestión dependiendo de la complejidad de nuestro entorno productivo y de acuerdo a las necesidades del negocio de nuestra empresa?

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

Manuales Sistemas de Información

Este documento contiene como y para que elaborar manuales cuando se realizan Sistemas de Información

Los componentes de los sistemas de gestión de la información del ciclo de vida

Los componentes de los sistemas de gestión de la información del ciclo de vida Yizzeth Montero Orozco

Recomendados

Manuales Sistemas de Información

Este documento contiene como y para que elaborar manuales cuando se realizan Sistemas de Información

Los componentes de los sistemas de gestión de la información del ciclo de vida

Los componentes de los sistemas de gestión de la información del ciclo de vida Yizzeth Montero Orozco

Ensayo sia auditoría informatica 29.05.2011

Ensayo SIA Auditoria Informatica

Por José Alvarado

Alvaro Burgos

Franco Osses

Camilo Ruiz

Salo

En esta presentación encontraremos de manera resumida y detallada todo aquello relacionado con los Sistemas de información de una organizacion.

Slides seguridad en salud

Presentación de la disertación sobre Seguridad de la Información en el Ambiente de Sanidad

Seguridad de la Informacion Sanitaria

Protección de la información de datos relacionados con la Salud. Fundamentos y alcance

Más contenido relacionado

La actualidad más candente

Ensayo sia auditoría informatica 29.05.2011

Ensayo SIA Auditoria Informatica

Por José Alvarado

Alvaro Burgos

Franco Osses

Camilo Ruiz

Salo

En esta presentación encontraremos de manera resumida y detallada todo aquello relacionado con los Sistemas de información de una organizacion.

La actualidad más candente (20)

Seguridad Y Control De Los Sistemas De InformacióN

Seguridad Y Control De Los Sistemas De InformacióN

Destacado

Slides seguridad en salud

Presentación de la disertación sobre Seguridad de la Información en el Ambiente de Sanidad

Seguridad de la Informacion Sanitaria

Protección de la información de datos relacionados con la Salud. Fundamentos y alcance

How to Evaluate a Clinical Analytics Vendor: A Checklist

Based on 25 years of healthcare IT experience, Dale outlines a detailed set of criteria for evaluating clinical analytic vendors. These criteria include 1) completeness of vision, 2) culture and values of senior leadership, 3) ability to execute, 4) technology adaptability and supportability, 5) total cost of ownership, 6) company viability, and 7) nine elements of technical specificity including data modeling, master data management, metadata, white space data, visualization, security, ETL, performance and utilization metrics, hardware and software infrastructure.

Healthcare Analytics Adoption Model -- Updated

The Healthcare Analytics Adoption Model is the result of a collaboration of healthcare industry veterans over the last 15 years. The model borrows lessons learned from the HIMSS EMR Adoption Model, and describes an analogous approach for assessing the adoption of analytics in healthcare.

The Healthcare Analytics Adoption Model provides:

1) A framework for evaluating the industry’s adoption of analytics

2) A roadmap for organizations to measure their own progress toward analytic adoption

3) A framework for evaluating vendor products

This Analytics Adoption Model will enable healthcare organizations to fully understand and leverage the capabilities of analytics and so achieve the ultimate goal that has eluded most provider organizations – that of improving the quality of care while lowering costs and enhancing clinician and patient satisfaction.

The Role of Information Systems in Healthcare

One of my lectures on Medical informatics, information systems and evaluation perspectives.

4 Best Practices for Analyzing Healthcare Data

Meaningful healthcare analytics today generally need data from multiple source systems to help address the triple aim cost, quality, and patient satisfaction. Once appropriate data has been captured, pulled into a single place, and tied together, then data analysis can begin. In this article I share 4 ways to enable your analyst including providing them with

1) a data warehouse

2) a sandbox

3) a set of discovery tools

4) the right kind of direction.

Destacado (6)

How to Evaluate a Clinical Analytics Vendor: A Checklist

How to Evaluate a Clinical Analytics Vendor: A Checklist

Similar a Administracion de identidades - Revista Magazcitum (México)

Auditor base de datos y tecnicas de sistemas

Auditor base de datos y técnicas de sistemas

INSTITUTO TECNOLÓGICO SUPERIOR BABAHOYO

Ser compliance o pagar mas

Como siempre, aplicar actividades de aseguramiento en cada uno de nuestros proyectos nos permite alcanzar los objetivos de calidad y cumplimiento esperado por las Organizaciones.

Y "Ser Compliance” requiere de un amplio conocimiento que solo conseguiremos integrando un equipo de trabajo con las diferentes “visiones” de nuestra empresa.

Monica ayala adquisicion e implementacion

La siguiente presentacion trata acerca de el proceso de adquisición e implementación

Sistemas integrados a la administración de la empresa

Este es una exposición de los sistemas integrados de la administración y tecnología de la información.

Similar a Administracion de identidades - Revista Magazcitum (México) (20)

Sistemas integrados a la administración de la empresa

Sistemas integrados a la administración de la empresa

Más de Fabián Descalzo

𝐂𝐨𝐦𝐨 𝐦𝐢𝐧𝐢𝐦𝐢𝐳𝐚𝐫 𝐫𝐢𝐞𝐬𝐠𝐨𝐬 𝐝𝐞𝐥 𝐂𝐈𝐒𝐎 𝐟𝐫𝐞𝐧𝐭𝐞 𝐚 𝐥𝐚 𝐒𝐄𝐂

La Comisión de Bolsa y Valores de EEUU (SEC) estableció una actualización de sus reglamentos sobre la gestión de la ciberseguridad y su relación con los riesgos en las compañías que puedan afectar a los accionistas, responsabilizando a la Dirección y al CISO frente a ciberataques.

Esta actualización hace que las compañías que cotizan en la Bolsa de NY, enfrenten la necesidad de adoptar un enfoque proactivo y estratégico para su gobernanza. La medida establecida subraya la importancia de los riesgos cibernéticos al mismo nivel que los riesgos financieros y patrimoniales.

En esta charla, compartimos nuestro entendimiento y enfoque sobre estos temas.

𝐒𝐎𝐁𝐑𝐄 𝐅𝐀𝐁𝐈𝐀́𝐍 𝐃𝐄𝐒𝐂𝐀𝐋𝐙𝐎

👔 LinkedIn: https://linkedin.com/in/fabiandescalzo

💡 Grupo Linkedin: https://www.linkedin.com/groups/12188431/

📷 https://www.instagram.com/fabiandescalzo/

📚 Slide Share: https://slideshare.net/fabiandescalzo

🌎 Blog: https://fabiandescalzo.wix.com/blogseguridadinfo

💬 Twitter: https://www.twitter.com/fabiandescalzo

📺 YouTube: https://www.youtube.com/fabdescalzo

📨 BDO Argentina: fdescalzo@bdoargentina.com

Seguinos en:

▶️ Web:

https://www.bdoargentina.com/es-ar/servicios/consultoria/ciberseguridad-gobierno-tecnologico

▶️ Grupo Linkedin: https://www.linkedin.com/groups/12188431/

▶️ PlayList Youtube: https://www.youtube.com/playlist?list=PLYvU8I64yp6U9ZPfeoZ0NYpnVNhPr-ceo

Redes Oficiales de 𝐁𝐃𝐎:

▶️ Web: https://www.bdoargentina.com/

▶️ Linkedin: https://www.linkedin.com/company/bdo-argentina/

▶️ Marketplace: https://bdomarketplace.com/

▶️ Youtube: https://www.youtube.com/BDOenArgentina

▶️ Instagram: https://www.instagram.com/bdoargentina

CFOs Meeting 2023 | Ciberseguridad en el negocio

El uso de la tecnología aplicada al negocio nos propone una integración de nuevas metodologías y herramientas que pueden superar las capacidades de gobierno y control interno de las organizaciones. Debido a ello muchas veces es difícil garantizar los objetivos del negocio dentro de un marco de riesgos controlados en un mundo cada vez más digital, por lo que se debe proponer una nueva visión asociada entre las decisiones estratégicas de la alta dirección y los proyectos gestionados por los mandos medios.

El objetivo de esta charla es presentar pautas que puedan ser utilizadas y comprendidas por la Dirección para discutir las iniciativas y alternativas del programa de seguridad de la información en términos de los resultados para el negocio.

SEGURIDAD DE LA INFORMACIÓN Y PRIVACIDAD DE DATOS

El gobierno de la información supone una gestión coordinada que permite balancear el volumen, el perfil y la seguridad de la información que se obtiene, procesa, almacena y transmite en cualquier organización, que a su vez requiere establecer las medidas necesarias para que este ciclo de vida se desarrolle en forma segura y responda a los objetivos de cumplimiento regulatorio establecidos por la Dirección para sus estrategias de negocio y las propuestas tecnológicas que ofrece el mercado para mejorar y optimizar sus operaciones. Para implementar y asegurar el cumplimiento en la protección y privacidad de la información, la ISO/IEC 27701:2019 nos indica los requisitos y proporciona una guía para la implantación de un sistema de gestión de información de privacidad (PIMS), como una extensión de la ISO/IEC 27001 e ISO/IEC 27002 para la gestión de la privacidad, dentro del contexto de su empresa y enfocados a protección de datos, sobre la base de directrices y requisitos específicos de protección de datos personales, teniendo en cuenta el RGPD y otras legislaciones vigentes en materia de Privacidad y de protección de datos personales.

CONTROL INTERNO, CIBERSEGURIDAD Y LA EVOLUCIÓN DE LOS NEGOCIOS

El control interno debe proponer una nueva visión asociada a detectar las brechas en la gestión y estandarización de las nuevas tecnologías, para asegurar a la organización no solo el cumplir con requisitos de cumplimiento, sino también con aspectos de ciberseguridad y seguridad de la información que aseguren su negocio.

Reviví nuestra charla donde presentamos las pautas para crear un entorno auditable en la organización que brinde alternativas al programa de control interno respecto de la seguridad de la información y ciberseguridad para la protección del negocio.

Accedé al video desde aquí: https://youtu.be/951TfFWM-vk

#auditoría #conferencia #Forum2023 #audit

#Ciberseguridad #Seguridad #Informatica #Tecnologia #Digital #Riesgo

BDO Argentina

https://www.bdoargentina.com/es-ar/servicios/consultoria/aseguramiento-de-procesos-informaticos

2023 SEGURIDAD DE LA INFORMACIÓN Y PRIVACIDAD DE DATOS (version breve).pdf

📢 𝐈𝐒𝐂𝟐 𝐀𝐫𝐠𝐞𝐧𝐭𝐢𝐧𝐚 | 𝐏𝐫𝐢𝐯𝐚𝐜𝐢𝐝𝐚𝐝 𝐲 𝐜𝐢𝐛𝐞𝐫𝐬𝐞𝐠𝐮𝐫𝐢𝐝𝐚𝐝

Reviví nuestra charla sobre privacidad de datos y ciberseguridad, invitados por el ISC2 Capítulo Buenos Aires, donde tratamos entre otros los siguientes temas:

• Antecedentes de la privacidad e ISO/IEC 27701

• Organización para la protección de la privacidad de datos

• Requisitos de protección de la privacidad

• Privacidad desde el diseño en proyectos tecnológicos

• La privacidad y su relación con otros estándares

• Controles y auditoría de privacidad

• Riesgos y oportunidades en los programas de privacidad

👉 Link al video: https://youtu.be/x-_dGMeB6H4

BDO Argentina

#privacidad #ciberseguridad #iso27701 #GDPR #bdoasesoresdelfuturo #bdotambienesseguridad #seguridaddelainformacion #Webinar #Ciberseguridad #GobiernoIT

🔐 Control Interno y la evolución de los negocios🔐 Control Interno y la evoluc...

El control interno debe proponer una nueva visión asociada a detectar las brechas en la gestión y estandarización de las nuevas tecnologías, para asegurar a la organización no solo el cumplir con requisitos de cumplimiento, sino también con aspectos de ciberseguridad y seguridad de la información que aseguren su negocio.

El objetivo de esta charla es el presentar pautas que sean comprendidas tanto por los profesionales tecnológicos como por la Dirección, para crear un entorno auditable en la organización que brinde alternativas al programa de control interno respecto de la seguridad de la información y ciberseguridad para la protección del negocio.

🎙️ https://youtu.be/oC8G3T3BtKQ

#MesdelaCiberseguridad #Ciberseguridad

#Seguridad #Informatica #Tecnologia #Digital #Riesgo

𝐁𝐃𝐎 𝐀𝐏𝐈 seguinos en:

▶️ Web: https://lnkd.in/e6uv3Yn

▶️ Blog: https://lnkd.in/eCavYXX7)

▶️ Academy: https://lnkd.in/ecfZJbV

▶️ Grupo Linkedin: https://lnkd.in/e9FzKVt

▶️ PlayList Youtube: https://lnkd.in/e9Pjv-Sg

Redes Oficiales de 𝐁𝐃𝐎:

▶️ Web: https://lnkd.in/eXEbkXVC

▶️ Linkedin: https://lnkd.in/eDREGVc

▶️ Marketplace: https://lnkd.in/ewVYFXa

▶️ Youtube: https://lnkd.in/ew_4S3Ee

▶️ Instagram: https://lnkd.in/eRNNCisY

#BDOTambienEsSeguridad, #BDOAsesoresDelFuturo, #BDOCiberseguridad, #BDO, #BDOAPI

#ciberseguridad, #cybersecurity, #CISO, #CSO, #infosec, #infosecurity, #seguridadinformatica, #informationsecurity, #security, #cyberattack, #cybercrime, #ciberdelito, #dataprotection, #cybersec, #technology, #tecnologia

#BDOAcademy #Cursos #Ciberseguridad #TransformacionDigital

🗓️𝐌𝐄𝐒 𝐃𝐄 𝐋𝐀 𝐂𝐈𝐁𝐄𝐑𝐒𝐄𝐆𝐔𝐑𝐈𝐃𝐀𝐃

Les dejamos este documento que puede servirles como guía para abordar distintos temas en sus programas de concientización, que pueden ver de incluir y evolucionar con nuestros profesionales que dejo en copia:

Laura Dangelo Gerente de Gobierno IT y Ciberseguridad

Gustavo Arce Gerente de Auditoría y Control IT

Eduardo Polak Supervisor de Procesos y Gestión del Conocimiento

Estefanía Freitas Gestor del Cambio en Ciberseguridad

Brenda Sanchez Asistente y Comunicaciones API

¿Queres conocer nuestras soluciones? Animate a dar el salto 👉 https://lnkd.in/eqS62ZCd

#MesdelaCiberseguridad #Ciberseguridad

#Seguridad #Informatica #Tecnologia #Digital #Riesgo

📢 IEEE 2022 Aseguramiento de la calidad desde la ciberseguridad

A partir de la segunda mitad del siglo XX las organizaciones necesitaron adaptarse a una nueva realidad a nivel mundial, por lo que se desarrollo el control estadístico de procesos propuesto por Deming, lo que dio paso a la “Calidad Total” la cual no solo demostró grandes beneficios sino también la necesidad de involucramiento de la Dirección. Después de poco más de medio siglo, y en donde la transformación digital promueve la evolución a la “Industria 4.0”, el contexto de nuestro mundo a cambiado y una vez más debemos adaptarnos para acercarnos a los clientes mejorando su experiencia con nuestros servicios y haciendo más óptimos nuestros procesos sobre la base del uso de la tecnología, en el cual necesitamos una vez más del involucramiento de la Dirección y una mayor sensibilización con la ciberseguridad para minimizar los riesgos al negocio

Puntos clave de la presentación:

👉 Relación de la calidad y la ciberseguridad

👉 Que es aseguramiento para el negocio desde el punto de vista de ciberseguridad

👉 Control del gobierno corporativo en seguridad de la información y ciberseguridad

👉 Principales puntos a la innovación

👉 Pilares para la ciberseguridad como apoyo a la calidad

𝐁𝐃𝐎 𝐀𝐏𝐈 seguinos en:

▶️ Web: https://www.bdoargentina.com/es-ar/servicios/consultoria/aseguramiento-de-procesos-informaticos

▶️ Blog: https://www.bdoargentina.com/es-ar/blogs/aseguramiento-de-procesos-informaticos-(api)

▶️ Academy: https://www.bdoargentina.com/es-ar/bdo-academy/aseguramiento-de-procesos-informaticos

▶️ Grupo Linkedin: https://www.linkedin.com/groups/12188431/

▶️ PlayList Youtube: https://www.youtube.com/playlist?list=PLYvU8I64yp6U9ZPfeoZ0NYpnVNhPr-ceo

Redes Oficiales de 𝐁𝐃𝐎:

▶️ Web: https://www.bdoargentina.com/

▶️ Linkedin: https://www.linkedin.com/company/bdo-argentina/

▶️ Marketplace: https://bdomarketplace.com/

▶️ Youtube: https://www.youtube.com/BDOenArgentina

▶️ Instagram: https://www.instagram.com/bdoargentina/

#BDOTambienEsSeguridad, #BDOAsesoresDelFuturo, #BDOCiberseguridad, #BDO, #BDOAPI

#ciberseguridad, #cybersecurity, #CISO, #CSO, #infosec, #infosecurity, #seguridadinformatica, #informationsecurity, #security, #cyberattack, #cybercrime, #ciberdelito, #dataprotection, #cybersec, #technology, #tecnologia #TransformacionDigital

Concientización en Ciberseguridad y Change Management vFD2.pdf

📢 Hoy día nos movemos en un entorno altamente tecnológico, lo que supone muchos peligros en el mundo digital y un ambiente propicio para los ciberdelincuentes. En este contexto, el factor humano es el primer eslabón vulnerable.

Los invitamos a ver nuestro webinar sobre 𝐂𝐨𝐧𝐜𝐢𝐞𝐧𝐭𝐢𝐳𝐚𝐜𝐢𝐨́𝐧 𝐞𝐧 𝐂𝐢𝐛𝐞𝐫𝐬𝐞𝐠𝐮𝐫𝐢𝐝𝐚𝐝 𝐲 𝐂𝐡𝐚𝐧𝐠𝐞 𝐌𝐚𝐧𝐚𝐠𝐞𝐦𝐞𝐧𝐭, en el que repasamos el impacto de un plan de concientización en el negocio, presentado estrategias para la automatización del proceso y compartiendo las claves para acompañar la gestión del cambio en nuestras organizaciones.

🎦 Accede desde este link: https://youtu.be/CY3FwUjqvFA

Expositores:

🥇 @Fabián Descalzo, Socio en Aseguramiento de Procesos Informáticos

🥇 @Mónica López, Líder de Proyectos de Concientización

🥇 @Carlos Rozen, Socio en Change Management

#Ciberseguridad #ChangeManagement #Cultura #Seguridad #Digital

𝐁𝐃𝐎 𝐀𝐏𝐈 seguinos en:

▶️ Web: https://www.bdoargentina.com/es-ar/servicios/consultoria/aseguramiento-de-procesos-informaticos

▶️ Blog: https://www.bdoargentina.com/es-ar/blogs/aseguramiento-de-procesos-informaticos-(api)

▶️ Academy: https://www.bdoargentina.com/es-ar/bdo-academy/aseguramiento-de-procesos-informaticos

▶️ Grupo Linkedin: https://www.linkedin.com/groups/12188431/

▶️ PlayList Youtube: https://www.youtube.com/playlist?list=PLYvU8I64yp6U9ZPfeoZ0NYpnVNhPr-ceo

Mapa regional en ciberseguridad y gobierno IT.pdf

🔐 𝐌𝐀𝐏𝐀 𝐑𝐄𝐆𝐈𝐎𝐍𝐀𝐋 𝐄𝐍 𝐂𝐈𝐁𝐄𝐑𝐒𝐄𝐆𝐔𝐑𝐈𝐃𝐀𝐃 𝐘 𝐆𝐎𝐁𝐈𝐄𝐑𝐍𝐎 𝐈𝐓

Los cambios producidos por la digitalización de nuestras organizaciones nos plantean un desafío en relación con la gestión de la ciberseguridad y gobierno de la tecnología. Disponer de la información adecuada es clave para la mejora continua en nuestros negocios.

Presentamos el Mapa Regional en Ciberseguridad y Gobierno IT, basado en el informe “𝐄𝐬𝐭𝐚𝐝𝐨 𝐝𝐞𝐥 𝐀𝐫𝐭𝐞 𝐝𝐞 𝐥𝐚 𝐂𝐢𝐛𝐞𝐫𝐬𝐞𝐠𝐮𝐫𝐢𝐝𝐚𝐝, 𝐆𝐨𝐛𝐢𝐞𝐫𝐧𝐨 𝐝𝐞 𝐓𝐈 𝐲 𝐥𝐨𝐬 𝐍𝐞𝐠𝐨𝐜𝐢𝐨𝐬”. Tiene como objetivo determinar el nivel de madurez e implementación de capacidades de gobierno de la tecnología de las empresas para estimar el nivel de exposición a las brechas de seguridad en el negocio.

Accede al informe👉 https://bit.ly/3x8nzh2

Referentes de BDO Argentina: Fabián Descalzo, Ing. Pablo A. Silberfich

https://www.bdoargentina.com/es-ar/servicios/consultoria/aseguramiento-de-procesos-informaticos

#TransformacionDigital #Ciberseguridad #GobiernoIT #SeguridaddelaInformacion

2022 BDO Gobierno de TI y Ciberseguridad.pdf

🔐 𝐌𝐀𝐏𝐀 𝐑𝐄𝐆𝐈𝐎𝐍𝐀𝐋 𝐄𝐍 𝐂𝐈𝐁𝐄𝐑𝐒𝐄𝐆𝐔𝐑𝐈𝐃𝐀𝐃 𝐘 𝐆𝐎𝐁𝐈𝐄𝐑𝐍𝐎 𝐈𝐓

Los cambios producidos por la digitalización de nuestras organizaciones nos plantean un desafío en relación con la gestión de la ciberseguridad y gobierno de la tecnología. Disponer de la información adecuada es clave para la mejora continua en nuestros negocios.

Presentamos el Mapa Regional en Ciberseguridad y Gobierno IT, basado en el informe “𝐄𝐬𝐭𝐚𝐝𝐨 𝐝𝐞𝐥 𝐀𝐫𝐭𝐞 𝐝𝐞 𝐥𝐚 𝐂𝐢𝐛𝐞𝐫𝐬𝐞𝐠𝐮𝐫𝐢𝐝𝐚𝐝, 𝐆𝐨𝐛𝐢𝐞𝐫𝐧𝐨 𝐝𝐞 𝐓𝐈 𝐲 𝐥𝐨𝐬 𝐍𝐞𝐠𝐨𝐜𝐢𝐨𝐬”. Tiene como objetivo determinar el nivel de madurez e implementación de capacidades de gobierno de la tecnología de las empresas para estimar el nivel de exposición a las brechas de seguridad en el negocio.

Accede al informe👉 https://bit.ly/3x8nzh2

Referentes de BDO Argentina: Fabián Descalzo, Ing. Pablo A. Silberfich

https://www.bdoargentina.com/es-ar/servicios/consultoria/aseguramiento-de-procesos-informaticos

#TransformacionDigital #Ciberseguridad #GobiernoIT #SeguridaddelaInformacion

Proteccion frente a ciberataques

Las empresas no suelen darse cuenta de cuán invaluable es una estrategia de ciberseguridad hasta que una vulnerabilidad es descubierta y aprovechada por un ciberdelincuente o un agente interno malintencionado.

BDO quiere asegurarse que su empresa nunca se enfrente a esta situación. Los profesionales de BDO están disponibles para proveer sus recursos especializados y su conocimiento sobre cualquier problema de ciberseguridad.

Para consultar el Equipo de Ciberseguridad de BDO, visite:

https://lnkd.in/edBReSjy

Les compartimos nuestros principales consejos para una protección adecuada de su compañía, y los principales tips sobre este tema en el documento adjunto.

Dia internacional ciberseguridad 30 noviembre 2021

Desde 1988, cada 30 de noviembre se celebra el 퐃퐢퐚 퐈퐧퐭퐞퐫퐧퐚퐜퐢퐨퐧퐚퐥 퐝퐞 퐥퐚 퐒퐞퐠퐮퐫퐢퐝퐚퐝 퐝퐞 퐥퐚 퐈퐧퐟퐨퐫퐦퐚퐜퐢퐨́퐧 y desde API, el área de Gobierno Tecnológico, Seguridad de la Información y Ciberseguridad de BDO Argentina, les queremos brindar nuestro aporte y apoyo en la protección de la información y la confianza digital de cada persona y organización de nuestra comunidad.

磊Felicitaciones a todos nuestros colegas y bienvenidos a aquellos que quieran sumarse a esta necesaria e interesante actividad.

퐁퐃퐎 퐀퐏퐈 seguinos en:

▶️ Web:

https://lnkd.in/e6uv3Yn

▶️ Blog:

https://lnkd.in/eCavYXX7)

▶️ Academy: https://lnkd.in/ecfZJbV

▶️ Grupo Linkedin: https://lnkd.in/e9FzKVt

▶️ PlayList Youtube: https://lnkd.in/e9Pjv-Sg

Redes Oficiales de 퐁퐃퐎:

▶️ Web: https://lnkd.in/eXEbkXVC

▶️ Linkedin: https://lnkd.in/eDREGVc

▶️ Marketplace: https://lnkd.in/ewVYFXa

▶️ Youtube: https://lnkd.in/ew_4S3Ee

▶️ Instagram: https://lnkd.in/eRNNCisY

#BDOTambienEsSeguridad, #BDOAsesoresDelFuturo, #BDOCiberseguridad, #BDO, #BDOAPI

#ciberseguridad, #cybersecurity, #CISO, #CSO, #infosec, #infosecurity, #seguridadinformatica, #informationsecurity, #security, #cyberattack, #cybercrime, #ciberdelito, #dataprotection, #cybersec, #technology, #tecnologia

2021 Mes de la ciberseguridad

Material de concientización en seguridad de la información y ciberseguridad

LA DIGITALIZACIÓN DEL NEGOCIO Y LA eVOLUCIÓN DE LA AUDITORÍA

El uso de la tecnología aplicada al negocio, al alcance de cualquier área no-tecnológica y con una oferta “a la carta” nos propone una integración de nuevas metodologías y herramientas que puede superar las capacidades de gobierno y control interno de las organizaciones.

Debido a ello, y en apoyo a las áreas tecnológicas, de ciberseguridad y seguridad de la información, la auditoría debe proponer una nueva visión asociada a detectar las brechas en la gestión y estandarización de las nuevas tecnologías y en metodologías asociadas a proyectos, para asegurar a la organización no solo el cumplir con requisitos de cumplimiento, sino también con aspectos de ciberseguridad y seguridad de la información que aseguren su negocio.

https://youtu.be/z2fx2OmQFts

RIESGOS (TECNO)PERACIONALES Y LA SOCIEDAD CON PROVEEDORES

En un entorno tan cambiante y dentro del contexto actual, nos enfrentamos a la inseguridad de la información y los ciber riesgos emergentes, que nos abren una puerta a nuevos retos relacionados con continuidad operativa. Los riesgos (tecno)peracionales ya no solo dependen de la tecnología, ya que la innovación y transformación digital requieren de un fuerte componente estratégico para una definición e implementación que asegure el negocio y sus resultados.

En este sentido, analizaremos juntos en este evento los requisitos mínimos de gestión y control sobre los riesgos relacionados con la tecnología de la información y la necesidad de “CONFIANZA DIGITAL”:

1. NEGOCIO, INFORMACIÓN Y TECNOLOGÍA CONECTADA

2. DELEGACIÓN DE OPERACIONES Y RIESGOS TECNOLÓGICOS

3. REQUISITOS DE CIBERSEGURIDAD ASOCIADO A SERVICIOS TECNOLÓGICOS TERCERIZADOS

4. NUEVO ENFOQUE DE CONTROLES Y (TECNO)CONTINUIDAD OPERATIVA

https://youtu.be/7-cugTpckq8

AUDITORÍA A LA GESTIÓN DE SERVICIOS DE TI Y SU RELACIÓN CON ISO/IEC 20000-1:2018

AUDITORÍA IT Y LA ISO/IEC20000-1: ¿Cuál es el enfoque y que ventajas me da conocer los requisitos para la prestación de servicios de IT en la auditoría tecnológica? Si querés enterarte acompañanos en este webinar gratuito, en el que compartiremos esta visión sobre el tema.

https://youtu.be/VpCkIqtTg0k

GESTIÓN DE SEGURIDAD DE LA INFORMACIÓN EN EL SECTOR SALUD

Las entidades y empresas de la Industria de la Salud presentan un ámbito complejo con respecto a la información que gestionan, ya que no solo se trata de datos comerciales o administrativos, sino que el núcleo de su actividad se plantea entorno a los datos de salud.

Por esa razón, esta industria requiere de una estructura organizativa para la gestión de la seguridad de su información, y de herramientas que le ayuden a automatizar sus procesos asociados, para establecer un gobierno ordenado y metodológico que le permita administrar la información de forma segura y bajo un criterio único de asignación de responsabilidades y recursos, protegiendo a la Entidades y Empresas de la Salud y brindando un entorno confiable de trabajo para cada uno de sus Empleados y Profesionales.

https://youtu.be/VBgW5F_2PKQ

CIBERSEGURIDAD EN LA CONTINUIDAD DE NEGOCIO

La importancia de la información y la tecnología relacionada sigue creciendo, y los líderes empresariales necesitan buena información para agudizar su visión y tomar decisiones comerciales acertadas, y esto deben asegurarlo a lo largo del tiempo. Por eso, la organización que desee conseguir un plan eficiente para garantizar la resiliencia en su negocio debe estar integrada y organizada a través de la concientización diaria, la capacitación periódica y por la generación de procesos de negocio y tecnológicos que hayan sido creados bajo un concepto de resiliencia.

¿El desafío? Establecer un proceso de continuidad y resiliencia que aporte un marco de gobierno de ciberseguridad y tecnológico, ayudando a minimizar y prevenir los ataques internos y externos como por ejemplo las violaciones de datos o actividades fraudulentas, que dejan a las organizaciones vulnerables a los riesgos de pérdida o exposición de su información.

GOBIERNO DE TECNOLOGÍA Y CIBERSEGURIDAD EN LAS ORGANIZACIONES | MARCO NORMATI...

El cumplir con la existencia de un Marco Normativo no contempla únicamente actividades relacionadas con la creación y publicación de documentos requeridos por auditorías o entes certificadores.

Un Marco Normativo es la biblioteca de referencia que representa los diferentes procesos de una organización y establecen una guía operativa para el desarrollo de estos, y debe estar adecuado a la cultura de la organización tanto en los aspectos de los recursos humanos (comportamiento, cumplimiento, entendimiento) como en lo referente a los procesos y cómo la organización los gestiona (madurez organizacional).

¿El desafío? Gestionar un marco normativo que ofrezca un balance aceptable entre cultura en la gestión y madurez organizacional con las nuevas metodologías de gestión IT y las nuevas tecnologías adoptadas y elegidas por el negocio, sin que se alejen de sus necesidades de cumplimiento, cuya presión cada vez es más importante.

https://youtu.be/XPjTvpfaJkc

Más de Fabián Descalzo (20)

CONTROL INTERNO, CIBERSEGURIDAD Y LA EVOLUCIÓN DE LOS NEGOCIOS

CONTROL INTERNO, CIBERSEGURIDAD Y LA EVOLUCIÓN DE LOS NEGOCIOS

2023 SEGURIDAD DE LA INFORMACIÓN Y PRIVACIDAD DE DATOS (version breve).pdf

2023 SEGURIDAD DE LA INFORMACIÓN Y PRIVACIDAD DE DATOS (version breve).pdf

🔐 Control Interno y la evolución de los negocios🔐 Control Interno y la evoluc...

🔐 Control Interno y la evolución de los negocios🔐 Control Interno y la evoluc...

📢 IEEE 2022 Aseguramiento de la calidad desde la ciberseguridad

📢 IEEE 2022 Aseguramiento de la calidad desde la ciberseguridad

Concientización en Ciberseguridad y Change Management vFD2.pdf

Concientización en Ciberseguridad y Change Management vFD2.pdf

Dia internacional ciberseguridad 30 noviembre 2021

Dia internacional ciberseguridad 30 noviembre 2021

LA DIGITALIZACIÓN DEL NEGOCIO Y LA eVOLUCIÓN DE LA AUDITORÍA

LA DIGITALIZACIÓN DEL NEGOCIO Y LA eVOLUCIÓN DE LA AUDITORÍA

RIESGOS (TECNO)PERACIONALES Y LA SOCIEDAD CON PROVEEDORES

RIESGOS (TECNO)PERACIONALES Y LA SOCIEDAD CON PROVEEDORES

AUDITORÍA A LA GESTIÓN DE SERVICIOS DE TI Y SU RELACIÓN CON ISO/IEC 20000-1:2018

AUDITORÍA A LA GESTIÓN DE SERVICIOS DE TI Y SU RELACIÓN CON ISO/IEC 20000-1:2018

GESTIÓN DE SEGURIDAD DE LA INFORMACIÓN EN EL SECTOR SALUD

GESTIÓN DE SEGURIDAD DE LA INFORMACIÓN EN EL SECTOR SALUD

GOBIERNO DE TECNOLOGÍA Y CIBERSEGURIDAD EN LAS ORGANIZACIONES | MARCO NORMATI...

GOBIERNO DE TECNOLOGÍA Y CIBERSEGURIDAD EN LAS ORGANIZACIONES | MARCO NORMATI...

Último

Projecte Iniciativa TIC 2024 HPE. inCV.pdf

HPE presenta una competició destinada a estudiants, que busca fomentar habilitats tecnològiques i promoure la innovació en un entorn STEAM (Ciència, Tecnologia, Enginyeria, Arts i Matemàtiques). A través de diverses fases, els equips han de resoldre reptes mensuals basats en àrees com algorísmica, desenvolupament de programari, infraestructures tecnològiques, intel·ligència artificial i altres tecnologies. Els millors equips tenen l'oportunitat de desenvolupar un projecte més gran en una fase presencial final, on han de crear una solució concreta per a un conflicte real relacionat amb la sostenibilitat. Aquesta competició promou la inclusió, la sostenibilitat i l'accessibilitat tecnològica, alineant-se amb els Objectius de Desenvolupament Sostenible de l'ONU.

INFORME DE LAS FICHAS.docx.pdf LICEO DEPARTAMENTAL

Informe las fichas 1 y 2 sobre la programación del micro bit y eol makecode

Catalogo Cajas Fuertes BTV Amado Salvador Distribuidor Oficial

Explora el catálogo completo de cajas fuertes BTV, disponible a través de Amado Salvador, distribuidor oficial de BTV. Este catálogo presenta una amplia variedad de cajas fuertes, cada una diseñada con la más alta calidad para ofrecer la máxima seguridad y satisfacer las diversas necesidades de protección de nuestros clientes.

En Amado Salvador, como distribuidor oficial de BTV, ofrecemos productos que destacan por su innovación, durabilidad y robustez. Las cajas fuertes BTV son reconocidas por su eficiencia en la protección contra robos, incendios y otros riesgos, lo que las convierte en una opción ideal tanto para uso doméstico como comercial.

Amado Salvador, distribuidor oficial BTV, asegura que cada producto cumpla con los más estrictos estándares de calidad y seguridad. Al adquirir una caja fuerte a través de Amado Salvador, distribuidor oficial BTV, los clientes pueden tener la tranquilidad de que están obteniendo una solución confiable y duradera para la protección de sus pertenencias.

Este catálogo incluye detalles técnicos, características y opciones de personalización de cada modelo de caja fuerte BTV. Desde cajas fuertes empotrables hasta modelos de alta seguridad, Amado Salvador, como distribuidor oficial de BTV, tiene la solución perfecta para cualquier necesidad de seguridad. No pierdas la oportunidad de conocer todos los beneficios y características de las cajas fuertes BTV y protege lo que más valoras con la calidad y seguridad que solo BTV y Amado Salvador, distribuidor oficial BTV, pueden ofrecerte.

DESARROLO DE HABILIDADES DE PENSAMIENTO.pdf

RESUMEN FICHA 1 Y FICHA DOS SOBRE EL DESARROLO DE HABILIDADES DE PENSAMIENTO-MAKECODE.

Catalogo Buzones BTV Amado Salvador Distribuidor Oficial Valencia

Descubra el catálogo completo de buzones BTV, una marca líder en la fabricación de buzones y cajas fuertes para los sectores de ferretería, bricolaje y seguridad. Como distribuidor oficial de BTV, Amado Salvador se enorgullece de presentar esta amplia selección de productos diseñados para satisfacer las necesidades de seguridad y funcionalidad en cualquier entorno.

Descubra una variedad de buzones residenciales, comerciales y corporativos, cada uno construido con los más altos estándares de calidad y durabilidad. Desde modelos clásicos hasta diseños modernos, los buzones BTV ofrecen una combinación perfecta de estilo y resistencia, garantizando la protección de su correspondencia en todo momento.

Amado Salvador, se compromete a ofrecer productos de primera clase respaldados por un servicio excepcional al cliente. Como distribuidor oficial de BTV, entendemos la importancia de la seguridad y la tranquilidad para nuestros clientes. Por eso, trabajamos en colaboración con BTV para brindarle acceso a los mejores productos del mercado.

Explore el catálogo de buzones ahora y encuentre la solución perfecta para sus necesidades de correo y seguridad. Confíe en Amado Salvador y BTV para proporcionarle buzones de calidad excepcional que cumplan y superen sus expectativas.

TEMA 2-CARPAS SOLARES PARA PRODUCCION DE HORTALIZAS.ppt

ES UN COMPENDIO SOBRE LOS DIFERENTES TIPOS DE INVERNADEROS, MATERIALES DE CONSTRUCCION PARA LA PRODUCCION AGRICOLA

Catalogo Refrigeracion Miele Distribuidor Oficial Amado Salvador Valencia

Descubre el catálogo general de la gama de productos de refrigeración del fabricante de electrodomésticos Miele, presentado por Amado Salvador distribuidor oficial Miele en Valencia. Como distribuidor oficial de electrodomésticos Miele, Amado Salvador ofrece una amplia selección de refrigeradores, congeladores y soluciones de refrigeración de alta calidad, resistencia y diseño superior de esta marca.

La gama de productos de Miele se caracteriza por su innovación tecnológica y eficiencia energética, garantizando que cada electrodoméstico no solo cumpla con las expectativas, sino que las supere. Los refrigeradores Miele están diseñados para ofrecer un rendimiento óptimo y una conservación perfecta de los alimentos, con características avanzadas como la tecnología de enfriamiento Dynamic Cooling, sistemas de almacenamiento flexible y acabados premium.

En este catálogo, encontrarás detalles sobre los distintos modelos de refrigeradores y congeladores Miele, incluyendo sus especificaciones técnicas, características destacadas y beneficios para el usuario. Amado Salvador, como distribuidor oficial de electrodomésticos Miele, garantiza que todos los productos cumplen con los más altos estándares de calidad y durabilidad.

Explora el catálogo completo y encuentra el refrigerador Miele perfecto para tu hogar con Amado Salvador, el distribuidor oficial de electrodomésticos Miele.

ACTIVIDAD 2P de Tecnología, 10-7, 2024..

Trabajo de tecnología sobre conceptos de eje temático 3

Periodo 2

Desarrollo de Habilidades de Pensamiento.

Taller escrito sobre el programa micro:bit, sus componentes y como podemos darle uso a este programa nosotros los estudiantes.

Presentacion de Estado del Arte del The Clean

En la siguiente presentacion se van a observar el estado del arte de nuestro proyecto que es El Recogedor a Control Remoto

Projecte Iniciativa TIC 2024 KAWARU CONSULTING. inCV.pdf

KAWARU CONSULTING presenta el projecte amb l'objectiu de permetre als ciutadans realitzar tràmits administratius de manera telemàtica, des de qualsevol lloc i dispositiu, amb seguretat jurídica. Aquesta plataforma redueix els desplaçaments físics i el temps invertit en tràmits, ja que es pot fer tot en línia. A més, proporciona evidències de la correcta realització dels tràmits, garantint-ne la validesa davant d'un jutge si cal. Inicialment concebuda per al Ministeri de Justícia, la plataforma s'ha expandit per adaptar-se a diverses organitzacions i països, oferint una solució flexible i fàcil de desplegar.

Último (20)

Estructuras básicas_ conceptos de programación (1).docx

Estructuras básicas_ conceptos de programación (1).docx

Estructuras Básicas_ Conceptos Basicos De Programacion.pdf

Estructuras Básicas_ Conceptos Basicos De Programacion.pdf

maestria-motores-combustion-interna-alternativos (1).pdf

maestria-motores-combustion-interna-alternativos (1).pdf

INFORME DE LAS FICHAS.docx.pdf LICEO DEPARTAMENTAL

INFORME DE LAS FICHAS.docx.pdf LICEO DEPARTAMENTAL

Catalogo Cajas Fuertes BTV Amado Salvador Distribuidor Oficial

Catalogo Cajas Fuertes BTV Amado Salvador Distribuidor Oficial

Catalogo Buzones BTV Amado Salvador Distribuidor Oficial Valencia

Catalogo Buzones BTV Amado Salvador Distribuidor Oficial Valencia

TEMA 2-CARPAS SOLARES PARA PRODUCCION DE HORTALIZAS.ppt

TEMA 2-CARPAS SOLARES PARA PRODUCCION DE HORTALIZAS.ppt

Catalogo Refrigeracion Miele Distribuidor Oficial Amado Salvador Valencia

Catalogo Refrigeracion Miele Distribuidor Oficial Amado Salvador Valencia

Projecte Iniciativa TIC 2024 KAWARU CONSULTING. inCV.pdf

Projecte Iniciativa TIC 2024 KAWARU CONSULTING. inCV.pdf

Administracion de identidades - Revista Magazcitum (México)

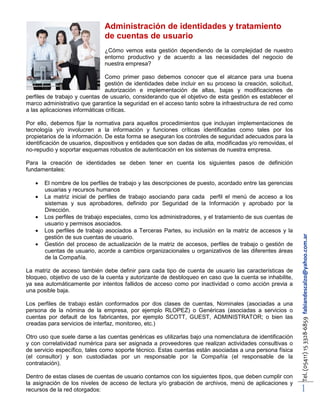

- 1. Tel.(05411)153328-6859fabiandescalzo@yahoo.com.ar 1 Administración de identidades y tratamiento de cuentas de usuario ¿Cómo vemos esta gestión dependiendo de la complejidad de nuestro entorno productivo y de acuerdo a las necesidades del negocio de nuestra empresa? Como primer paso debemos conocer que el alcance para una buena gestión de identidades debe incluir en su proceso la creación, solicitud, autorización e implementación de altas, bajas y modificaciones de perfiles de trabajo y cuentas de usuario, considerando que el objetivo de esta gestión es establecer el marco administrativo que garantice la seguridad en el acceso tanto sobre la infraestructura de red como a las aplicaciones informáticas críticas. Por ello, debemos fijar la normativa para aquellos procedimientos que incluyan implementaciones de tecnología y/o involucren a la información y funciones críticas identificadas como tales por los propietarios de la información. De esta forma se aseguran los controles de seguridad adecuados para la identificación de usuarios, dispositivos y entidades que son dadas de alta, modificadas y/o removidas, el no-repudio y soportar esquemas robustos de autenticación en los sistemas de nuestra empresa. Para la creación de identidades se deben tener en cuenta los siguientes pasos de definición fundamentales: • El nombre de los perfiles de trabajo y las descripciones de puesto, acordado entre las gerencias usuarias y recursos humanos • La matriz inicial de perfiles de trabajo asociando para cada perfil el menú de acceso a los sistemas y sus aprobadores, definido por Seguridad de la Información y aprobado por la Dirección. • Los perfiles de trabajo especiales, como los administradores, y el tratamiento de sus cuentas de usuario y permisos asociados. • Los perfiles de trabajo asociados a Terceras Partes, su inclusión en la matriz de accesos y la gestión de sus cuentas de usuario. • Gestión del proceso de actualización de la matriz de accesos, perfiles de trabajo o gestión de cuentas de usuario, acorde a cambios organizacionales u organizativos de las diferentes áreas de la Compañía. La matriz de acceso también debe definir para cada tipo de cuenta de usuario las características de bloqueo, objetivo de uso de la cuenta y autorizante de desbloqueo en caso que la cuenta se inhabilite, ya sea automáticamente por intentos fallidos de acceso como por inactividad o como acción previa a una posible baja. Los perfiles de trabajo están conformados por dos clases de cuentas, Nominales (asociadas a una persona de la nómina de la empresa, por ejemplo RLOPEZ) o Genéricas (asociadas a servicios o cuentas por default de los fabricantes, por ejemplo SCOTT, GUEST, ADMINISTRATOR; o bien las creadas para servicios de interfaz, monitoreo, etc.) Otro uso que suele darse a las cuentas genéricas es utilizarlas bajo una nomenclatura de identificación y con correlatividad numérica para ser asignada a proveedores que realizan actividades consultivas o de servicio específico, tales como soporte técnico. Estas cuentas están asociadas a una persona física (el consultor) y son custodiadas por un responsable por la Compañía (el responsable de la contratación). Dentro de estas clases de cuentas de usuario contamos con los siguientes tipos, que deben cumplir con la asignación de los niveles de acceso de lectura y/o grabación de archivos, menú de aplicaciones y recursos de la red otorgados:

- 2. Tel.(05411)153328-6859fabiandescalzo@yahoo.com.ar 2 • Cuentas “Administrador”, o de altos privilegios, para la administración de la red y sus recursos • Cuentas “Mantenimiento”, provista por los fabricantes de software y hardware en caso de soporte • Cuentas “Servicio”, asociadas a la ejecución de interfaces y monitoreo • Cuentas “Por Defecto”, creadas por el fabricante para ejecutar procesos internos del sistema (por ejemplo QUSER) y que no pueden ser gestionadas o bien aquellas creadas automáticamente durante la instalación y que luego deben ser bloqueadas o eliminadas (por ejemplo, GUEST) Cuando se defina el proceso de gestión de identidades, deben tener especial cuidado en dejar claro cuál va a ser el motivo y alcance de otorgar permisos excepcionales y/o identidades múltiples, teniendo en cuenta que ante una solicitud de este tipo se debe justificar por escrito los motivos y debe contar con la aprobación de quien hayan definido como máximo aprobador (que normalmente cae en el Gerente de Auditoría o Contrallor) y el aval de Seguridad de la Información. Cuando se otorgan estos permisos especiales, debe hacerse por un período acotado de tiempo que debe estar especificado en la solicitud y configurado técnicamente al crear la cuenta u otorgar el permiso, para que en la gestión no solo se realice un control administrativo sino que se pueda establecer la caducidad del permiso o bloqueo de la cuenta en forma automática. De igual forma, las cuentas de usuario temporarias (por ejemplo, de contratistas) deben ser creadas con un plazo de expiración analizado en conjunto entre la Gerencia Usuaria involucrada en la contratación para el cual se requiere la cuenta de usuario y Seguridad de la Información. Otras consideraciones a tener en cuenta en la definición de identidades y relacionado con las cuentas de usuario son: • Establecer una política de contraseñas, primeramente de acuerdo a las mejores prácticas de seguridad y luego teniendo en cuenta el uso de la cuenta. Esto quiere decir que si bien las cuentas deben tener configurada la caducidad de contraseñas, esto no podría aplicarlo a cuentas de servicio por lo que para ellas deberé establecer medidas mitigantes, como por ejemplo que no tengan posibilidad de logonearse. • Acordar una definición de tratamiento para las cuentas que estén involucradas en acciones sospechosas o incidentes. • El proceso de actualización de identidades y el control para cada cuenta de usuario asociada, ya sea por cambios organizacionales, funcionales del puesto o cambio de funciones de la persona que ocupa el puesto. Establecer estas pautas de gestión en la utilización de identidades nos aporta un orden que nos asegura un acceso a la información cuidando su Confidencialidad e Integridad, además de sentar las condiciones que los usuarios deben asumir como compromiso en el uso apropiado de la información, los sistemas y servicios tecnológicos acorde a las funciones que le han sido asignadas. Fabián Descalzo Gerente de Governance, Risk & Compliance Cybsec S.A. – Security Systems Gerente de Servicios y Soluciones en el área de Gobierno, Riesgo y Cumplimiento (GRC) en Cybsec Security Systems S.A., con amplia experiencia en la implementación y cumplimiento de Leyes y Normativas Nacionales e Internacionales en compañías de primer nivel de diferentes áreas de negocio en la optimización y cumplimiento de la seguridad en sistemas de información, Gobierno de TI y Gobierno de Seguridad de la Información. Miembro del Comité Científico ARGENCON del IEEE (Institute of Electrical and Electronics Engineers) y miembro del Comité Organizador CYBER 2015 de ADACSI/ISACA, certificado en Dirección de Seguridad de la Información (Universidad CAECE), instructor certificado ITIL Fundation v3-2011 (EXIN) y auditor ISO 20000 (LSQA-Latu). Columnista especializado en áreas de Gobierno, Seguridad y Auditoría, Informática en Salud y Compliance en las revistas CISALUD, PERCEPCIONES (ISACA Montevideo Chapter), El Derecho Informático, CXO-Community y MAGAZCITUM; y disertante para CXO-COMMUNITY, Consejo Profesional de Ciencias Informáticas, ISACA Buenos Aires Chapter, ISACA Montevideo Chapter. Profesor del módulo 27001 del curso de IT Governance, Uso eficiente de Frameworks y la Diplomatura en Gobierno y Gestión de Servicios de IT del Instituto Tecnológico Buenos Aires (ITBA)