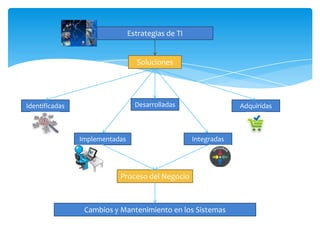

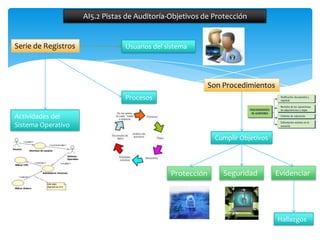

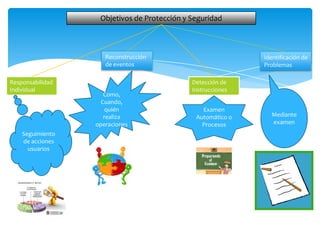

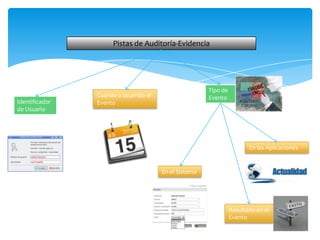

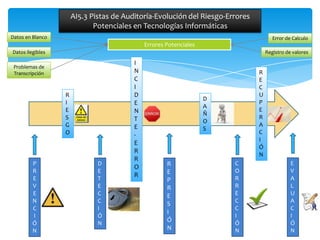

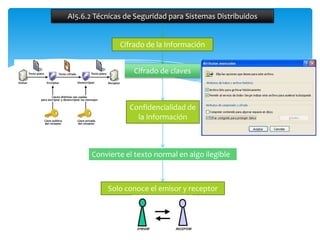

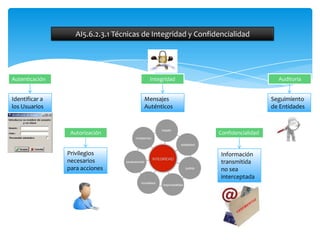

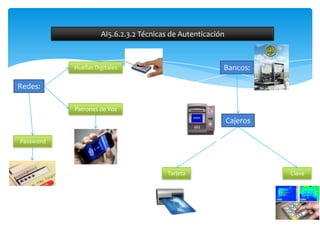

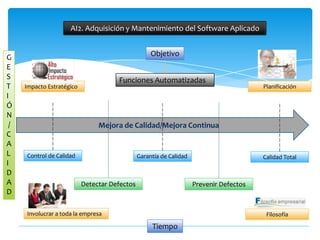

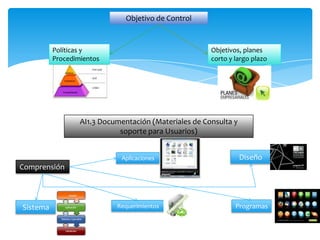

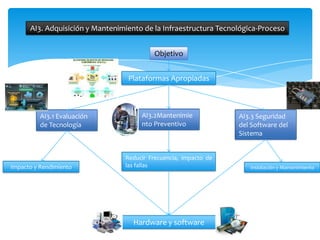

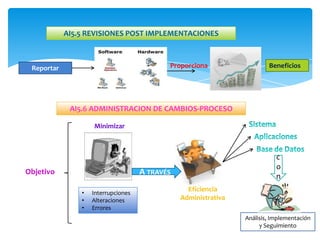

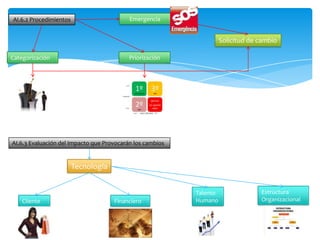

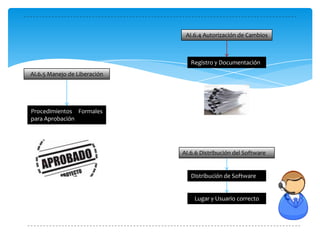

Este documento presenta un resumen de los procesos relacionados con la adquisición, desarrollo, implementación y mantenimiento de sistemas y tecnologías de información. Describe procesos como la identificación de soluciones, el desarrollo y mantenimiento de software y procesos, la adquisición y mantenimiento de infraestructura tecnológica, e instalación y aceptación de sistemas. También cubre temas como administración de cambios, seguridad de la información y auditoría.