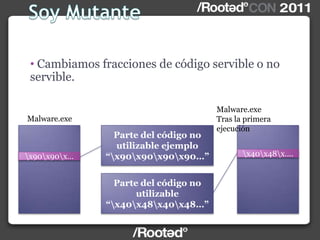

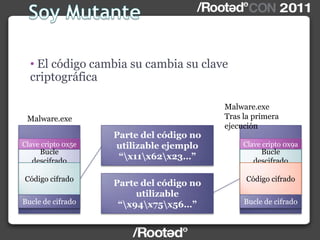

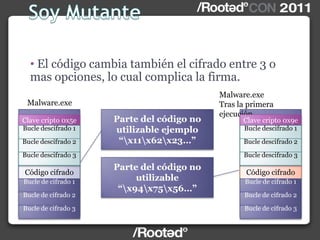

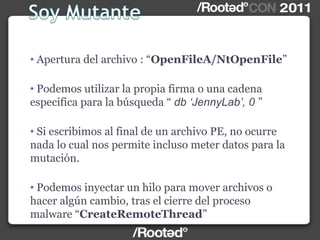

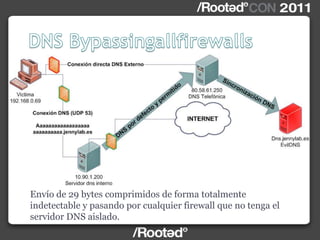

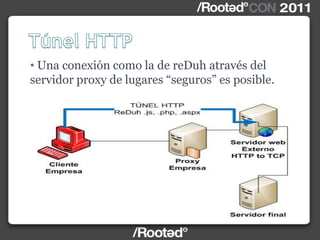

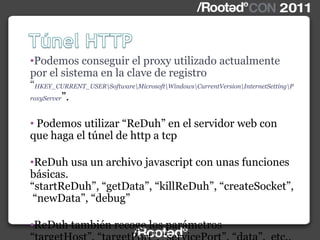

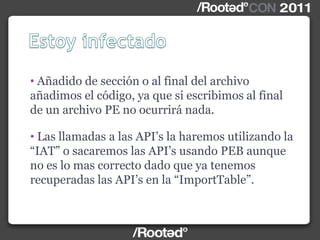

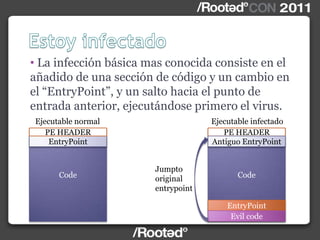

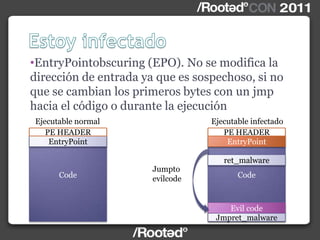

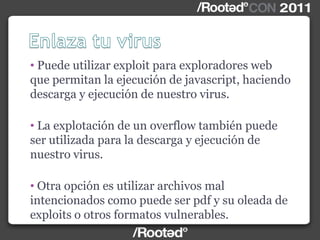

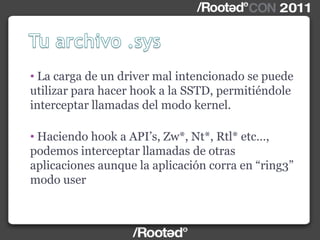

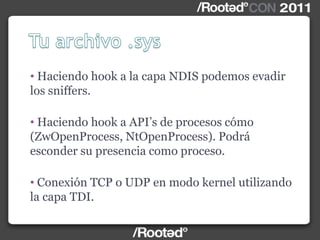

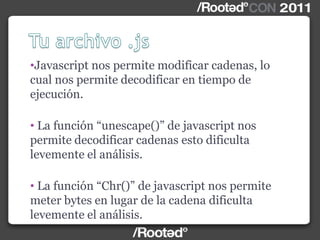

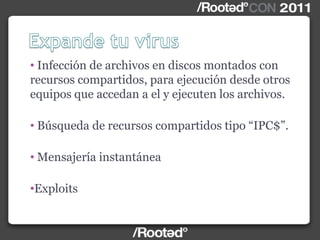

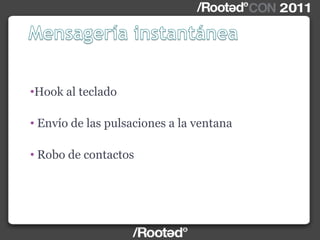

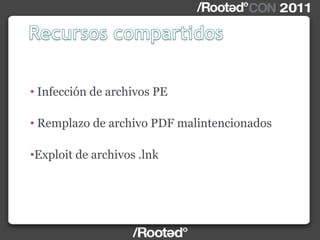

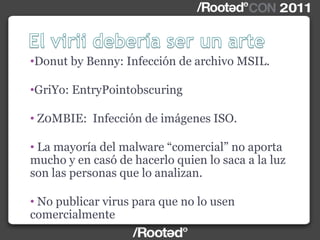

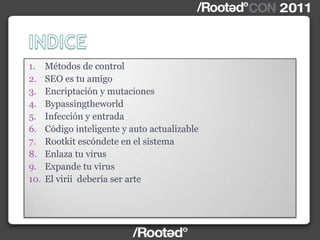

El documento describe varios métodos para crear y propagar virus de computadora, incluyendo encriptación, mutaciones, evasión de detección, actualizaciones automáticas y escondites en el sistema ("rootkits"). También discute técnicas de ingeniería inversa y explotación de vulnerabilidades para infectar sistemas.

![ShellcodeCrypt

crypt_loop:

mov al, byte ptr [esi+edi]

add al, bl

mov dl, byte ptr [esi+ecx]

add dl, bl

mov byte ptr [esi+edi], al

mov byte ptr [esi+ecx], dl

cmp ecx, 0

je crypt_end_loop

addecx, 2

inc edi

jmp crypt_loop](https://image.slidesharecdn.com/agdedios-viruselartedelagunos-110308060718-phpapp02-130825055648-phpapp01/85/Virus-el-arte-de-algunos-Alberto-Garcia-de-Dios-Rooted-CON-2011-16-320.jpg)