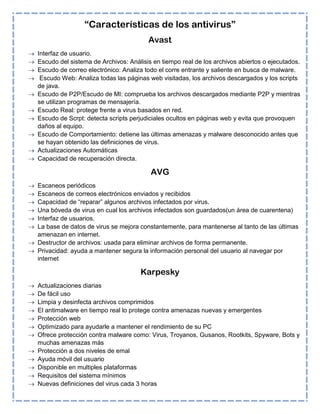

Características de los antivirus

- 1. “Características de los antivirus” Avast Interfaz de usuario. Escudo del sistema de Archivos: Análisis en tiempo real de los archivos abiertos o ejecutados. Escudo de correo electrónico: Analiza todo el corre entrante y saliente en busca de malware. Escudo Web: Analiza todas las páginas web visitadas, los archivos descargados y los scripts de java. Escudo de P2P/Escudo de MI: comprueba los archivos descargados mediante P2P y mientras se utilizan programas de mensajería. Escudo Real: protege frente a virus basados en red. Escudo de Scrpt: detecta scripts perjudiciales ocultos en páginas web y evita que provoquen daños al equipo. Escudo de Comportamiento: detiene las últimas amenazas y malware desconocido antes que se hayan obtenido las definiciones de virus. Actualizaciones Automáticas Capacidad de recuperación directa. AVG Escaneos periódicos Escaneos de correos electrónicos enviados y recibidos Capacidad de “reparar” algunos archivos infectados por virus. Una bóveda de virus en cual los archivos infectados son guardados(un área de cuarentena) Interfaz de usuarios. La base de datos de virus se mejora constantemente, para mantenerse al tanto de las últimas amenazan en internet. Destructor de archivos: usada para eliminar archivos de forma permanente. Privacidad: ayuda a mantener segura la información personal del usuario al navegar por internet Karpesky Actualizaciones diarias De fácil uso Limpia y desinfecta archivos comprimidos El antimalware en tiempo real lo protege contra amenazas nuevas y emergentes Protección web Optimizado para ayudarle a mantener el rendimiento de su PC Ofrece protección contra malware como: Virus, Troyanos, Gusanos, Rootkits, Spyware, Bots y muchas amenazas más Protección a dos niveles de emal Ayuda móvil del usuario Disponible en multiples plataformas Requisitos del sistema mínimos Nuevas definiciones del virus cada 3 horas

- 2. Panda Es un potente antivirus que mantendrá tu ordenador seguro contra virus y otras amenazas varias. Está formado por los siguientes componentes: Antivirus: Busca y si encuentra elimina todo tipo de virus y otras amenazas. Tecnología proactiva: Ofrece protección casi total frente a virus desconocidos. Anti-Spyware: Protege tu privacidad cuando estás navegando. Anti-Phishing: Te ofrece protección para evitar que te roben datos privados. Es totalmente configurable y se actualiza automáticamente desde Internet para estar siempre al día de todas las actualizaciones encontradas. Los requisitos técnicos mínimos del sistema son: Procesador: Pentinum 150 MHz o superior. Memoria RAM: 64 MB. Disco Duro: 150 MB de espacio libre. Sistema Operativo: Windows Vista (32 bits), Windows XP (32 y 64 bits), Windows 2000 Pro, Windows Me, Windows 98. Internet Explorer 5.05 Lector de CD-Rom. McAfee McAfee le permite seleccionar análisis más rápidos y análisis más lentos que permiten ahorrar recursos para reducir su impacto sobre otras actividades. McAfee detecta y neutraliza la mayoría de las amenazas de seguridad al equipo de forma automática, sin necesidad de administración por su parte. Analiza las secuencias de comandos potencialmente peligrosas e impide que se ejecuten en su equipo o en su navegador Web. Las actividades de secuencias de comandos sospechosas incluyen secuencias que crean, copian, eliminan archivos e intentan modificar el Registro de Windows. McAfee realiza análisis automáticamente en busca de actividad de virus en el correo electrónico y en los adjuntos que envía y recibe. Si recibe un adjunto mediante mensajería instantánea, McAfee lo analiza en busca de posibles amenazas a la seguridad. Le conecta a la comunidad online de McAfee, que le ofrece la información más reciente sobre los programas potencialmente no deseados y las amenazas emergentes. Los análisis planificados comprueban el equipo en busca de virus y otras amenazas con regularidad y son esenciales para garantizar la salud continuada del equipo. De forma predeterminada, McAfee efectúa un análisis

- 3. planificado una vez a la semana, pero puede modificar la planificación según sus necesidades. Si recibe un adjunto mediante mensajería instantánea, McAfee lo analiza en busca de posibles amenazas a la seguridad. McAfee también impide que los programas de mensajería instantánea compartan información personal.