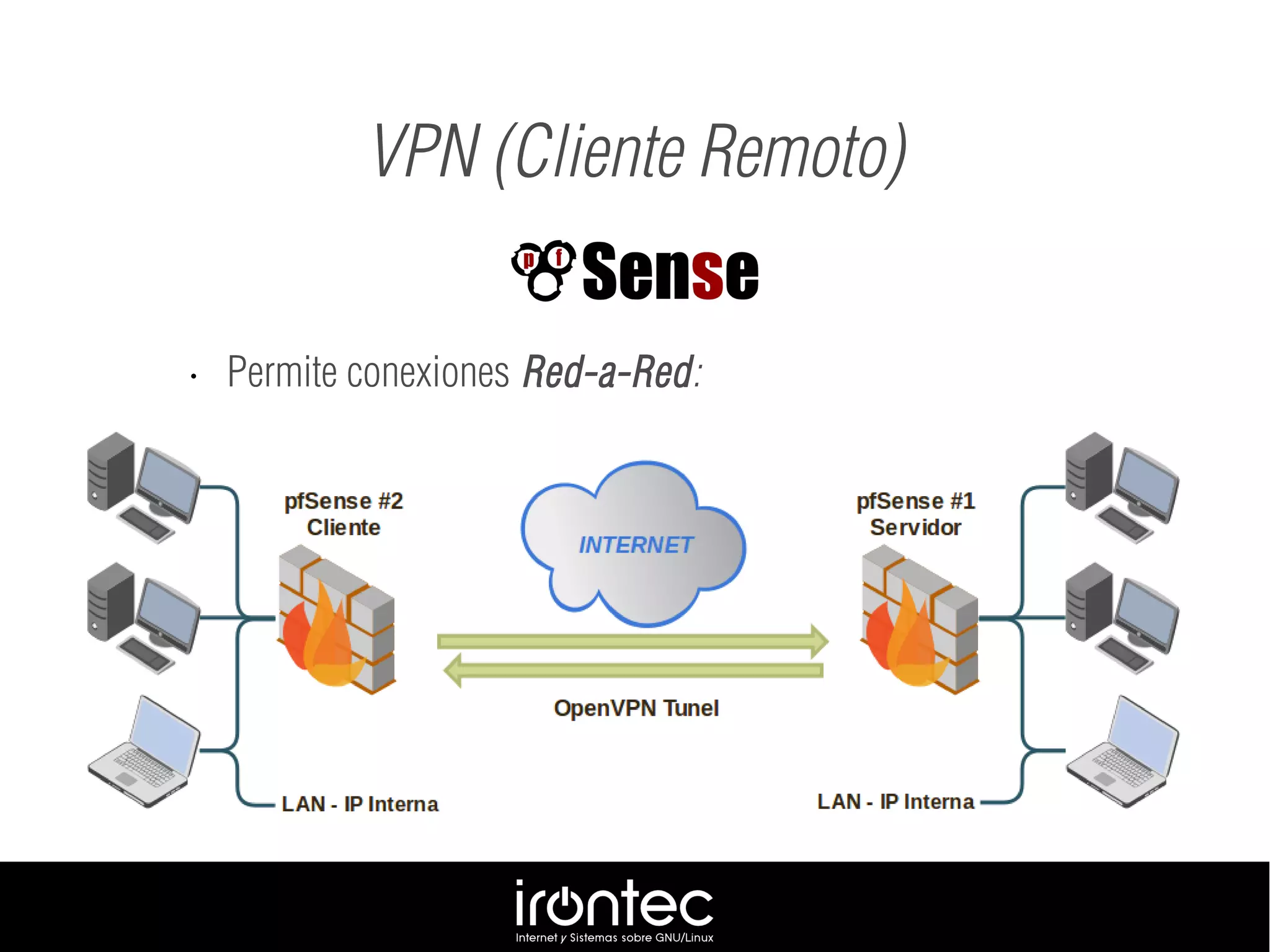

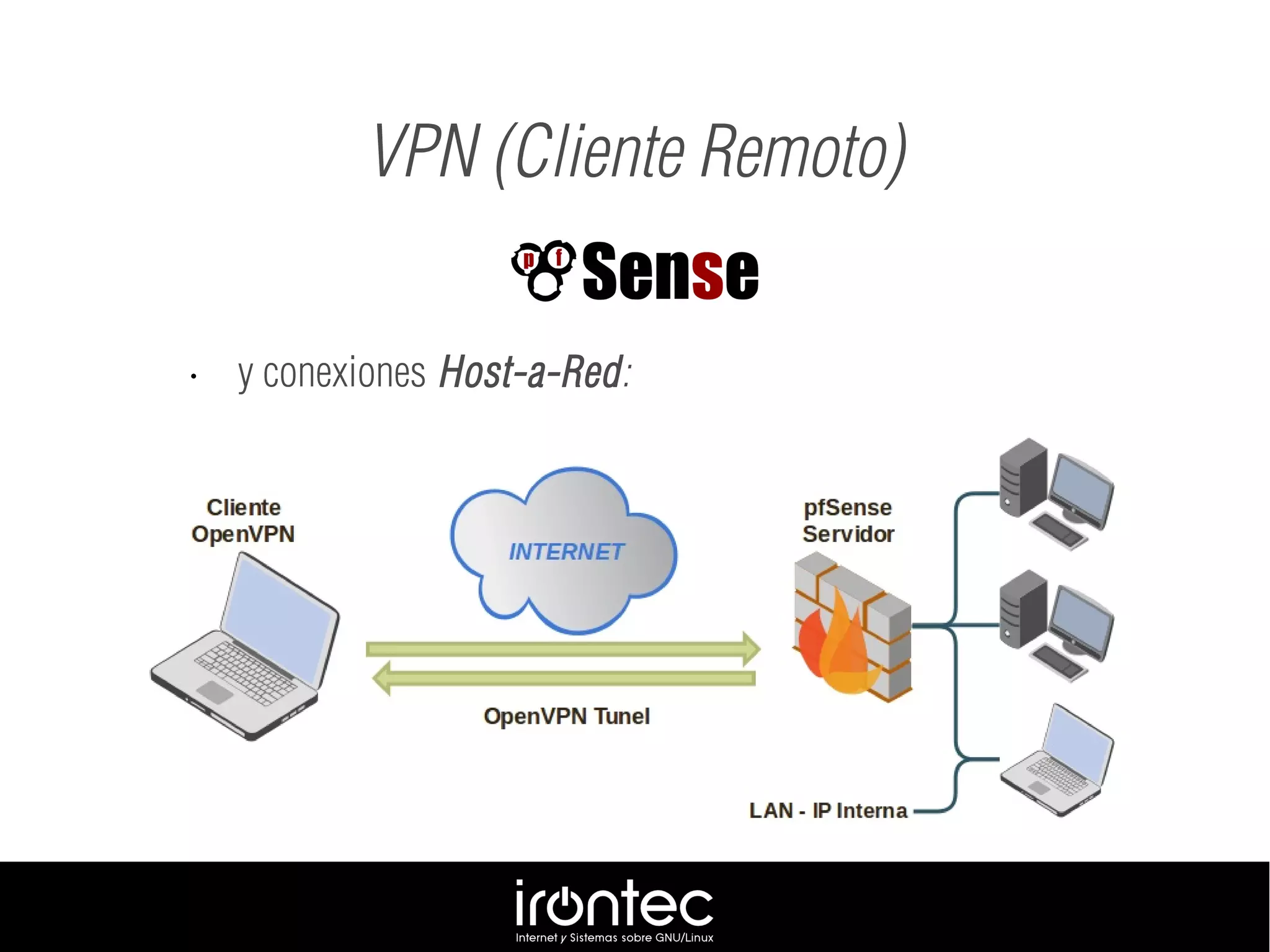

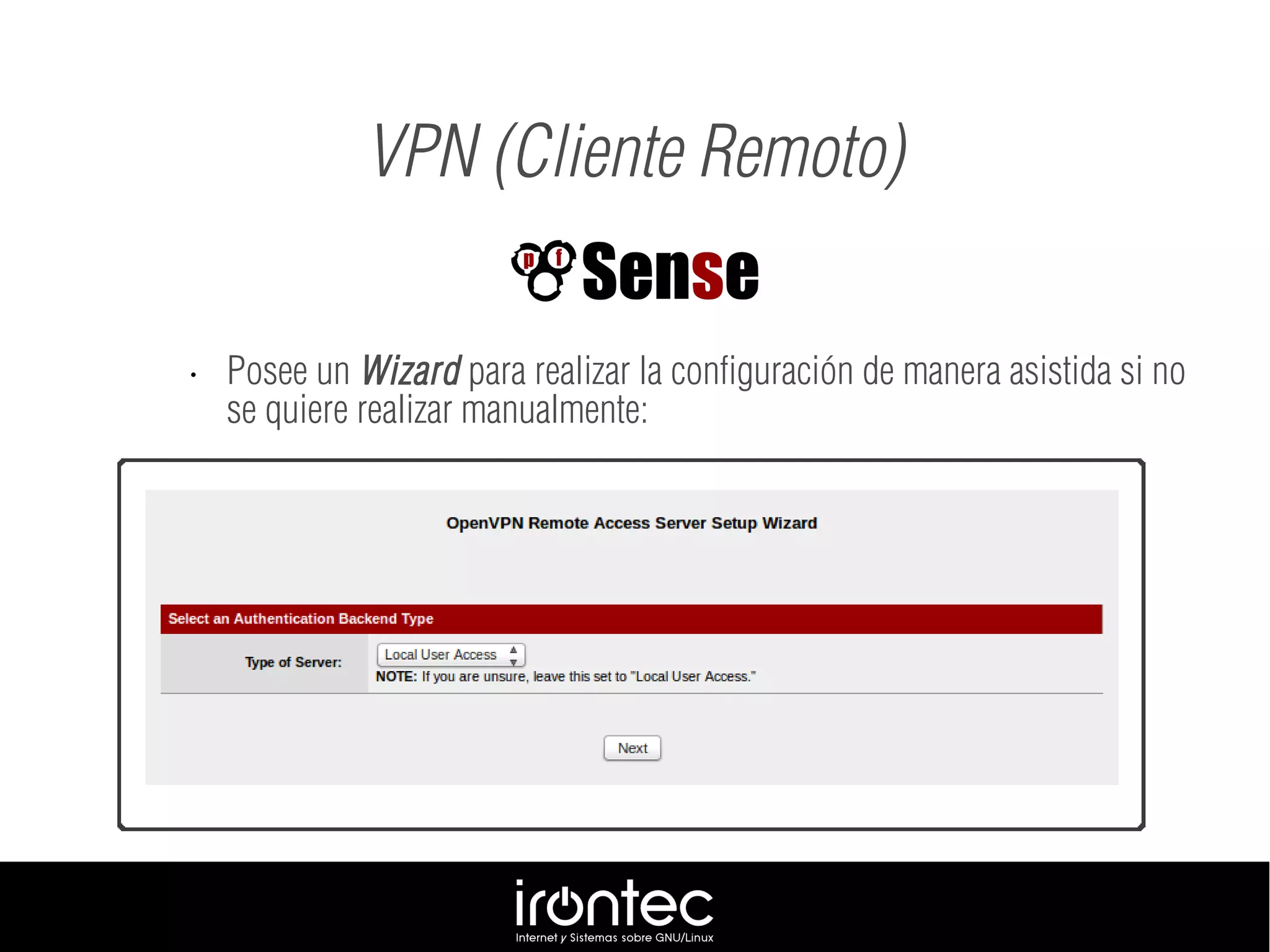

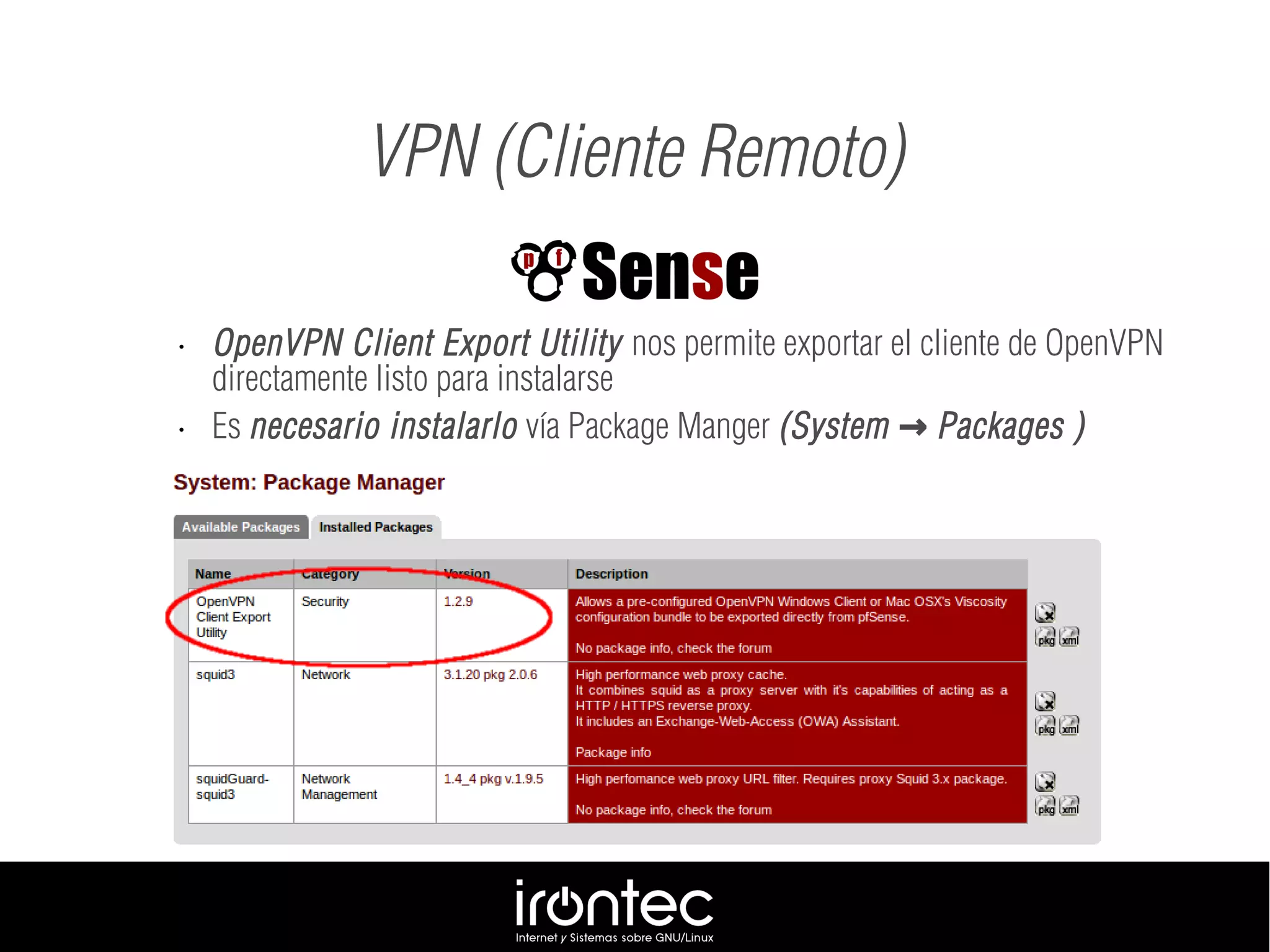

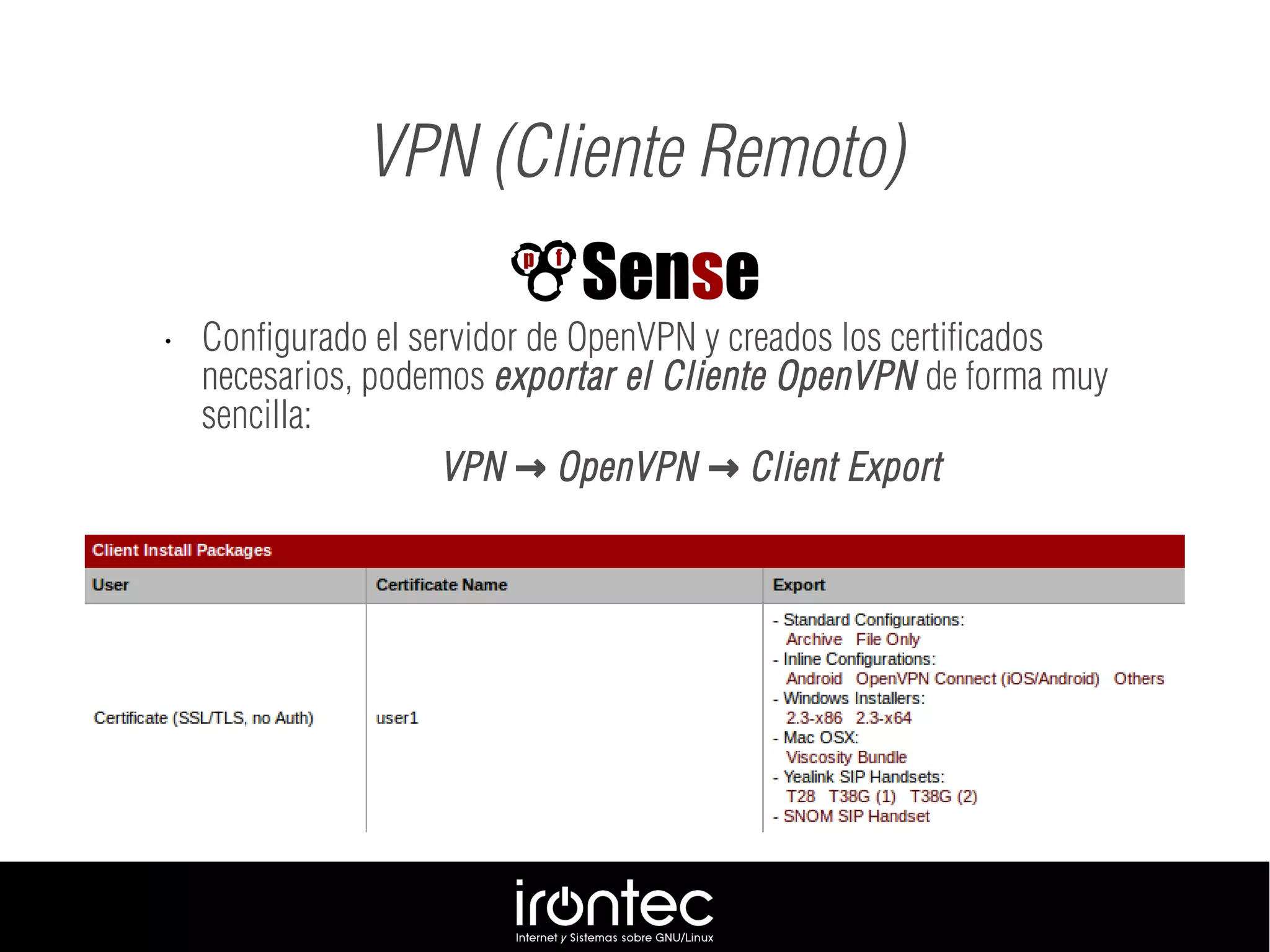

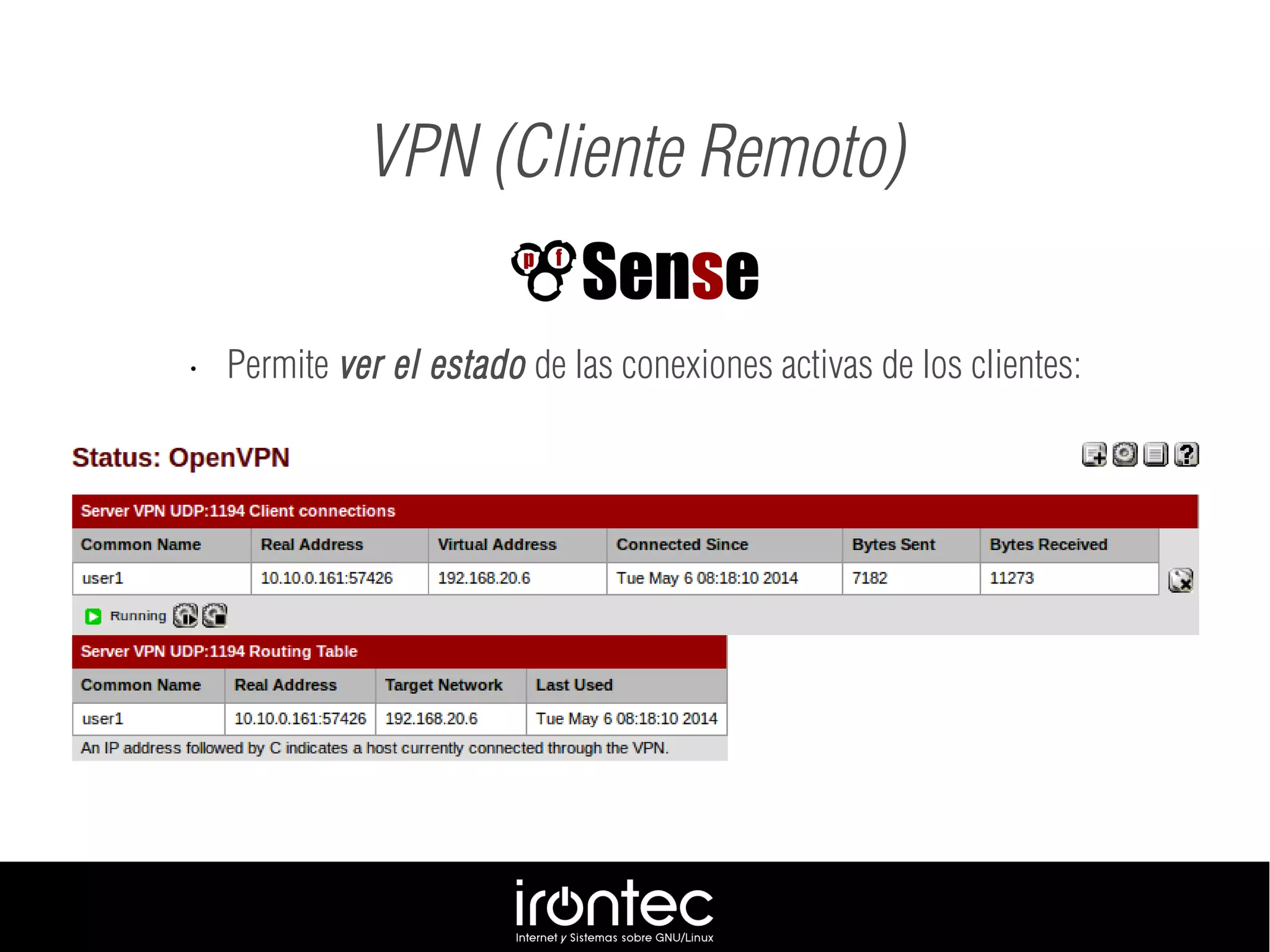

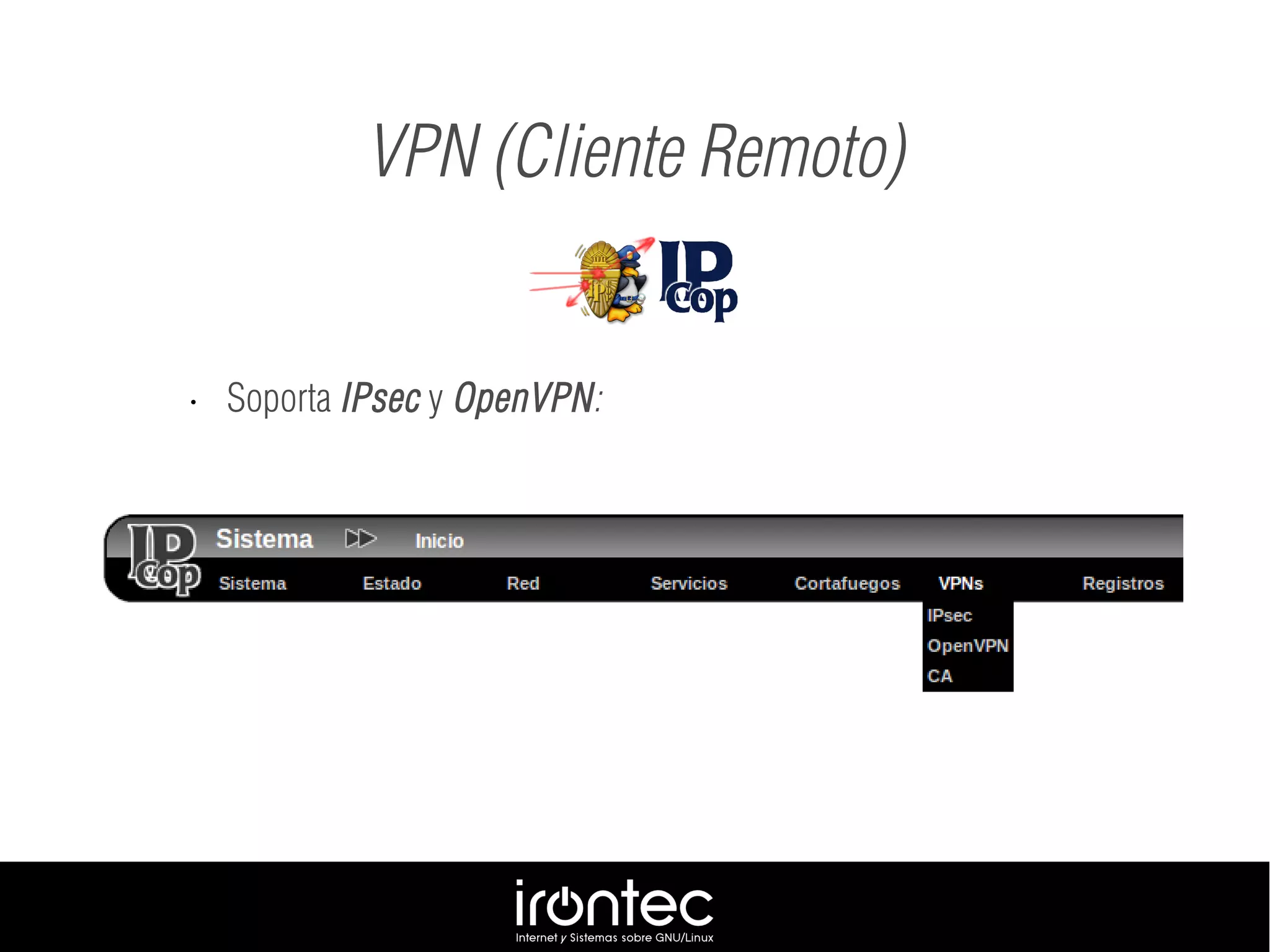

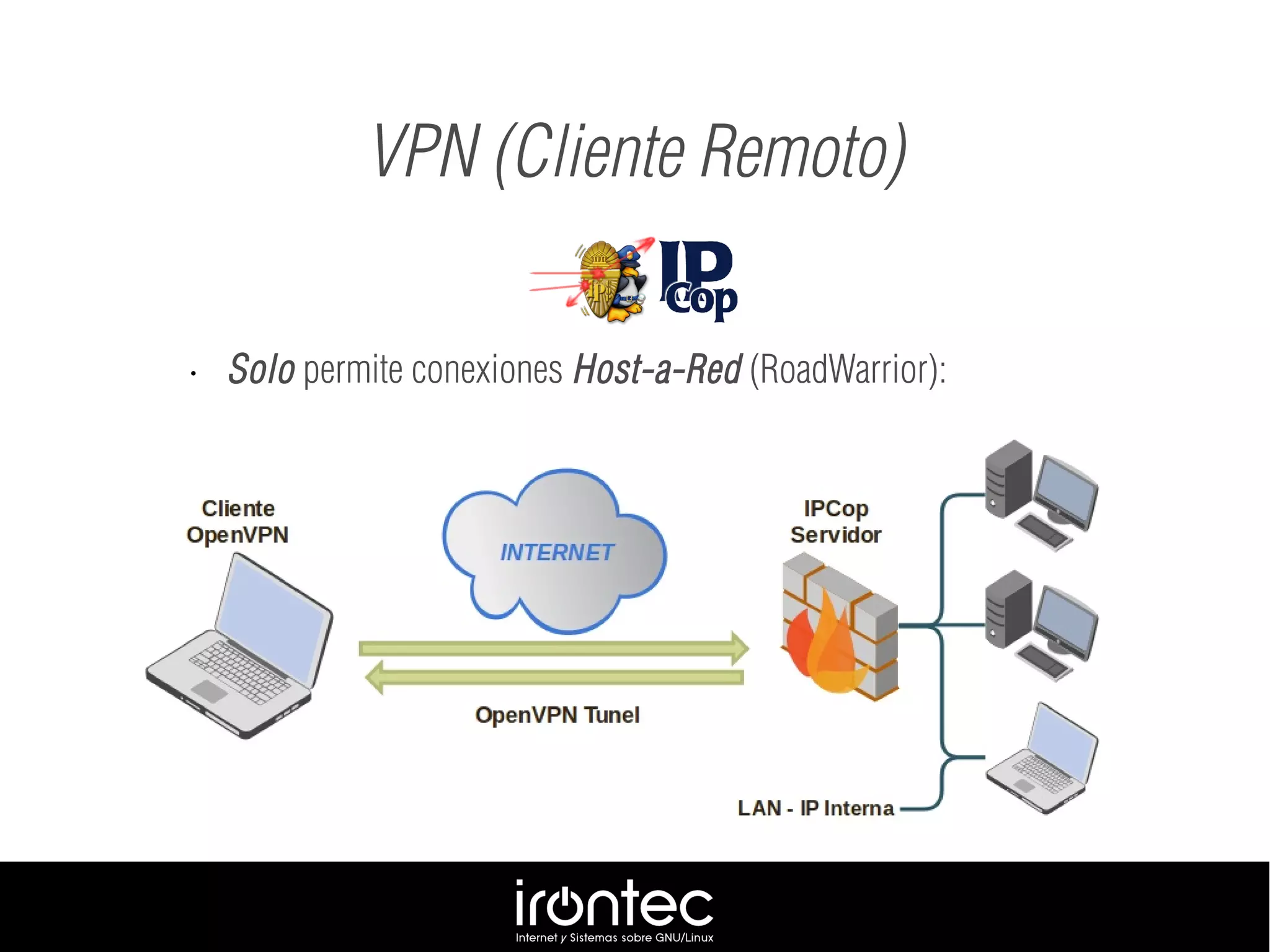

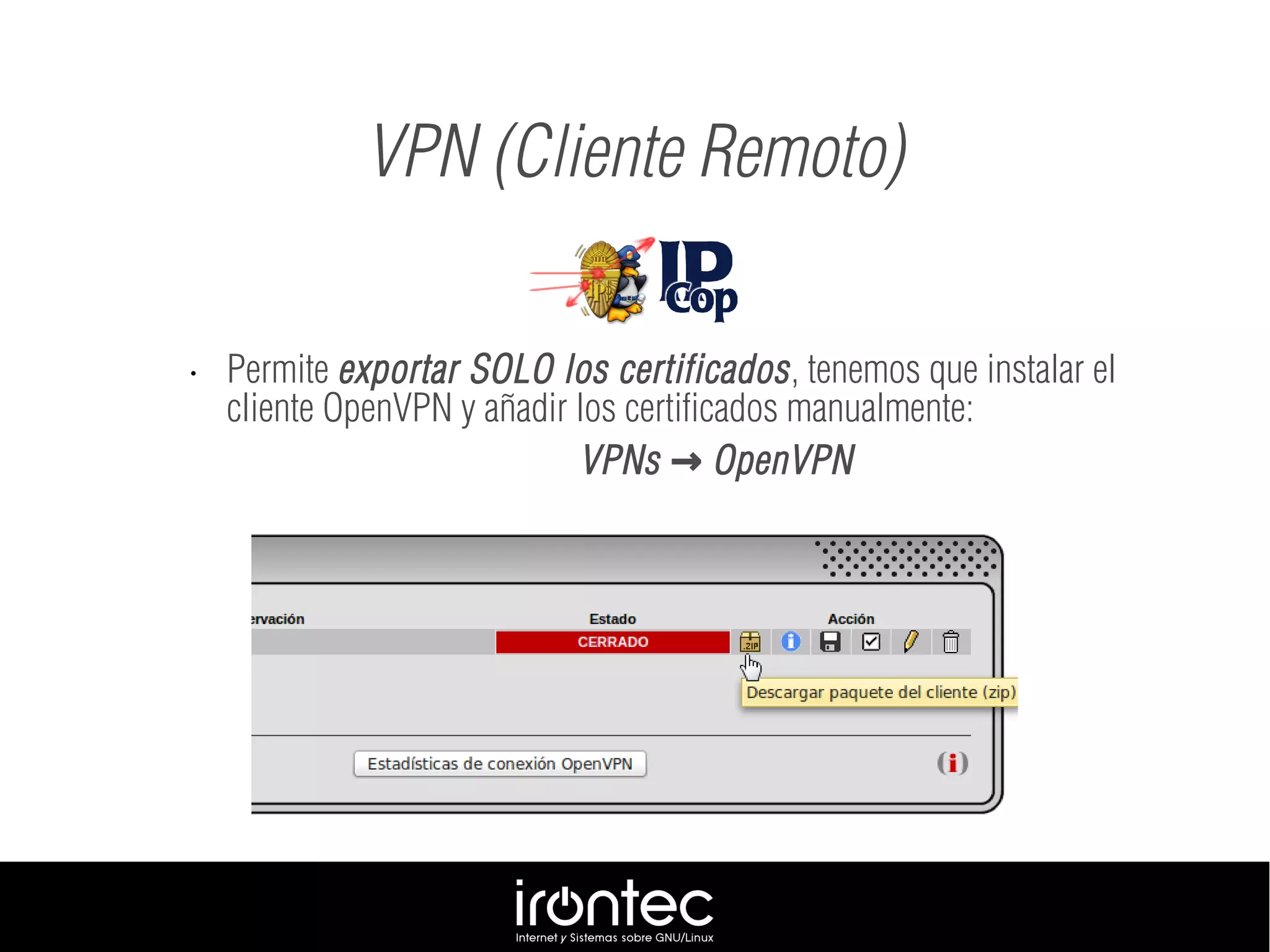

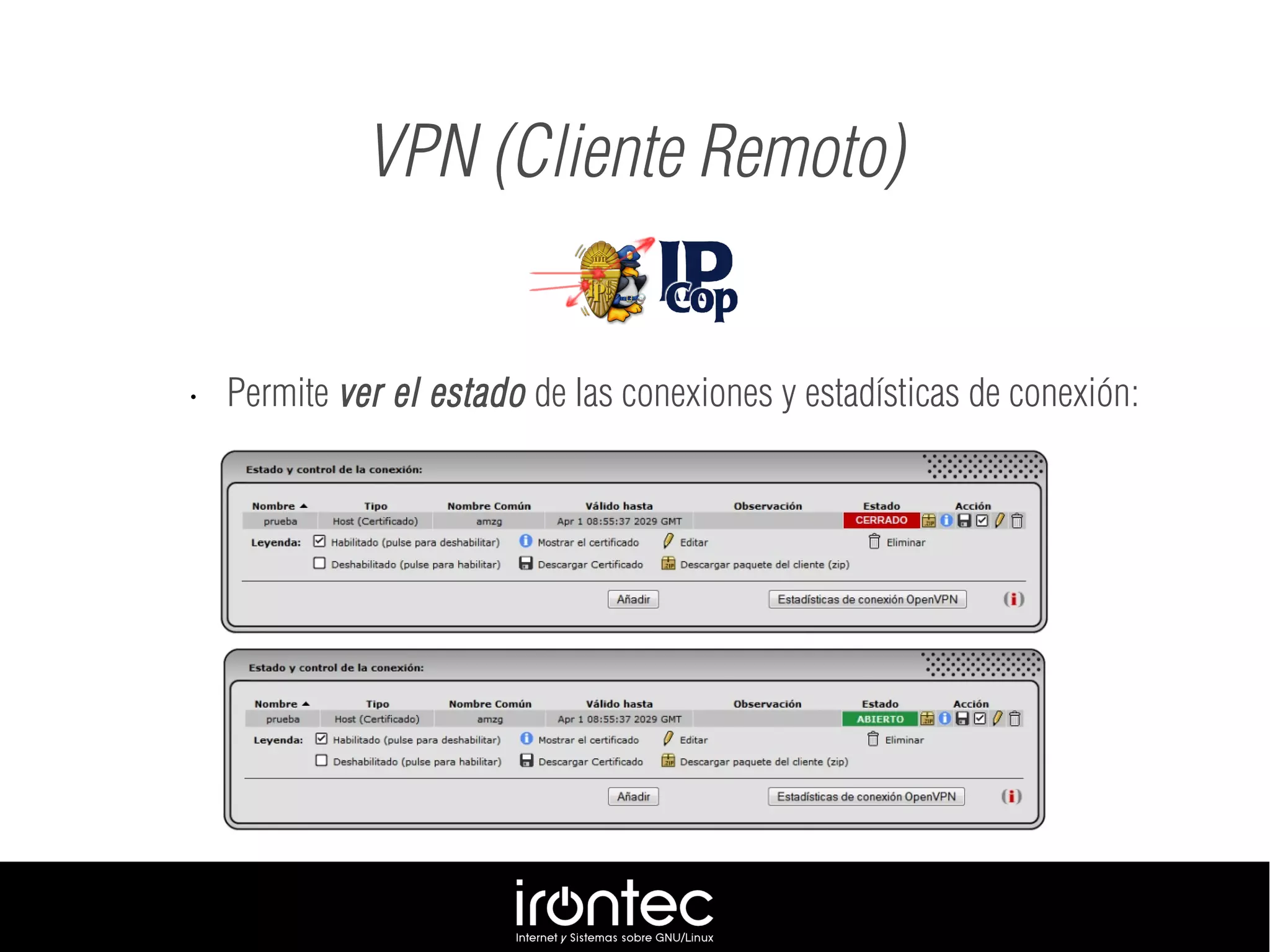

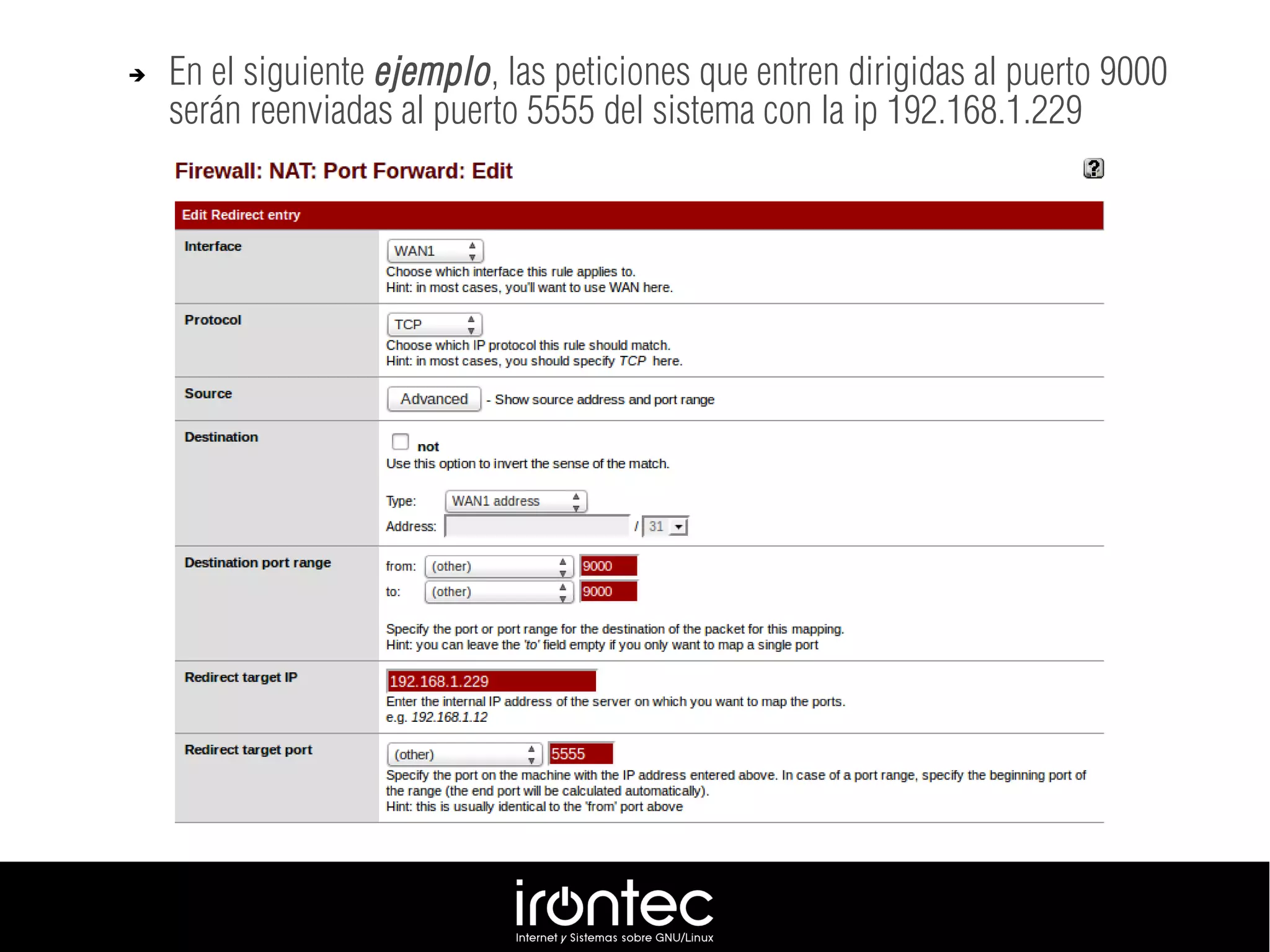

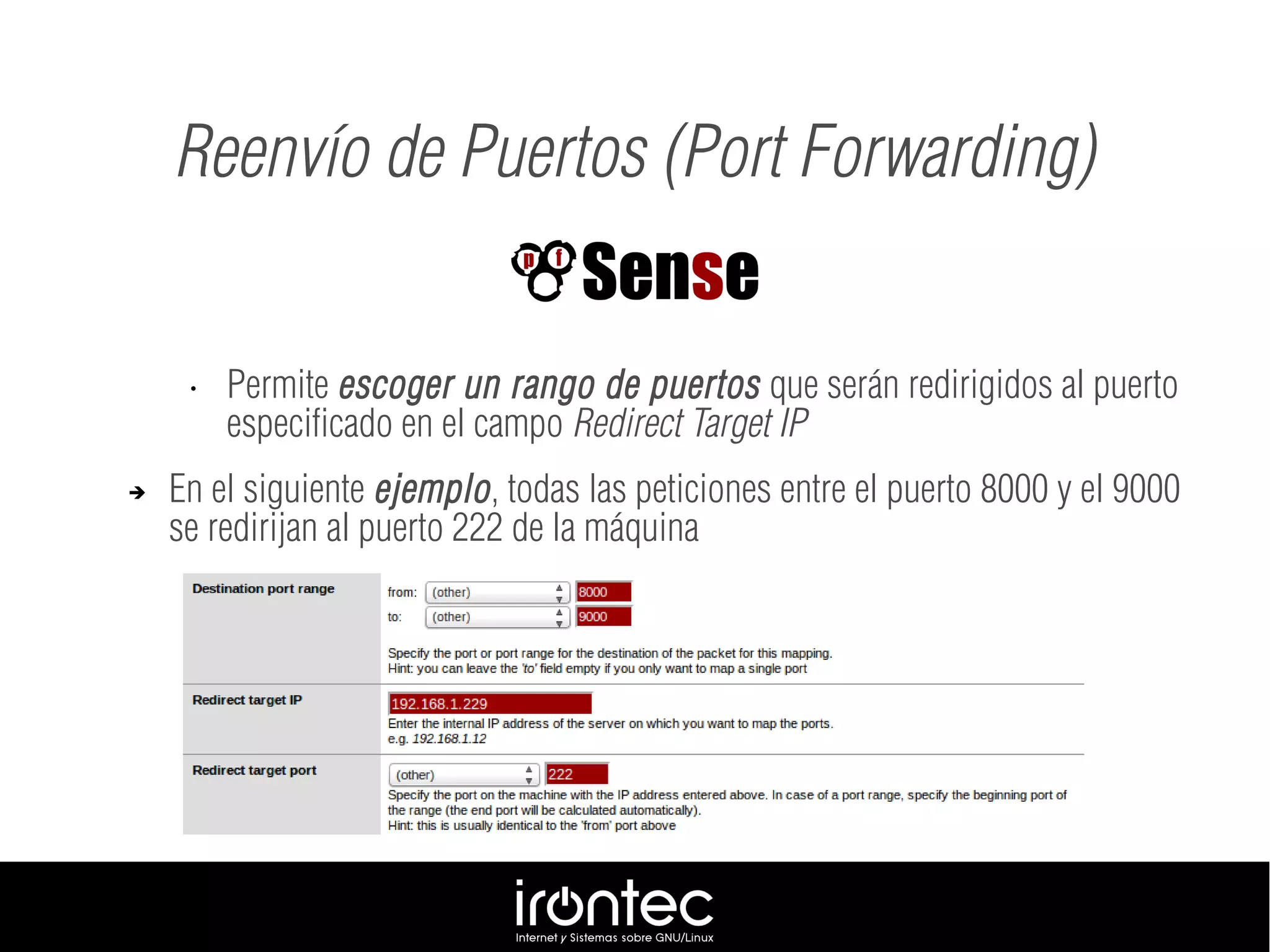

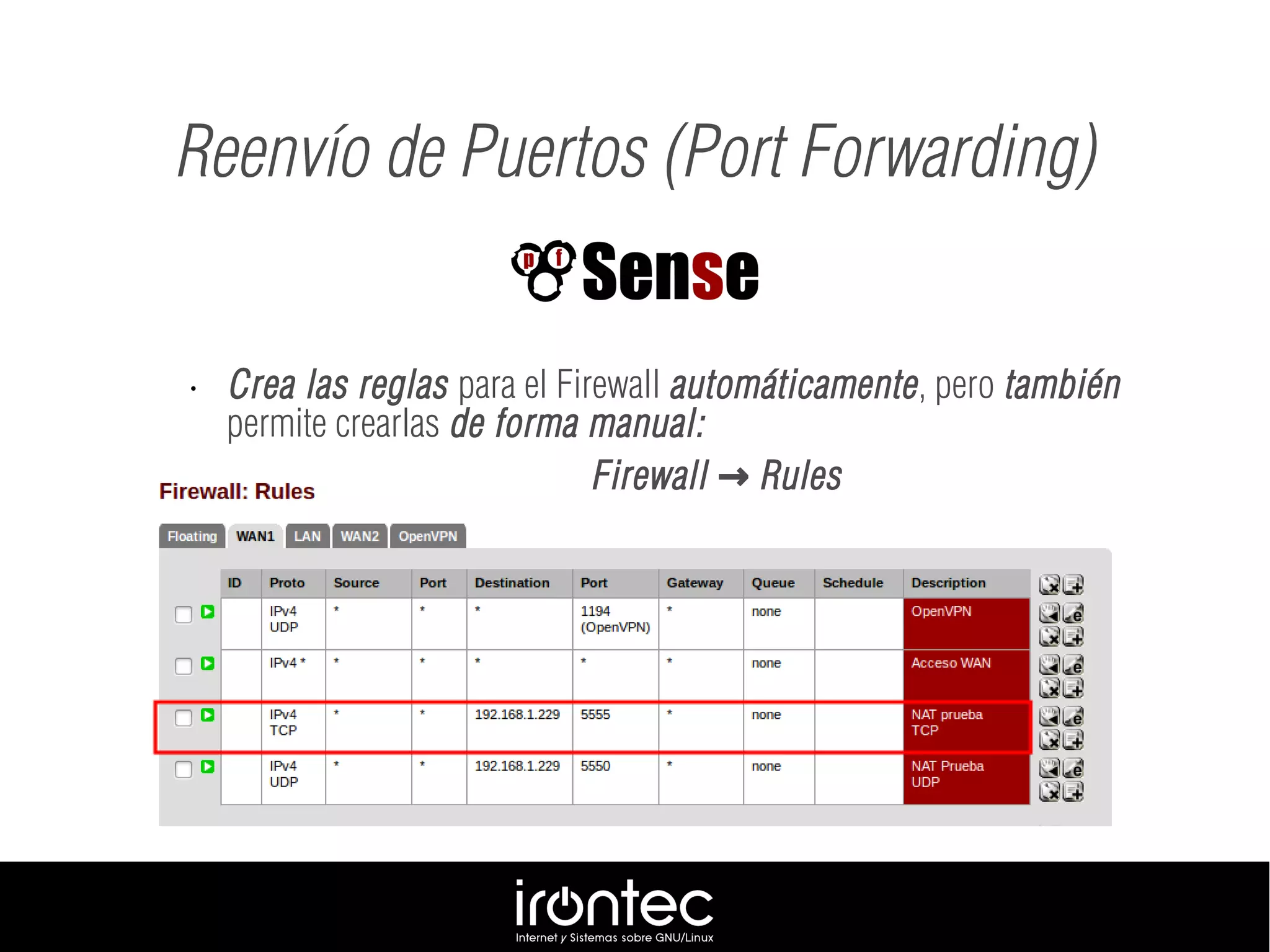

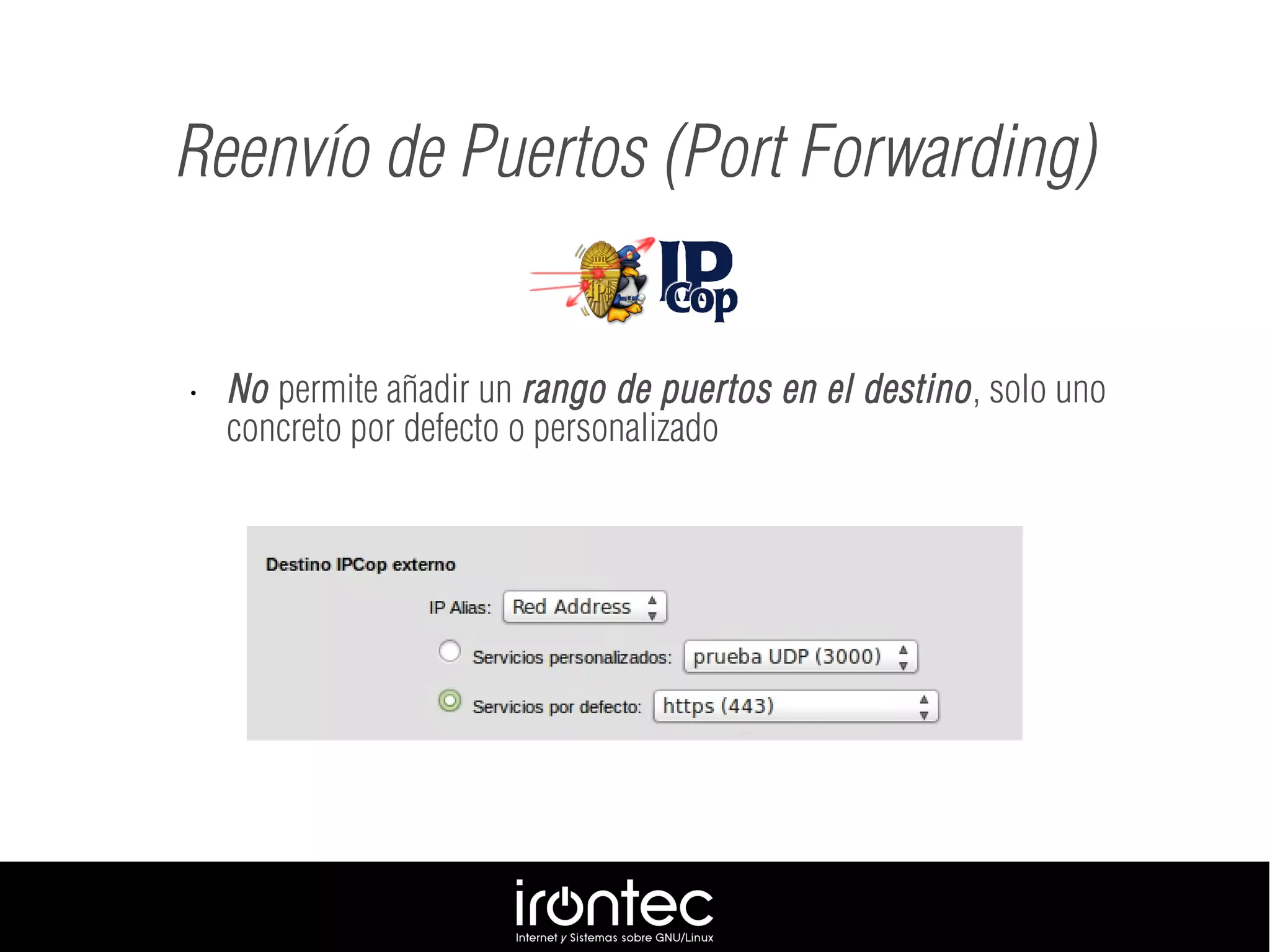

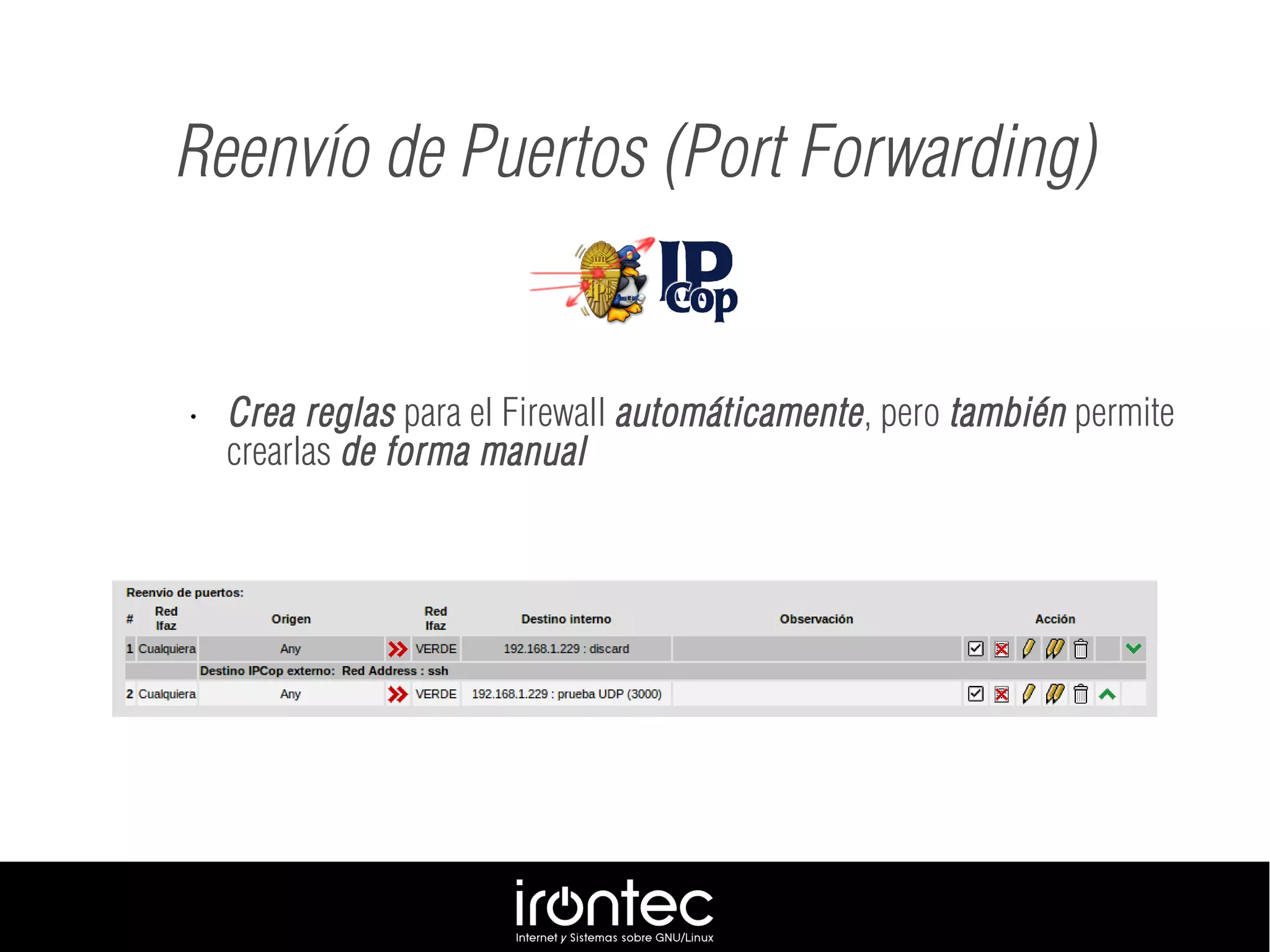

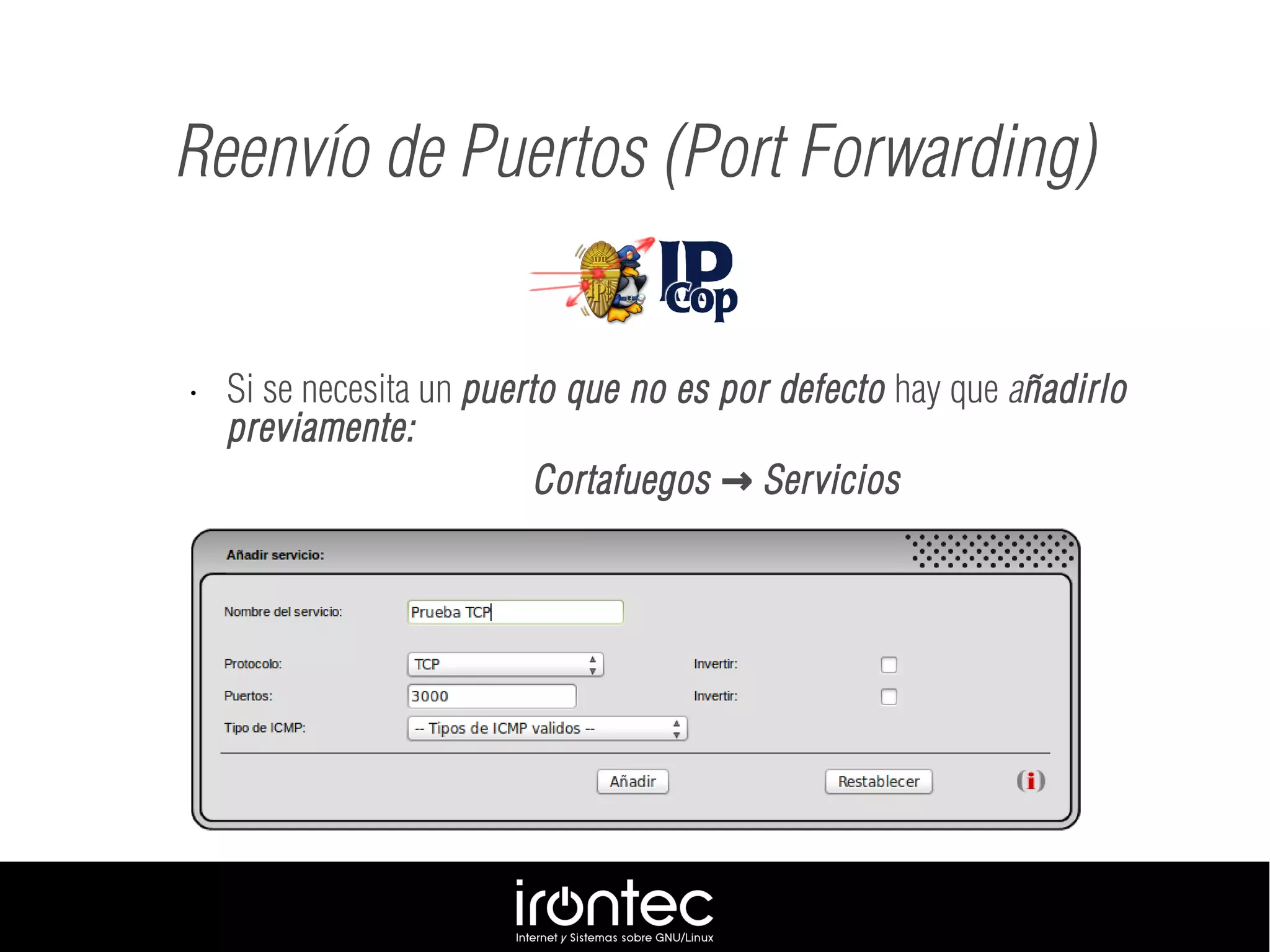

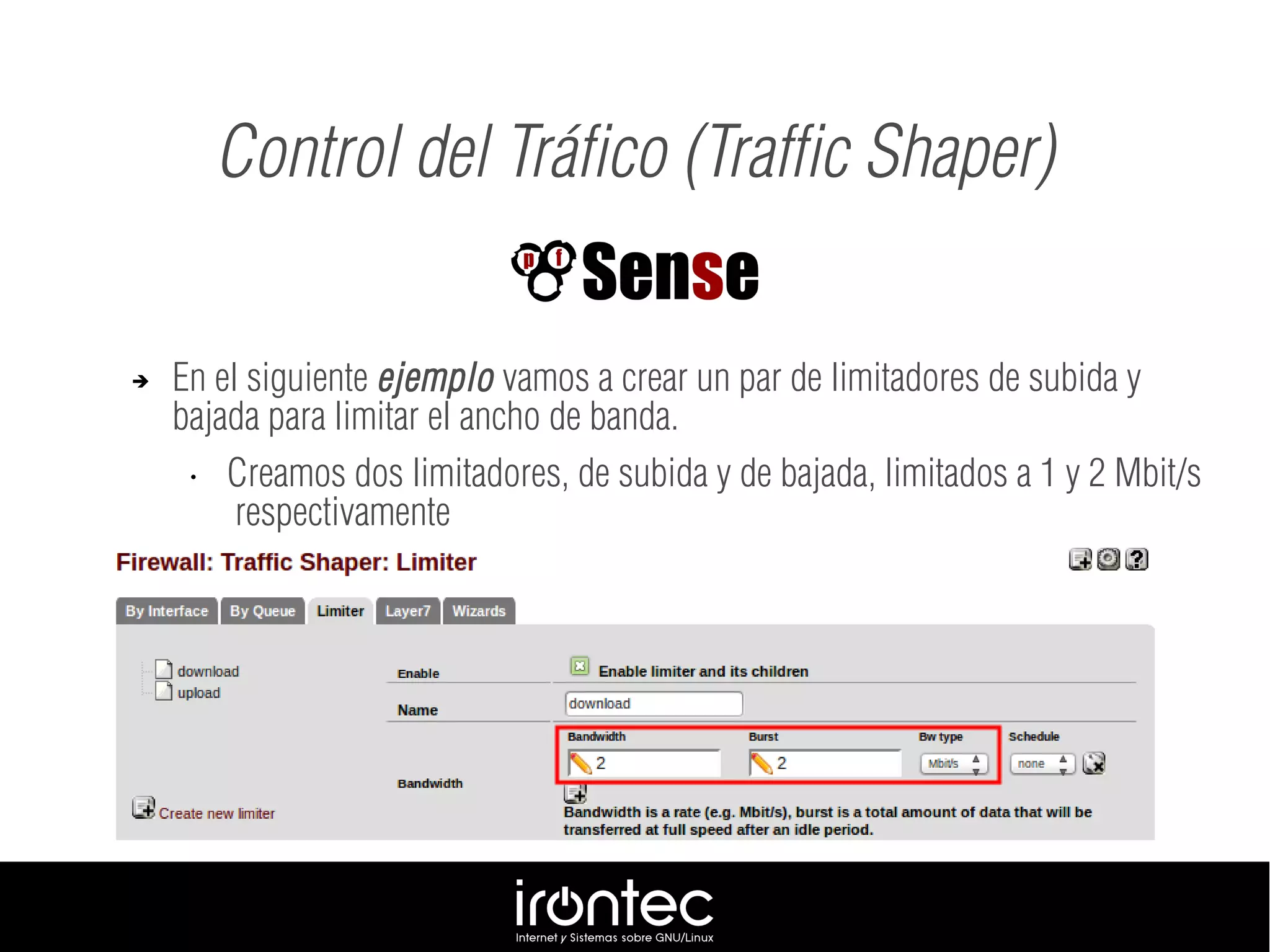

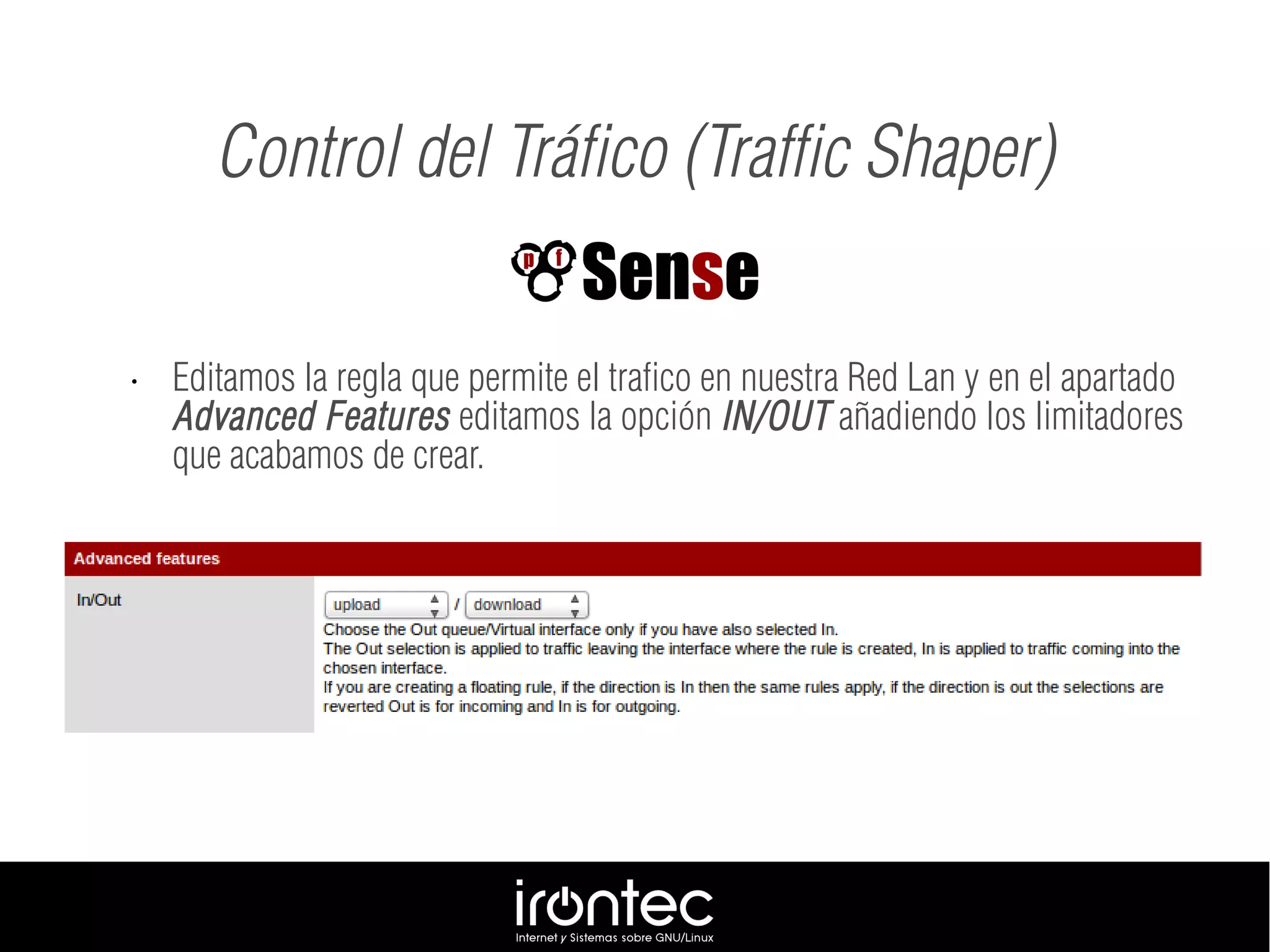

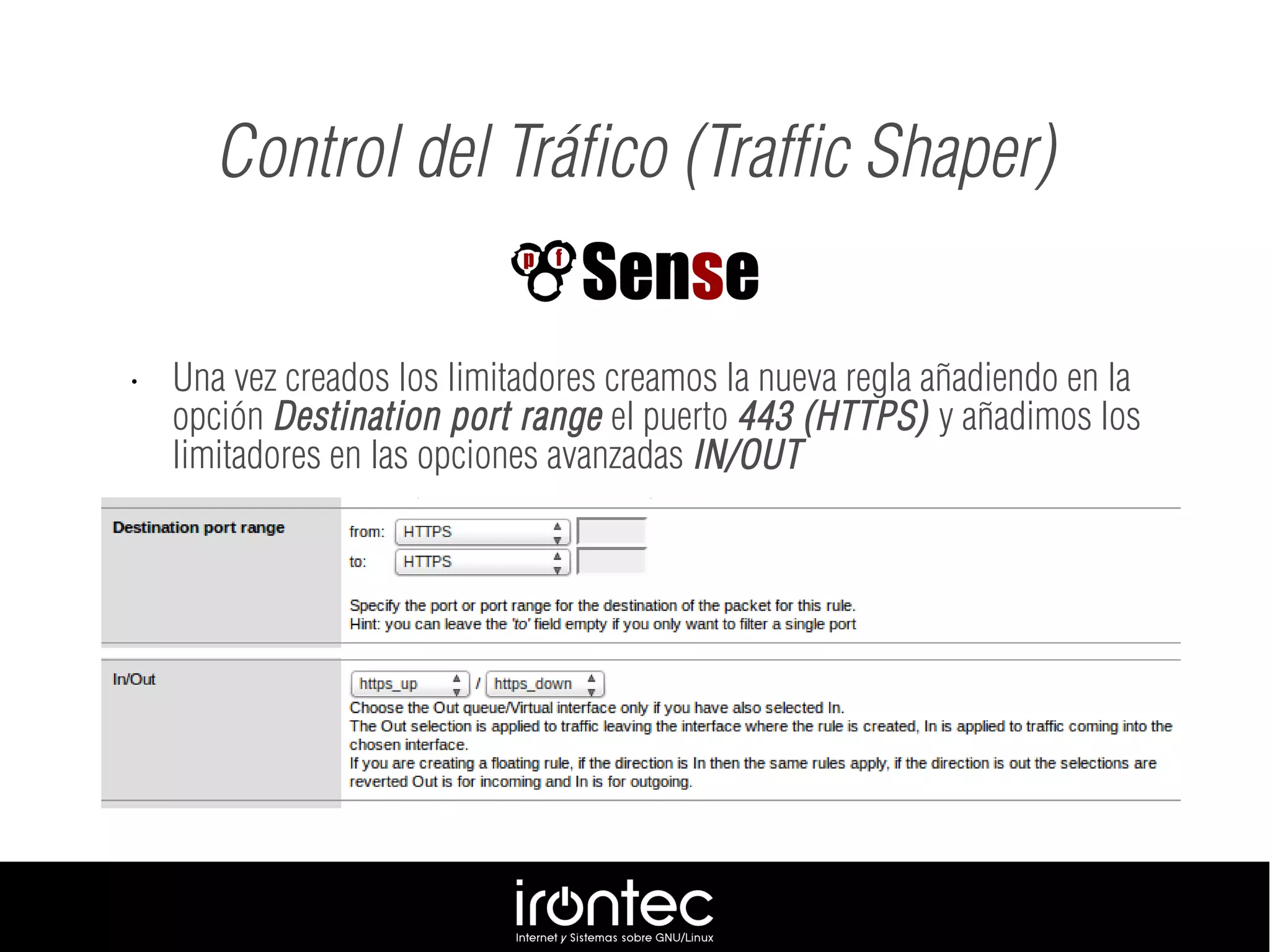

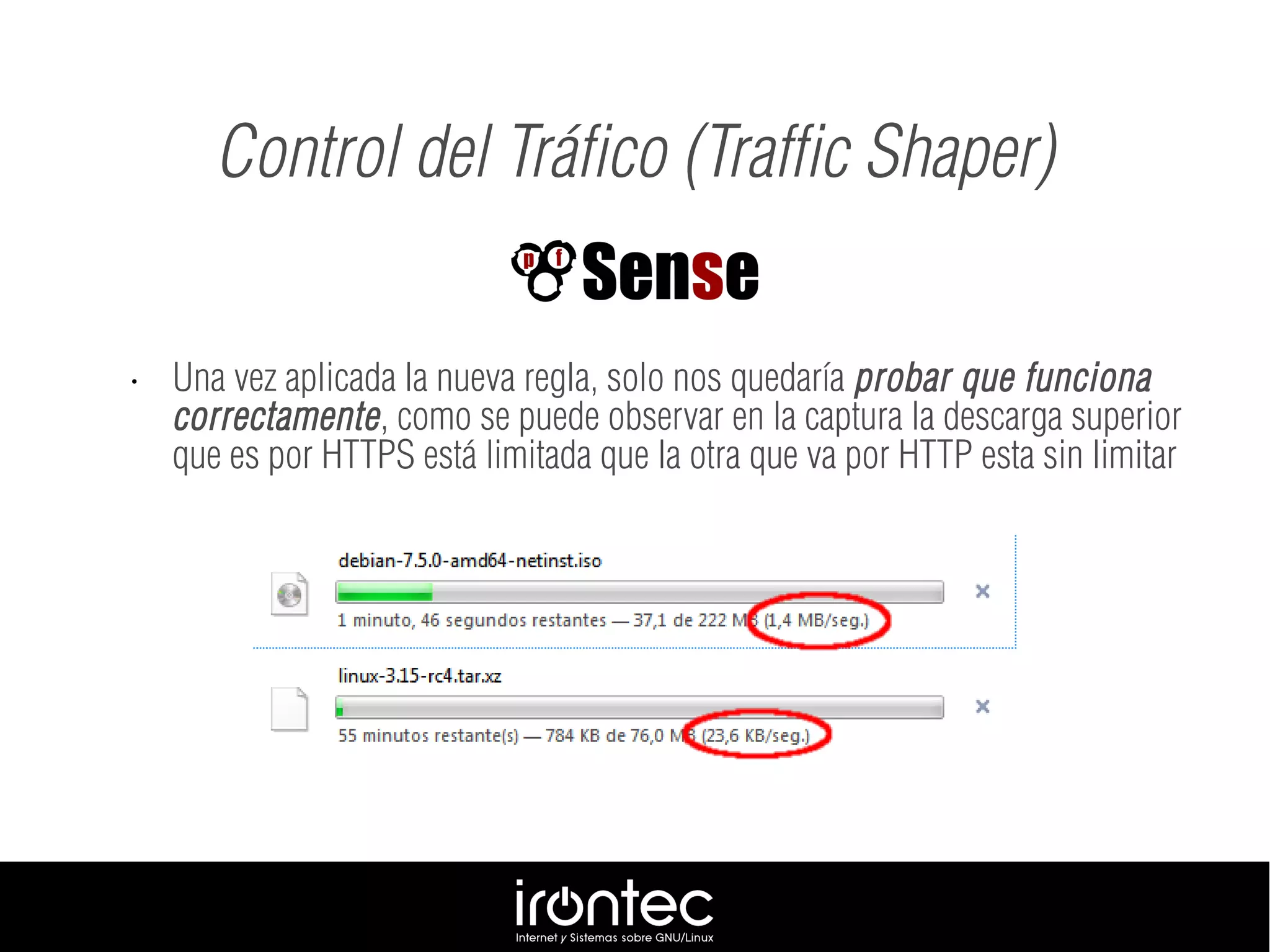

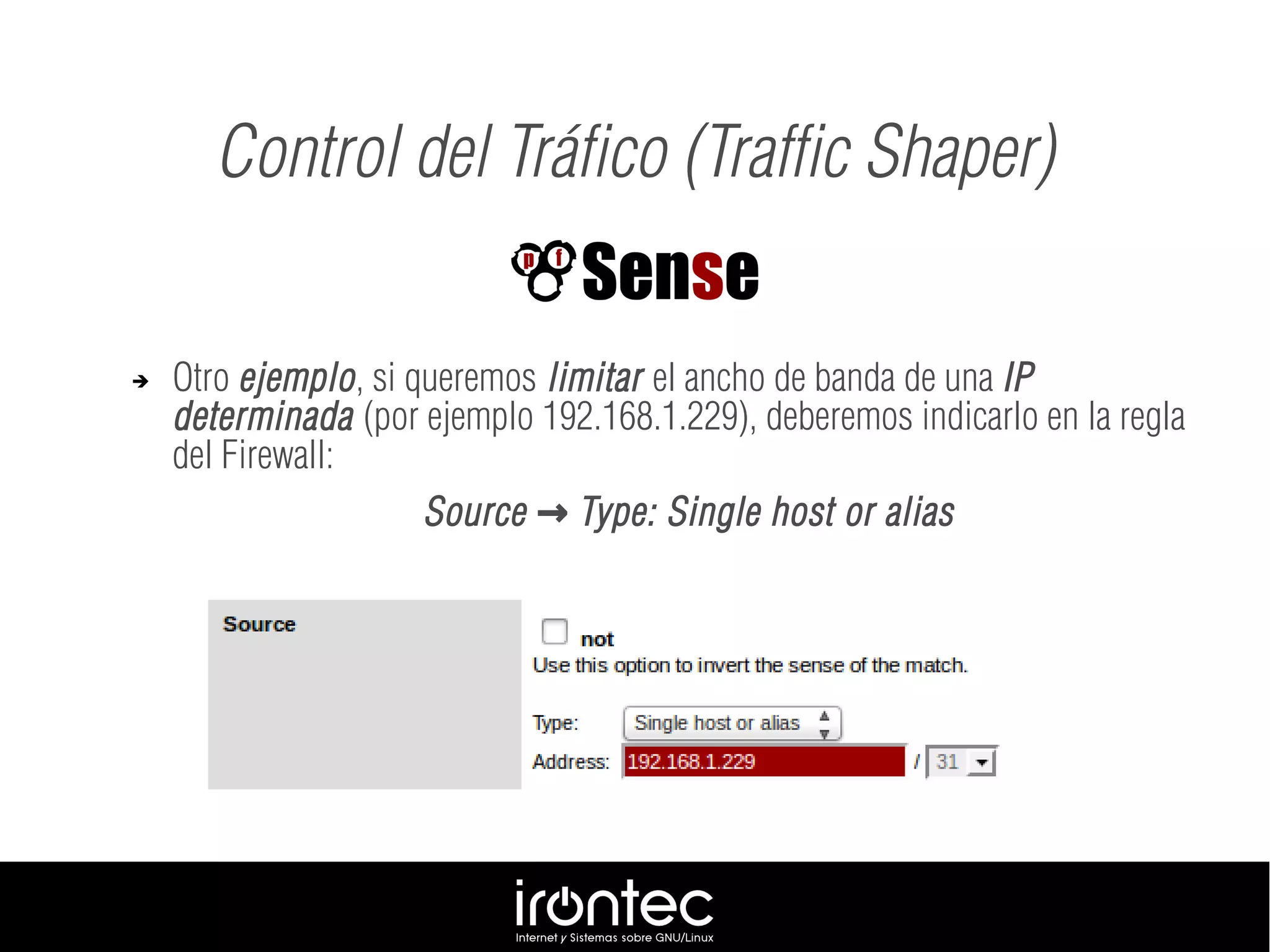

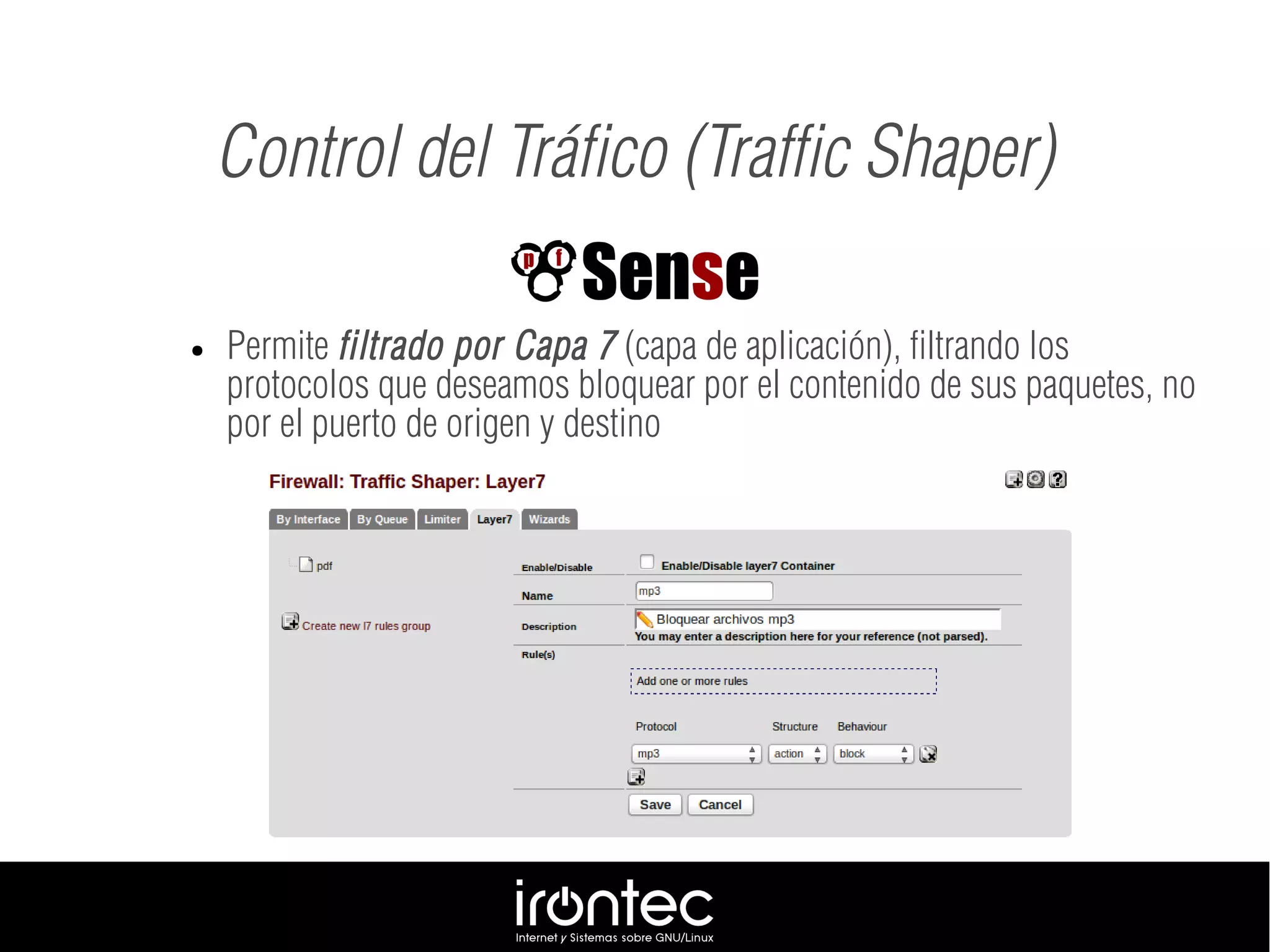

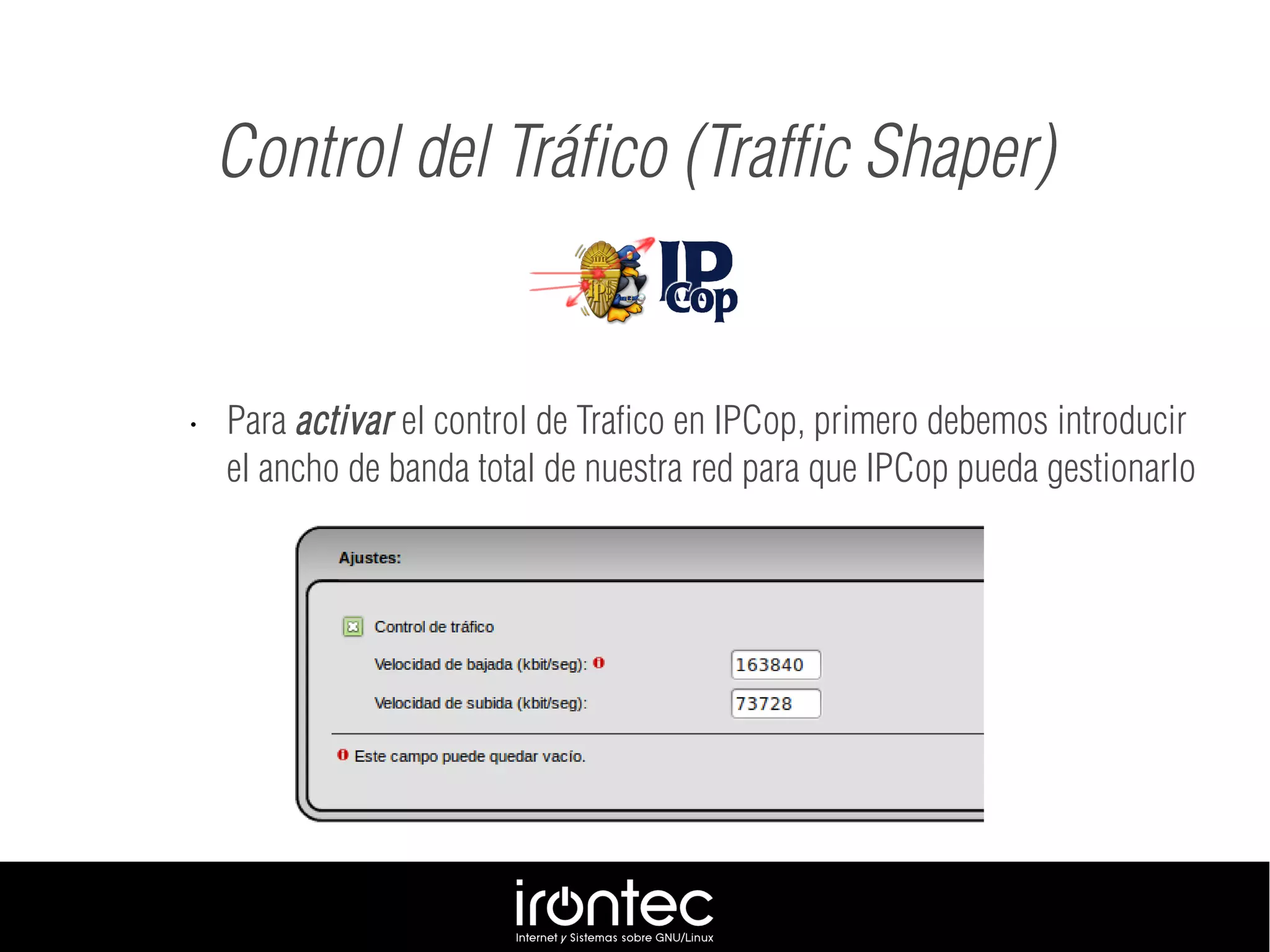

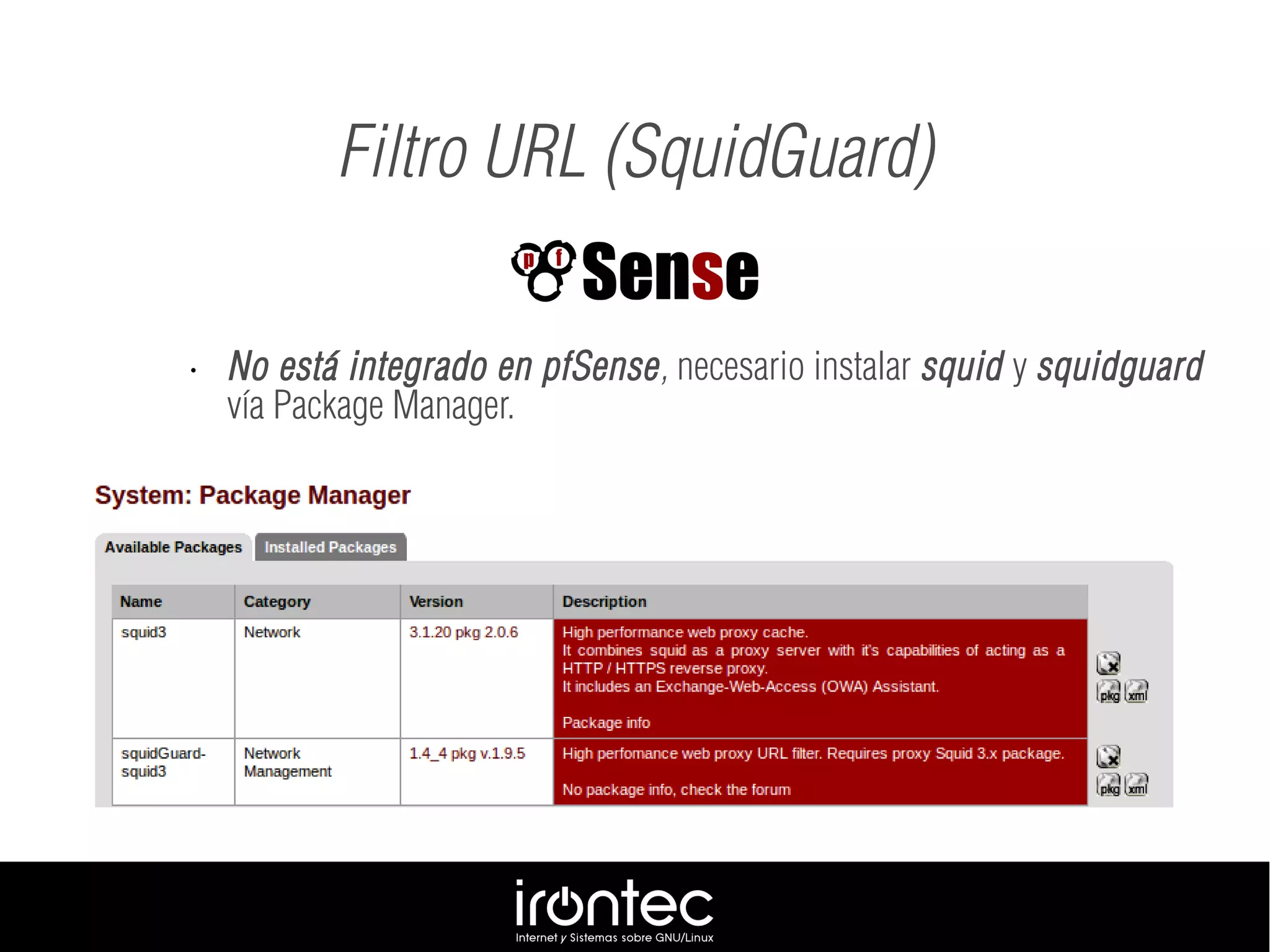

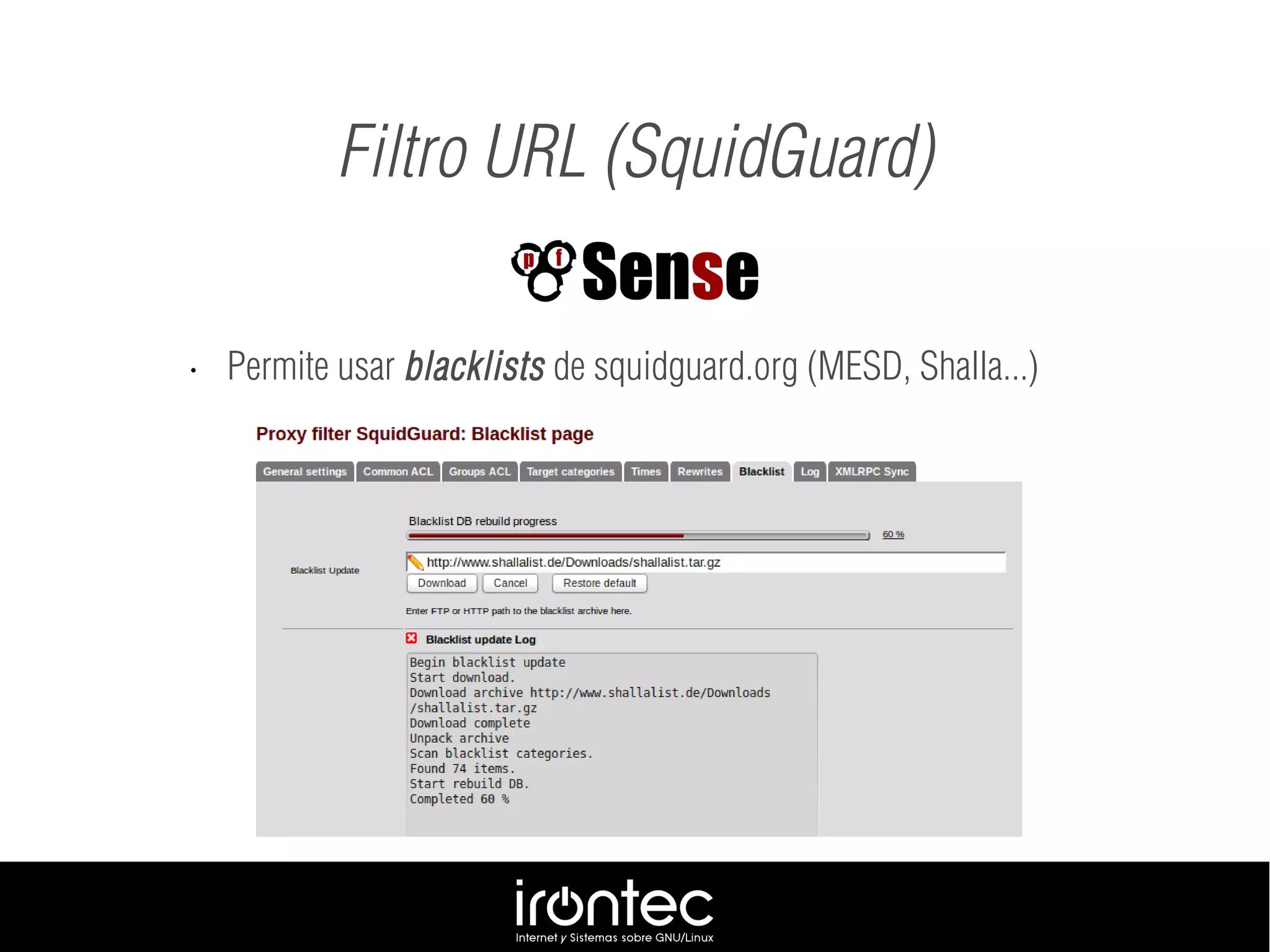

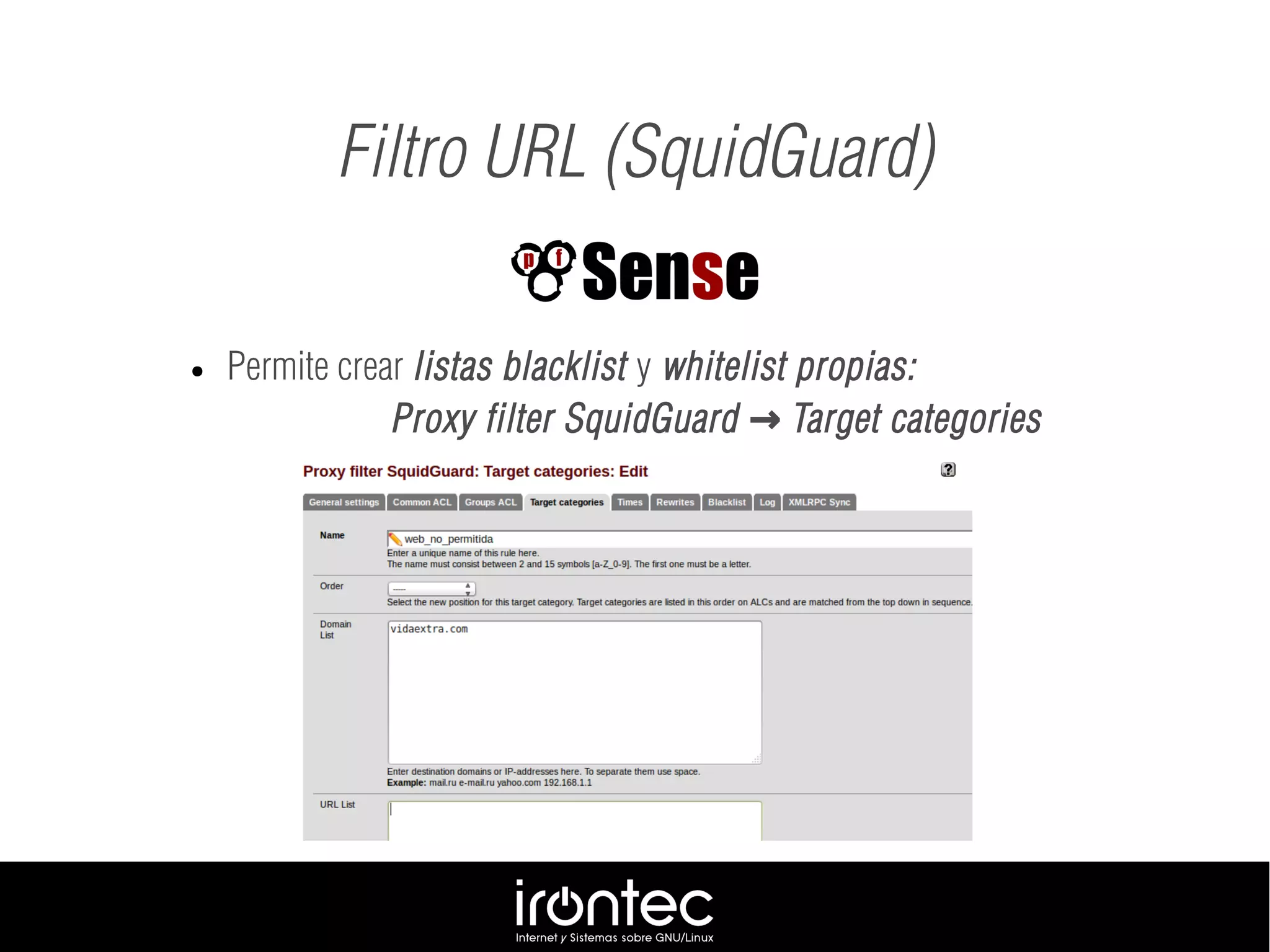

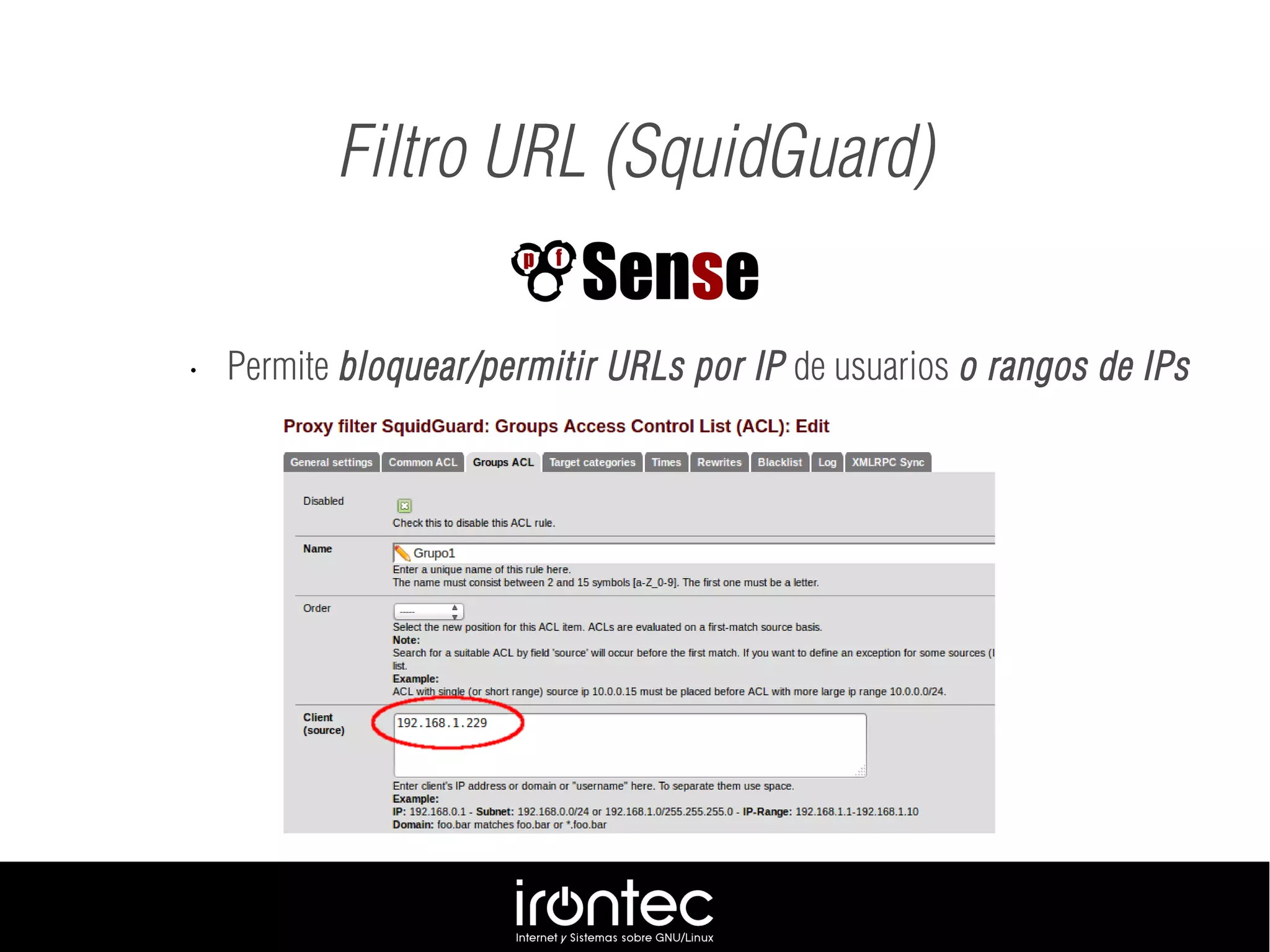

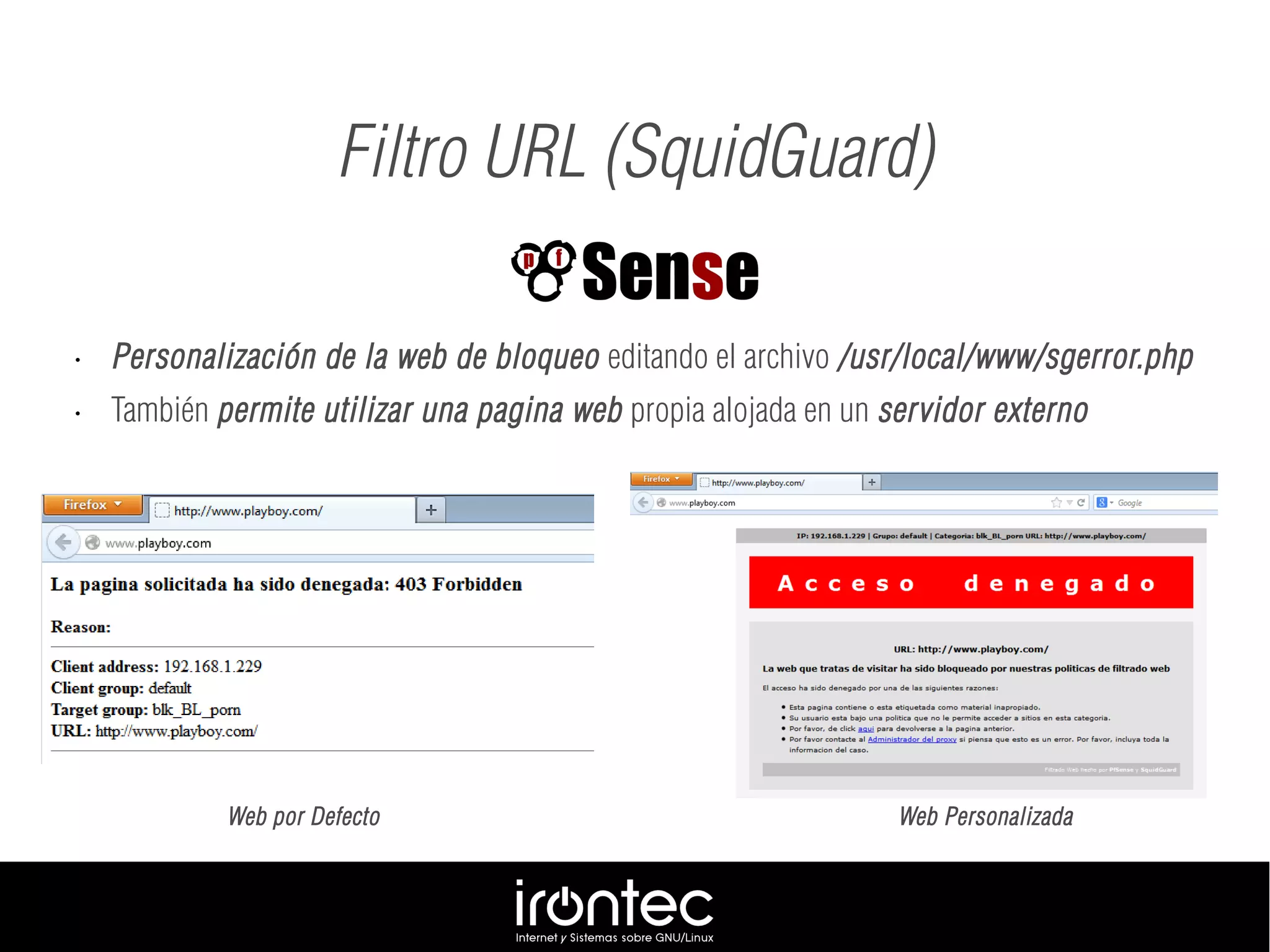

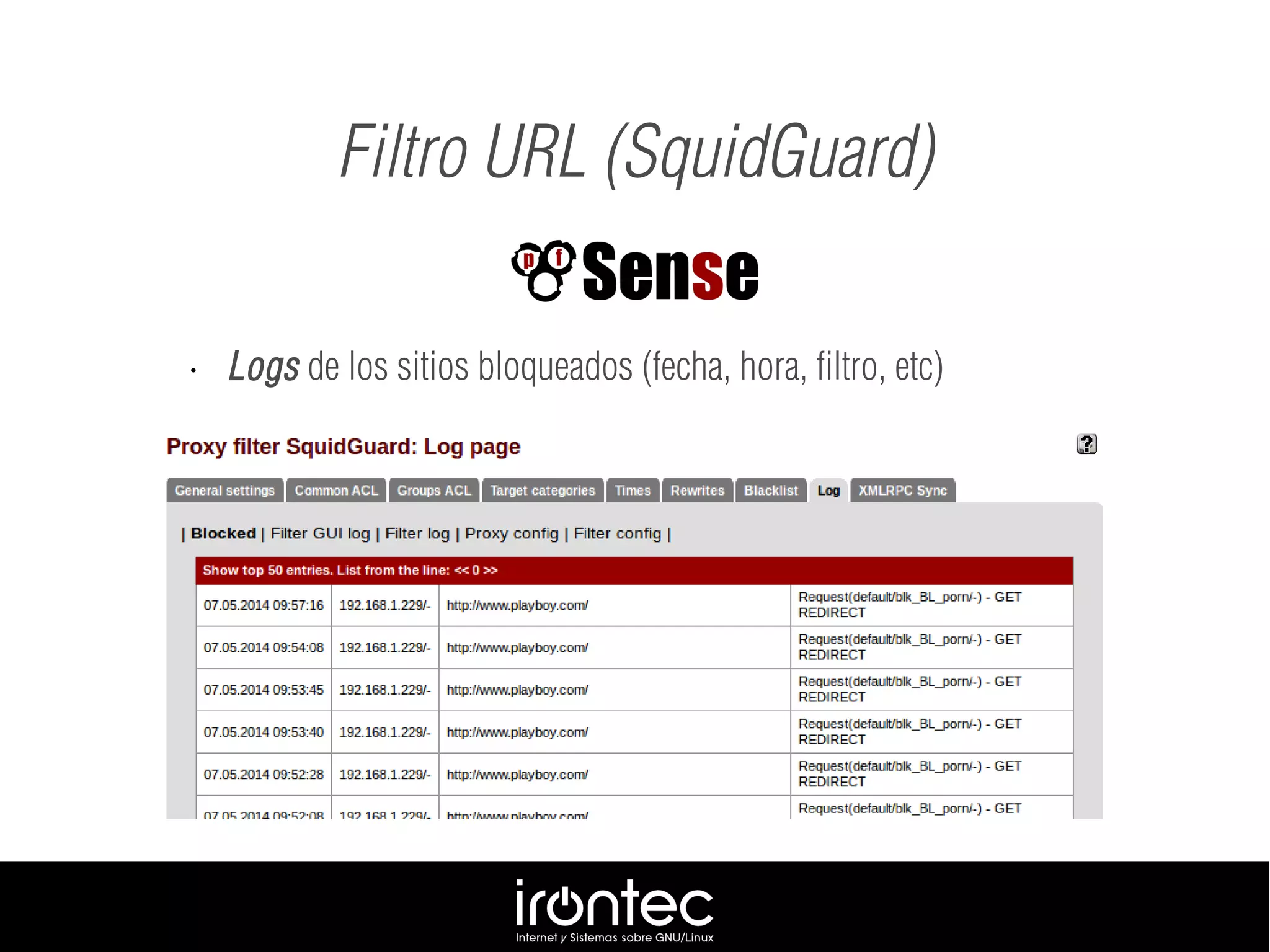

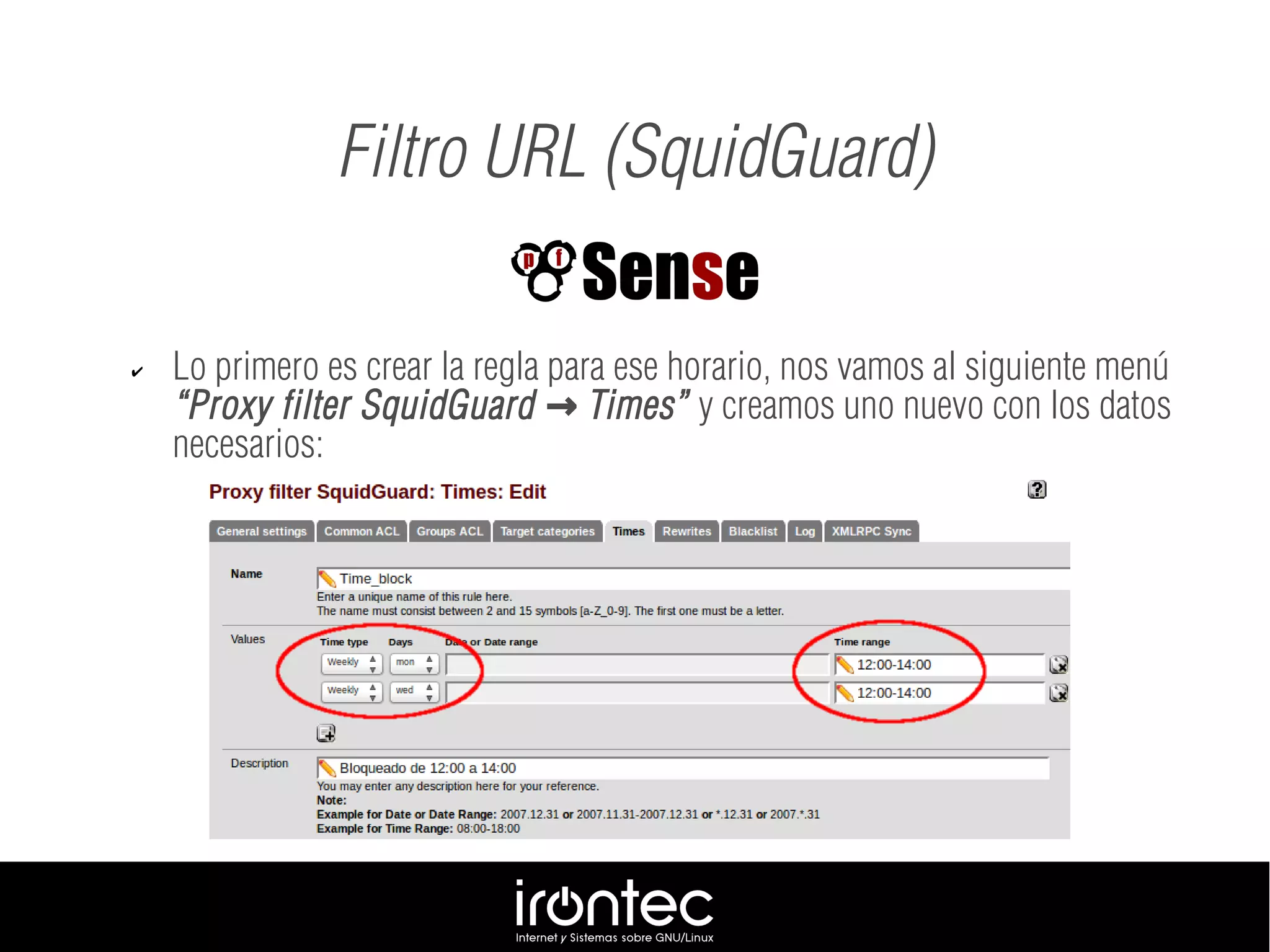

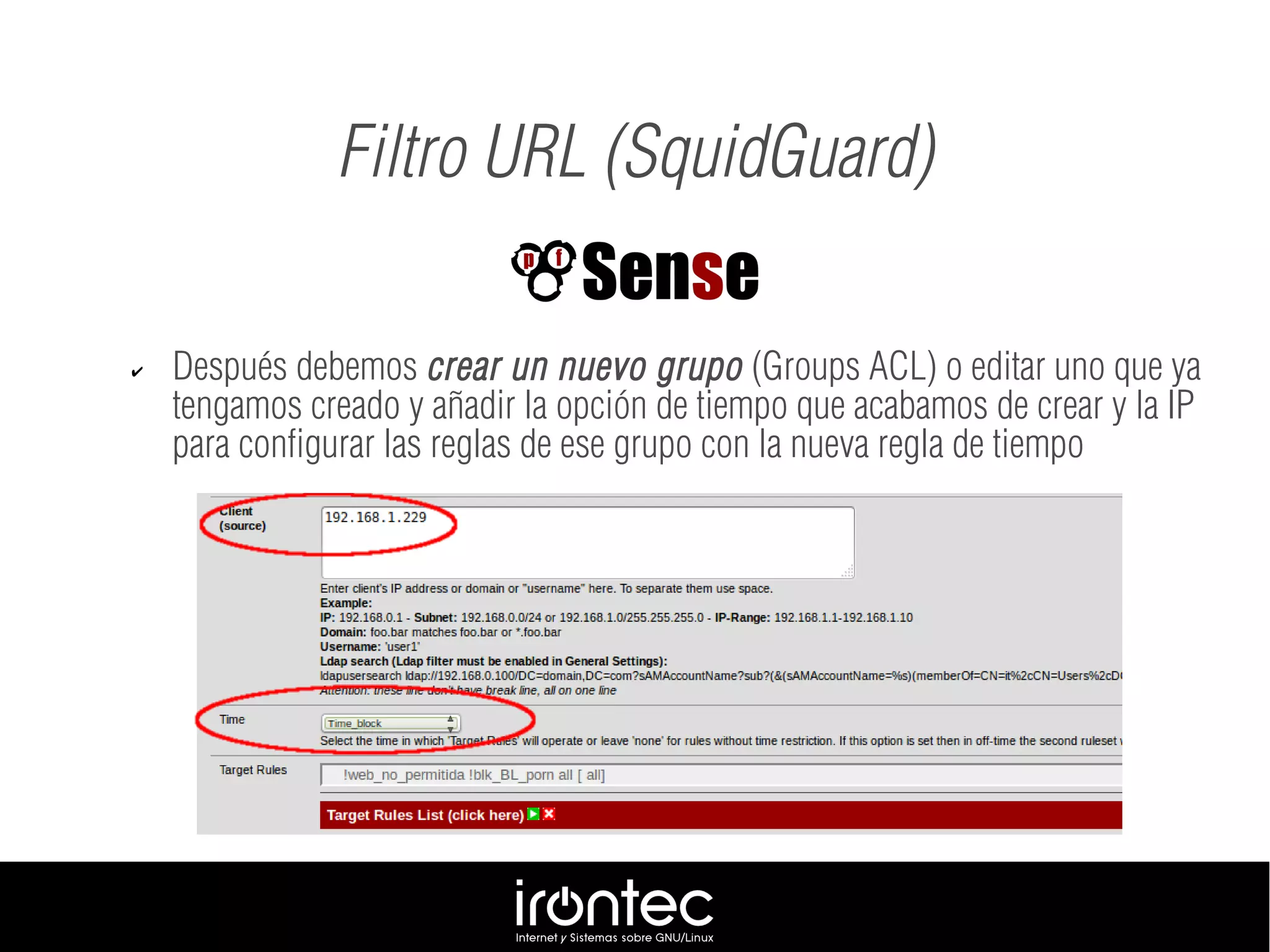

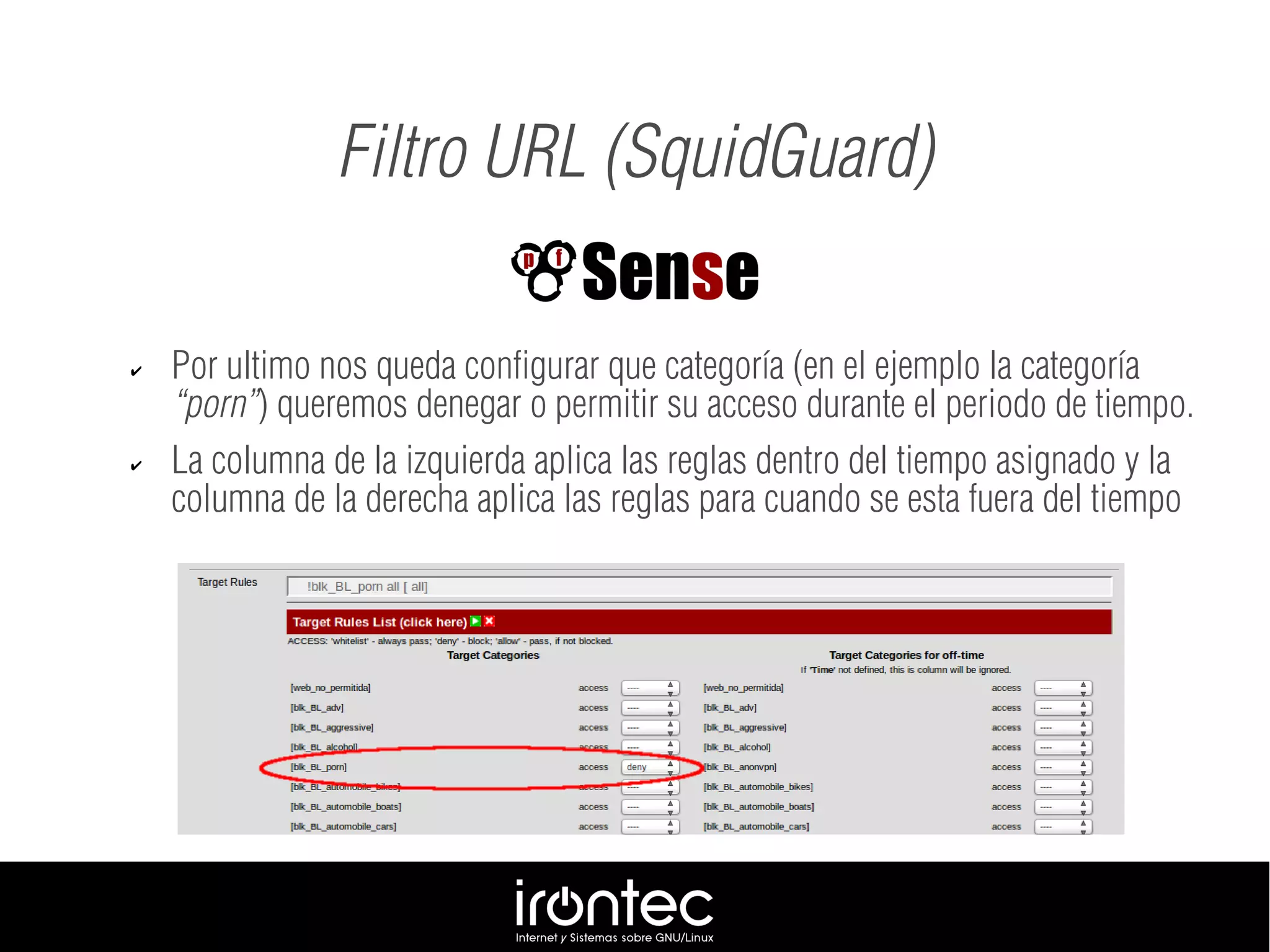

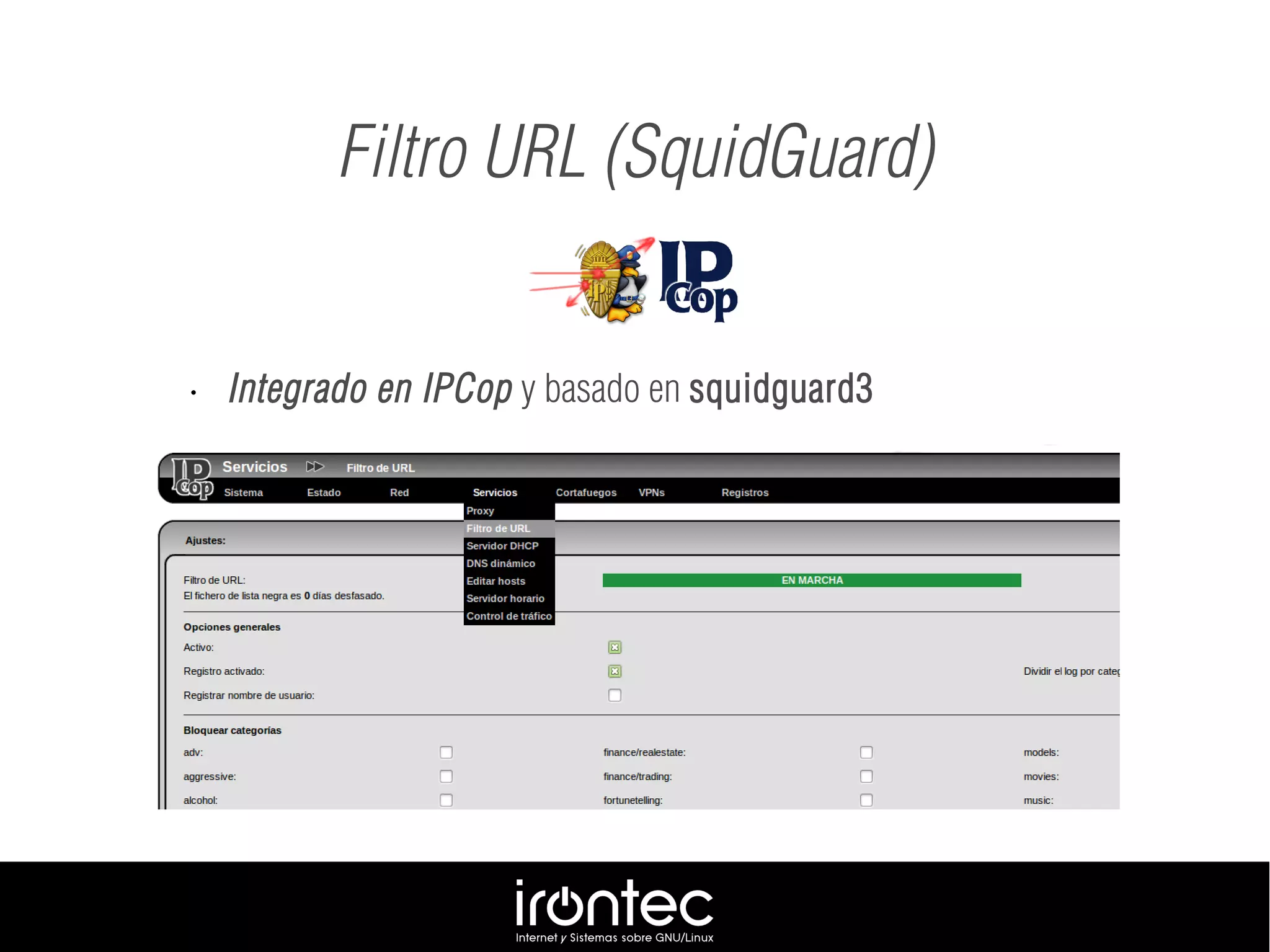

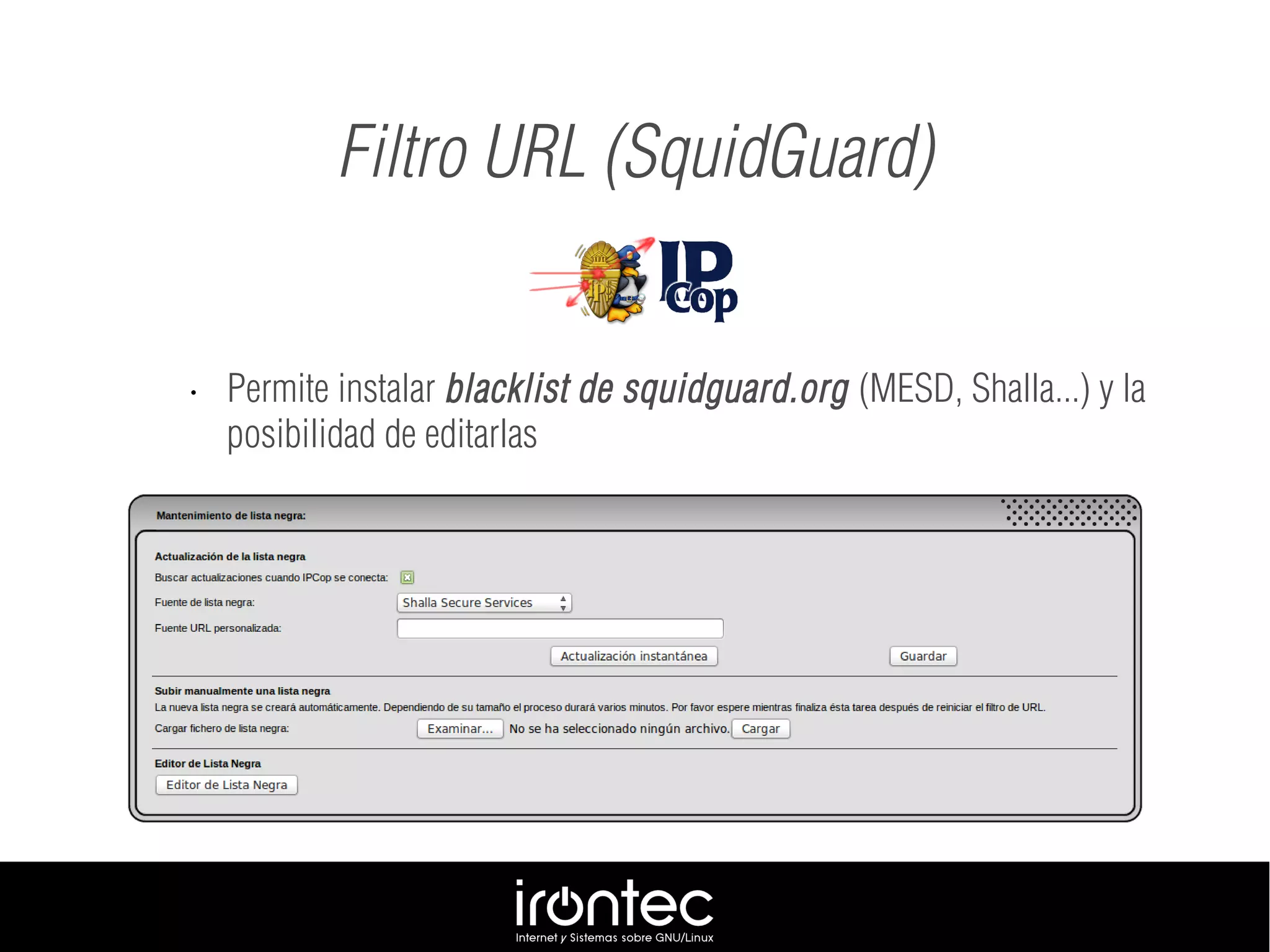

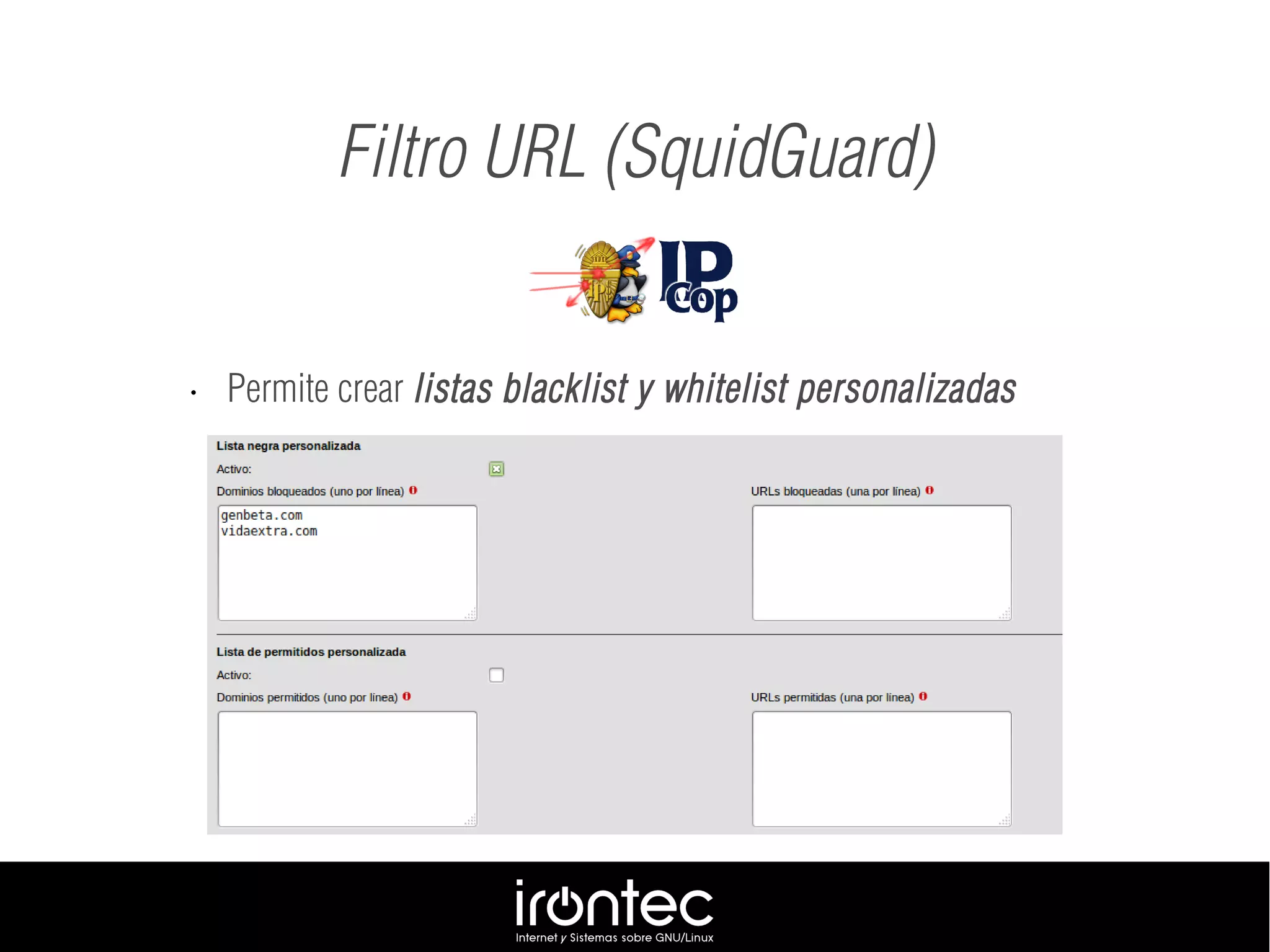

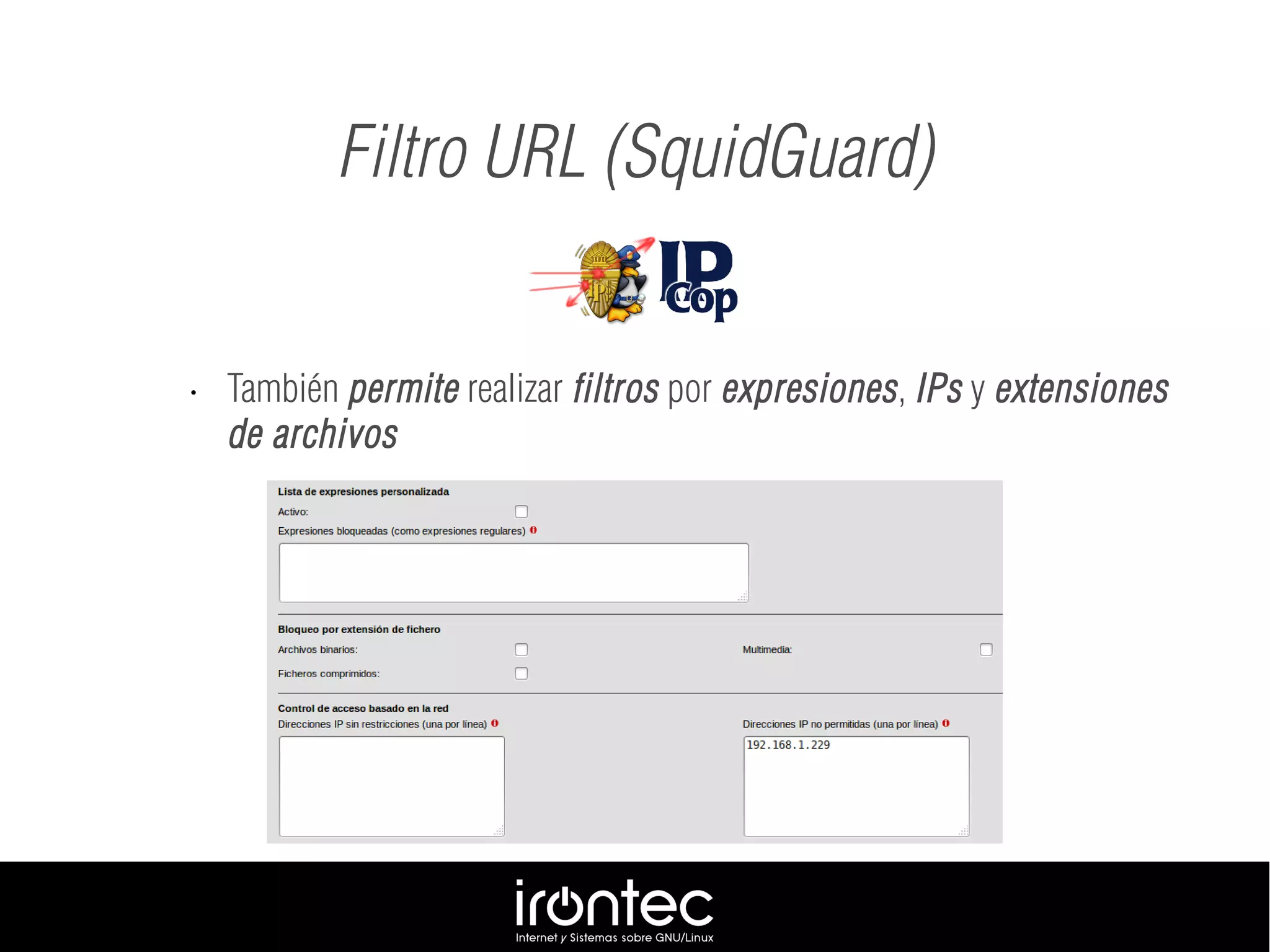

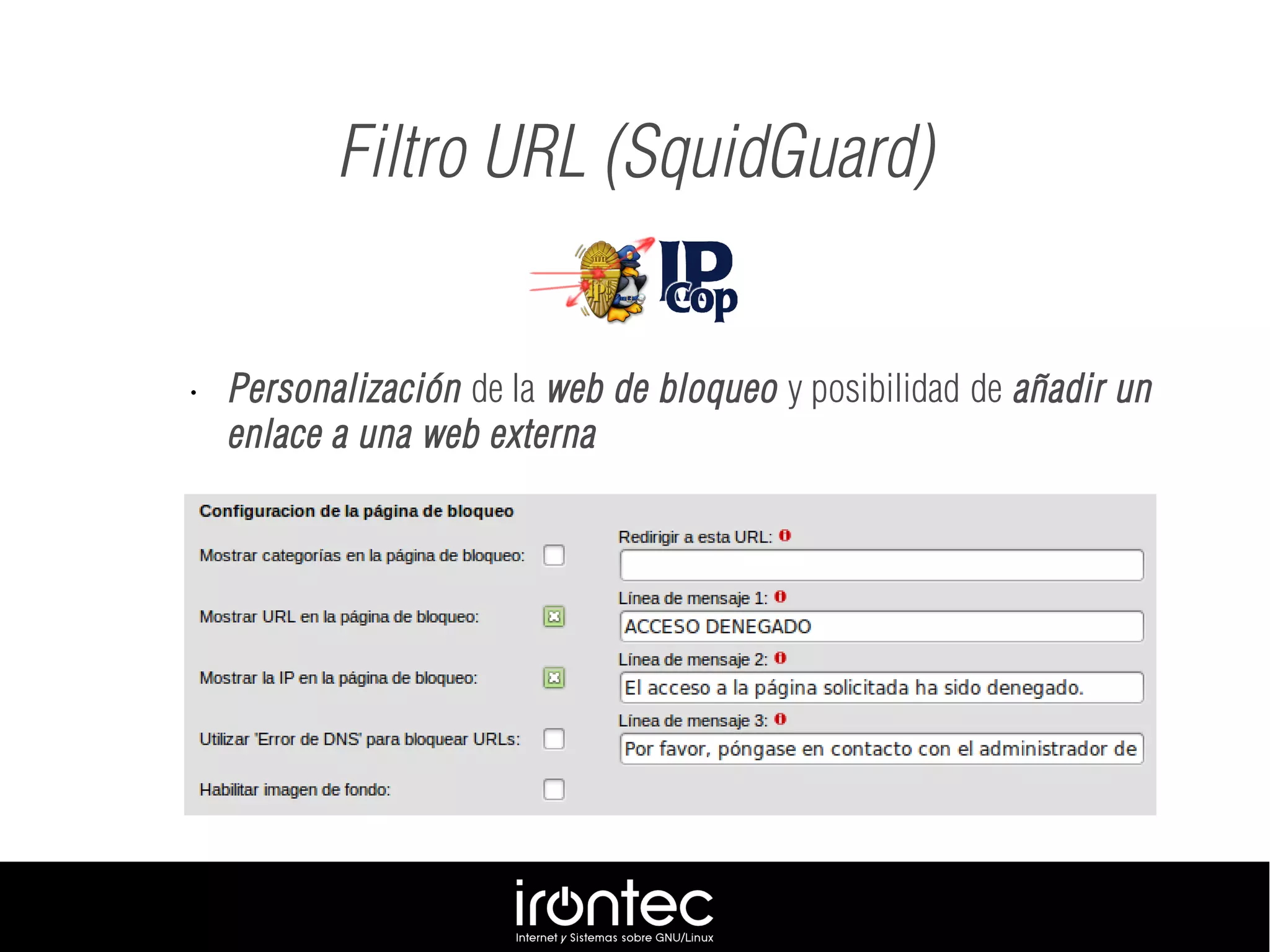

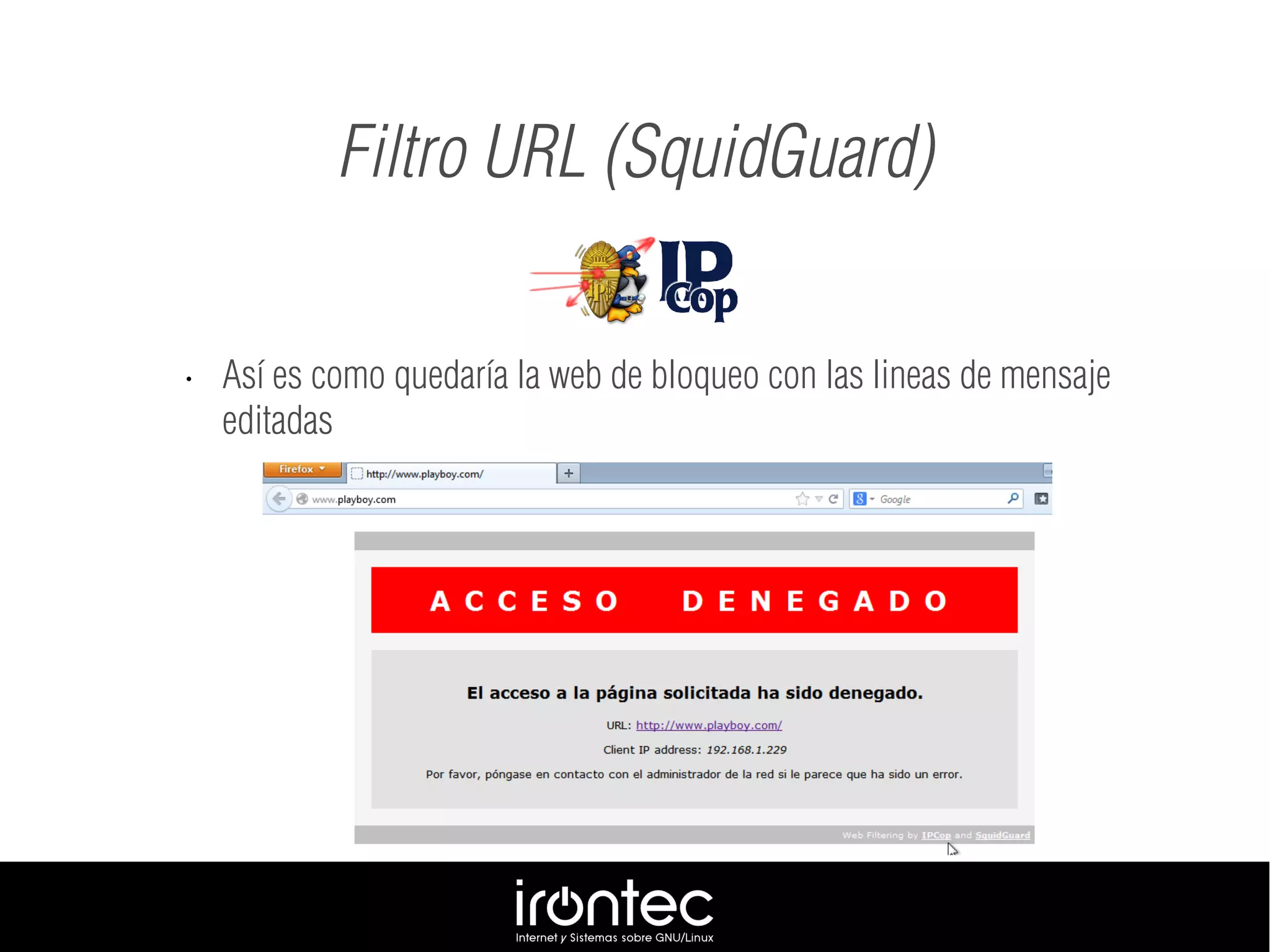

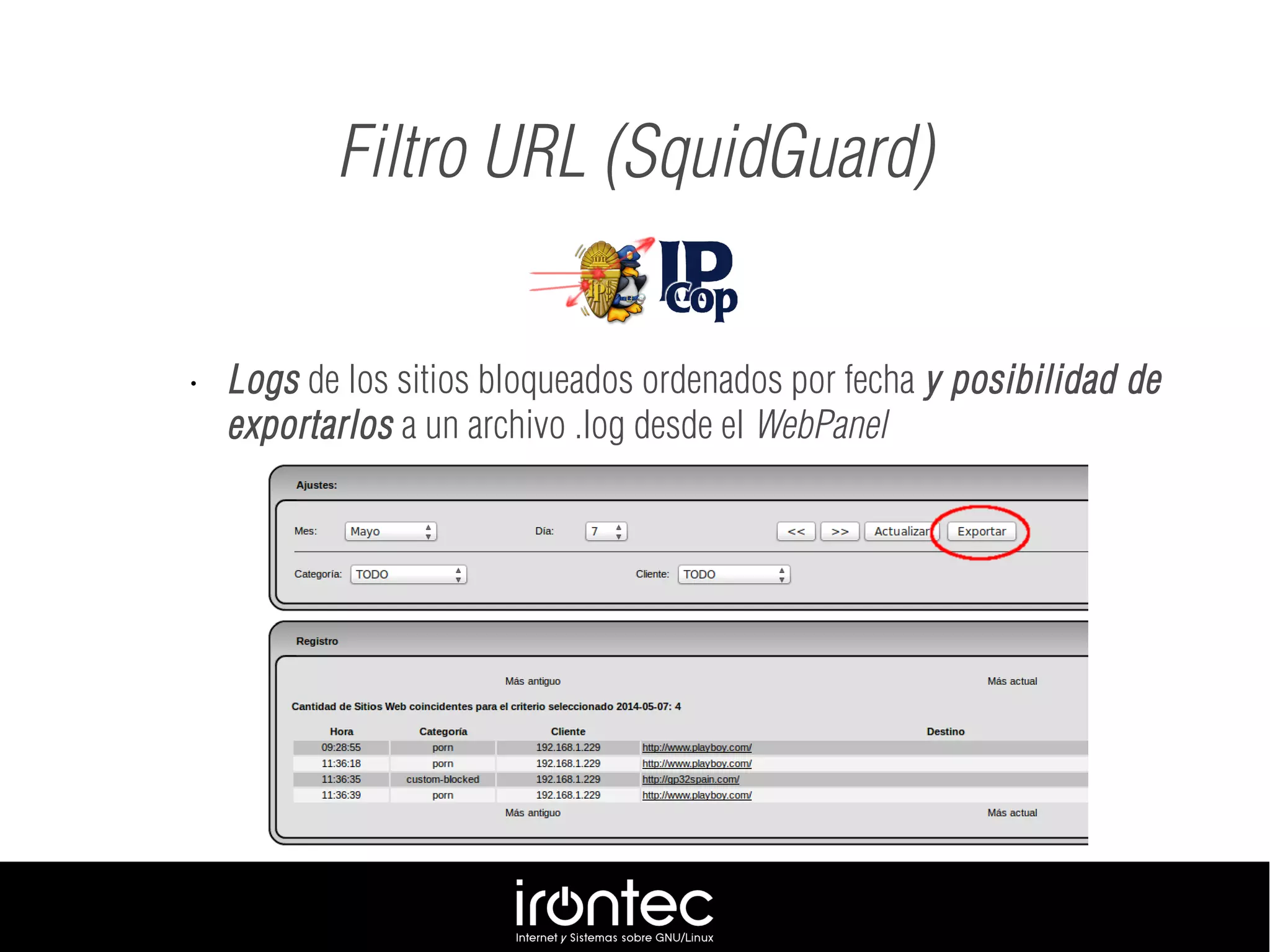

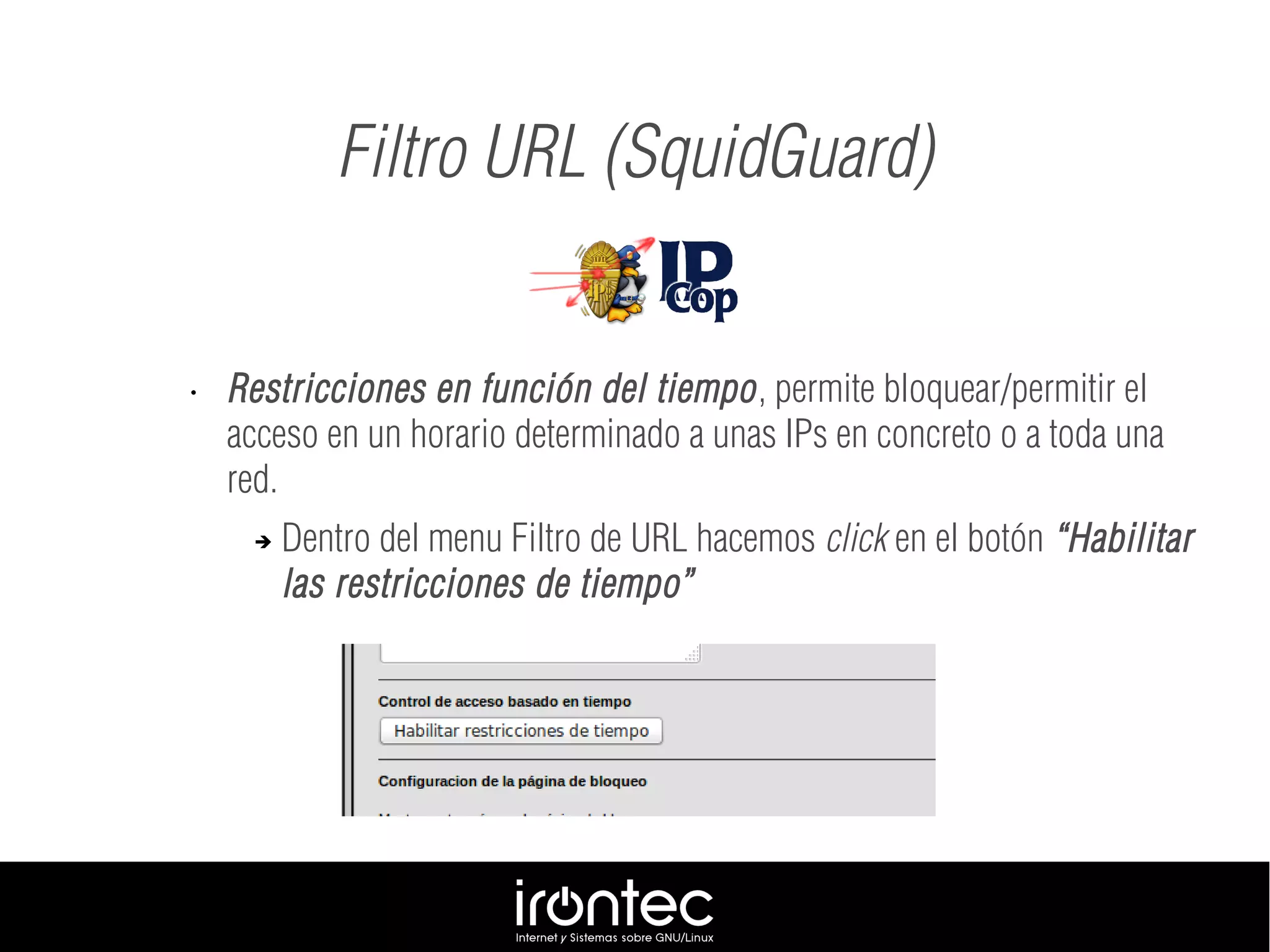

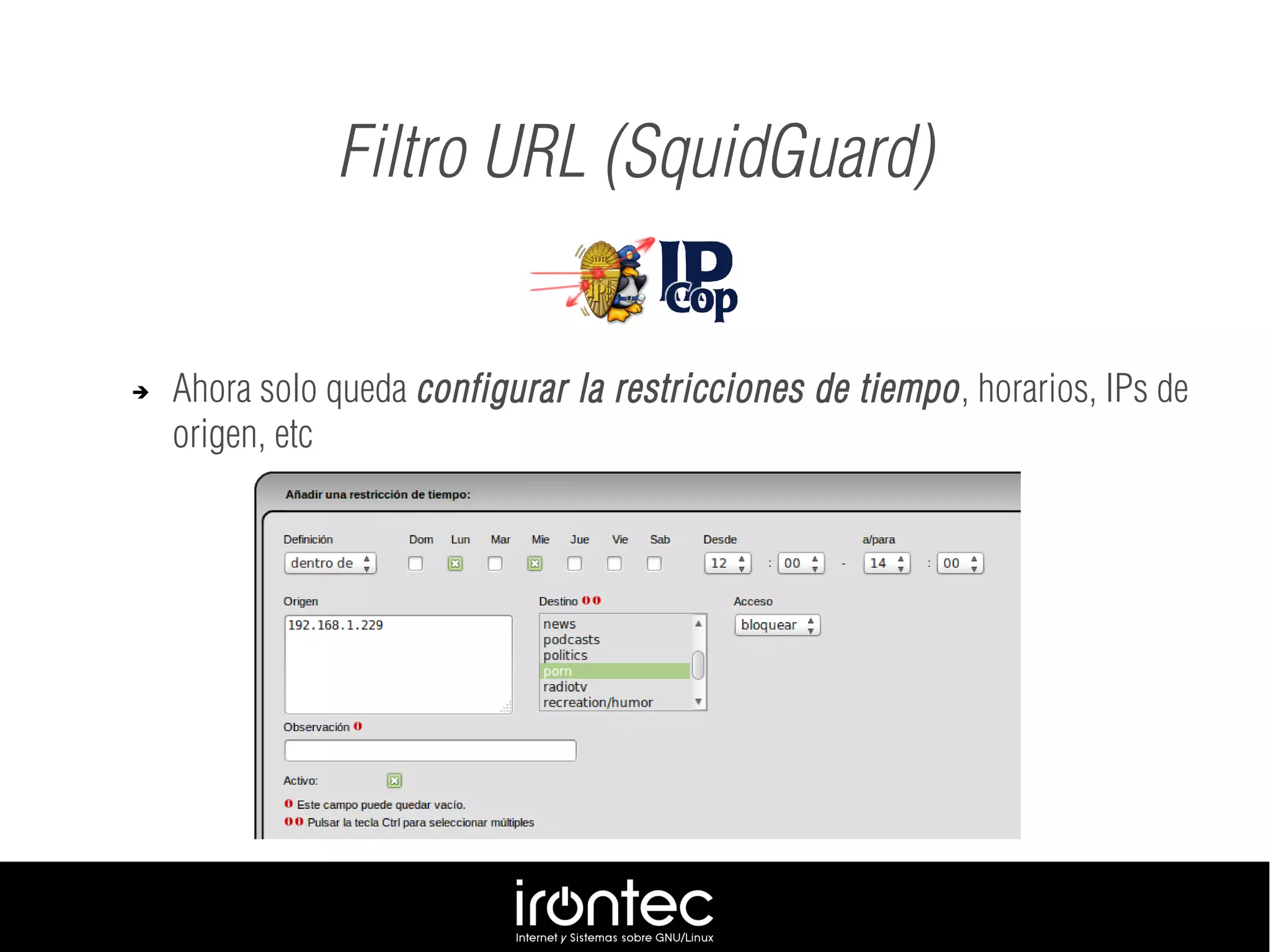

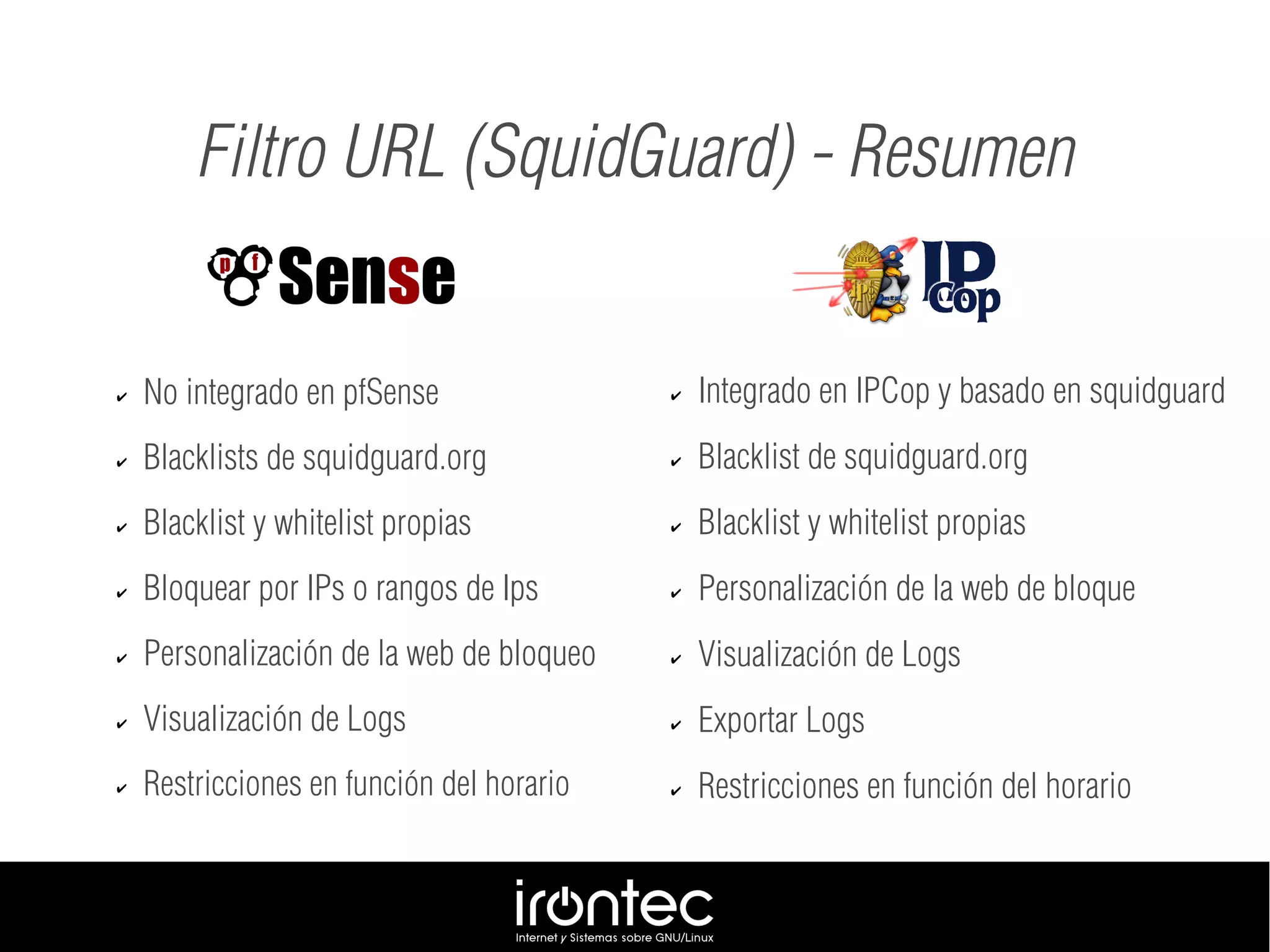

El documento compara las soluciones de firewall IPCop y pfSense, resaltando sus características en VPN, reenvío de puertos, control de tráfico y filtrado de URL. IPCop ofrece opciones limitadas en la gestión de tráfico y filtrado, mientras que pfSense proporciona una mayor flexibilidad y capacidades avanzadas. Además, se destacan la personalización y la integración de herramientas como SquidGuard en ambas plataformas.