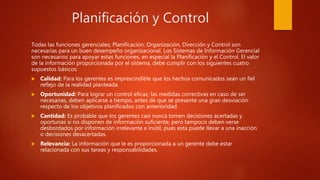

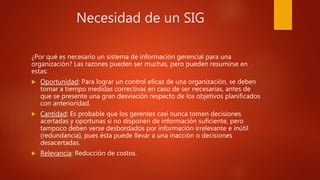

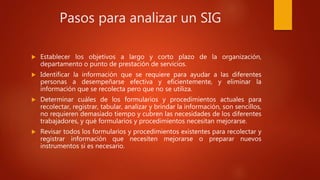

Este documento discute los sistemas de información gerencial (SIG) y su importancia para las organizaciones. Explica que los SIG son sistemas que usan tecnología de la información para apoyar las operaciones, administración y toma de decisiones mediante el análisis de datos. También destaca que los SIG son necesarios para proporcionar información oportuna y relevante que permita la planificación, organización, dirección y control efectivos de una organización.