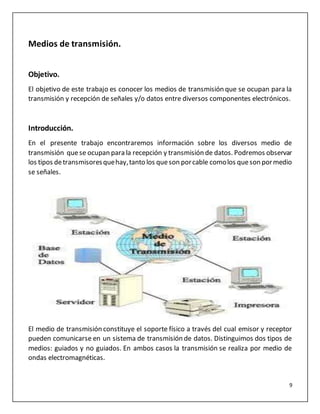

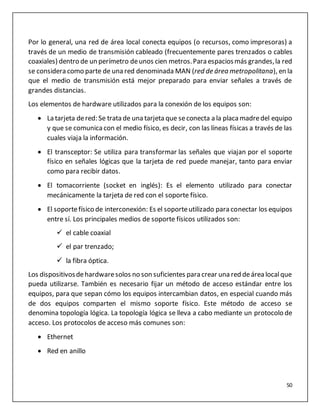

El documento proporciona una visión completa sobre los antecedentes del internet, su evolución desde ARPANET, y las principales clasificaciones y topologías de redes. Aborda el desarrollo de protocolos como TCP/IP y las características de diferentes medios de transmisión, así como las ventajas de tecnologías emergentes como Internet2. Además, se describen diversas topologías de red, incluyendo anillo, bus, estrella y malla, y sus respectivas aplicaciones y beneficios.