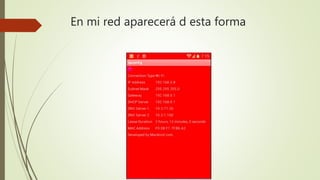

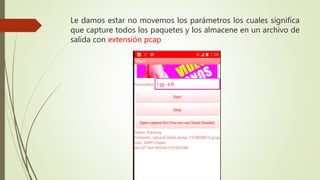

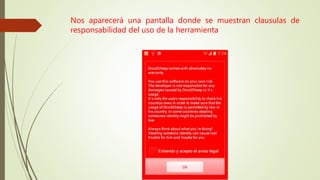

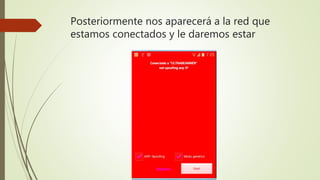

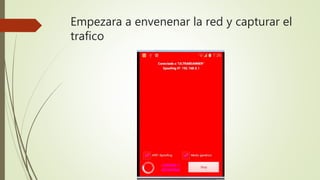

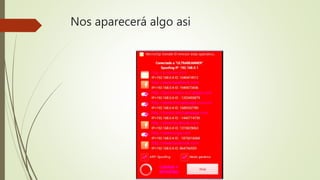

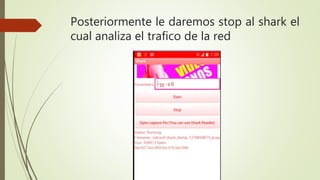

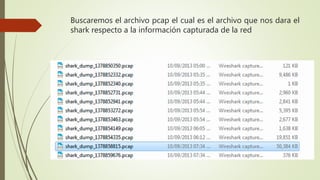

El documento habla sobre el secuestro de sesiones a través de la aplicación DroidSheep en dispositivos Android. Explica cómo instalar DroidSheep y Arpspoof en un dispositivo Android rooteado para capturar cookies e identificadores de sesión de usuarios conectados a redes WiFi públicas de manera no segura. También advierte sobre los riesgos de conectarse a redes WiFi públicas sin protección para acceder a información sensible.